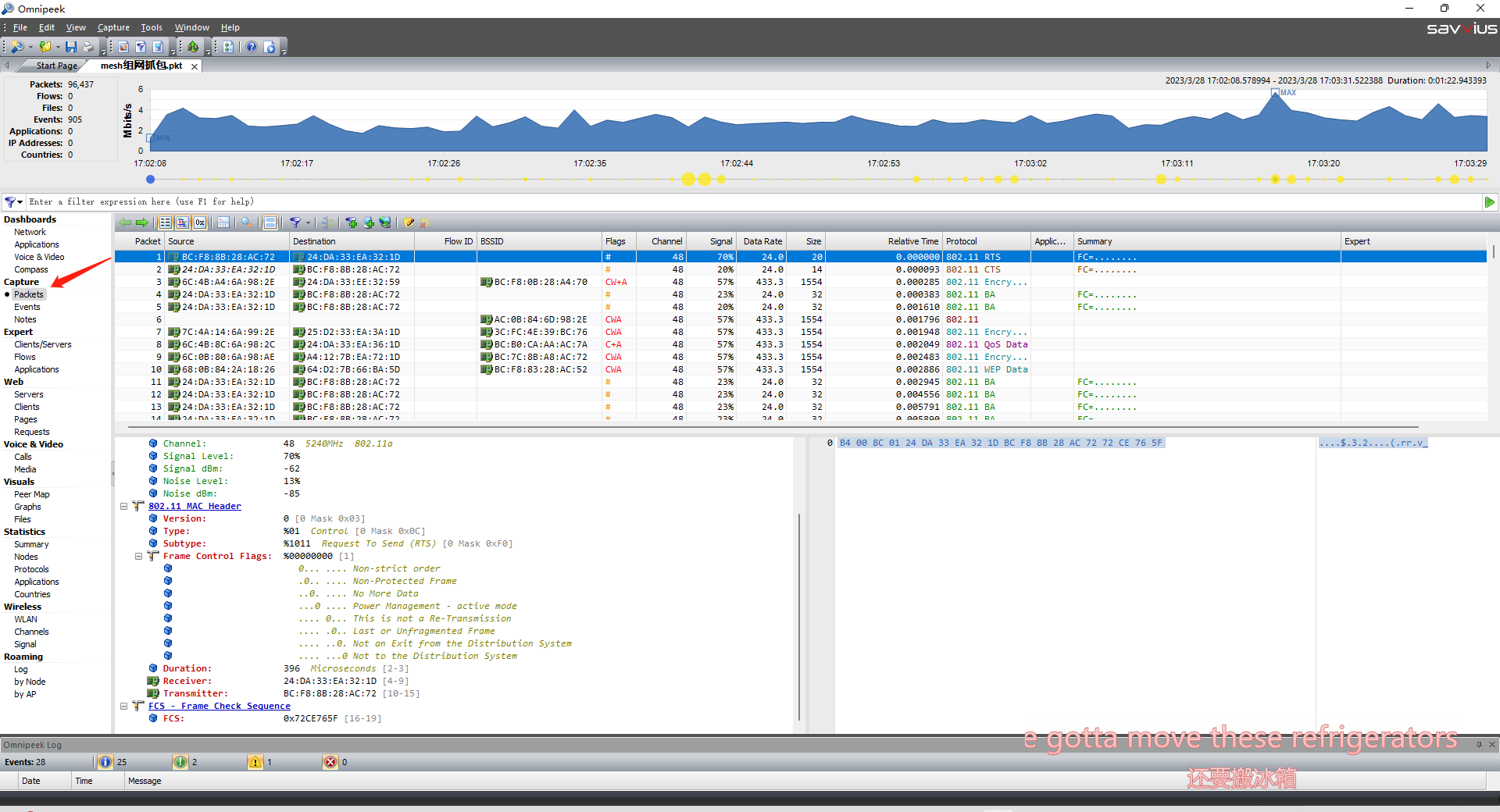

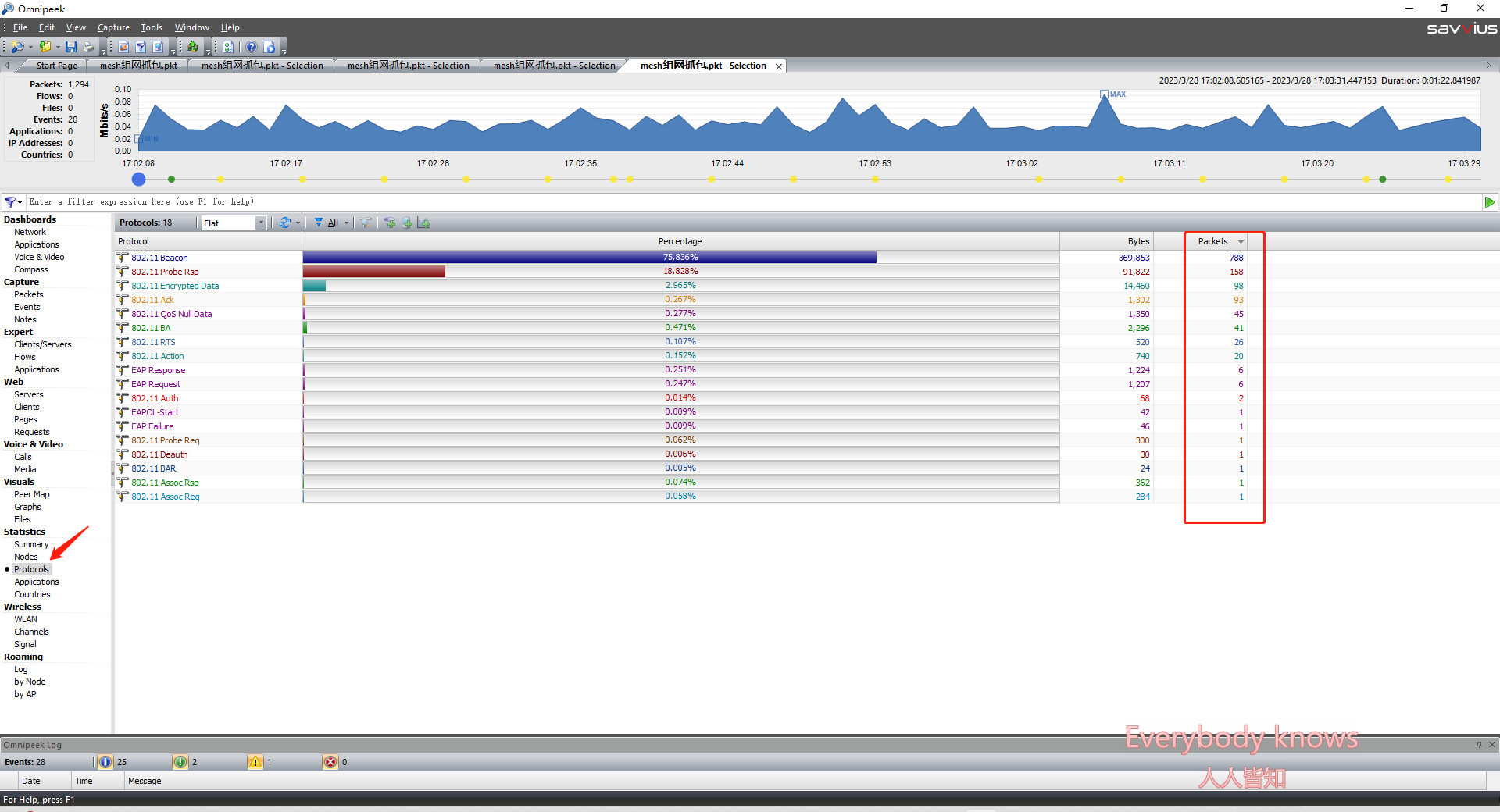

通常打开一个.pkt文件,我们先看到的是如下内容。

这个场景下的数据基本是不能分析的。。

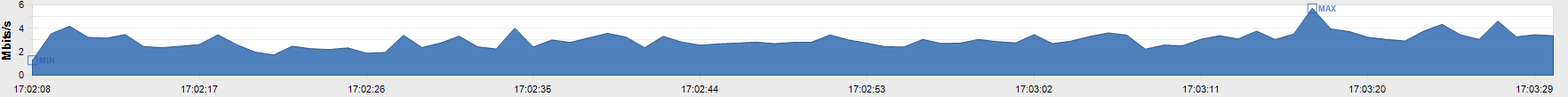

因为抓空口包1分20秒基本有10w包了,所以通常会对所抓的空口包进行过滤然后分析。

写个例子:

我本次抓包的目的是看路由器mesh的wps 组网过程,重点是M1-M8过程。

已知条件是:1,BSSID;2,两个设备的MAC地址;3,我自己学习的知识,即我知道wps流程

根据这三个条件我选择

- 以BSSID进行第一次过滤

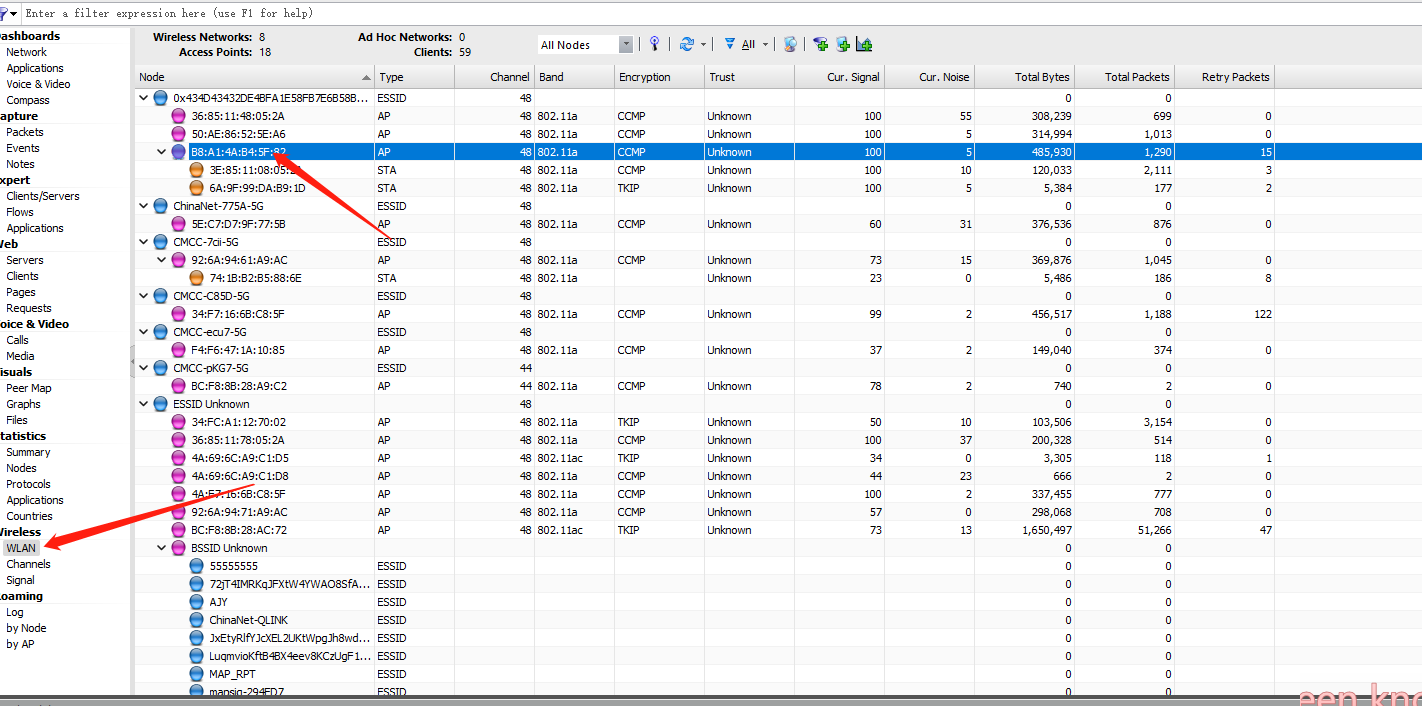

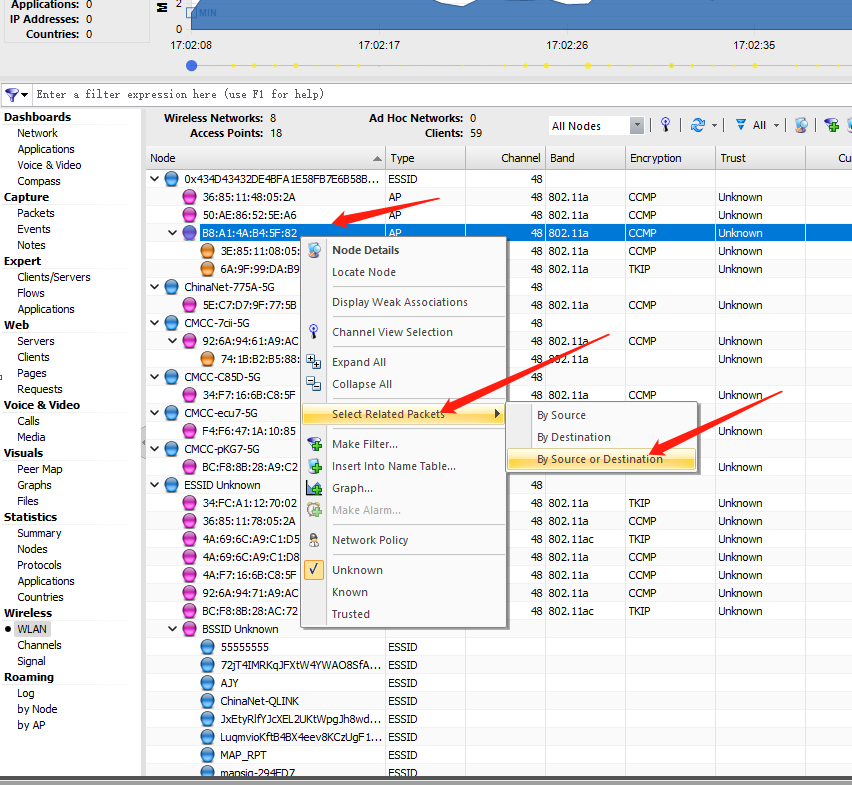

先选中左边菜单栏的【wireless】-->【WLAN】

主窗口数据就会变成以BSSID区分的各种无线网络,选择自己需要的,右键

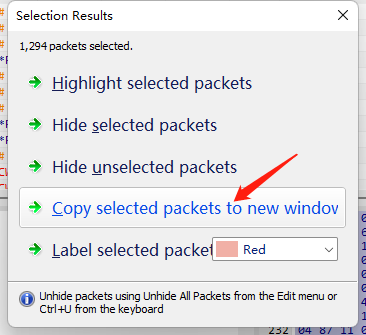

然后选择【Copy selected packets ...】

这样就将这个BSSID下的所有包过滤出来了

然后在新生成的窗口中的菜单栏选择【protocol】,明显可以看出来包的数量级从10w下降到千级了。

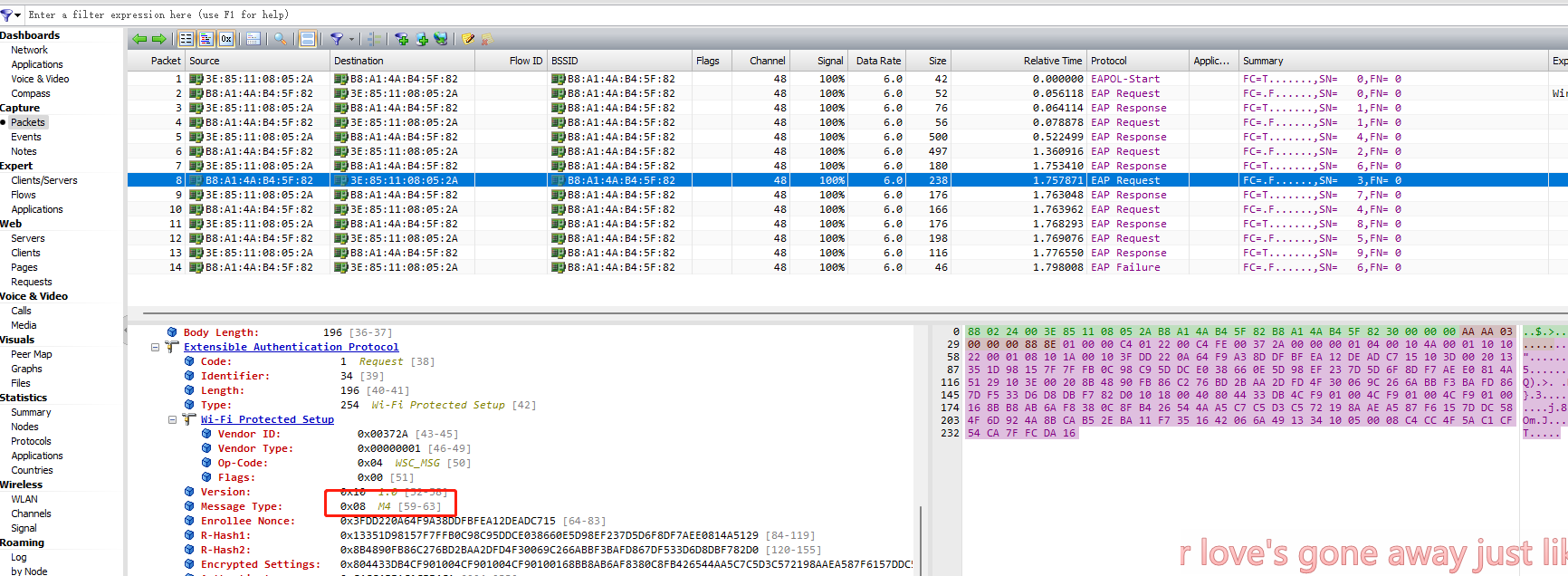

由于我知道我要看的主要内容是wps 中的wsc过程,所以我

- 用protocol做第二次过滤

CTL+鼠标左键选中需要的协议,然后右键

我的目的已经达到。

这14个包就是我需要的wps过程中wsc及M1-M8的过程。

- 总结

omnipeek最简单的包过滤方法就是看左边菜单的几个点【packets】,【wlan】,【protocol】,然后在这三个上面随你自己的需求进行过滤。这样能做到,做最基本的数据(wifi包)分析。

有空的话,记录下过滤器的使用