我们先和海翎光电的小编一起了解一下什么是VPN,VPN的分类。对基础知识有一定的了解后,我们再来讲一下VPN的盲点。

VPN(全称:Virtual Private Network)虚拟专用网络,是依靠ISP和其他的NSP,在公共网络中建立专用的数据通信的网络技术,可以为企业之间或者个人与企业之间提供安全的数据传输隧道服务。在VPN中任意两点之间的链接并没有传统专网所需的端到端的物理链路,而是利用公共网络资源动态组成的,可以理解为通过私有的隧道技术在公共数据网络上模拟出来的和专网有同样功能的点到点的专线技术,所谓虚拟是指不需要去拉实际的长途物理线路,而是借用了公共Internet网络实现的。

VPN意义介绍

⑴使用VPN可降低成本——通过公用网来建立VPN,就可以节省大量的通信费用,而不必投入大量的人力和物力去安装和维护WAN(广域网)设备和远程访问设备。

⑵传输数据安全可靠——虚拟专用网产品均采用加密及身份验证等安全技术,保证连接用户的可靠性及传输数据的安全和保密性。

⑶连接方便灵活——用户如果想与合作伙伴联网,如果没有虚拟专用网,双方的信息技术部门就必须协商如何在双方之间建立租用线路或帧中继线路,有了虚拟专用网之后,只需双方配置安全连接信息即可。

⑷完全控制——虚拟专用网使用户可以利用ISP的设施和服务,同时又完全掌握着自己网络的控制权。用户只利用ISP提供的网络资源,对于其它的安全设置、网络管理变化可由自己管理。在企业内部也可以自己建立虚拟专用网。

VPN的分类

根据不同的划分标准,VPN可以按几个标准进行分类划分:

1、按VPN的协议分类

VPN的隧道协议主要有三种, PPTP,L2TP和IPSec。其中PPTP和L2TP协议工作在OSI模型的第二层,又称为二层隧道协议;IPSec是第三层隧道协议,也是最常见的协议。L2TP和IPSec配合使用是目前性能最好,应用最广泛的一种。

2、按VPN的应用分类

-

Access VPN (远程接入VPN):客户端到网关,使用公网作为骨干网在设备之间传输VPN的数据流量

-

Intranet VPN (内联网VPN):网关到网关,通过公司的网络架构连接来自同公司的资源

-

Extranet VPN (外联网VPN):与合作伙伴企业网构成Extranet,将一个公司与另一个公司的资源进行连接

3、按所用的设备类型进行分类:

-

路由器式VPN:路由器式VPN部署较容易,只要在路由器上添加VPN服务即可;

-

交换机式VPN:主要应用于连接用户较少的VPN网络;

-

防火墙式VPN:防火墙式VPN是最常见的一种VPN的实现方式,许多厂商都提供这种配置类型

常见的隧道协议

PPTP(点对点协议)

-

PPTP属于点对点应用,比较适合远程的企业用户拨号到企业进行办公等应用,工作在OSI模型的第二层,只适合windows系统。

L2TP(第2等隧道协议)

-

第2等隧道协议(L2TP)是IETF基于L2F开发的PPTP的后续版本,工作在OSI模型的第二层。

IPSec(三层隧道协议)

-

第三层隧道协议,也是最常见的协议。当隧道模式使用IPSEC时,其只为通讯提供封装。使用IPSec隧道模式主要是为了与其他不支持IPSec上的L2TP或者PPTP VPN隧道技术的路由器、网关或终端系统之间的互相操作。

SSL VPN

-

SSL协议提供了数据私密性、端点验证、信息完整性等特性。SSL协议由许多子协议组成,其中两个主要的子协议是握手协议和记录协议(对称加密和非对称加密向结合的方式进行数据的交换)。

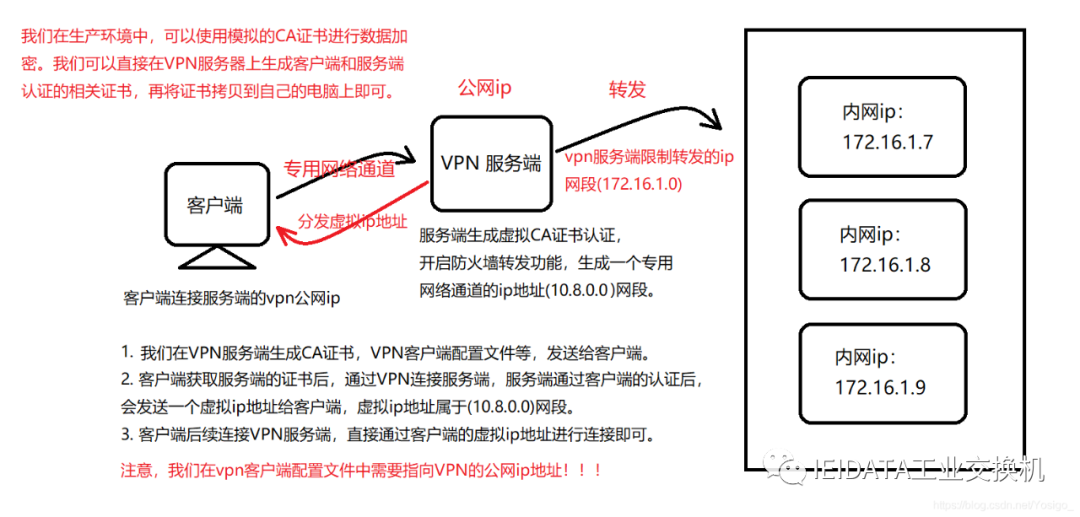

典型的SSL VPN应用:Open VPN,这是一个比较好的开源软件。Open VPN允许参与建立VPN的单点使用预设的私钥,第三方证书,或者用户名/密码来进行身份验证。它大量使用了OpenSSL加密库,以及SSLv3/TLSv1协议。OpenVPN能在Linux、xBSD、MacOS上运行。它并不是一个基于Web的VPN软件,也不能与IPSec及其他VPN软件包兼容。

VPN特点

-

折叠⑴安全保障

VPN通过建立一个隧道,利用加密技术对传输数据进行加密,以保证数据的私有性和安全性,(但不要过于相信那些免费连接VPN的软件,有时可能是一个捆绑式的病毒软件。)

-

折叠⑵服务质量保证

VPN可以为不同要求用户提供不同等级的服务质量保证。

-

折叠⑶可扩充、灵活性

VPN支持通过Internet和Extranet的任何类型的数据流。

-

折叠⑷可管理性

VPN可以从用户和运营商角度方便进行管理。

上面海翎光电的小编讲了一些VPN的基础知识,接下来咱们来看看VPN 盲点。

01 VPN 的连接模式:

① 传输模式:只保护数据,加密传输的内容

优点:效率高

缺点:不安全

应用场景:适用于在企业内网中部署 IPsec vpn,不需要封装新的 IP 包头。结合 GRE VPN 使用

② 隧道模式:保护数据和 IP 包头,重新封装一个 IP 包头可以直接在公网上搭建 VPN

优点:安全性更高

缺点:效率低

02 VPN 的类型:

① 主模式-----站点到站点 VPN:SITE-to-SITE

对方的 IP 地址是固定的。

②积极模式----远程访问 VPN:remote-access 远程用户 IP 地址是不固定的。

对方的 IP 地址不是固定的,可以用 IP 地址或者域名进行建立连接。

03 VPN 技术:

IPsec vpn 优势在于能对数据进行保护。主要用到下面两种技术:

加密算法:

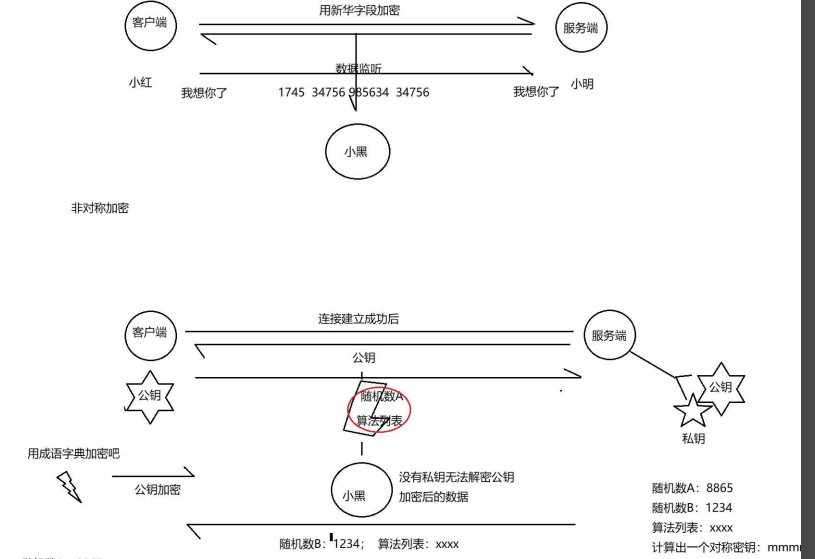

① 对称加密算法:公钥加密 公钥解密

DES 数据加密标准 64bit=56bit+8bit

3DES 3*(56bit+8bit)

AES 高级加密标准 128bit~256bit【最高达到 256bit】

优点:传输效率高

缺点:安全性较低

② 非对称加密算法:公钥加密 私钥解密【私钥始终没有在公网上传输】

DH

优点:安全性更高

缺点:传输效率低

问题:使用对称加密算法密钥可能被窃听,使用非对称加密算法,计算复杂,效率太低,影响传输速度。

解决方案:通过非对称加密算法加密对称加密算法的密钥,然后再用对称加密算法加密实际要传输的数据。

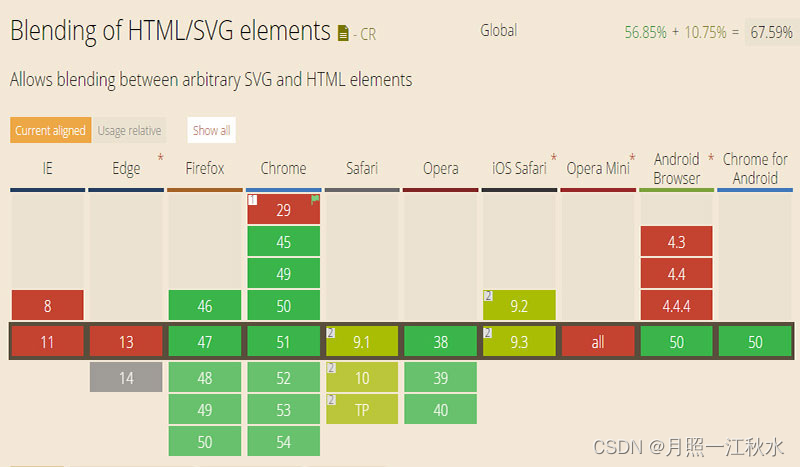

04 IPSec VPN 使用的协议:

① 阶段一:使用 ISKMAP

IKE 因特网密钥交换协议【统称】

ISKMAP:安全关联和密钥管理协议【具体实现协议】

② 阶段二:使用 ESP AH

ESP:封装安全载荷协议

-

ESP 对用户数据实现加密功能

-

ESP 只对 IP 数据的有效载荷进行验证,不包括外部的 IP 包头

AH:认证头协议

-

数据完整性服务

-

数据验证

-

防止数据回放攻击

05 IPSec VPN 建立的两个阶段:

阶段 1:建立管理连接,建立一个安全的 VPN 通道,定义密钥与及加密算法参数【非对称加密算法,对称加密算法】

阶段一建立过程中:

① 主模式-----站点到站点 VPN:SITE-to-SITE

对方的 IP 地址是固定的,主模式协商阶段一的时候,使用到 6 个数据包。注:前 4 个报文为明文传输,从第 5 个数据报文开始为密文传输。

② 积极模式----远程访问 VPN:对方的 IP 地址不是固定的,可以用 IP 地址或者域名进行建立连接

阶段 2:建立数据连接,配置 IPSec VPN 条件:

1) 建立 VPN 的两个对等体公网要能够通信

2) VPN 的流量要做 NAT 分离

ESP 支持加密和认证

AH 只支持认证

06 配置 IPSec VPN:

阶段 1:定义管理连接,crypto isakmp policy 10------设置 IKE 策略,policy 后面跟 1-10000 的数字,这些数字代表策略的优先级。

encr 3des-----加密算法使用 3des

hash md5---- hash 算法使用 MD5

authentication pre-share----采用欲共享密钥认证方式

group 2-----采用第二个组的长度【共有 1、2、6 三个组可以选择】

crypto isakmp key CCIE address 23.1.1.2----

设置 IKE 交换的密钥,CCIE 表示密钥组成,23.1.1.2 表示对方的 IP 地址

验证命令:

R2#show crypto isakmp policy 查看阶段 1 的 IKE 策略

R2# show crypto isakmp key

R1#show crypto isakmp sa 查看阶段 1 是否协商成功

IPv4 Crypto ISAKMP SA

| dst | src | state | conn-id slot status |

| 23.1.1.2 | 13.1.1.1 | QM_IDLE | 1001 0 ACTIVE |

阶段 2 的配置命令

access-list 101 permit ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255!

crypto ipsec transform-set SPOTO esp-aes esp-md5-hmac

crypto map MAP 10 ipsec-isakmp

set peer 23.1.1.2

set transform-set SPOTO

match address 101!

interface Serial1/0

crypto map MAP

验证命令:

R1#show crypto ipsec transform-set

R1#show crypto map

R1#show crypto ipsec sa