「 计算机网络 」Cookie、Session、Token、JWT 原理详解

参考&鸣谢

傻傻分不清之 Cookie、Session、Token、JWT

详解 Cookie,Session,Token

一文彻底搞懂Cookie、Session、Token到底是什么

文章目录

- 「 计算机网络 」Cookie、Session、Token、JWT 原理详解

- 一、Cookie

- 二、Session

- 三、Cookie 和 Session 的区别

- 四、Token

- Acesss Token

- Refresh Token

- 五、Token 和 Session 的区别

- 六、JWT

- 七、Token 和 JWT 的区别

- 八、分布式场景下的认证方式

- Token-based 认证

- SSL/TLS 认证

- OAuth2 认证

- 九、常见问题

- 使用 cookie 时需要考虑的问题

- 使用 session 时需要考虑的问题

- 使用 token 时需要考虑的问题

- 使用 JWT 时需要考虑的问题

- 使用加密算法时需要考虑的问题

- 分布式架构下 session 共享方案

- 1. session 复制

- 2. 粘性 session /IP 绑定策略

- 3. session 共享(常用)

- 十、总结

Cookie、Session、Token、JWT 是我们在开发 Web 应用时经常使用的认证方式,它们都有着各自的优缺点和适用场景。本文将深入探讨它们之间的区别、应用场景以及在分布式场景下的认证方式。

一、Cookie

Cookie 是 Web 开发中最常用的认证方式之一,它是一种客户端存储在浏览器中的小文件,用于存储用户的身份信息。当用户第一次访问网站时,服务器会向用户的浏览器发送一个 Set-Cookie 响应头,告诉浏览器在本地保存一个名为该用户的 Cookie。之后,每次用户访问网站时,浏览器都会自动将该用户的 Cookie 发送给服务器,以便服务器验证用户的身份。

Cookie 的底层原理是基于 Cookie 的名称和值来实现的。服务器可以通过读取客户端发送过来的 Cookie 来获取用户的身份信息。但是,Cookie 存在一些安全风险,例如:

- Cookie 可以被窃取并被用于非法访问网站;

- Cookie 可以被篡改,从而导致身份信息泄露;

- Cookie 可以被设置为长期有效,从而使得用户的身份信息被滥用。

因此,在实际开发中,我们通常需要对 Cookie 进行一些额外的安全措施,例如:

- 对于敏感信息,应该使用加密算法对其进行加密;

- 应该限制 Cookie 的有效期;

- 应该限制可以设置 Cookie 的域名;

- 应该限制可以设置 Cookie 的路径等。

cookie 重要的属性

| 属性 | 说明 |

|---|---|

| name=value | 键值对,设置 Cookie 的名称及相对应的值,都必须是字符串类型 - 如果值为 Unicode 字符,需要为字符编码。 - 如果值为二进制数据,则需要使用 BASE64 编码。 |

| domain | 指定 cookie 所属域名,默认是当前域名 |

| path | 指定 cookie 在哪个路径(路由)下生效,默认是 ‘/’。 如果设置为 /abc,则只有 /abc 下的路由可以访问到该 cookie,如:/abc/read。 |

| maxAge | cookie 失效的时间,单位秒。如果为整数,则该 cookie 在 maxAge 秒后失效。如果为负数,该 cookie 为临时 cookie ,关闭浏览器即失效,浏览器也不会以任何形式保存该 cookie 。如果为 0,表示删除该 cookie 。默认为 -1。 - 比 expires 好用。 |

| expires | 过期时间,在设置的某个时间点后该 cookie 就会失效。 一般浏览器的 cookie 都是默认储存的,当关闭浏览器结束这个会话的时候,这个 cookie 也就会被删除 |

| secure | 该 cookie 是否仅被使用安全协议传输。安全协议有 HTTPS,SSL等,在网络上传输数据之前先将数据加密。默认为false。 当 secure 值为 true 时,cookie 在 HTTP 中是无效,在 HTTPS 中才有效。 |

| httpOnly | 如果给某个 cookie 设置了 httpOnly 属性,则无法通过 JS 脚本 读取到该 cookie 的信息,但还是能通过 Application 中手动修改 cookie,所以只是在一定程度上可以防止 XSS 攻击,不是绝对的安全 |

二、Session

Session 是 Web 开发中的另一种常用认证方式,它是一种服务器端存储用户身份信息的机制。当用户第一次访问网站时,服务器会生成一个随机的字符串作为用户的 Session ID,然后将该 ID 作为 URL 重定向到客户端浏览器上。之后,每次用户访问网站时,浏览器都会将该用户的 Session ID 发送给服务器,以便服务器验证用户的身份。

Session 的底层原理是基于 Session ID 来实现的。服务器可以通过读取客户端发送过来的 Session ID 来获取用户的身份信息。与 Cookie 不同的是,Session ID 只存在于客户端浏览器中,因此不存在跨站脚本攻击(XSS)的风险。此外,由于 Session ID 只存在于客户端浏览器中,因此也不存在 Cookie 的安全风险。

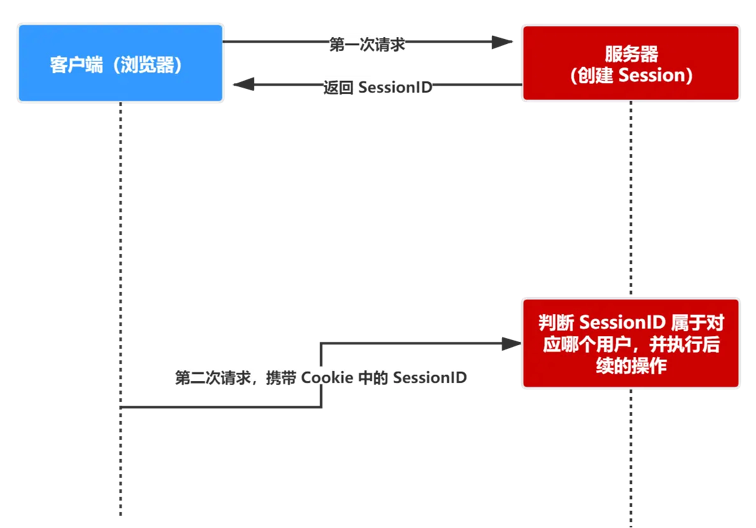

session 认证流程:

- 用户第一次请求服务器的时候,服务器根据用户提交的相关信息,创建对应的 Session

- 请求返回时将此 Session 的唯一标识信息 SessionID 返回给浏览器

- 浏览器接收到服务器返回的 SessionID 信息后,会将此信息存入到 Cookie 中,同时 Cookie 记录此 SessionID 属于哪个域名

- 当用户第二次访问服务器的时候,请求会自动判断此域名下是否存在 Cookie 信息,如果存在自动将 Cookie 信息也发送给服务端,服务端会从 Cookie 中获取 SessionID,再根据 SessionID 查找对应的 Session 信息,如果没有找到说明用户没有登录或者登录失效,如果找到 Session 证明用户已经登录可执行后面操作。

根据以上流程可知,SessionID 是连接 Cookie 和 Session 的一道桥梁,大部分系统也是根据此原理来验证用户登录状态。

但是,Session 也存在一些缺点:

- Session ID 只能通过客户端浏览器传递,因此无法在分布式系统中使用;

- Session ID 通常只能在服务器端存储一定时间

- 过期后将自动失效,需要定期更新;

- Session ID 的生成和存储需要消耗服务器资源;

- 如果多个用户同时访问同一个网站,可能会导致 Session ID 冲突的问题。

三、Cookie 和 Session 的区别

- 安全性: Session 比 Cookie 安全,Session 是存储在服务器端的,Cookie 是存储在客户端的。

- 存取值的类型不同:Cookie 只支持存字符串数据,想要设置其他类型的数据,需要将其转换成字符串,Session 可以存任意数据类型。

- 有效期不同: Cookie 可设置为长时间保持,比如我们经常使用的默认登录功能,Session 一般失效时间较短,客户端关闭(默认情况下)或者 Session 超时都会失效。

- 存储大小不同: 单个 Cookie 保存的数据不能超过 4K,Session 可存储数据远高于 Cookie,但是当访问量过多,会占用过多的服务器资源。

四、Token

Token 是一种比 Cookie 和 Session 更安全的认证方式,它是一种无状态的客户端认证机制。

Acesss Token

- 访问资源接口(API)时所需要的资源凭证

- 简单 token 的组成: uid(用户唯一的身份标识)、time(当前时间的时间戳)、sign(签名,token 的前几位以哈希算法压缩成的一定长度的十六进制字符串)

- 特点:

- 服务端无状态化、可扩展性好

- 支持移动端设备

- 安全

- 支持跨程序调用

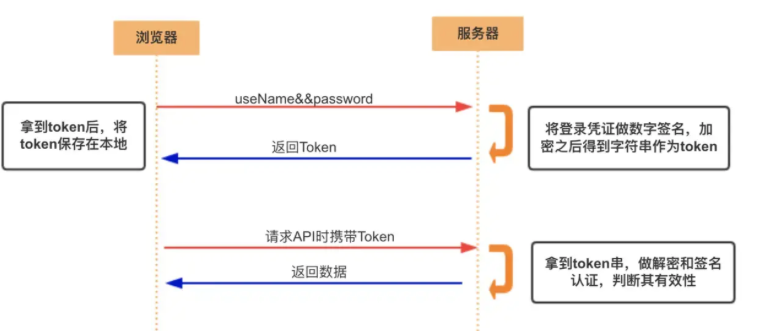

- token 的身份验证流程:

- 客户端使用用户名跟密码请求登录

- 服务端收到请求,去验证用户名与密码

- 验证成功后,服务端会签发一个 token 并把这个 token 发送给客户端

- 客户端收到 token 以后,会把它存储起来,比如放在 cookie 里或者 localStorage 里

- 客户端每次向服务端请求资源的时候需要带着服务端签发的 token

- 服务端收到请求,然后去验证客户端请求里面带着的 token ,如果验证成功,就向客户端返回请求的数据

- 每一次请求都需要携带 token,需要把 token 放到 HTTP 的 Header 里

- 基于 token 的用户认证是一种服务端无状态的认证方式,服务端不用存放 token 数据。用解析 token 的计算时间换取 session 的存储空间,从而减轻服务器的压力,减少频繁的查询数据库

- token 完全由应用管理,所以它可以避开同源策略

Refresh Token

- 另外一种 token——refresh token

- refresh token 是专用于刷新 access token 的 token。如果没有 refresh token,也可以刷新 access token,但每次刷新都要用户输入登录用户名与密码,会很麻烦。有了 refresh token,可以减少这个麻烦,客户端直接用 refresh token 去更新 access token,无需用户进行额外的操作。

- Access Token 的有效期比较短,当 Acesss Token 由于过期而失效时,使用 Refresh Token 就可以获取到新的 Token,如果 Refresh Token 也失效了,用户就只能重新登录了。

- Refresh Token 及过期时间是存储在服务器的数据库中,只有在申请新的 Acesss Token 时才会验证,不会对业务接口响应时间造成影响,也不需要向 Session 一样一直保持在内存中以应对大量的请求。

五、Token 和 Session 的区别

- Session 是一种记录服务器和客户端会话状态的机制,使服务端有状态化,可以记录会话信息。而 Token 是令牌,访问资源接口(API)时所需要的资源凭证。Token 使服务端无状态化,不会存储会话信息。

- Session 和 Token 并不矛盾,作为身份认证 Token 安全性比 Session 好,因为每一个请求都有签名还能防止监听以及重放攻击,而 Session 就必须依赖链路层来保障通讯安全了。如果你需要实现有状态的会话,仍然可以增加 Session 来在服务器端保存一些状态。

- 所谓 Session 认证只是简单的把 User 信息存储到 Session 里,因为 SessionID 的不可预测性,暂且认为是安全的。而 Token ,如果指的是 OAuth Token 或类似的机制的话,提供的是 认证 和 授权 ,认证是针对用户,授权是针对 App 。其目的是让某 App 有权利访问某用户的信息。这里的 Token 是唯一的。不可以转移到其它 App上,也不可以转到其它用户上。Session 只提供一种简单的认证,即只要有此 SessionID ,即认为有此 User 的全部权利。是需要严格保密的,这个数据应该只保存在站方,不应该共享给其它网站或者第三方 App。所以简单来说:如果你的用户数据可能需要和第三方共享,或者允许第三方调用 API 接口,用 Token 。如果永远只是自己的网站,自己的 App,用什么就无所谓了。

六、JWT

JWT(JSON Web Token)是一种基于 JSON 格式的消息令牌,常用于身份验证和授权。JWT 由三部分组成:头部、载荷和签名。头部包含了令牌的类型、有效期和签名方法等信息;载荷包含了需要传递给应用程序的用户信息;签名是通过对载荷进行加密而得到的哈希值。JWT 可以被用于单向或双向认证。

JWT 的底层原理是基于签名算法来实现的。服务器可以使用密钥对 JWT 进行签名,然后将 JWT 作为响应头发送给客户端。客户端可以将 JWT 在后台进行解码,并使用密钥对 JWT 进行签名以验证其有效性。如果 JWT 有效,则说明它是有效的令牌。与 Token 不同,JWT 可以长期有效并且可以携带更多的用户信息。此外,由于 JWT是基于 JSON 格式的消息令牌,因此可以在不同的编程语言和应用程序之间进行互操作。此外,JWT 还具有以下优点:

- JWT 可以轻松地实现身份验证和授权,因为令牌可以被用于单向或双向认证;

- JWT 可以轻松地在客户端和服务器之间传递,因为令牌是基于 HTTP 协议的;

- JWT 可以轻松地进行扩展和定制,因为它可以包含任意数量的用户信息。

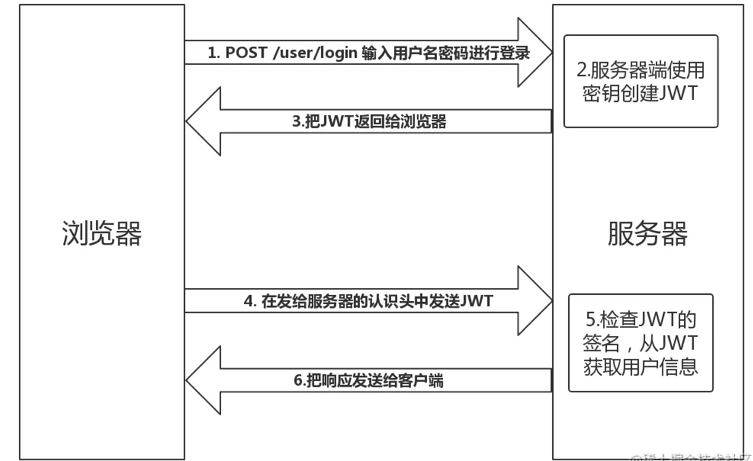

- JWT 认证流程:

- 用户输入用户名/密码登录,服务端认证成功后,会返回给客户端一个 JWT

- 客户端将 token 保存到本地(通常使用 localstorage,也可以使用 cookie)

- 当用户希望访问一个受保护的路由或者资源的时候,需要请求头的 Authorization 字段中使用Bearer 模式添加 JWT,其内容看起来是下面这样

xml

复制代码Authorization: Bearer <token>

- 服务端的保护路由将会检查请求头 Authorization 中的 JWT 信息,如果合法,则允许用户的行为

- 因为 JWT 是自包含的(内部包含了一些会话信息),因此减少了需要查询数据库的需要

- 因为 JWT 并不使用 Cookie 的,所以你可以使用任何域名提供你的 API 服务而不需要担心跨域资源共享问题(CORS)

- 因为用户的状态不再存储在服务端的内存中,所以这是一种无状态的认证机制

七、Token 和 JWT 的区别

相同:

- 都是访问资源的令牌

- 都可以记录用户的信息

- 都是使服务端无状态化

- 都是只有验证成功后,客户端才能访问服务端上受保护的资源

区别:

- Token:服务端验证客户端发送过来的 Token 时,还需要查询数据库获取用户信息,然后验证 Token 是否有效。

- JWT: 将 Token 和 Payload 加密后存储于客户端,服务端只需要使用密钥解密进行校验(校验也是 JWT 自己实现的)即可,不需要查询或者减少查询数据库,因为 JWT 自包含了用户信息和加密的数据。

八、分布式场景下的认证方式

在分布式场景下,由于网络延迟、节点故障等原因,使用 Cookie、Session、Token 等方式可能存在一些问题。因此,我们需要选择适合分布式环境的认证方式。

Token-based 认证

与传统的 Token 方式相比,JWT 在分布式环境中更加安全和可靠。这是因为 JWT 包含了头部信息,其中包含了令牌的类型、有效期和签名方法等信息。这些信息可以帮助服务器判断令牌是否被篡改。此外,JWT 还可以使用数字签名来保护令牌的安全性和完整性。如果令牌被篡改,则数字签名将无法匹配,从而使服务器可以拒绝该令牌。

SSL/TLS 认证

SSL/TLS 是一种基于加密的安全传输协议,可以用于保护 Web 应用程序之间的通信安全。在分布式环境中,可以使用 SSL/TLS 对客户端和服务器之间的通信进行加密,以防止数据泄露和窃听。此外,SSL/TLS 还可以提供身份验证功能,从而帮助用户确认其身份是否合法。

OAuth2 认证

OAuth2(开放授权)是一种基于授权的认证协议,可以用于允许第三方应用程序访问用户的资源。在分布式环境中,可以使用 OAuth2 对用户的身份进行验证,并授权第三方应用程序访问用户的资源。OAuth2 还可以提供访问令牌和刷新令牌等功能,从而方便第三方应用程序管理用户的身份信息。

九、常见问题

使用 cookie 时需要考虑的问题

- 因为存储在客户端,容易被客户端篡改,使用前需要验证合法性

- 不要存储敏感数据,比如用户密码,账户余额

- 使用 httpOnly 在一定程度上提高安全性

- 尽量减少 cookie 的体积,能存储的数据量不能超过 4kb

- 设置正确的 domain 和 path,减少数据传输

- cookie 无法跨域

- 一个浏览器针对一个网站最多存 20 个Cookie,浏览器一般只允许存放 300 个Cookie

- 移动端对 cookie 的支持不是很好,而 session 需要基于 cookie 实现,所以移动端常用的是 token

使用 session 时需要考虑的问题

- 将 session 存储在服务器里面,当用户同时在线量比较多时,这些 session 会占据较多的内存,需要在服务端定期的去清理过期的 session

- 当网站采用集群部署的时候,会遇到多台 web 服务器之间如何做 session 共享的问题。因为 session 是由单个服务器创建的,但是处理用户请求的服务器不一定是那个创建 session 的服务器,那么该服务器就无法拿到之前已经放入到 session 中的登录凭证之类的信息了。

- 当多个应用要共享 session 时,除了以上问题,还会遇到跨域问题,因为不同的应用可能部署的主机不一样,需要在各个应用做好 cookie 跨域的处理。

- sessionId 是存储在 cookie 中的,假如浏览器禁止 cookie 或不支持 cookie 怎么办? 一般会把 sessionId 跟在 url 参数后面即重写 url,所以 session 不一定非得需要靠 cookie 实现

- 移动端对 cookie 的支持不是很好,而 session 需要基于 cookie 实现,所以移动端常用的是 token

使用 token 时需要考虑的问题

- 如果你认为用数据库来存储 token 会导致查询时间太长,可以选择放在内存当中。比如 redis 很适合你对 token 查询的需求。

- token 完全由应用管理,所以它可以避开同源策略

- token 可以避免 CSRF 攻击(因为不需要 cookie 了)

- 移动端对 cookie 的支持不是很好,而 session 需要基于 cookie 实现,所以移动端常用的是 token

使用 JWT 时需要考虑的问题

- 因为 JWT 并不依赖 Cookie 的,所以你可以使用任何域名提供你的 API 服务而不需要担心跨域资源共享问题(CORS)

- JWT 默认是不加密,但也是可以加密的。生成原始 Token 以后,可以用密钥再加密一次。

- JWT 不加密的情况下,不能将秘密数据写入 JWT。

- JWT 不仅可以用于认证,也可以用于交换信息。有效使用 JWT,可以降低服务器查询数据库的次数。

- JWT 最大的优势是服务器不再需要存储 Session,使得服务器认证鉴权业务可以方便扩展。但这也是 JWT 最大的缺点:由于服务器不需要存储 Session 状态,因此使用过程中无法废弃某个 Token 或者更改 Token 的权限。也就是说一旦 JWT 签发了,到期之前就会始终有效,除非服务器部署额外的逻辑。

- JWT 本身包含了认证信息,一旦泄露,任何人都可以获得该令牌的所有权限。为了减少盗用,JWT的有效期应该设置得比较短。对于一些比较重要的权限,使用时应该再次对用户进行认证。

- JWT 适合一次性的命令认证,颁发一个有效期极短的 JWT,即使暴露了危险也很小,由于每次操作都会生成新的 JWT,因此也没必要保存 JWT,真正实现无状态。

- 为了减少盗用,JWT 不应该使用 HTTP 协议明码传输,要使用 HTTPS 协议传输。

使用加密算法时需要考虑的问题

- 绝不要以明文存储密码

- 永远使用 哈希算法 来处理密码,绝不要使用 Base64 或其他编码方式来存储密码,这和以明文存储密码是一样的,使用哈希,而不要使用编码。编码以及加密,都是双向的过程,而密码是保密的,应该只被它的所有者知道, 这个过程必须是单向的。哈希正是用于做这个的,从来没有解哈希这种说法, 但是编码就存在解码,加密就存在解密。

- 绝不要使用弱哈希或已被破解的哈希算法,像 MD5 或 SHA1 ,只使用强密码哈希算法。

- 绝不要以明文形式显示或发送密码,即使是对密码的所有者也应该这样。如果你需要 “忘记密码” 的功能,可以随机生成一个新的 一次性的(这点很重要)密码,然后把这个密码发送给用户。

分布式架构下 session 共享方案

1. session 复制

- 任何一个服务器上的 session 发生改变(增删改),该节点会把这个 session 的所有内容序列化,然后广播给所有其它节点,不管其他服务器需不需要 session ,以此来保证 session 同步

优点: 可容错,各个服务器间 session 能够实时响应。

缺点: 会对网络负荷造成一定压力,如果 session 量大的话可能会造成网络堵塞,拖慢服务器性能。

2. 粘性 session /IP 绑定策略

- 采用 Ngnix 中的 ip_hash 机制,将某个 ip的所有请求都定向到同一台服务器上,即将用户与服务器绑定。 用户第一次请求时,负载均衡器将用户的请求转发到了 A 服务器上,如果负载均衡器设置了粘性 session 的话,那么用户以后的每次请求都会转发到 A 服务器上,相当于把用户和 A 服务器粘到了一块,这就是粘性 session 机制。

优点: 简单,不需要对 session 做任何处理。

缺点: 缺乏容错性,如果当前访问的服务器发生故障,用户被转移到第二个服务器上时,他的 session 信息都将失效。

适用场景: 发生故障对客户产生的影响较小;服务器发生故障是低概率事件 。

实现方式: 以 Nginx 为例,在 upstream 模块配置 ip_hash 属性即可实现粘性 session。

3. session 共享(常用)

- 使用分布式缓存方案比如 Memcached 、Redis 来缓存 session,但是要求 Memcached 或 Redis 必须是集群

- 把 session 放到 Redis 中存储,虽然架构上变得复杂,并且需要多访问一次 Redis ,但是这种方案带来的好处也是很大的:

- 实现了 session 共享;

- 可以水平扩展(增加 Redis 服务器);

- 服务器重启 session 不丢失(不过也要注意 session 在 Redis 中的刷新/失效机制);

- 不仅可以跨服务器 session 共享,甚至可以跨平台(例如网页端和 APP 端)

十、总结

本文介绍了 Web 开发中常见的几种认证方式,包括 Cookie、Session、Token 和 JWT。其中,Cookie、Session 和 Token 都是客户端存储在浏览器中的认证方式,而 JWT 是基于 JSON 格式的消息令牌,可以在不同的编程语言和应用程序之间进行互操作。在分布式场景下,JWT 更加安全和可靠,因为它包含了头部信息和数字签名等保护机制。此外,文章还介绍了 SSL/TLS 和 OAuth2 等认证协议,它们可以用于保护 Web 应用程序之间的通信安全和授权访问。

需要注意的是,每种认证方式都有其优缺点和适用场景。在选择合适的认证方式时,需要考虑安全性、可靠性、可扩展性、易用性和成本等因素。另外,为了提高 Web 应用程序的安全性,建议采用多种认证方式进行双重验证,从而增加攻击者的攻击难度。最后,为了防止身份信息被窃取和篡改,建议对敏感数据进行加密处理。