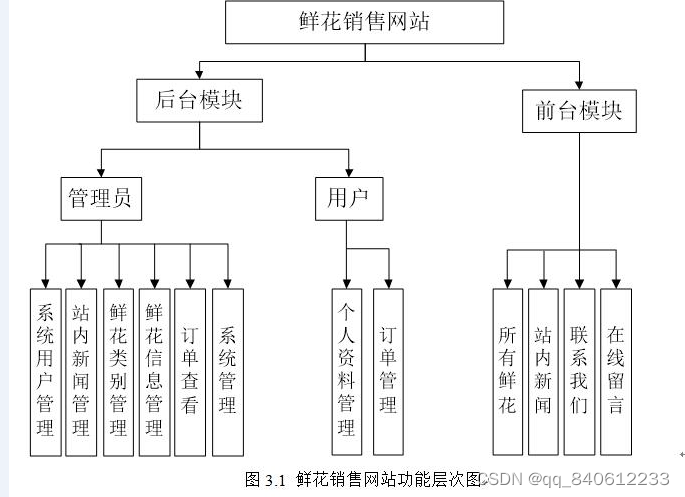

Packet Tracer - 配置 IPv6 ACL

拓扑图

地址分配表

| 设备 | 接口 | IPv6 地址/前缀 | 默认网关 |

| 服务器 3 | NIC | 2001:DB8:1:30::30/64 | FE80::30 |

目标

第 1 部分:配置、应用并验证一个 IPv6 ACL

第 2 部分:配置、应用并验证第二个 IPv6 ACL

第 1 部分: 配置、应用并验证一个 IPv6 ACL

日志表明,2001:DB8:1:11::0/64 网络中的一台计算机在不断刷新其网页。这导致对 Server3 进行拒绝服务 (DoS) 攻击。您必须 使用访问列表阻止对该网络进行 HTTP 和 HTTPS 访问,然后才能 识别并清理客户端。

步骤 1: 配置将会阻止 HTTP 和 HTTPS 访问的 ACL。

使用 下列语句在 R1 上配置名为 BLOCK_HTTP 的 ACL。

R1(config)#ipv6 access-list BLOCK_HTTP

a. 阻止 HTTP 和 HTTPS 流量到达 Server3。

R1(config-ipv6-acl)#deny tcp any host 2001:DB8:1:30::30 eq www

R1(config-ipv6-acl)#deny tcp any host 2001:DB8:1:30::30 eq 443

b. 允许所有其他 IPv6 流量通过。

R1(config-ipv6-acl)#permit ipv6 any any

步骤 2: 将 ACL 应用到正确的接口。

将 ACL 应用于距离将被阻止的 流量源最近的接口。

R1(config)#interface GigabitEthernet0/1

R1(config-if)#ipv6 traffic-filter BLOCK_HTTP in

步骤 3: 检验 ACL 实施。

进行 以下测试,验证 ACL 是否按预期运行:

· 打开 PC1 的 Web 浏览器,输入 http://2001:DB8:1:30::30 或 https://2001:DB8:1:30::30。网站应该会显示。

· 打开 PC2 的 Web 浏览器,输入 http://2001:DB8:1:30::30 或 https://2001:DB8:1:30::30。网站应该会被阻止。

· 从 PC2 对 2001:DB8:1:30::30 执行 ping 操作。ping 操作应该能够 成功。

第 2 部分: 配置、应用并验证第二个 IPv6 ACL

当前日志表明,您的服务器正在接收以分布式拒绝服务 (DDoS) 攻击形式出现的 来自多个不同 IPv6 地址的 ping 请求。您必须过滤对服务器的 ICMP ping 请求。

步骤 1: 创建访问列表以阻止 ICMP。

使用 下列语句在 R3 上配置命名为 BLOCK_ICMP 的 ACL:

R3(config)#ipv6 access-list BLOCK_ICMP

- 阻止所有 ICMP 流量从任何主机发送到任何目的地。

R3(config-ipv6-acl)#deny icmp any any

b. 允许所有其他 IPv6 流量通过。

R3(config-ipv6-acl)#permit ipv6 any any

步骤 2: 将 ACL 应用到正确的接口。

在这种情况下,ICMP 流量可来自任何源地址。如需 在无论 ICMP 流量源或者网络拓扑如何变化 的情况下均可以确保阻止 ICMP 流量,需应用离目的地址最近的 ACL。

R3(config)# interface GigabitEthernet0/0

R3(config-if)#ipv6 traffic-filter BLOCK_ICMP out

步骤 3: 检验运行的访问列表是否正确。

- 从 PC2 对 2001:DB8:1:30::30 30 执行 ping 操作。ping 操作应该会失败。

- 从 PC1 对 2001:DB8:1:30::30 30 执行 ping 操作。ping 操作应该会失败。

打开 PC1 的 Web 浏览器,输入 http://2001:DB8:1:30::30 或 https://2001:DB8:1:30::30。网站应该会显示。

实验具体步骤:

R1:

R1>en

R1#conf

Configuring from terminal, memory, or network [terminal]?

Enter configuration commands, one per line. End with CNTL/Z.

R1(config)#ipv6 access-list BLOCK_HTTP

R1(config-ipv6-acl)#deny tcp any host 2001:DB8:1:30::30 eq www

R1(config-ipv6-acl)#deny tcp any host 2001:DB8:1:30::30 eq 443

R1(config-ipv6-acl)#permit ipv6 any any

R1(config-ipv6-acl)#exit

R1(config)#interface GigabitEthernet0/1

R1(config-if)#ipv6 traffic-filter BLOCK_HTTP in

R1(config-if)#end

R1#

%SYS-5-CONFIG_I: Configured from console by console

R1#wr

R1#write

Building configuration...

[OK]

R1#R3:

R3>en

R3#conf

Configuring from terminal, memory, or network [terminal]?

Enter configuration commands, one per line. End with CNTL/Z.

R3(config)#ipv6 access-list BLOCK_ICMP

R3(config-ipv6-acl)#deny icmp any any

R3(config-ipv6-acl)#permit ipv6 any any

R3(config-ipv6-acl)#exit

R3(config)# interface GigabitEthernet0/0

R3(config-if)#ipv6 traffic-filter BLOCK_ICMP out

R3(config-if)#end

R3#

%SYS-5-CONFIG_I: Configured from console by console

R3#wr

R3#write

Building configuration...

[OK]

R3#实验链接:https://pan.baidu.com/s/1Ip3tq_cyhWFCiFxiprTOHg?pwd=4134

提取码:4134

--来自百度网盘超级会员V2的分享

这一篇文章就够了](https://img-blog.csdnimg.cn/6292cd2c7a6e4da0bcc18f6afab40d12.png)