所有交换机和无线控制器开启SSH服务,用户名密码分别为admin、admin1234;密码为明文类型,特权密码为admin

以S5为例:

S5(config)#enable service ssh-server

S5(config)#username admin password admin123

S5(config)#line vty 0 4

S5(config-line)#login local

S5(config-line)#transport in ssh

设备采用 telnet 本地认证, 设定用户名和密码为 admin,特权密码为 admin,密码呈现需加密

enable service telnet-server

username admin password admin

line vty 0 4

transport input telnet

login local

service password-encryption

设备上配置 SNMP 功能,向主机 172.16.0.254 发送 Trap 消息版本 采用 V2C,读写的 Community 为“Test”,只读的 Community 为“public”,开启 Trap 消息 snmp-server enable traps

snmp-server host 172.16.0.254 traps version 2c Test

snmp-server host 172.16.0.254 traps version 2c public

snmp-server community Test rw

snmp-server community public ro

no service password-encryption

trunk修剪

所有需要配置trunk的接口下放行本机已存在的所有VLAN 。 switchport mode trunk switchport trunk allowed vlan only 10,20,30,40,100

动态聚合

S1(config)#interfacerange gi0/1,0/2

S1(config-if-range)#port-group1 mode active //聚合成一个口 ag1,并将模式设置为active

S2(config)#interfacerange gi0/0,0/2

S2(config-if-range)#port-group1 mode passive

生成树协议

STP与RSTP

Ruijie(config)#spanning-tree

Ruijie(config)#spanning-tree mode stp //或者RSTP

Ruijie(config)#spanning-tree priority 0 //三台交换机中只用写一次,优先级可以设置为0,4096 8192等,需要是4096的倍数。最大不能超过65535

MSTP

Ruijie(config)#spanning-tree

Ruijie(config)#spanning-tree mode mstp

Ruijie(config)#spanning-tree mst configuration

Ruijie(config-mst)#name abc

Ruijie(config-mst)#revision 1

//----------------------------------------------------

Ruijie(config-mst)#instance 1 vlan 10

Ruijie(config-mst)#instance 2 vlan 20

Ruijie(config-mst)#exit

Ruijie(config)#spanning-tree mst 1 priority 4096

Ruijie(config)#spanning-tree mst 2 priority 8192

VRRP

VRRP ipv4

Ruijie(config)#int vlan 10

Ruijie(config-if-VLAN 10)#ip add192.168.10.253 24 为vlan10虚拟接口配置ip地址 svi

Ruijie(config-if-VLAN 10)#vrrp 10 ip192.168.10.1 //设置vlan 10的虚拟网关

Ruijie(config-if-VLAN10)#vrrp 10 priority 105 //默认100,建议设置值在101~109之间,值越高,优先级越高

VRRP ipv6

ipv6 unicast-routing

interface VLAN 10

ipv6 enable

ipv6 address 2001:193:10::252/64

vrrp 10 ipv6 FE80 :4

vrrp 10 ipv6 2001:193:10::254

no ipv6 nd suppress-ra

//此设置可以使PC等客户端可以获取到网关地址。开启后,PC1可以ping通和自己不在同一网段的设备

vrrp ipv6 10 priority 120

vrrp ipv6 10 accept_mode

默认路由

ip route 10.10.10.0 255.255.255.0 20.20.20.10 //要转的ip,子网掩码,转向的ip

RIP与OSPF

RIP

route rip

version 2

network 192.168.20.0

OSPF

route ospf 1

router-id 1.1.1.1

network192.168.10.0 0.0.0.255 area 0

IBGP与EBGP

IBGP

router bgp 100 bgp router-id 11.1.0.3 no bgp default ipv4-unicast neighbor 11.1.0.1 remote-as 100 neighbor 11.1.0.1 update-source Loopback 0 neighbor 11.1.0.2 remote-as 100 neighbor 11.1.0.2 update-source Loopback 0 address-family ipv4 neighbor 11.1.0.1 activate neighbor 11.1.0.2 activate address-family vpnv4 unicast neighbor 11.1.0.1 activate neighbor 11.1.0.2 activate

//SW1(config-router)#network 10.10.10.0 mask255.255.255.0 //当PC直接连到该设备上,把接PC的接口ip,路由通告进BGP。

EBGP

Ruijie(config)#route bgp 456

Ruijie(config-router)#neighbor 10.10.10.1remote-as 123 //ip写与自己相连接口的ip。

Ruijie(config-router)#exit

端口保护

interface range gigabitEthernet0/5-16

switchport protected

BPDU防护

Ruijie(config)#interface rangegigabitEthernet 0/0-3

spanning-tree bpduguard enable //启用bpdu防护

spanning-treeportfast 将这些端口设置位边缘端口,边缘端口直接连接PC等终端设备

errdisable recoveryinterval 300 当该接口被设置位关闭状态后,300s该接口自动恢复到up状态

RLDP防环

Rujijie(config)#rldp enable //全局开启RLDP功能

Rujijie(config)#interface range g0/0-3 //对于下联PC或HUB的端口需要开启,不要在接入交换机的上联口开启该功能

Rujijie(config-if-range)#rldp port loop-detect shutdown-port //接口开启RLDP功能,如果检测出环路后shutdow该端口

Rujijie(config-if-range)#exit

Rujijie(config)#errdisable recovery interval 300 //如果端口被RLDP检测并shutdown,再过300秒后会自动恢复,重新检测是否有环路

DHCP

DHCP

Ruijie(config)#vlan 10 //创建vlan 10

Ruijie(config-vlan)#exit

1 Ruijie(config)#service dhcp ------>该命令默认不启用,交换机必须配置

2、创建核心设备的IP地址,即用户的网关地址

Ruijie(config)#interface vlan 10

Ruijie(config-if-VLAN 10)#ip address192.168.1.254 255.255.255.0//相当于是在vlan10上建立的。

Ruijie(config-if-VLAN 10)#exit

3、创建核心设备的DHCP地址池

Ruijie(config)#ip dhcp pool vlan10

Ruijie(dhcp-config)#network192.168.1.0 255.255.255.0 ------>子网掩码要和所设置IP地址的子网掩码一致,这里都是/24位掩码

Ruijie(dhcp-config)#dns-server 218.85.157.99 ------>设置分配给客户端的DNS地址

Ruijie(dhcp-config)#default-router 192.168.1.254 ------>设置分配给用户的网关地址

Ruijie(dhcp-config)#end

//可以用下面这个命令排除一些ip地址,该范围的地址将不会分配给PC.

Ruijie(config)#ip dhcp excluded-address192.168.1.1 192.168.1.10

Ruijie(config)#interface gigabitEthernet0/0 //出口

Ruijie(config-if-GigabitEthernet0/0)#switchport mode trunk //将0/0口设置为trunk模式,以接收带有vlan的数据包

DHCP中继

Ruijie(config)#service dhcp

Ruijie(config)#ip helper-address 172.16.1.1 //172.16.1.1dhcp服务器的地址

Ruijie(config)#ip route 0.0.0.0 0.0.0.0 172.16.1.1

DHCP Snopping

ip dhcp snooping interface range gigabitEthernet 0/23-24 ip dhcp snooping trust

无状态地址获取

Ruijie(config)#ipv6 unicast-routing ------>开启IPv6路由功能

Ruijie(config)#interface gigabitEthernet 0/0

Ruijie(config-if-GigabitEthernet0/0)#no switchport

Ruijie(config-if-GigabitEthernet0/0)#ipv6 enable ------>接口下使能IPv6功能

Ruijie(config-if-GigabitEthernet0/0)#no ipv6 nd suppress-ra ------>开启路由通告功能

Ruijie(config-if-GigabitEthernet0/0)#ipv6 address 2001::1/64 ------>配置接口IPv6地址

Ruijie(config-if-GigabitEthernet0/0)#ipv6 nd prefix 2001::/64

配置DHCP SNOOPING +IP Source Guard 功能可以有效防止私自设IP

Ruijie(config)#ip dhcp snooping

Ruijie(config)#int g0/24

Ruijie(config-if-GigabitEthernet 0/24)#ip dhcp snooping trust //上联接口设置DHCP SNOOPING的信任口

Ruijie(config-if-GigabitEthernet 0/24)#exit

Ruijie(config)#int rang g0/1 - 23

Ruijie(config-if-range)#ip verify source port-security //下联PC端口开启IP Source Guard功能

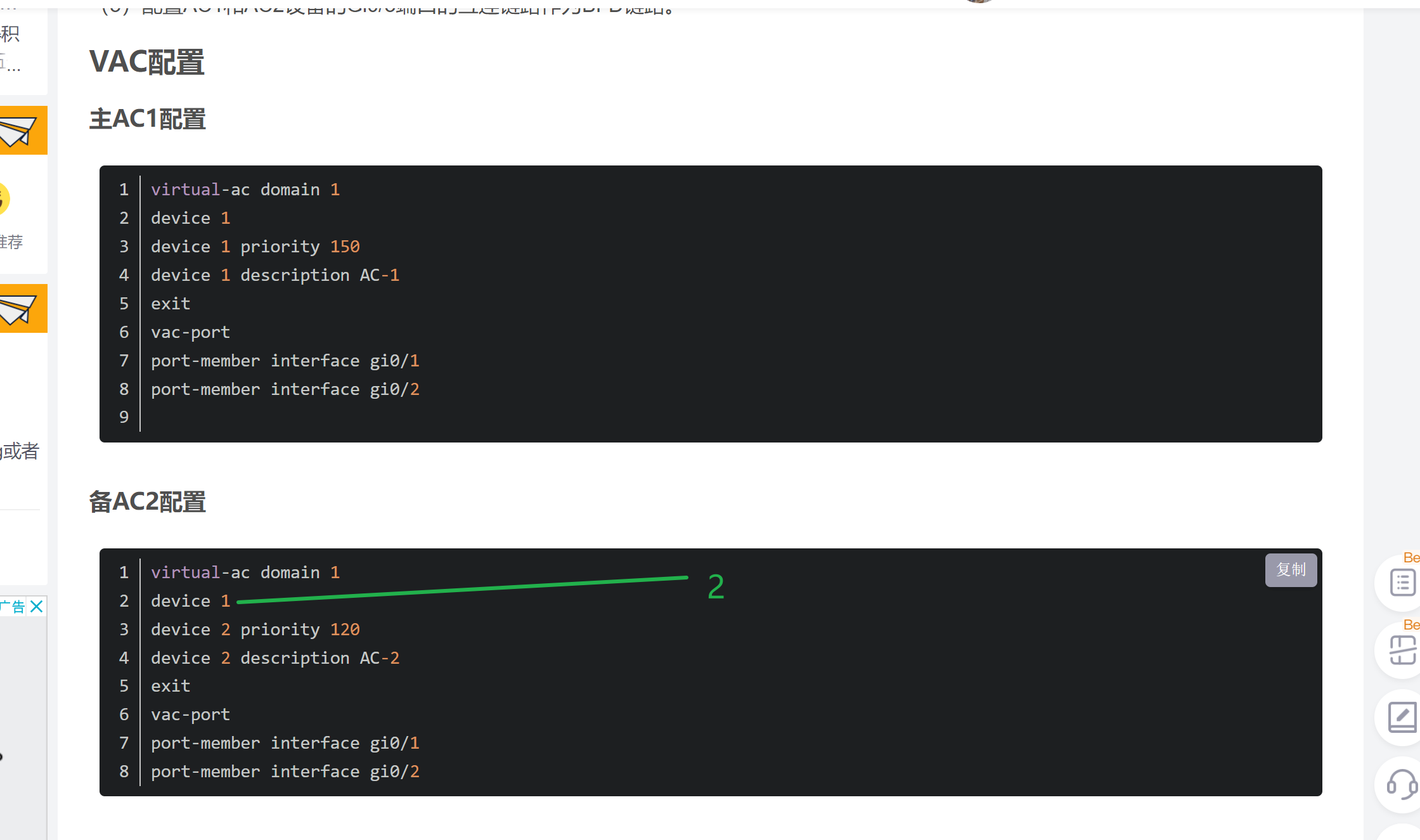

本部AC2为主用,AC1为备用。AP与AC1、AC2均建立隧道,当AP与AC2失去连接时能无缝切换至AC1并提供服务

AC1:

//默认热备实例优先级为4,数字越高优先级越高

AC1(config)#wlan hot-backup 11.1.0.22 //配置对方ip

AC1(config-hotbackup)#context 10 //配置备份实例,主备AC一致

AC1(config-hotbackup-ctx)#ap-group GZ //将ap-group GZ加入热备实例

AC2:

AC2(config)#wlan hot-backup 11.1.0.21 //配置对方ip

AC2(config-hotbackup)#context 10 //配置备份实例,主备AC一致

AC2(config-hotbackup-ctx)#ap-group GZ //将ap-group GZ加入热备实例

AC2(config-hotbackup-ctx)#priority level 7 //7是抢占,AC2为主用

连接用户的接口开启IP Source Guard功能

锐捷文档

Ruijie(config)#interface range fastEthernet 0/1-2 ------>同时进入1口和2口接口配置模式

Ruijie(config-if-range)#ip verify source port-security ------>开启源IP+MAC的报文检测

SNMPv3

#enable service snmp-agent //开启服务

#snmp-server enable traps ------>使能Agent主动向NMS发送Trap消息

#snmp-server view view1 1.3.6.1.2.1.1 include //创建一个MIB视图 “view1”,包含关联的MIB对象(1.3.6.1.2.1.1)

#snmp-server view view2 1.3.6.1.2.1.1.4.0 include //创建一个MIB视图“view2”,包含关联的MIB对象(1.3.6.1.2.1.1.4.0)

#snmp-server group group1 v3 priv read view1 write view2 //建一个SNMP组,名称为group1,版本号为v3,配置安全级别为认证加密模式priv,设置视图view1为可读,设置视图view2为可写

#snmp-server user admin group1 v3 auth md5 ruijie priv des56 ruijie123 //创建用户名为admin,属于group1,设置版本号为v3,认证方式为md5,密码为ruijie,加密方式为DES56,加密密码为ruijie123

#snmp-server host 192.168.1.2 traps version 3 priv admin //配置SNMP服务器地址为192.168.1.2,SNMP版本为v3,配置安全级别为认证加密模式priv,关联对应的用户admin

#interface vlan 1

#ip address 192.168.1.1 255.255.255.0

#end为了优化网络传输,关闭三地的无线网络中的低速率

AC-1(config)#ac-controller

AC-1(config-ac)# 802.11b network rate 1 disabled

加快ospf收敛

mpls vpn(VRF)

原理请参考:VRF(虚拟路由转发)_vrf虚拟路由转发_io无心的博客-CSDN博客

ip vtf VPNA //创建vrp

下面是关于ospf与vrf的设置

int gi0/1

ip vrf for... AA #把接口添加到vrf里面。

下面是关旭vrp的其它设置

交换机虚拟化(堆叠)

更改OSPF COST的值

AP连接AC

ip nat inside source list 110 interface gi0/1 overload

再把gi0/1设置成outside,其它inside。