管廊隧道施工的安全不仅关系着施工项目的质量与施工效率,更是关系着国家财产安全以及施工人员和人民群众的生命和财产安全。如何有效加强管廊隧道施工安全管理水平成为管廊隧道项目施工企业管理者最为关注的问题。

管廊隧道施工安全管理痛点难题

1.风险预警难

现场监护不到位,区域安全界定不清,难以建立高危区域风险预警机制。

2.遇险救助难

遇到意外情况难以及时获取救援,紧急疏散无可视化工具。

3.人员调度难

人员在岗在位管理难度大,无人员在岗可视化工具,不能高效、便捷地实现人员调度。

4.考评考核难

因工作环境特殊,人员管控难度大,劳动纪律相对散漫,缺乏实用、好用的考核工具。

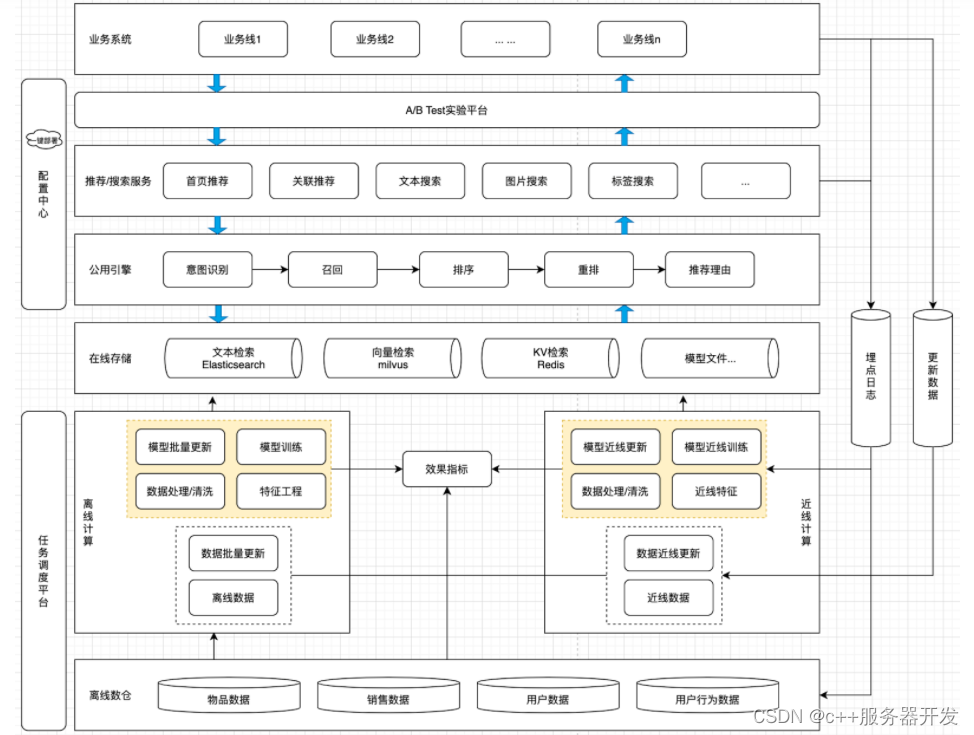

管廊隧道人员定位系统解决方案

新锐科创管廊隧道人员定位系统解决方案以融合实时高精度人员定位系统和专业、开放的生产现场安全智能管控平台为核心,运用物联网、云计算、大数据、算法引擎等技术,对管廊隧道现场人员进行按需定位,建设智慧安全管廊隧道人员定位管理系统。

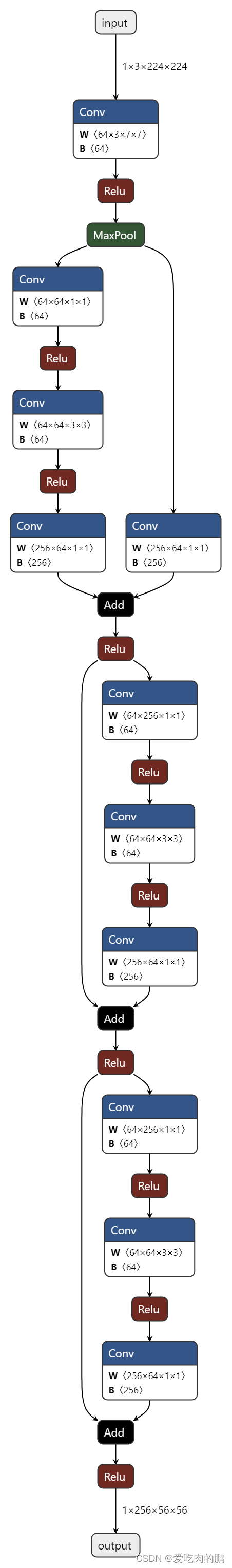

定位技术

新锐科创管廊隧道人员定位方案基于蓝牙+LORA定位技术以及4G/5G通信技术搭建管廊隧道人员定位系统。

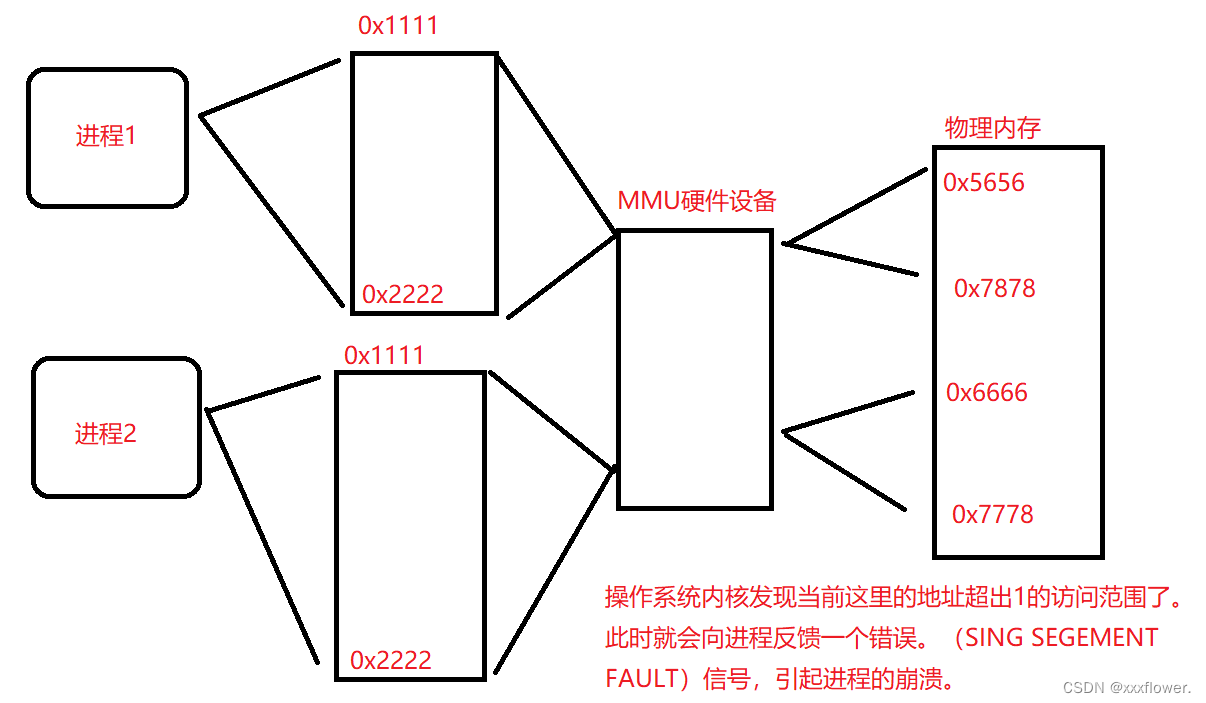

系统拓扑图

蓝牙+LoRa定位系统拓扑图

方案特点

该方案具有:实施简单、网络部署灵活、覆盖范围大,精度高、成本低等特点。

硬件设备

1、定位信标

低功耗蓝牙定位信标,每秒发送蓝牙信号。

2、人员识别卡

融合人员定位识别卡,便携式设计,内置蓝牙+LoRa模块,支持遇险一键求救。

3、通信基站

配合融合蓝牙定位系统,满足区域低功耗物联网应用而设计开发的工业级基站产品。

系统功能

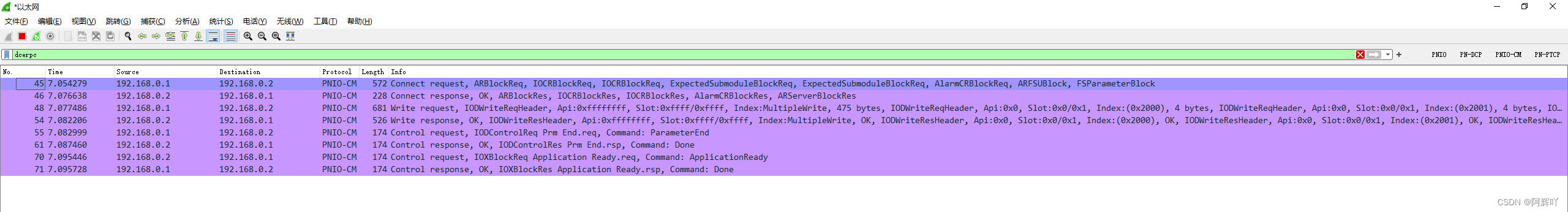

1、实时人员定位

给工人佩戴定位终端(比如人员识别卡),定位终端每秒(时间可调)发送数据信号给定位微基站,数据存储在服务器上,定位系统软件平台可随时查看隧道任意工人的实时位置信息。

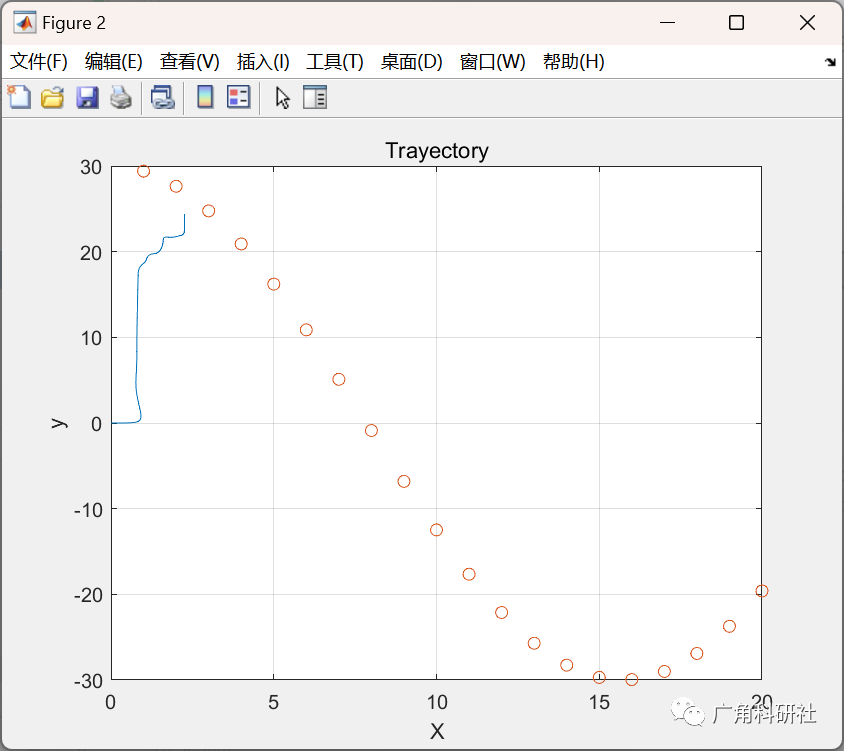

2、历史移动轨迹查询

管理员可随时查看任意工人在过去某个时间段的轨迹回放动画,或者查看工人移动轨迹列表。

3、电子围栏报警

系统可根据隧道内微基站的位置建立电子围栏,并根据隧道需要设置进入、离开、滞留、超员等多种报警类型。

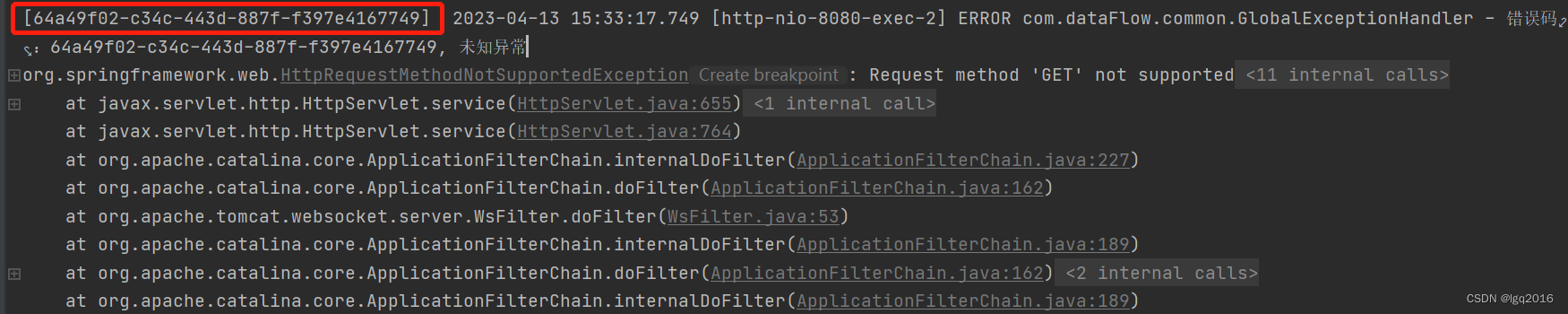

4、SOS紧急呼救

工人作业过程中遇到突发情况,可按下定位终端上的SOS紧急呼叫按钮,系统会锁定报警目标,进行实时跟踪,控制中心能够第一时间赶到系统指示的报警地点进行救助。

5、视频监控联动

系统可与现有视频监控系统对接,支持市面上主流的摄像机品牌,当出现报警时,系统可直接开启附近绑定的视频监控,以便查看现场状况。

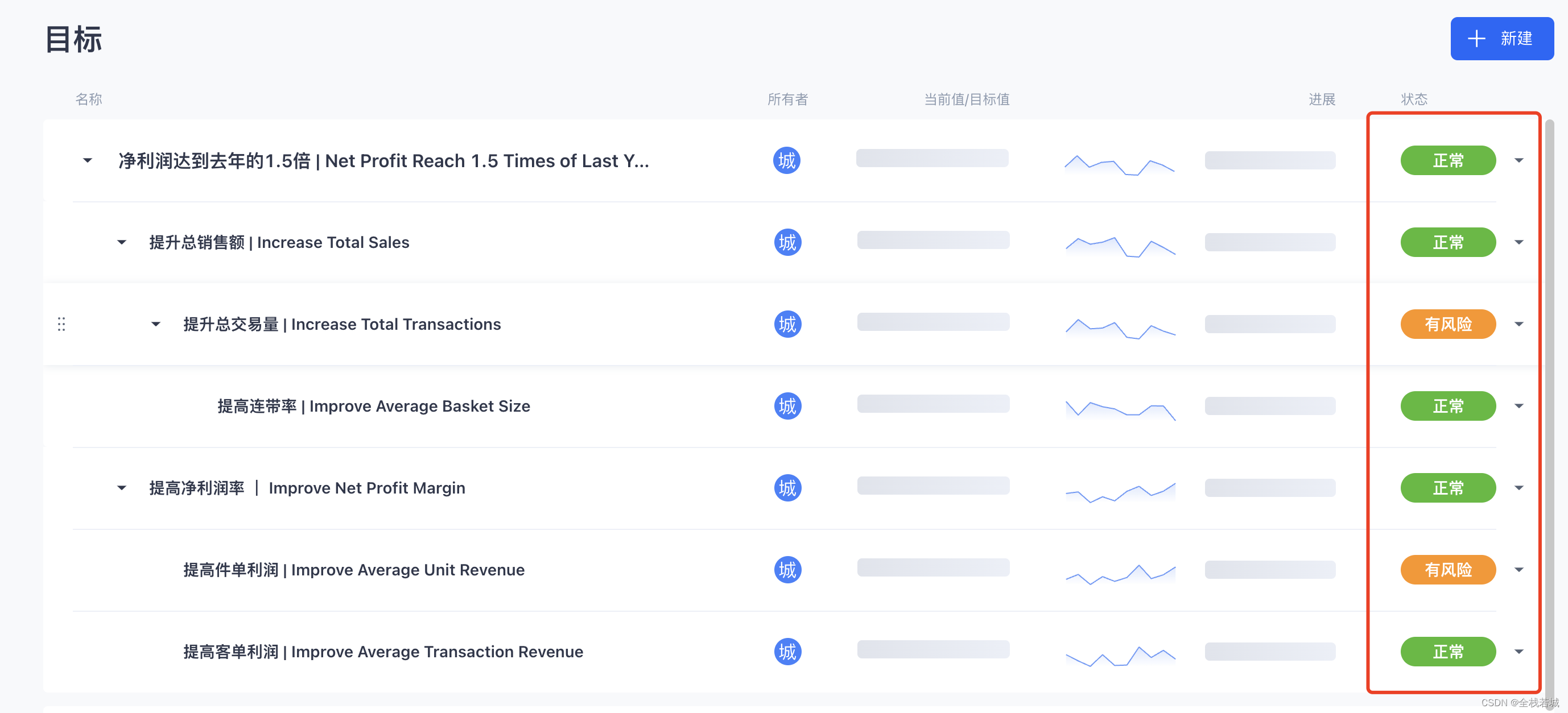

6、大数据可视化

以各类数据图表、地图影像等形式全面展示各区域人员分布及报警信息,获取信息更直观形象可视化。

新锐科创作为人员定位方案服务商,致力于为每个合作伙伴提供优质的位置服务,更多定位方案敬请期待。