远程桌面登录是管理服务器最主要的方式,于是很多不法分子打起了远程桌面的歪心思。他们采用暴力破解或撞库的方式破解系统密码,悄悄潜入服务器而管理员不自知。

同时远程桌面服务中的远程代码执行漏洞也严重威胁着服务器的安全,攻击者可以利用这些漏洞在远程服务器上执行任意代码,从而完全控制服务器。这些漏洞通常存在于远程桌面服务的组件中,如Windows远程桌面授权服务(RDL)。

因此对远程桌面登录做安全防护措施成为了管理员必备的操作。目前远程桌面防护主要有以下几种手段,哪种更好呢,我们来慢慢分析。

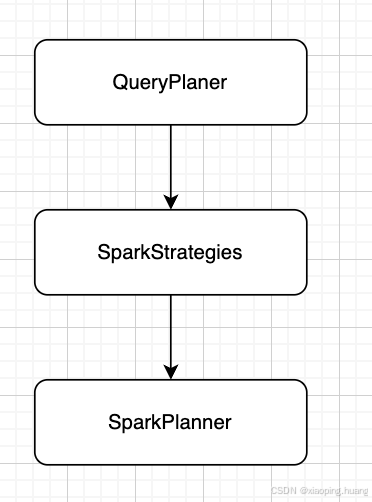

远程桌面防护的主要方式:

1、 二次身份验证

2、 限制登录时间

3、 限制终端计算机名

4、 限制终端IP和区域

1、二次身份验证

在远程桌面登录的时候,增加一层身份验证。需要输入随机验证码或微信扫码进行授权,然后再输入系统密码,才能进入服务器。此方法需要用户连接到远程桌面后才能进行验证,因此端口是对外开放的,无法阻挡黑客利用远程代码执行漏洞实施入侵。

(图一:远程登录二次身份验证)

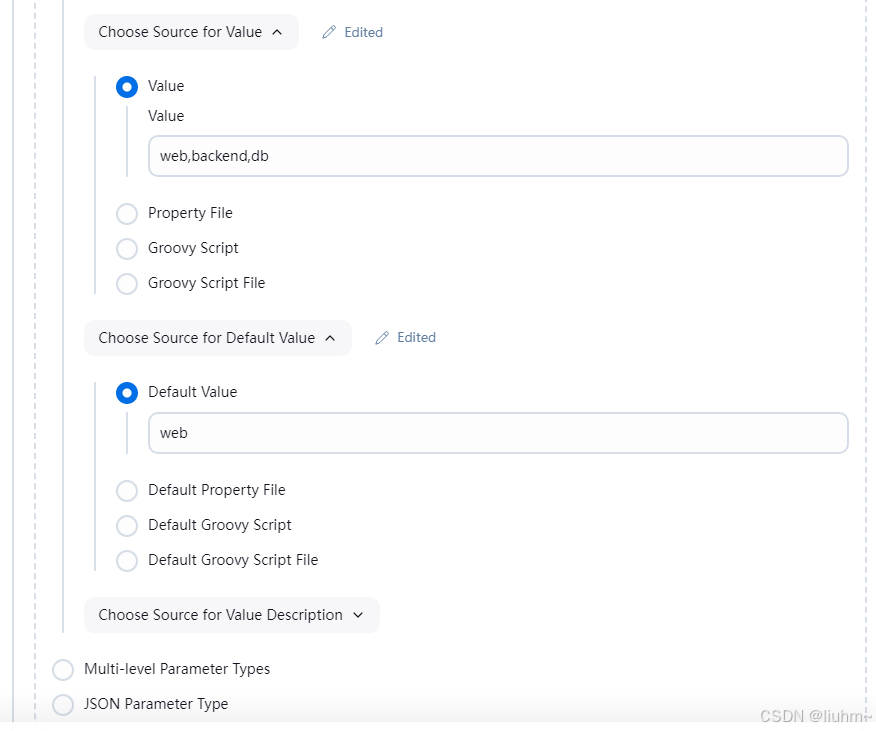

2、限制登录时间

限定只能在指定时间范围远程登录服务器。护卫神是从防火墙驱动进行限制,非开放时间将无法连接到远程端口,看起来像远程桌面关闭似的,可以阻挡黑客利用远程代码执行漏洞实施入侵。然而在授权时间内,远程桌面对任何人都开放,如果黑客在这段时间入侵,也是可能的。

(图二:远程登录开放时间限制)

3、限制终端计算机名

检查远程终端设备的计算机名,只有计算机名在授权许可内,才允许登录。此方法只对Windows服务器有效,Linux服务器不支持。另外此方法还有两个缺点,计算机名容易伪造;判断时机较为延后,必须登录服务器后才能进行验证,因此端口是对外开放的,无法阻挡黑客利用远程代码执行漏洞实施入侵。

(图三:远程登录计算机名限制)

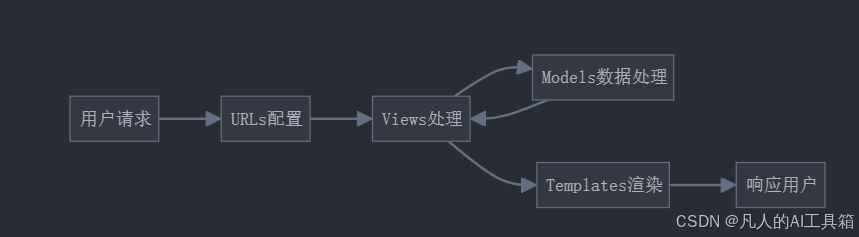

4、限制终端IP和区域

检查远程终端设备的IP是否在许可范围,许可范围可以是IP、IP段、动态域名,护卫神防入侵系统还支持设置区域(如成都)。护卫神是从防火墙驱动进行限制,非授权终端将无法连接到远程端口,看起来像远程桌面关闭似的,可以阻挡黑客利用远程代码执行漏洞实施入侵。

(图四:远程桌面终端IP区域防护)

上述四种方法对比结果如下:

| 防护类型 | 二次身份验证 | 限制登录时间 | 限制计算机名 | 限制终端IP |

| 支持操作系统 | Windows+Linux | Windows+Linux | Windows | Windows+Linux |

| 防护验证时间 | 登录前 | 连接前 | 登录后 | 连接前 |

| 防护远程代码执行漏洞 | 不支持 | 支持 | 不支持 | 支持 |

| 安全指数 | ★★★ | ★ | ★ | ★★★★★ |

通过上述对比可以看出,首选“限制终端IP和区域”,即使限制为一个城市(例如成都),黑客和你同城的可能性非常小,因为黑客一般使用国外跳板机入侵,避免身份暴露。

其次选择“二次身份验证”,但是如果出现了最新的远程代码执行漏洞,那黑客也可以入侵服务器(虽然不一定能远程登录,但能取得服务器管理权限)。

至于限制登录时间和限制终端计算机名,则建议在启用上述两个防护手段的基础上作为增强防护手段进行启用。

同时你也可以开启登录消息通知,进一步提升远程桌面安全,可以使用《护卫神.防入侵系统》的“登录消息通知”实现,通知结果如下:

(图五:远程登录邮件通知)