模块二:网络建设与调试

说明:

1.所网络设备在创建之后都可以直接通过 SecureCRT 软件 telnet 远程连接操作。

2.要求在全员化竞赛平台中保留竞赛生成的所有虚拟主机。 3.题目中所有所有的密码均为 Pass-1234,若未按照要求设置,涉 及到该操作的所有分值记为 0 分。

4.网络设备的 IP 地址、设备名称请按照题目要求设定,若未按照 要求设置,涉及到该操作的所有分值记为 0 分。

5.防火墙初始用户名为 hillstone,密码为 hillstone;第一次登 录需要修改密码,密码统一修改为 Pass-1234。

6.选手提交答案方式:在答题界面右上角点击“提交做题结果”,选择需要提交答案的设备点击“提交答案”进行提交。

任务描述:

某集团公司原在城市 A 成立了总公司,后在城市 B 成立了分公司,又在城市 C 建立了机房。集团设有产品、营销、法务、人力、财务 5 个部门,统一进行 IP 及业务资源的规划和分配,全网采用 OSPF、RIP、ISIS、BGP 路由协议进行互联互通。

- 网络设备 IP 地址分配表

设备名称 设备接口 ip 地址

SW1 loopback1 ospfv2 ospfv3 bgp 10.1.1.1/32

随着企业数字化转型工作进一步推进,为持续优化运营创新,充 分激活数据要素潜能,为社会创造更多价值,集团决定在总公司建立 两个数据中心,在某省建立异地灾备数据中心,以达到快速、可靠交 换数据,增强业务部署弹性的目的,完成向两地三中心整体战略架构 演进,更好的服务于公司客户。

网络拓扑图及 IP 地址表:

一、交换配置

1.配置相对应 vlan,SW1、SW2、SW3 的二层链路只允许相应 vlan 通过。模拟交换机 SW5 的 G0/7 口设置为 trunk,只允许相应 vlan 通过。

设备 vlan 编号 说明

SW1 vlan11 产品 1 段

vlan12 营销 1 段

vlan13 法务 1 段

vlan14 人力 1 段

vlan15 财务 1 段

vlan10 信息技术

vlan20 生产

SW2 vlan21 产品 2 段

vlan22 营销 2 段

vlan23 法务 2 段

vlan24 人力 2 段

vlan25 财务 2 段

vlan10 信息技术

vlan20 生产

SW3 vlan31 产品 3 段

vlan32 营销 3 段

vlan33 法务 3 段

vlan34 人力 3 段

vlan10 信息技术

vlan20 生产

SW4 vlan210 服务器网段

模拟交换 机 SW5 vlan110 分公司产品

vlan120 分公司营销

2.SW1 和 SW2 之间利用三条网线实现互通,其中一条网线承载三层 IP 业务、一条网线承载 VPN 业务、一条网线承载二层业务。用相 关技术分别实现财务 1 段、财务 2 段业务路由表与其它业务路由表隔 离,财务业务 VPN 实例名称为 Finance。承载二层业务的只有一条裸 光缆通道,配置相关技术,方便后续链路扩容与冗余备份,编号为 1,用 LACP 协议,SW1 为 active,SW2 为 passive;采用目的、源 IP 进 行实现流量负载分担。

3.SW1 和 SW3 之间、SW2 和 SW3 之间利用两条网线实现互通,其中 一条网线承载三层 IP 业务、一条网线承载二层业务。

4.将 SW3 模拟办事处交换机,实现与集团其它业务路由表隔离,办事处路由表 VPN 实例名称为 Office。将 SW3 模拟为 Internet 交 换机,实现与集团其它业务路由表隔离,Internet 路由表 VPN 实例 名称为 Internet。

5.SW1 和 SW2 所有端口启用链路层发现协议,报文发送时间间隔 为 20s,发送 LLDP 告警的时间间隔为 10s,配置 SW1 和 SW2 互连端口 LLDP 告警功能。

6.SW1 和 SW2 G0/0-2 启用环路故障检测,当发生该故障时,自 动关闭端口,经过 1 分钟后,端口自动重启;发送 Hello 报文时间 间隔为 10s。

二、路由调试

1.配置所有设备主机名,名称见“网络拓扑”。启用所有设备的 ssh 服务,用户名 admin 和密码 Key-1234;配置所有设备 ssh 连接超 时为 1 分钟。

2.配置接口 ipv4 地址和 ipv6 地址,互联接口 ipv6 地址用本地链 路地址。

3.RT1 配置 DHCPv4,分别为总公司产品 1 段、总公司产品 2 段、总公司产品 3 段、分公司产品分配地址。IPv4 地址池名称分别为 Poolv4-Vlan11、Poolv4-Vlan21、Poolv4-Vlan110,排除网关,DNS为 10.1.210.1。SW1、SW2、SW3、模拟交换机 SW5 的中继地址为 RT1 Loopback1 地址。

4.SW1、SW2、SW3、SW4、RT1、FW1、FW2、之间运行 OSPFv2 和 OSPFv3 协议(路由模式发布网络用接口地址)。

(1)SW1、SW2、SW3、RT1 之间运行 OSPFv2 和 OSPFv3 协议,进程 1,区域 0,分别发布 loopback1 地址路由和产品路由。

(2)RT1 和 FW1 之间运行 OSPFv2 和 OSPFv3 协议,进程 1,区域 1,分别发布 loopback1 地址路由。

(3)RT1 和 FW2 之间运行 OSPFv2 和 OSPFv3 协议,进程 1,区域 2,分别发布 loopback1 地址路由。

(4)SW4 和 FW2 之间运行 OSPFv2 和 OSPFv3 协议,进程 2,区域 0。

SW4 发布 loopback1 地址路由和服务器网段路由。FW2 向该区域通告 type1 默认路由。FW2 用 access-list 匹配 SW4 Loopback1 和服务器 网段路由、 FW2 与 SW4 直连 IPv4 路由,将以上路由重发布到 ipv4 process 1。FW2 直接将 ipv6 process2 路由发布到 ipv6 process1 5.RT1、RT2、FW1、FW2 之间分别运行 RIP 协议和 RIPng 协议,版 本 2。分别发布 Loopback2 地址路由,RT1 配置 offset 值为 5 的路由 策略,实现 FW1-E0/2_RT1-G0/2_RT1-G0/3_FW2-E0/3 为主链路,FW1-E0/4_RT1-G0/4_RT1-G0/5_FW2-E0/5 为备份链路。

6.RT1、FW1、FW2 之间运行 ISIS 协议,进程 1,分别实现 loopback3 之间互通。RT1、FW1、FW2 的 NET 分别为 49.0000.0000.0005.00、49.0000.0000.0007.00 、 49.0000.0000.0008.00 , 路 由 器 类 型 是 Level-2,接口网络类型为点到点证。配置域 md5 认证,密码为 Key-1234。

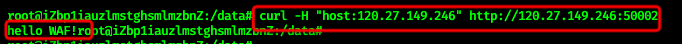

三、安全维护

说明:ip 地址按照题目给定的顺序用“ip/mask”表示,ipv4 any 地址用 0.0.0.0/0,ipv6 any 地址用::/0,禁止用地址条目,否则按 零分处理。

1.FW1 和 FW2 策略默认动作为拒绝,FW1 允许 产品 1 段 IPv4 和 IPv6 访问 Internet 任意服务。

2.FW2 允许集团产品 1 段 IPv4 访问 DMZ 区域任意服务。

3.FW1 配置 IPv4 NAT,实现集团产品 1 段 IPv4 访问 Internet IPv4,转换 ip/mask 为 200.200.200.16/28,保证每一个源 ip 产生 的所有会话将被映射到同一个固定的 IP 地址。

4.FW2 配置 IPv4 NAT,实现外网访问 200.200.200.5 的 HTTP 服务 时,映射到 10.1.210.20 的 80 端口。

5.FW1 与 FW2 之间用 Internet 互联地址建立 GRE Over IPSec VPN, 实现 Loopback4 之间的加密访问。FW1 和 FW2 的 isakmp proposal 名称为 P-1,isakmp peer 名称为 PEER-1,ipsec proposal 名称为 P-2,tunnel ipsec 名称为 IPSEC-1,tunnel gre 名称为 GRE-1。