在当今数字化办公环境中,公司监控电脑已成为许多企业保障信息安全、提升工作效率的重要手段。

然而,这种监控行为也引发了关于员工隐私权的广泛讨论。

本文将深入探讨公司监控电脑所能监控的信息范围,以及如何在保障企业安全与尊重员工隐私之间找到平衡点。

一、公司监控电脑的主要信息类型

屏幕监控

实时监控:公司可以实时监控员工的电脑屏幕,查看员工在工作时间内是否进行与工作无关的操作,如玩游戏、浏览社交媒体等。

这有助于企业了解员工的工作状态,及时发现工作懈怠或不当行为。

屏幕快照:部分监控软件支持对监控的客户端进行屏幕快照的查看,管理者可以随时刷新最新的屏幕截图,以获取员工电脑屏幕的即时状态。

文件操作监控

详细记录:监控软件能够记录员工对文件的操作,包括文件的创建、打开、修改、删除、复制、粘贴等。

这有助于企业管理工作内容和成果,防止数据丢失或泄露。

敏感文件操作警报:当文件内含有敏感词汇时,系统会触发警报并通知管理员,以便及时采取应对措施。

网络访问审计监控

浏览记录:公司可以监控员工的网络访问记录,查看员工是否在工作时间访问非法网站或下载恶意软件。

这有助于保障公司的网络安全和信息安全。

上网行为分析:通过对网络行为数据的深度分析,系统可以揭示员工上网行为的规律和趋势,从而优化网络资源配置,提高网络使用效率。

程序使用监控

软件安装与使用情况:像安企神这类监控软件还能监控员工安装和使用的程序,了解员工是否在工作中使用与工作无关的软件,如播放器、游戏等。

这有助于规范员工的电脑使用行为。

应用程序黑白名单:企业可以根据自身需求制定个性化的上网行为管理策略,包括访问控制、应用程序黑白名单等,以确保员工在合规的范围内使用软件。

邮件监控

邮件收发记录:公司可以设置邮件监控规则,对员工的邮件进行监控,以防止员工泄露公司机密或进行不当的邮件操作。

敏感信息识别:系统能够识别并监控包含敏感信息的邮件,确保企业信息的安全。

外设使用监控

USB等设备使用记录:公司可以监控员工使用USB设备、光驱等外设的情况,以防止员工通过外设将公司机密带出公司。

外设使用权限管理:企业可以限制员工使用某些外设,确保信息安全。

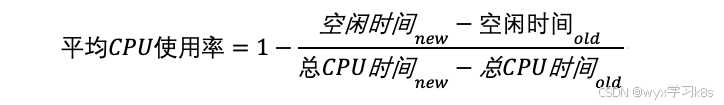

电脑使用行为统计与分析

工作效率评估:基于时间维度对员工电脑使用行为进行统计和分析,包括员工的工作效率、加班情况、休息时间等。

使用时间报告:生成员工电脑使用时间统计报告,详细记录员工每天的电脑使用时间、软件使用情况、网页浏览情况等。

二、如何在监控与隐私之间找到平衡点

遵守法律法规

企业在实施监控之前,应确保已向员工明确告知监控的目的、范围和方式,并遵守相关法律法规,确保监控行为合法合规。

尊重员工隐私

企业应尊重员工的隐私权和工作自主权,仅在必要时进行监控和干预。对于监控数据的查看和分析应严格控制,避免泄露员工个人隐私。

透明公正

向员工公开监控政策,确保透明公正,避免产生不必要的误会和抵触情绪。

数据安全

妥善保管监控数据,防止信息泄露,保障企业和员工信息安全。

三、结论

公司监控电脑能够获取的信息范围广泛,包括屏幕监控、文件操作监控、网络访问监控、程序使用监控、邮件监控、外设使用监控以及电脑使用行为统计与分析等。

然而,在实施监控时,企业必须遵守法律法规,尊重员工隐私,确保监控行为的合法性和合理性。

通过透明公正的政策制定和数据安全管理,企业可以在保障信息安全的同时,维护员工的合法权益。

总之,公司监控电脑是一项复杂而敏感的任务,需要在保障企业安全与尊重员工隐私之间找到平衡点。

通过合理规划和实施监控策略,企业可以更有效地管理员工行为,提升工作效率,同时保护企业和员工的信息安全。

编辑:乔乔