在网络安全领域,入侵检测系统 (IDS) 和入侵防御系统 (IPS) 是两种关键的技术,旨在保护网络免受各种威胁。这两者尽管名字相似,但在功能、配置、以及应用场景等方面都有着显著的差异。

入侵检测系统 (IDS)

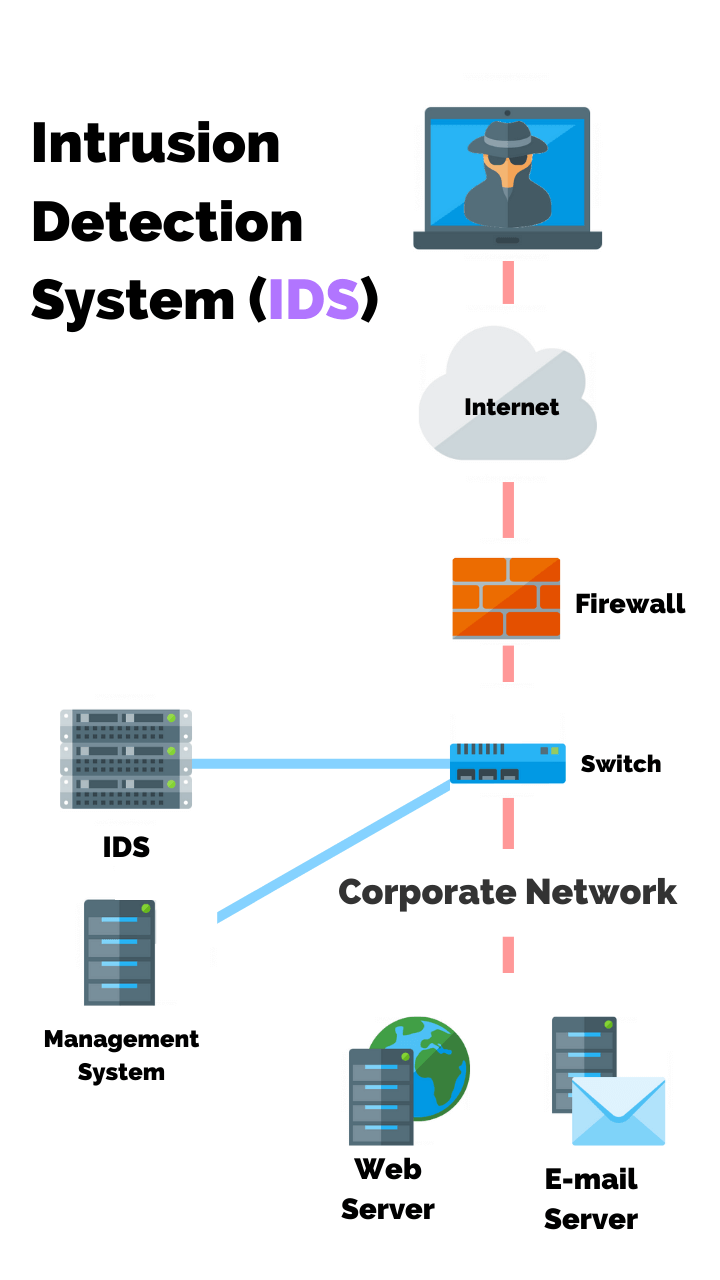

IDS 是一种被动监控系统,主要用于检测并记录网络中的可疑活动或潜在威胁。它会通过分析网络流量或系统日志,发现异常行为或已知的攻击模式。IDS 不会主动阻止攻击,而是会向管理员发送警报,通知他们可能的安全威胁。IDS 的主要任务是“检测”。

IDS 通过以下几种方式进行威胁检测:

-

签名匹配:IDS 通过预定义的攻击签名库来匹配网络流量中的数据包,识别已知的攻击模式。这种方法的优点是能够快速、准确地识别已知威胁,但缺点是无法检测到未知的、没有签名的新型攻击。

-

行为分析:IDS 通过建立正常的网络流量行为基线,来识别与此基线有显著差异的异常行为。这种方法对未知攻击有一定的检测能力,但可能会产生误报。

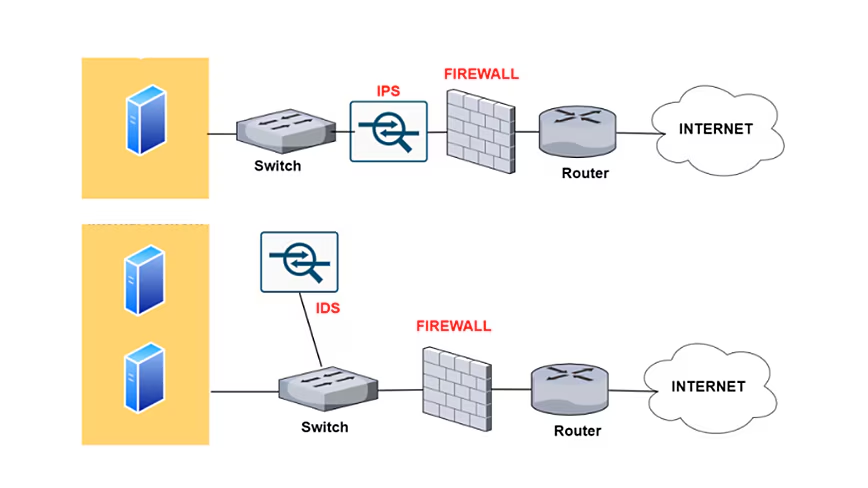

IDS 通常部署在网络的旁路模式(out-of-band)下。这意味着 IDS 不会直接干涉网络流量的传输,而是通过镜像端口、网络探针或传感器来监控流量。这种部署方式的优点是不会对网络性能产生影响,但由于 IDS 只是被动监控,因此无法在攻击发生时立即阻止。

IDS 在检测到可疑活动时,会生成警报并发送给网络管理员。警报信息通常包含攻击类型、来源 IP、目标 IP 等详细信息。管理员需要根据警报进行进一步的分析和处理。由于 IDS 是被动系统,它依赖于管理员的响应来处理威胁。

IDS 的优点:

-

低干扰:IDS 以旁路模式运行,不会影响网络性能。

-

高兼容性:IDS 可以与现有的网络基础设施无缝集成。

-

详细的日志记录:IDS 能够记录详细的网络活动日志,便于后续分析。

IDS 的缺点:

-

无法阻止攻击:IDS 仅提供检测功能,无法主动阻止攻击。

-

依赖管理员的响应:IDS 需要管理员及时响应警报,否则攻击可能已经造成损害。

IDS 的典型使用场景:

-

数据中心监控:在大规模数据中心中,IDS 被用来监控内部网络流量,检测潜在的内部威胁。

-

合规性需求:某些行业法规要求企业部署 IDS,以确保能够对潜在的安全事件进行监控和记录。

入侵防御系统 (IPS)

IPS 是一种主动的安全系统,它不仅能检测到威胁,还能采取措施阻止攻击。与 IDS 不同,IPS 能够实时拦截恶意流量,防止潜在的攻击行为在网络中传播。IPS 通常部署在网络的关键路径上,直接影响数据流。IPS 的主要任务是“防御”。

IPS 在检测到可疑流量后,会采取一系列动作来阻止攻击:

-

拦截并丢弃数据包:当 IPS 识别到恶意数据包时,会直接丢弃这些数据包,从而阻止攻击进一步传播。

-

重置连接:IPS 可以通过向通信双方发送 TCP 重置 (RST) 数据包来终止连接,阻止攻击的继续。

-

修改数据流:在某些情况下,IPS 可以修改攻击数据包中的恶意部分,然后继续传输数据包,确保通信不中断,但攻击部分被清除。

IPS 一般部署在网络的在线模式(in-line)下,通常位于防火墙和内部网络之间,直接处理所有进出流量。IPS 必须高速处理流量,否则可能成为网络瓶颈。尽管这种方式能够即时阻止攻击,但对网络性能要求较高。

IPS 在检测到威胁时,除了生成警报外,还会主动采取措施阻止攻击。IPS 的响应通常是自动化的,可以实时防止攻击的成功。因此,IPS 对于需要快速反应的高安全性环境尤为适用。

IPS 的优点:

-

主动防御:IPS 能够实时阻止恶意流量,防止攻击的发生。

-

减少损害:IPS 可以在攻击早期阶段进行拦截,减少潜在的损害。

IPS 的缺点:

-

潜在的网络瓶颈:IPS 必须高速处理流量,否则可能影响网络性能。

-

误报风险:由于 IPS 采取主动防御,误报可能会导致合法流量被阻止。

IPS 的典型使用场景:

-

企业边界防护:IPS 通常部署在企业网络边界,用来防止外部攻击进入内部网络。

-

高安全性环境:在需要快速响应的高安全性环境中,如金融行业,IPS 的主动防御功能尤为重要。

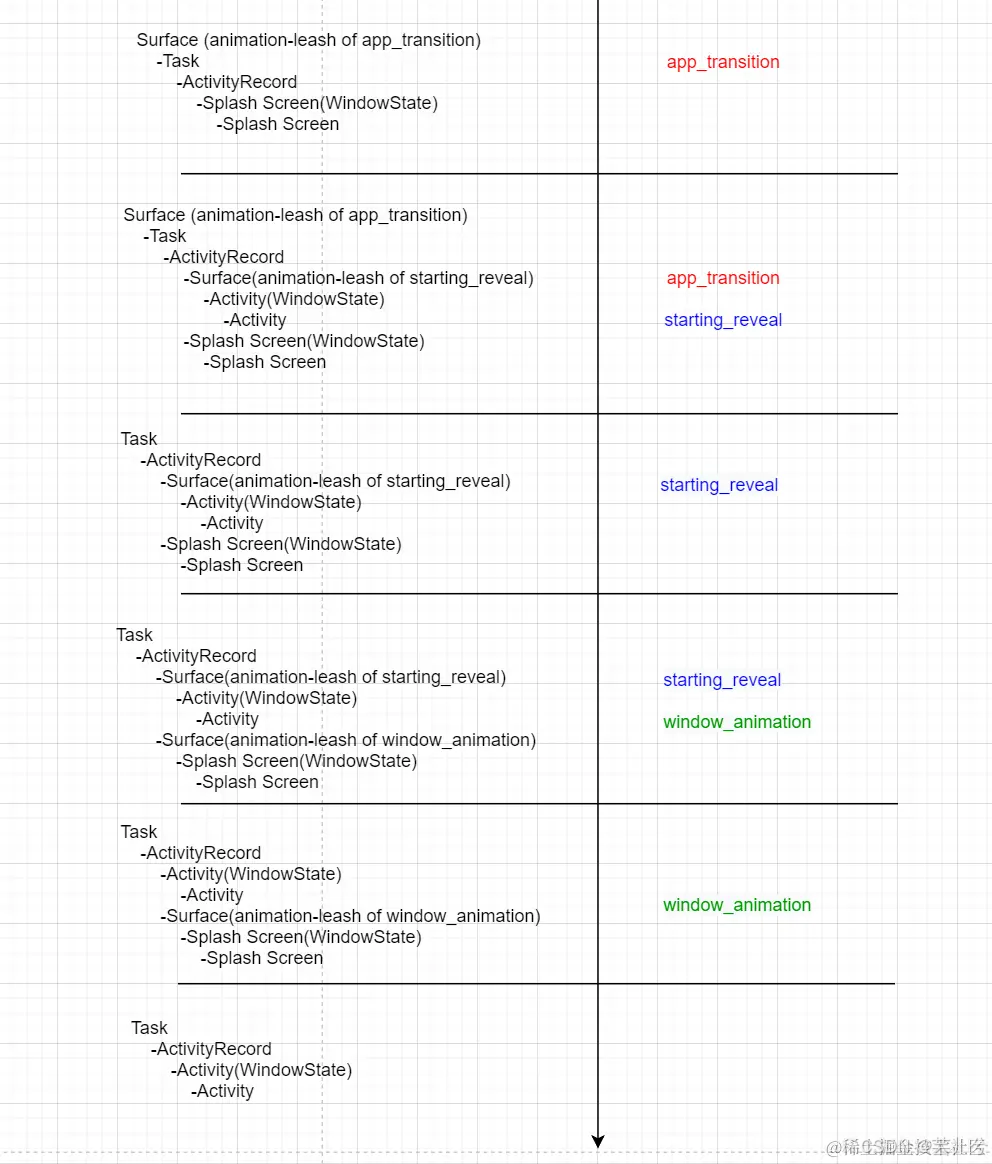

IPS 和 IDS 的区别

| 比较维度 | IDS (入侵检测系统) | IPS (入侵防御系统) |

|---|---|---|

| 功能 | 监控和检测可疑活动 | 监控、检测并阻止攻击 |

| 响应方式 | 被动(发出警报给管理员) | 主动(自动阻止攻击) |

| 部署方式 | 旁路模式(out-of-band),不干涉流量 | 在线模式(in-line),拦截流量 |

| 对网络性能影响 | 无影响 | 可能影响网络性能 |

| 拦截能力 | 无法阻止攻击 | 能够实时阻止攻击 |

| 误报影响 | 不会影响网络流量 | 可能会误拦合法流量 |

| 管理依赖性 | 依赖管理员进行响应 | 自动防御,无需过多人工干预 |

| 适用场景 | 数据中心监控、合规性需求 | 边界防护、高安全性环境 |

| 日志记录 | 详细记录网络活动日志 | 主要记录拦截或修改的事件 |

| 技术复杂度 | 较低 | 较高,需精细配置 |

![[SAP ABAP] 数据元素添加参数ID(Parameter ID)](https://i-blog.csdnimg.cn/direct/8c8cf95ade974ddc83c7004b8d8a150b.png)