01 背景

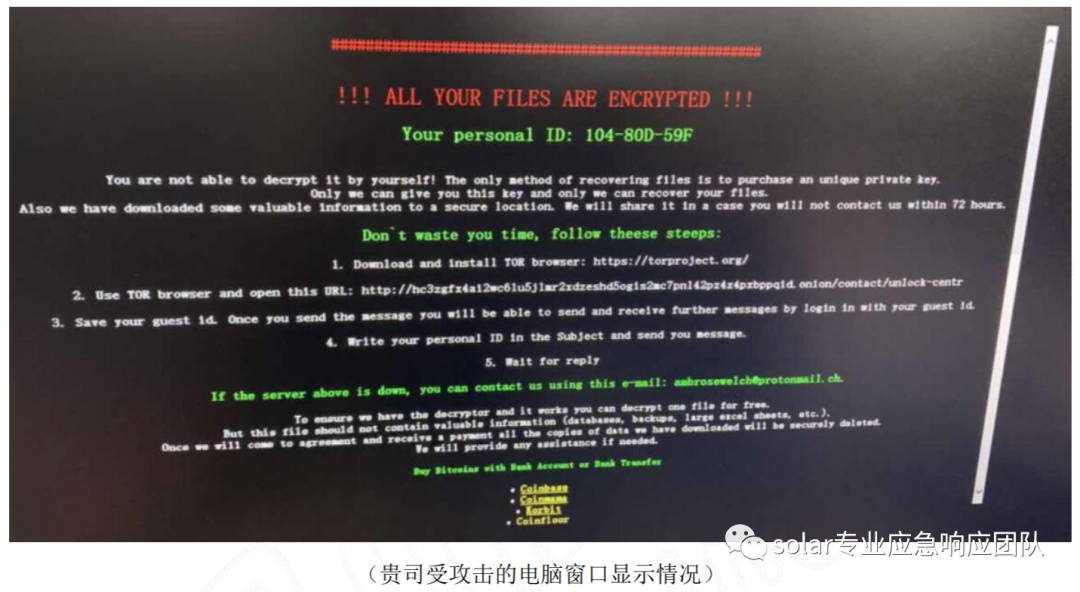

当地时间 2020年5月18日,思而听网络科技有限公司(以下简称思而听)接到浙江xx电子有限公司(以下简称xx电子)的求救邮件,邮件中指出,xx电子的内部计算机收到了不明黑客的恶意勒索病毒攻击,导致xx电子内部近两百台有效工作的计算机全部沦陷(其中包含一台有着重要资料待使用的相关计算机),被攻击的计算机出现了无法使用、文件无法打开、文件无法转移等等严重后果(包括财务数据、工厂绘图等),黑客方明确在后续的邮件中指出,需要花费 15 万人民币才能够解开一台被病毒攻击的有关电脑。

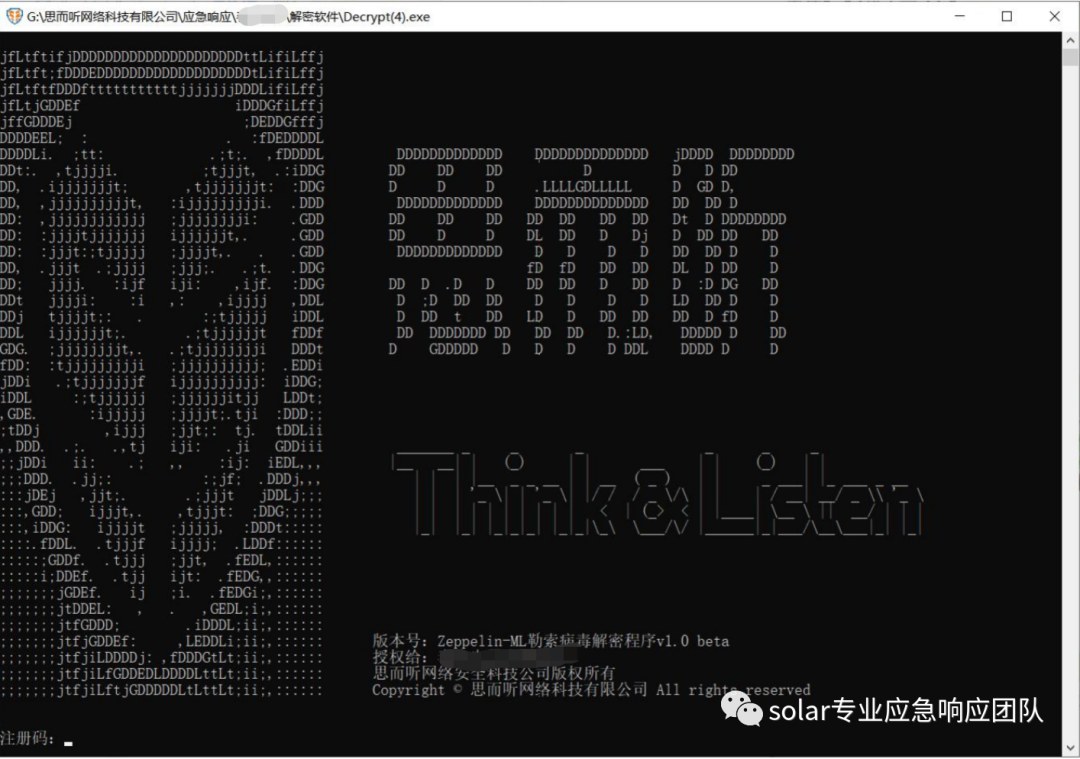

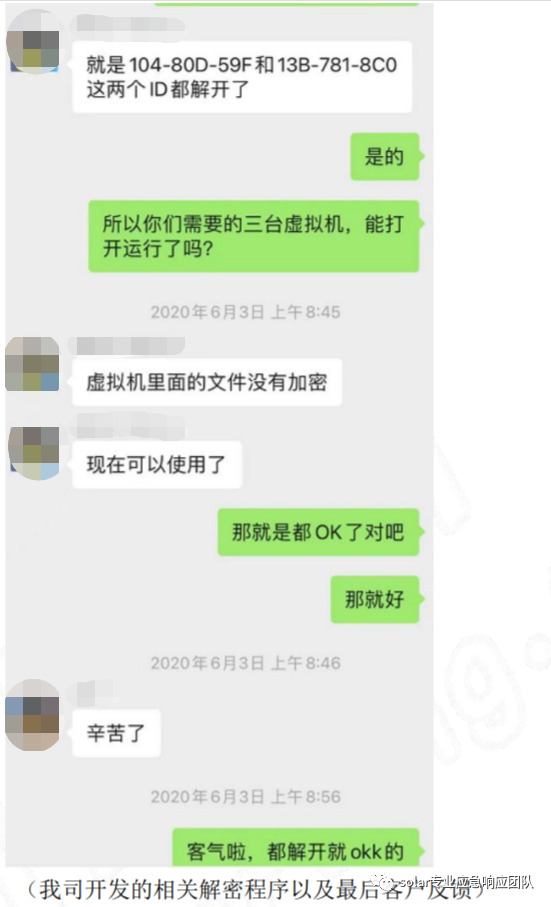

出于思而听一直以来发展的白帽核心理念,思而听网络安全应急小组第一时间对受害机型的相关情况进行了细致的排查,连夜针对此次勒索病毒进行了破译,最终成功解密恢复了此次勒索病毒加密的相关电脑数百台,对客户的内网安全情况也做了全方位的排查和提升安全等级。由于我司专家确实能够对实体受害机型进行破译,我司相关专家在 5 月21 号连夜被派往贵司本地进行本地机房的病毒解密,在之后的五天时间里,我司相关专家夜以续日的多次修改相关解密软件,构思了多种解密工具,但由于此次病毒的破译难度极高,主要原因在于此次勒索病毒针对虚拟机进行了四次加密,最终在第三天我司相关安全专家编写的解密程序成功解密出相关被加密计算机,数据恢复率达100%,获得客户的高度好评。

02 中的什么勒索病毒?

就此次贵司的受害情况的初步判断,贵司内网近两百台计算机集体都受到此次勒索病毒的攻击,其实最初是其中某一台计算机的操作失误导致贵司两百台计算机集体受害,这说明,贵司的内部计算机网络没有做分区,也就是每个计算机之间是互通的,这就让不法黑客有机可乘,使得贵司的内网计算机集体受害。

经过我方数据恢复工程师检测分析,最终诊断贵公司确诊的是.consultraskey-F-XXXX病毒。下面让我们看看这个病毒。

.consultraskey-F-XXXX病毒是一种基于文件勒索病毒代码的加密病毒,隶属于国外知名的勒索病毒家族Mallox。这个病毒已在主动攻击中被发现。

.consultraskey-F-XXXX病毒以某种方式进入计算机后,会更改Windows注册表、删除卷影副本、打开/写入/复制系统文件、生成后台运行的进程、加载各种模块等。一旦在入侵后电脑系统上执行加密,.consultraskey-F-XXXX并在文件名后附加“.consultraskey-F-XXXX”扩展名。例如,最初标题为“ 1.jpg ”的文件显示为“ 1.jpg.F-XXXX-FXXXX”,“ 2.jpg ”显示为“ 2.jpg.consultraskey-F-XXXX”,依此类推。.consultraskey-F-XXXX还创建了一个说明文件。

万一您不幸感染上这个病毒,您可以通过公众号联系我们获取帮助,我们会积极为您解决问题。

03 .consultraskey-F-XXXX勒索病毒是如何传播感染的?

经过分析中毒后的机器环境判断,根据后缀名可明确该病毒感染为Mallox大家族勒索病毒。该病毒关键利用RDP远程桌面连接弱口令开展攻击,因为许多客户设定的登陆密码太过于简易,非常容易被攻击者暴力破解密码,并将勒索病毒嵌入设备中实行加密文件。

.consultrasky-XXXXX后缀病毒勒索信RECOVERY INFORMATION !!!.txt说明文件内容:

YOUR FILES ARE ENCRYPTED !!!

TO DECRYPT, FOLLOW THE INSTRUCTIONS:

To recover data you need decrypt tool.

To get the decrypt tool you should:

1.In the letter include your personal ID! Send me this ID in your first email to me!

2.We can give you free test for decrypt few files (NOT VALUE) and assign the price for decryption all files!

3.After we send you instruction how to pay for decrypt tool and after payment you will receive a decryption tool!

4.We can decrypt few files in quality the evidence that we have the decoder.

5.Your key is only kept for seven days beyond which it will never be decrypted!

6.Do not rename, do not use third-party software or the data will be permanently damaged!

7.Do not run any programs after the computer is encrypted. It may cause program damage!

与该病毒同类的后缀病毒还有以下各种后缀,都是属于同一个勒索病毒家族Mallox的,我们团队均可以恢复处理:

.devicZz

.consultransom

.maxoll-ID号

.consultraskey-ID号

.elmorenolan29

.bozon3

.acookies-XXXXX

.FARGO

04 中了.consultraskey-F-XXXX后缀勒索

病毒文件如何恢复?

此后缀病毒文件由于加密算法的原因,每台感染的电脑服务器文件都不一样,需要独立检测与分析加密文件的病毒特征与加密情况,才能确定最适合的恢复方案。

考虑到数据恢复需要的时间、成本、风险等因素,建议如果数据不太重要,建议直接全盘扫描杀毒后全盘格式化重装系统,后续做好系统安全防护工作即可。如果受感染的数据确实有恢复的价值与必要性,可以通过我们公众号获取相关帮助,我们很乐意为您提供服务。

05 我们的数据恢复服务流程

多年的数据恢复处理经验,在不断对客户服务优化的过程中搭建了"免费售前+安心保障+专业恢复+安全防御"一体化的专业服务流程。

① 免费咨询/数据诊断分析

专业的售前技术顾问服务,免费在线咨询,可第一时间获取数据中毒后的正确处理措施,防范勒索病毒在内网进一步扩散或二次执行,避免错误操作导致数据无法恢复。

售前技术顾问沟通了解客户的机器中毒相关信息,结合公司数据恢复案例库的相同案例进行分析评估,初步诊断分析中毒数据的加密/损坏情况。

② 评估报价/数据恢复方案

您获取售前顾问的初步诊断评估信息后,若同意进行进一步深入的数据恢复诊断,我们将立即安排专业病毒分析工程师及数据恢复工程师进行病毒逆向分析及数据恢复检测分析。

专业数据恢复工程师根据数据检测分析结果,定制数据恢复方案(恢复价格/恢复率/恢复工期),并为您解答数据恢复方案的相关疑问。

③ 确认下单/签订合同

您清楚了解数据恢复方案后,您可自主选择以下两种下单方式:

(一)双方签署对公合同:根据中毒数据分析情况,量身定制输出数据恢复合同,合同内明确客户的数据恢复内容、数据恢复率、恢复工期及双方权责条款,双方合同签订,正式进入数据恢复专业施工阶段,数据恢复后进行验证确认,数据验证无误,交易完成。

(二)淘宝店铺担保交易下单:进入我司淘宝店铺专属链接下单,下单后旺旺告知客户数据恢复约定条款并确认,正式进入数据恢复专业施工阶段,数据恢复后客户进行验证,数据验证无误,确认收货,交付数据,交易完成。

④ 开始数据恢复专业施工

安排专业数据恢复工程师团队全程服务,告知客户数据恢复过程注意事项及相关方案措施,并可根据客户需求及数据情况,可选择上门恢复/远程恢复。

数据恢复过程中,团队随时向您报告数据恢复每一个节点工作进展(数据扫描 → 数据检测 → 数据确认 → 恢复工具定制 → 执行数据恢复 → 数据完整性确认)。

⑤ 数据验收/安全防御方案

完成数据恢复后,我司将安排数据分析工程师进行二次检查确认数据恢复完整性,充分保障客户的数据恢复权益,二次检测确认后,通知客户进行数据验证。

客户对数据进行数据验证完成后,我司将指导后续相关注意事项及安全防范措施,并可提供专业的企业安全防范建设方案及安全顾问服务,抵御勒索病毒再次入侵。

![[uni-app]小兔鲜-03多端打包上线](https://img-blog.csdnimg.cn/img_convert/43bf8725b2de568f36237677bfd42951.png)

![[数据库实验四]存储过程及函数](https://i-blog.csdnimg.cn/direct/d484ee7ecc584896a3af139fbaf0c3d7.png)