戴尔R750 H755N raid卡数据盘改直通模式

news2026/2/15 2:25:27

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2164460.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

计算机网络(九) —— Tcp协议详解

目录

一,关于Tcp协议

二,Tcp报头字段解析

2.0 协议字段图示

2.1 两个老问题

2.2 16位窗口大小

2.3 32位序号和确认序号

2.4 6个标记位

三,Tcp保证可靠性策略

3.1 确认应答机制(核心)

3.2 超时重传机制

3.3 …

最新最详细的Mastercam安装包下载安装教程(保姆级)

正如大家所熟悉的,Mastercam是一款基于PC平台的CAD/CAM软件,集二维绘图、三维实体造型、曲面设计、体素拼合、数控编程、刀具路径摸拟及真实感摸拟等多种功能于一身。

Mastercam发展至今有许多个版本,目前来说常用的版本有Mastercam V91、20…

Windows同时配置两个jdk环境变量

项目场景:

Windows同时配置两个jdk环境变量

解压版那么可以更改JAVA_HOME的值,来决定使用哪个版本。安装版可以两个版本同时使用。 操作步骤

1、配置环境变量 在系统环境变量中添加两个环境变量,根据使用需求更改JAVA_HOME的值

2、修改ja…

mariadb实现冷备份与恢复操作案例(物理冷备份,周期性备份)详解

文章目录 前置环境一、物理冷备份1.备份2.恢复检查结果 补充: 周期性恢复操作 前置环境

主机ipmariadb1192.168.10.11mariadb2192.168.10.12

mairadb1操作 安装mariadb

yum -y install mariadb-server启动mariadb

systemctl start mariadb这里只是演示备份与恢复…

数据结构不再难懂:带你轻松搞定排序算法

数据结构入门学习(全是干货)——排序算法(下)

1 快速排序

1.1 算法概述

快速排序采用分而治之的策略,与归并排序相似。其核心在于选择一个主元(pivot)作为分割点。

分而治之 主元(pivot)>…

【病毒分析】新兴TOP2勒索软件!存在中国受害者的BianLian勒索软件解密原理剖析

1. 概述

近期,笔者在浏览网络中威胁情报信息的时候,发现美国halcyon.ai公司于2024年3月25日发布了一篇《Ransomware on the Move: LockBit, BianLian, Medusa, Hunters International》报告,此报告对当前勒索软件团伙的实力进行了排名&#…

裸土检测算法实际应用、裸土覆盖检测算法、裸土检测算法

裸土检测算法主要用于环境保护、农业管理、城市规划和土地管理等领域,通过图像识别技术来检测和识别地表上的裸露土壤。这种技术可以帮助管理者实时监控裸土面积,及时采取措施,防止水土流失、环境污染和生态退化。

一、技术实现

裸土检测算…

【第二轮通知】第二届网络、通信与智能计算国际会议(NCIC 2024)

NCIC 2024|第二届网络、通信与智能计算国际会议 2024年11月22日-25日

中国 | 北京

www.icncic.org

重要日期

二轮截稿时间:2024年10月15日

注册截止时间:2024年11月10日

会议日期:2024年11月22日-25日 第二届网络、通信与智能计算国际会…

ProgrammerAI—AI辅助编程学习指南

前言

随着AIGC(AI生成内容)技术的快速发展,诸如ChatGPT、MidJourney和Claude等大语言模型相继涌现,AI辅助编程工具正逐步改变程序员的工作方式。这些工具不仅可以加速代码编写、调试和优化过程,还能帮助解决复杂的编程…

【深度学习】注意力机制与自注意力机制详解

深度学习中的注意力机制/自注意力机制详解 1. 注意力机制的通俗理解2. 注意力和自注意力机制的区别3. 自注意力机制原理与计算流程3.1 引入自注意力机制的目的与思想3.2 从向量角度理解 [R1]3.3 从Self-Attention核心公式理解 [R3] 4. 多头自注意力机制(Multi-head …

网络威慑战略带来的影响

文章目录 前言一、网络威慑的出现1、人工智能带来的机遇二、网络空间的威慑困境1、威慑概念的提出2、网络威慑的限度3、人类对网络威胁的认知变化4、网络空间的脆弱性总结前言

网络威慑是国家为应对网络空间风险和威胁而采取的战略。冷战时期核威慑路径难以有效复制至网络空间…

HT6881 4.7W防削顶单声道音频功率放大器

特点 防削顶失真功能(Anti-Clipping Function,ACF) AB类/D类切换 优异的全带宽EMI抑制性能 免滤波器数字调制,直接驱动扬声器 输出功率 1.4W (VDD3.6V, RL4Ω, THDN10%, Class D) 2.8W (VDD5.0V, RL4Ω, THDN10%, ClassD) 4.7W(VDD6.5V,RL40,THDN10%, ClassD) 2.5W …

【环境踩坑系列】centos7安装python3.10.X

前言

虽然centOS8已经发布了相当一段时间了,但是基于稳定性、成熟的社区等原因,大家在选择centOS作为服务器操作系统的时候仍然会选择centOS7作为首选。但是centOS7自带的是python2.7.5,当前大量的python程序要用到的又是python3,…

网络原理之IP协议(网络层)

目录

前言

什么是IP协议?

IP协议的协议头格式

16位总长度(字节数)

16位标识、3位标志位和13位片偏移

8位生存时间

IP地址管理

1.动态分配IP

2.NAT机制(网络地址转换)

NAT机制是如何工作的

NAT机制的优缺点…

监控易监测对象及指标之:全面监控Oracle ODBC数据库

在数字化时代,数据库作为存储和管理企业核心数据的基石,其稳定性和性能直接关系到业务的连续性和效率。Oracle数据库以其强大的功能和稳定性,广泛应用于各行各业。为了确保Oracle数据库的稳定运行和高效性能,对其进行全面监控显得…

ChatGPT 向更多用户推出高级语音模式:支持 50 种语言;字节发布两款新视频生成大模型丨 RTE 开发者日报

开发者朋友们大家好:

这里是 「RTE 开发者日报」 ,每天和大家一起看新闻、聊八卦。我们的社区编辑团队会整理分享 RTE(Real-Time Engagement) 领域内「有话题的新闻」、「有态度的观点」、「有意思的数据」、「有思考的文章」、「…

AutosarMCAL开发——基于EB MCU驱动

这里写目录标题 1.MCU模块的作用2.EB配置以及接口应用3.总结 1.MCU模块的作用

MCU模块主要分为三部分:

McuGeneralConfiguration MCU通用配置(一般保持默认)McuHardwareResourceAllocationConf 硬件资源分配管理器(用于连接不同…

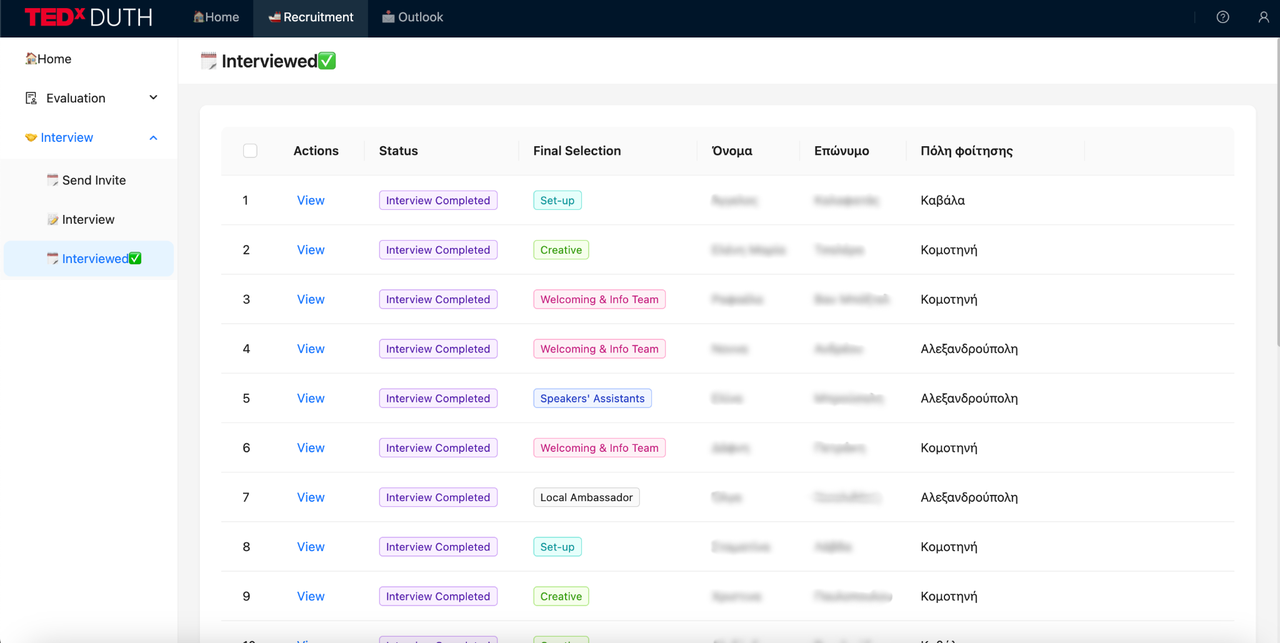

TEDxDUTH 使用 NocoBase 实现革新

作者:TEDxDUTH TEDxDUTH 是由德莫克里特大学的志愿者们组成的一个充满活力的团队。作为 TEDx 全球社区的一员,我们的使命简单而有力:传播能够激励和引发改变的思想。我们通过精心策划一系列活动,成功汇聚了众多思想家、创新家以及…

Module did not self-register: ‘drivelist.node‘报错解决

报错如下:

node_modules/bindings/bindings.js:121throw e;^Error: Module did not self-register: xxxx/node_modules/drivelist/build/Release/drivelist.node.at process.func [as dlopen] (electron/js2c/asar.js:140:31)at Object.Module._extensions..node (…