引言

源码剖析

应用场景与案例

结语

ThingsBoard从入门到实战课程,深入透析底层原理,快速搭建自己的IOT平台_哔哩哔哩_bilibiliThingsBoard从入门到实战课程,深入透析底层原理,快速搭建自己的IOT平台共计12条视频,包括:1、ThingsBoard项目介绍、2、ThingsBoard前端Vue版本代码编译、3、ThingsBoard本地后端源码编译等,UP主更多精彩视频,请关注UP账号。![]() https://www.bilibili.com/video/BV1CH36egEDM/?spm_id_from=333.999.0.0&vd_source=5b535ac3589f53abe431d7f6afc44ff4

https://www.bilibili.com/video/BV1CH36egEDM/?spm_id_from=333.999.0.0&vd_source=5b535ac3589f53abe431d7f6afc44ff4

引言

在物联网(IoT)平台中,设备认证与凭证管理是确保安全通信的基础。Thingsboard作为一个开源的物联网平台,提供了强大的设备管理与数据处理能力,其中规则链(Rule Chains)作为其核心特性之一,允许用户构建复杂的数据处理逻辑。在这一框架内,Fetch Device Credentials节点扮演着至关重要的角色,它负责在数据流经规则链时获取设备的认证信息,对于实现动态的安全策略和数据路由至关重要。本文将详尽介绍Fetch Device Credentials节点的具体作用、使用方法、源码剖析,并通过实际应用场景和案例展示其强大功能。

1. 具体作用

Fetch Device Credentials节点的主要功能是从消息上下文中提取或直接查询数据库获取设备的凭证信息(如访问令牌、密钥等)。这些凭证对于后续节点在与其他系统交互时验证设备身份、加密通信内容或决定数据流向至关重要。简而言之,该节点为后续数据处理提供必要的安全凭据,保障了数据处理过程的安全性与合法性。

2. 使用教程

2.1 配置步骤

-

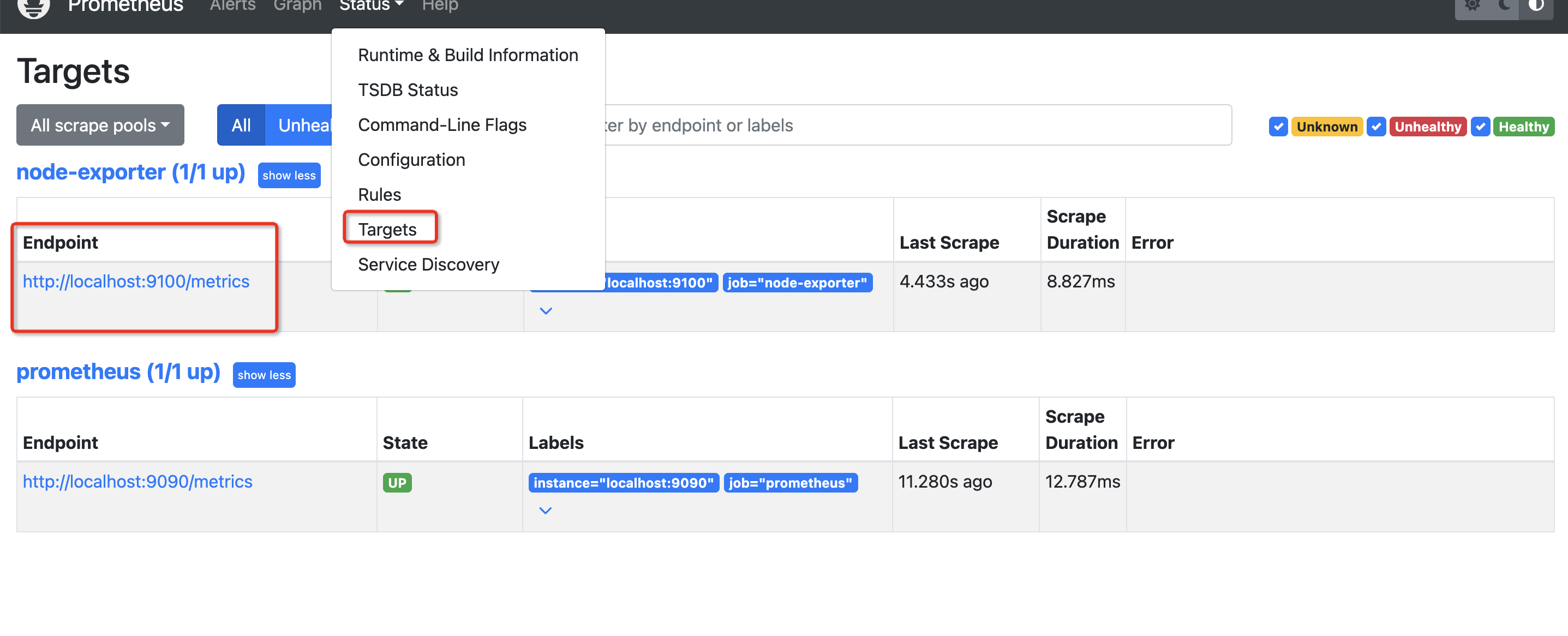

创建规则链:首先,在Thingsboard Web界面中进入“Rule Chains”页面,创建或编辑一个规则链。

-

添加节点:点击规则链设计界面的“+Add Node”按钮,选择“Fetch Device Credentials”节点并拖拽至工作区。

-

配置节点:双击新添加的Fetch Device Credentials节点,配置其属性。虽然该节点通常不需要额外配置,但用户可以决定是否需要从消息中提取设备ID或直接使用消息中已有的凭证信息。

-

连接节点:使用箭头将Fetch Device Credentials节点与上游的处理节点(如Message Type Switch)和下游需要使用到设备凭证的节点(如Send RPC Request)相连。

-

保存并激活规则链:完成配置后,保存规则链并将其激活,以使其生效。

2.2 使用场景配置

- 自动更新设备凭据:当设备首次连接或凭据过期时,可以配置规则链自动触发凭证更新流程。

- 动态路由:基于设备凭证的不同,决定数据发送到不同的后端服务或消息队列。

源码剖析

- 消息处理流程:当消息到达该节点时,它首先检查消息中是否已包含设备ID和凭证。若缺失,则依据配置从消息的元数据中提取设备ID,并通过Thingsboard的DeviceCredentialsService查询数据库获取凭证信息。

- 凭证注入:获取到的凭证被添加到消息的元数据中,供后续节点使用。

应用场景与案例

3.1 设备远程配置更新

在大规模物联网部署中,定期或按需为设备推送新的配置信息是常见需求。利用Fetch Device Credentials节点,结合Send RPC Request节点,可以安全地向特定设备发送配置更新请求。此过程中,先通过Fetch Device Credentials获取到设备的访问令牌,再利用该令牌发起RPC请求,确保只有授权的设备能够接收到配置更新指令。

3.2 数据加密传输

对于敏感数据,如医疗设备的健康监测数据,传输安全性至关重要。Fetch Device Credentials节点可以用来获取设备的加密密钥,然后在消息处理链中使用该密钥对数据进行加密,确保数据在传输过程中的机密性和完整性。

智能能源管理系统

假设有一个智能电表项目,需要收集大量家庭用户的用电数据并进行实时分析。为了保护用户隐私,所有数据在上传前需加密。在Thingsboard的规则链中,首先通过Fetch Device Credentials节点获取每个电表设备的加密密钥,随后在消息处理链中加入一个自定义处理器节点,使用该密钥对原始数据进行加密,最后将加密数据发送至云端进行存储和分析。这样,即使数据在传输过程中被截获,也无法直接读取用户的具体用电信息,有效提升了系统的安全性。

结语

Fetch Device Credentials节点作为Thingsboard规则链中的重要组成部分,不仅强化了设备间通信的安全性,还为实现灵活的数据处理和决策提供了坚实的基础。通过上述的详细介绍、使用教程、源码浅析以及具体应用场景的探讨,可以看出其在构建安全高效的物联网解决方案中的不可替代性。随着物联网技术的不断发展,深入理解和有效运用此类安全机制将成为开发高质量物联网应用的关键。