引言

在复杂多变的网络环境中,保障网络安全和数据传输的合法性、高效性至关重要。访问控制列表(Access Control Lists,简称ACL)作为网络安全的重要组成部分,广泛应用于各种网络设备中,用以控制网络流量的流向和访问权限。本文将以华为网络设备为体系,深入探讨ACL的定义、原理、内部流程、应用场景,并通过实战案例展示其配置和应用方法。

一、ACL的定义与原理

1.1 定义

访问控制列表(ACL)是一种应用在路由器和三层交换机接口的指令列表,用于定义哪些数据包可以被允许通过接口,哪些数据包应该被拒绝。这些指令基于数据包的源地址、目的地址、端口号等特定条件进行匹配和过滤,从而实现对网络流量的精细控制。

1.2 原理

ACL使用包过滤技术,在路由器或三层交换机上读取数据包的三层和四层包头信息(如源地址、目的地址、源端口、目的端口等),并根据预定义的规则进行过滤。其基本原理如下:

- 数据包捕获:设备捕获经过接口的数据包。

- 信息提取:从数据包中提取源地址、目的地址、端口号等关键信息。

- 规则匹配:将提取的信息与ACL中定义的规则进行匹配。

- 决策执行:根据匹配结果决定数据包是被允许通过还是被拒绝。

1.3 ACL的组成

ACL主要由以下几个部分组成:

- ACL编号:每个ACL在配置时需要一个唯一的标识号,以便于网络设备识别。

- 规则:ACL包含多条规则,每条规则定义了匹配的条件和对应的操作(允许或拒绝)。

- 匹配顺序:系统按照ACL规则编号从小到大的顺序进行报文匹配,规则编号越小越容易被匹配。

二、ACL的内部流程

2.1 数据包处理流程

当数据包经过配置有ACL的接口时,设备会按照以下流程处理数据包:

- 捕获数据包:数据包到达接口时,设备首先捕获该数据包。

- 信息提取:设备从数据包中提取出关键信息,如源地址、目的地址、端口号等。

- 规则匹配:根据提取的信息,在ACL中查找匹配的规则。

- 决策执行:根据匹配到的规则,决定数据包是被允许通过还是被拒绝。

- 结果处理:如果数据包被允许通过,则继续传输;如果数据包被拒绝,则可能被丢弃或进行其他处理。

2.2 规则匹配机制

ACL规则从上到下依次匹配,一旦匹配成功,则不再继续匹配后续规则。如果数据包没有匹配到任何规则,则根据ACL的默认行为(通常是拒绝)来处理数据包。

此外,ACL还支持一些高级特性,如规则优先级调整、规则间逻辑关系定义(如“与”、“或”关系)等,以满足更复杂的访问控制需求。

三、ACL的应用场景

ACL在网络安全中扮演着重要角色,广泛应用于各种场景。以下是几个典型的应用场景:

3.1 网络安全防护

ACL可以作为网络安全的第一道防线,通过限制非法流量进入网络内部,保护关键资源和数据不被非法访问。例如,可以配置ACL规则拒绝来自恶意IP地址的数据包,防止DDoS攻击等安全威胁。

3.2 带宽管理

在网络带宽有限的情况下,ACL可以帮助合理分配带宽资源,确保重要业务流量的优先传输。例如,可以配置ACL规则限制P2P下载、网络视频等消耗大量带宽的数据流的服务等级,在网络拥塞时优先丢弃这类流量。

3.3 访问权限控制

ACL还可以用于控制用户对网络资源的访问权限。例如,可以配置ACL规则限制特定用户或用户组对敏感资源的访问权限,防止数据泄露和非法访问。

3.4 路由策略配合

ACL还可以与路由策略配合使用,对路由信息进行过滤和控制。例如,可以将ACL和BGP路由策略配合使用,过滤掉不希望接收或发布的路由信息,确保网络路由的正确性和安全性。

四、华为网络设备ACL实战

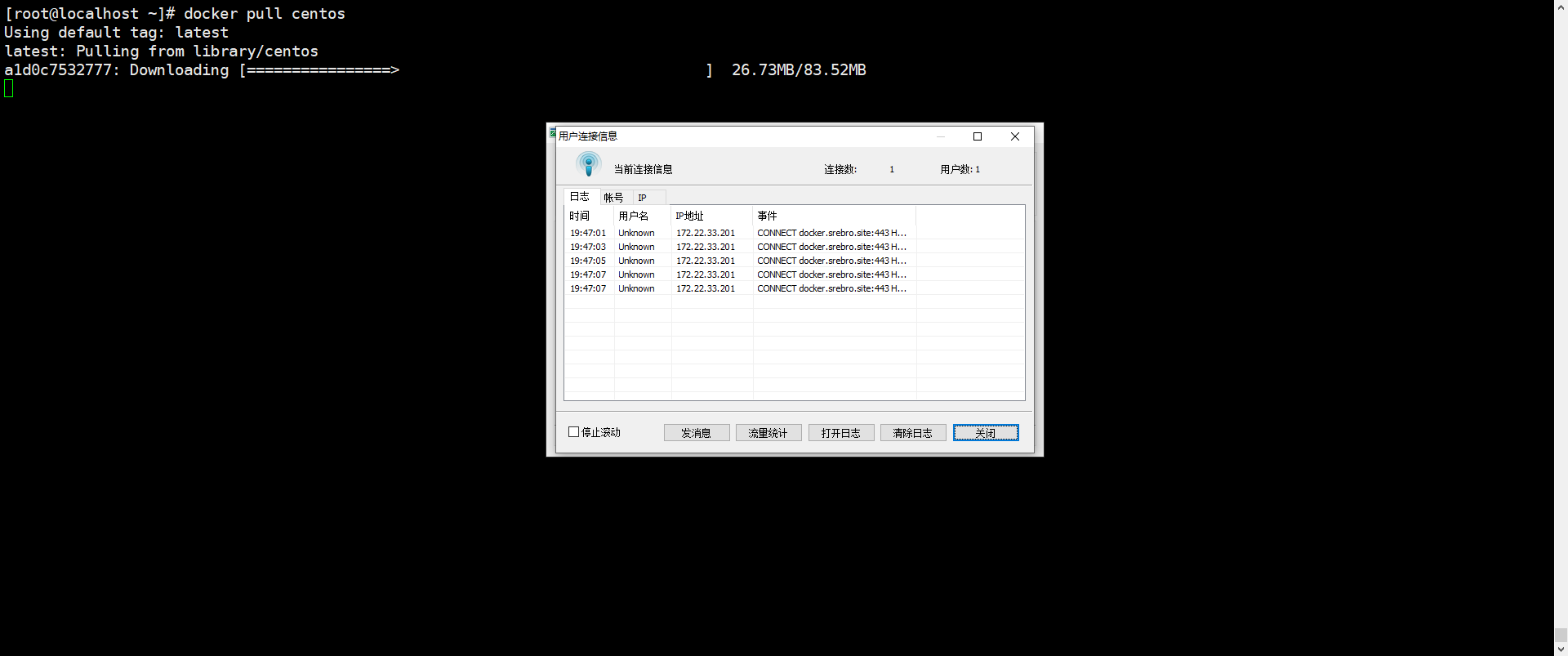

4.1 实战环境搭建

为了更好地展示华为网络设备ACL的配置和应用方法,我们将使用ENSP模拟器搭建一个实验环境。实验环境包括路由器、交换机等网络设备,并配置相应的VLAN和IP地址。

4.2 基本ACL配置

基本ACL(编号范围2000-2999)只能匹配源IP地址。以下是一个基本ACL的配置示例:

[R1]acl 2000

[R1-acl-basic-2000]rule 5 deny source 192.168.1.0 0.0.0.255

[R1-acl-basic-2000]rule 10 permit source any

[R1]int g0/0/1

[R1-GigabitEthernet0/0/1]traffic-filter outbound acl 2000在这个示例中,我们配置了一个名为2000的基本ACL,用于拒绝来自192.168.1.0/24网段的所有流量,并允许其他所有流量。然后,我们将这个ACL应用到了GigabitEthernet0/0/1接口的出方向。

4.3 高级ACL配置

高级ACL(编号范围3000-3999)可以匹配源IP地址、目的IP地址、源端口、目的端口等三层和四层的字段。以下是一个高级ACL的配置示例:

[R1]acl 3000

[R1-acl-adv-3000]rule 5 permit ip source 192.168.1.20 0.0.0.0 destination 192.168.2.10 0.0.0.0

[R1-acl-adv-3000]rule 10 deny ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

[R1-acl-adv-3000]rule 15 deny tcp source 192.168.1.10 0.0.0.0 destination 13.0.0.2 0.0.0.0 destination-port eq 80

[R1-acl-adv-3000]rule 20 permit ip source any

[R1]int g0/0/1

[R1-GigabitEthernet0/0/1]traffic-filter outbound acl 3000在这个示例中,我们配置了一个名为3000的高级ACL,用于允许特定IP地址之间的流量(如192.168.1.20到192.168.2.10),拒绝来自192.168.1.0/24网段到192.168.2.0/24网段的所有流量,以及拒绝来自192.168.1.10到13.0.0.2的TCP 80端口流量。最后,我们将这个ACL应用到了GigabitEthernet0/0/1接口的出方向。

4.4 实战案例分析

案例一:VLAN间互访控制

场景描述:

假设有两个VLAN(VLAN 10和VLAN 20),它们通过一台三层交换机或路由器进行互连。现在需要限制VLAN 10中的主机不能与VLAN 20中的主机互访,但可以正常访问外网(假设外网连接在VLAN 10的网关上)。

配置步骤(以三层交换机为例):

-

配置VLAN及接口:

[Switch]vlan batch 10 20 [Switch]interface Vlanif 10 [Switch-Vlanif10]ip address 192.168.1.1 255.255.255.0 [Switch-Vlanif10]quit [Switch]interface Vlanif 20 [Switch-Vlanif20]ip address 192.168.2.1 255.255.255.0 [Switch-Vlanif20]quit -

配置VLAN间路由(如果交换机支持):

[Switch]ip route-static 192.168.2.0 255.255.255.0 192.168.1.1注意:在真实环境中,如果交换机不支持三层路由功能,则需要通过路由器或其他三层设备来实现VLAN间路由。

-

配置ACL:

在交换机上配置ACL,拒绝来自VLAN 10到VLAN 20的流量(但注意,直接在交换机上可能无法直接按VLAN进行ACL匹配,这里假设有方法可以间接实现,如通过接口地址或更复杂的路由策略)。更常见的做法是在路由器上配置ACL。但由于交换机限制,这里我们改为在路由器上配置ACL(如果VLAN间流量经过路由器):

[Router]acl 3001 [Router-acl-adv-3001]rule deny ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255 [Router-acl-adv-3001]rule permit ip [Router]interface GigabitEthernet0/0/1 # 假设此接口连接VLAN 10 [Router-GigabitEthernet0/0/1]traffic-filter inbound acl 3001注意:这里的配置假设了路由器接口直接连接VLAN,实际上可能需要通过子接口或其他方式来实现VLAN间路由。

-

应用ACL(如上所示,已应用到GigabitEthernet0/0/1接口的入方向)。

注意:上述配置中的VLAN间路由部分在三层交换机上可能需要根据实际情况进行调整。如果交换机不支持直接配置静态路由,则需要通过其他方式(如VRRP、路由协议等)来实现VLAN间路由。

案例二:特定用户访问控制

场景描述:

需要限制特定用户(如IP地址为192.168.1.10的主机)不能访问某个服务器(IP地址为13.0.0.2),但可以访问其他服务器。

配置步骤(以路由器为例):

-

配置ACL:

[Router]acl 3002 [Router-acl-adv-3002]rule deny tcp source 192.168.1.10 0.0.0.0 destination 13.0.0.2 0.0.0.0 destination-port eq 80 [Router-acl-adv-3002]rule permit ip [Router]interface GigabitEthernet0/0/2 # 假设此接口连接内网到外网的出口 [Router-GigabitEthernet0/0/2]traffic-filter outbound acl 3002 -

应用ACL(如上所示,已应用到GigabitEthernet0/0/2接口的出方向)。

这样配置后,从IP地址为192.168.1.10的主机发出的、目的地址为13.0.0.2且目的端口为80的TCP流量将被拒绝,而其他所有流量都将被允许通过。

五、总结与展望

5.1 总结

本文详细介绍了华为网络设备中ACL的定义、原理、内部流程、应用场景及实战配置方法。通过本文的学习,读者可以掌握ACL的基本概念和配置方法,并能够在实际网络环境中灵活运用ACL来实现网络安全防护、带宽管理、访问权限控制等目的。

5.2 展望

随着网络技术的不断发展,ACL技术也在不断更新和完善。未来,ACL将更加注重智能化和自动化,通过与其他安全技术的融合(如SDN、AI等),实现更加高效、精准的网络访问控制。同时,随着云计算和大数据的普及,ACL在云环境。