随着数据安全重要性的不断提升,数据库文件的落盘加密已成为数据保护的一项基本要求。达梦数据库作为一款高性能的国产数据库管理系统,为用户提供了一种高效、安全的数据存储解决方案。本文将详细介绍如何利用安当KSP密钥管理平台及TDE透明加密组件来实现达梦数据库文件的透明加密,从而进一步提高数据的安全性。

一、安当产品简介

1. KSP密钥管理平台

KSP作为数据保护系统的核心模块,提供密钥全生命周期的管理及日志审计功能。通过细粒度的密钥权限策略提升数据安全性,安全简便的web管理界面简化了用户使用的便利性。对于TDE透明数据加密,KSP还提供了集中化的模块策略管理,便于系统管理和维护。

2. TDE透明加密组件

TDE组件能在不修改应用程序的前提下,对结构化/非结构化数据实现存储加密和访问控制。它对应用系统完全透明,并能有效保护数据库实例文件免受未经授权的访问,通过操作系统级别的用户权限控制,防止黑客或内部人员非法获取数据。

二、实现透明加密的业务流程

在实现达梦数据库实例文件的透明加密过程中,主要涉及以下几个步骤:首先是TDE客户端注册到KSP,注册完成后即使与服务器断开连接也能自动进行二次登录;接着是KSP完成策略配置并下发给TDE客户端;最后,TDE客户端接收并解析策略,对指定资源集执行相应的加解密操作。

三、实现步骤

为了实现透明加密,用户需要完成以下准备工作:

准备工作:

在正式开始之前,确保已本地私有化部署一套KSP密钥管理平台,或使用安当提供的KSP阿里云服务。

1. 部署TDE客户端

在数据库服务器上安装TDE客户端软件,通常只需简单的安装步骤即可完成。

2. 注册TDE客户端

安装完毕后,需要配置KSP服务地址及注册令牌以建立通信。注册成功后,TDE客户端便能够与KSP进行通信。

3. 配置加密策略

在KSP端创建自定义加密策略,包括定义资源集、用户集、进程集、安全规则以及密钥规则等元素。

- 资源集:需加密的数据资源

- 用户集:与计算机系统进行交互的用户的集合

- 进程集:指定用于加密和解密操作的系统进程

- 安全规则:控制用户访问权限

- 密钥规则:用于文件加解密的密钥

具体规则解读:

rule1:允许Operator用户使用指定进程对资源进行所有操作

rule2:允许Backup用户使用指定进程对资源进行读写操作,但不允许查看明文

rule3:允许Operator用户使用任意进程访问保护点目录下的所有资源

rule4:拒绝所有其他用户对资源的操作,包括Admin用户

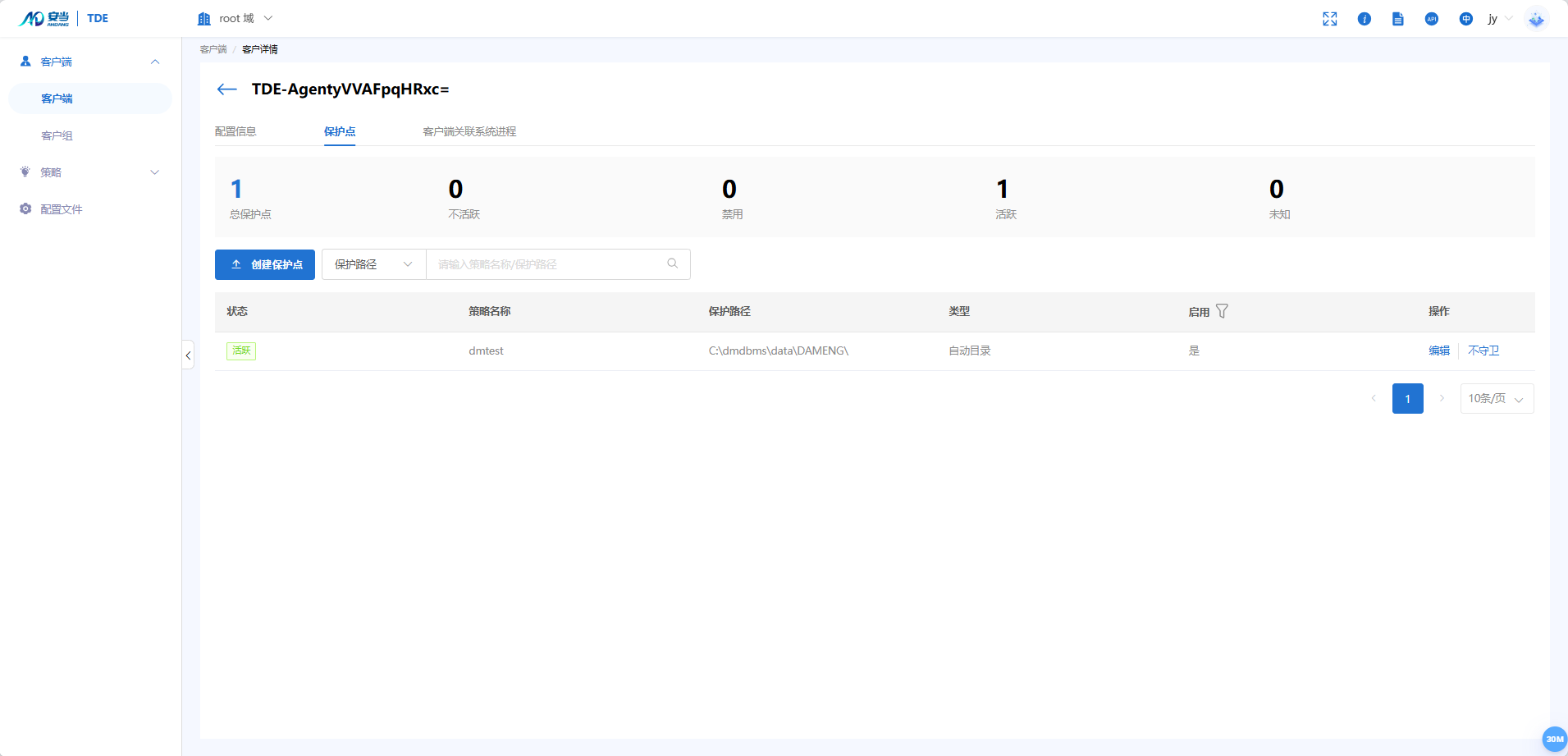

4. 下发保护点

创建并下发保护点,即指定要加密的文件或目录集合。通过合理配置保护点,可以确保关键数据在客户端上获得全面的加密保护。在达梦数据库中,一般是表空间存储的目录。

保护点创建并下发成功后,加密策略会自动推送到TDE客户端。随后,TDE客户端将策略转发至底层驱动程序进行解析,并根据策略对指定的资源集和本地应用进程实施加密和权限控制操作。至此,实现达梦数据库实例文件透明加密所需的所有步骤均已完成。接下来,我们将展示策略下发后的实际效果。

四、加密效果验证

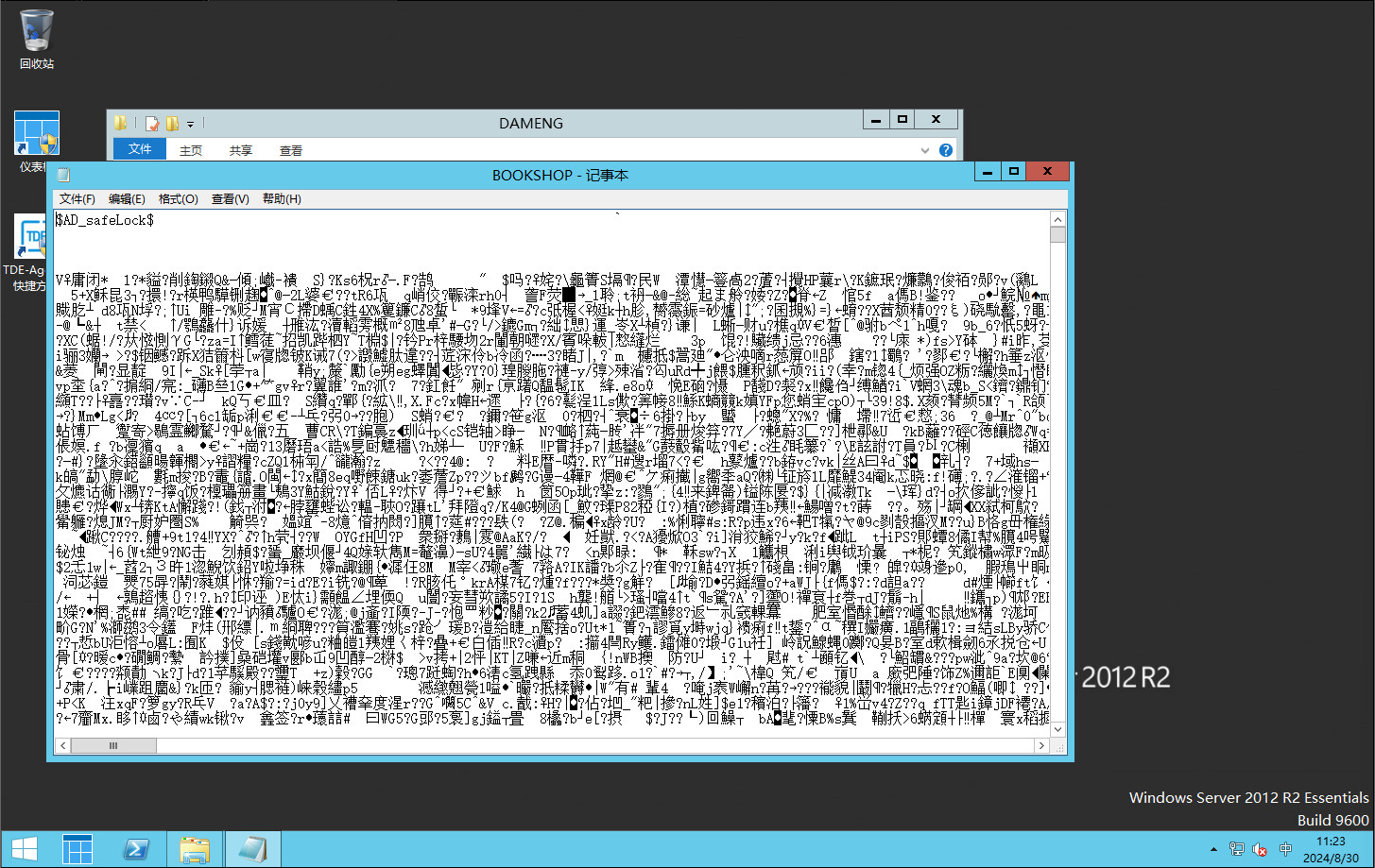

1. 使用具有全部操作权限的Operator用户访问加密的数据库实例文件,能正常访问

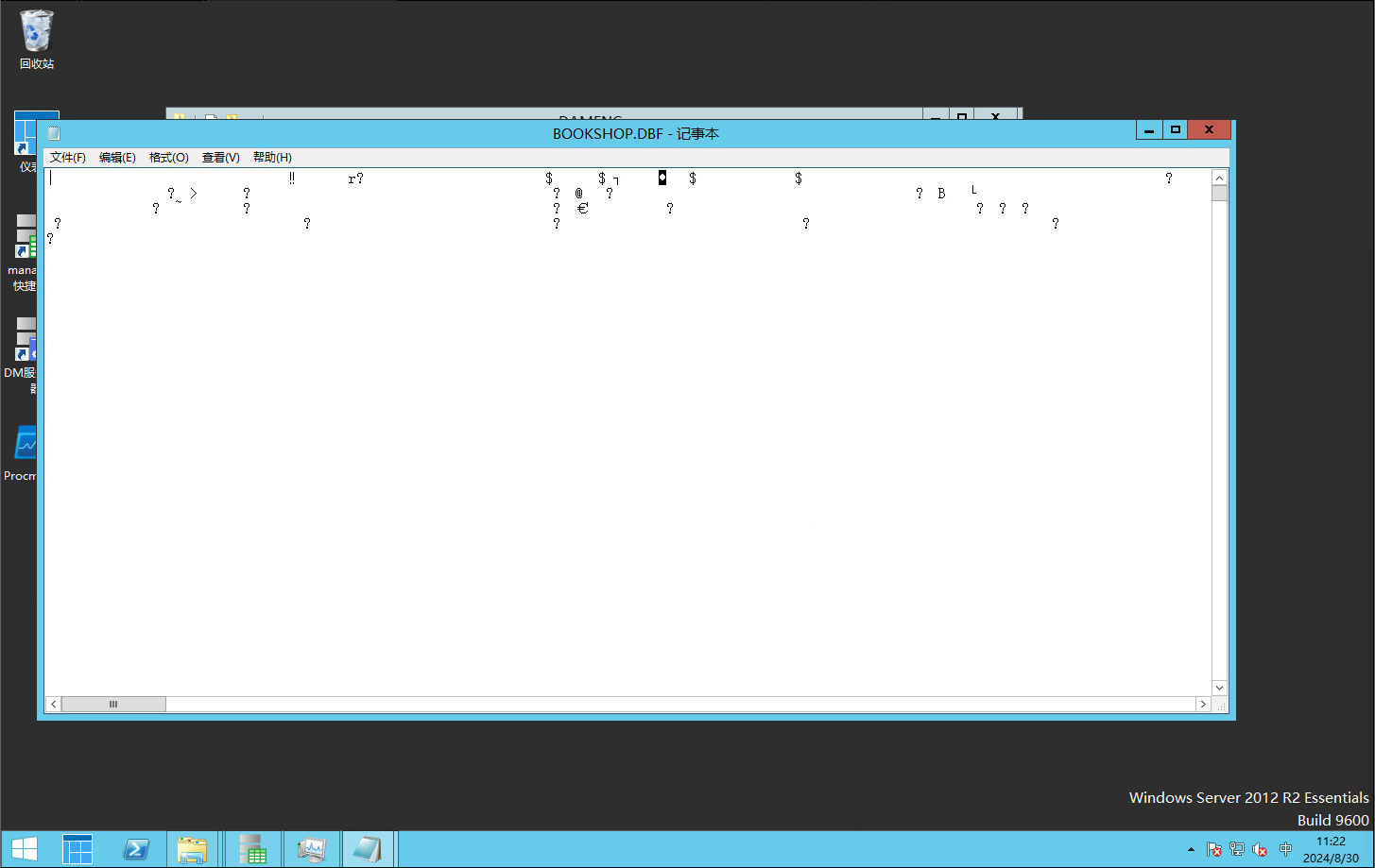

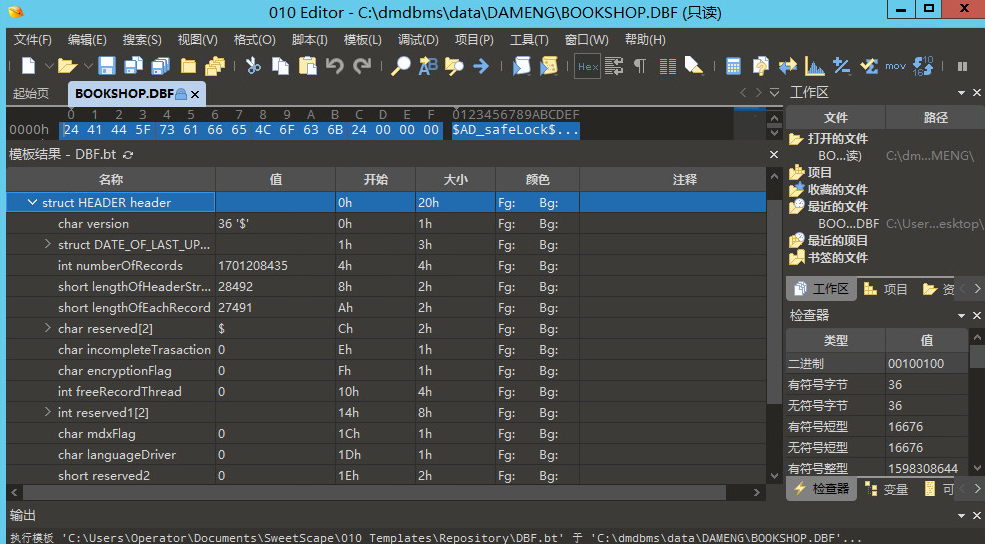

2. 使用仅限读写但无解密权限的Backup用户访问加密的数据库实例文件,能访问但无法查看明文

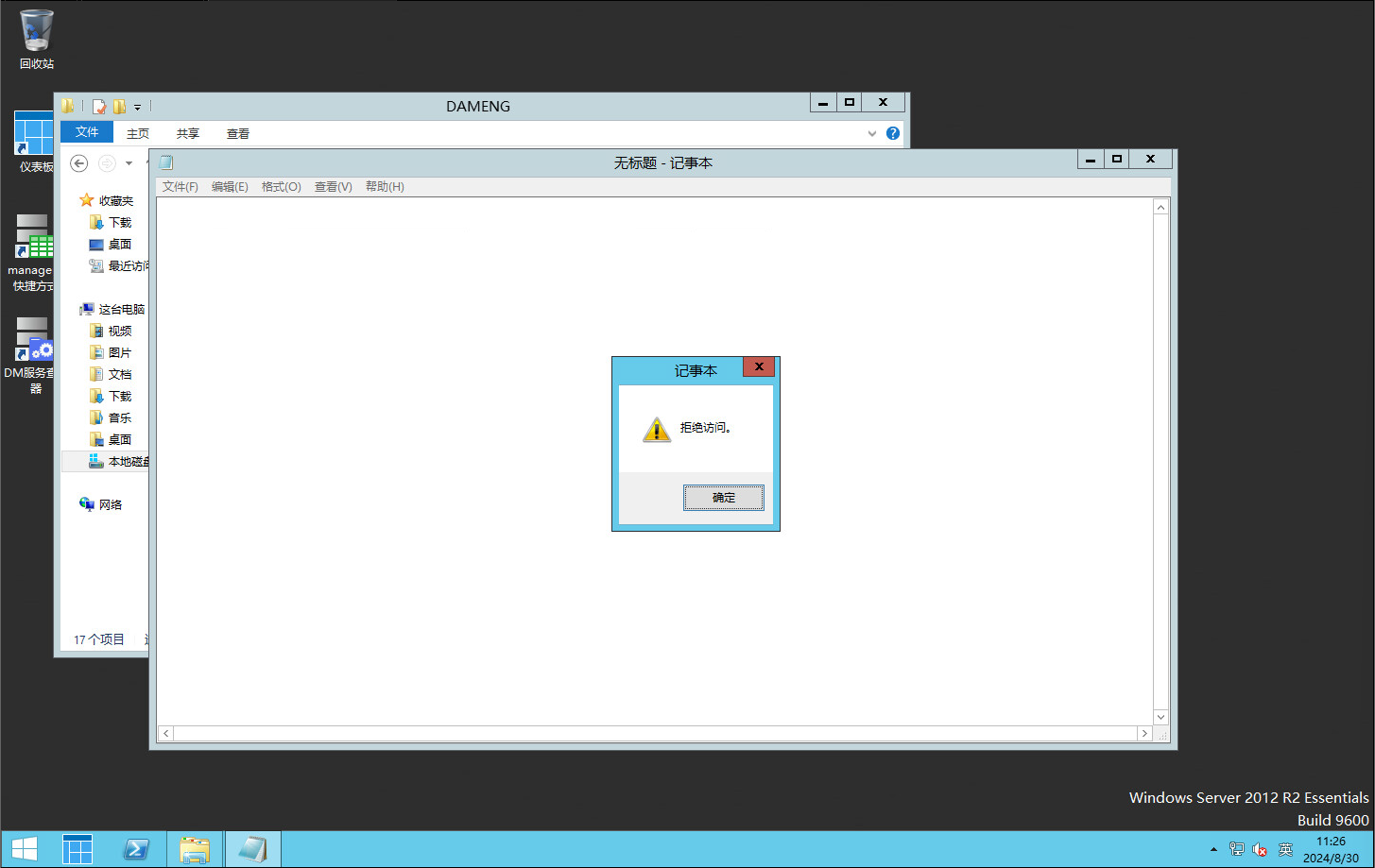

3. 使用没有任何权限的Admin用户尝试访问加密的数据库实例文件,被拒绝访问

五、数据完整性校验

通过TDE的透明加密机制,数据库实例文件在存储过程中始终处于加密状态,即便是在静止状态下也能有效抵御未授权访问的风险。更重要的是,TDE内置的数据完整性校验功能,可以在每次读取或写入数据时自动进行校验,确保数据在传输和存储过程中未被篡改。

六、数据库性能影响评估

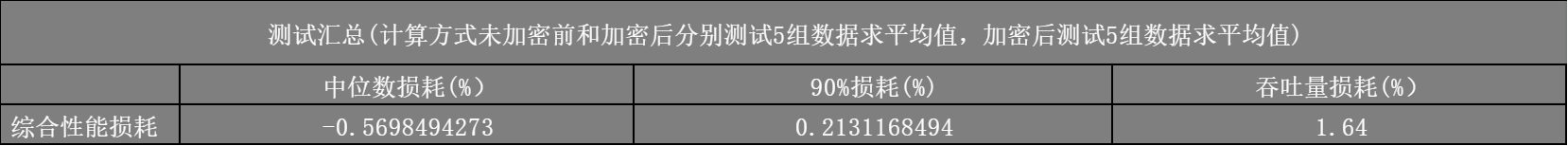

在启用安当TDE组件加密后,我们进行了大量测试,结果显示加密操作对达梦数据库的增删改查性能影响较小,具体损耗如下:

通过上述步骤,我们不仅提升了达梦数据库中敏感数据的安全性,还确保了系统的易用性和性能稳定性。借助安当KSP密钥管理平台与TDE透明加密组件的结合,企业得以构建起坚固的数据防护屏障。随着数据安全要求的日益严格和技术的不断进步,此类解决方案将成为保障企业核心数据资产安全的关键。希望本文能够帮助读者有效地掌握透明加密技术的应用方法,为构建更为安全可靠的数据存储环境打下坚实的基础。

文章作者:久洋 ©本文章解释权归安当西安研发中心所有

![[数据集][目标检测]灭火器检测数据集VOC+YOLO格式3255张1类别](https://i-blog.csdnimg.cn/direct/133fa174bfd048449969767f1e9ba8a4.png)

![[YM]课设-C#-WebApi-Vue-员工管理系统 (六)前后端交互](https://i-blog.csdnimg.cn/direct/6fc53c47280447e09b9368212209e689.png)