随着网络游戏行业的蓬勃发展,其背后的服务器架构日益复杂,同时也面临着前所未有的网络安全威胁。其中,分布式拒绝服务(DDoS)和CC(Challenge Collapsar)攻击尤为突出,它们通过大量伪造请求或恶意流量,使服务器资源耗尽,导致服务中断或响应缓慢。尤其是 DDoS,随着高速网络的不断普及,更大规模 DDoS 攻击的威胁也越来越大。因此,保障网络游戏服务器的安全,有效防护DDoS与CC攻击,已成为游戏行业亟待解决的问题。下面我们就来了解下DDoS和CC攻击以及如何进行有效防御,保障游戏的安全稳定。

一、DDoS与CC攻击概述

DDoS攻击:通过控制大量被感染的计算机(称为“僵尸网络”),向目标服务器发送海量请求,耗尽其带宽、CPU或内存资源,导致正常用户无法访问。DDoS攻击通常分为网络层、传输层和应用层攻击,分别针对网络带宽、服务器处理能力和应用服务进行攻击。

CC攻击:一种针对业务端口的攻击方式,通过模拟大量用户访问,使服务器因处理过多请求而过载,进而影响正常服务。CC攻击虽然流量可能不大,但因其针对性强,往往能造成严重的服务中断。

二、面对DDoS/CC攻击威胁的处理措施 1. 做好服务器系统安全

1.1、确保服务器的系统文件是最新的版本,并及时更新系统补丁。

1.2、定期检查网络设备和服务器系统的日志,可以及时发现异常行为。

1.3、过滤不必要的服务和端口,可以使用工具来过滤不必要的服务和端口,即在路由器上过滤假 IP. 只开放服务端口成为目前很多服务器的流行做法,例如 游戏网站服务器那么只开放 80 而将其他所有端口关闭或在防火墙上做阻止策略。

1.4、限制同时打开的 SYN 半连接数目,缩短 SYN 半连接的 time out 时间,限制 SYN/ICMP 流量。

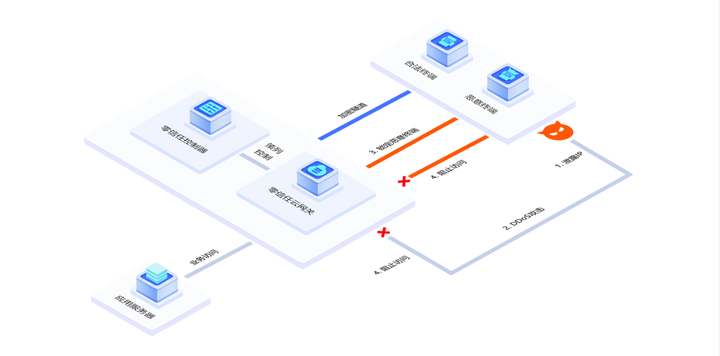

1.5、限制在防火墙外与网络文件共享。这样会给黑客截取系统文件的机会,若黑客以特洛伊木马替换它,文件传输功能无疑会陷入瘫痪。 2. 通过隐藏服务器的真实 IP来防御攻击 服务器防御 DDOS 攻击措施可以通过隐藏服务器真实 IP 地址来实现。当我们业务正常对外运行的时候,服务器IP都是可以查看到,如果对方要攻击就可以通过查看到服务器IP来发起攻击。在这种情况下,可以选择通过接入游戏盾,隐藏服务器IP,达到无视任何攻击的效果。

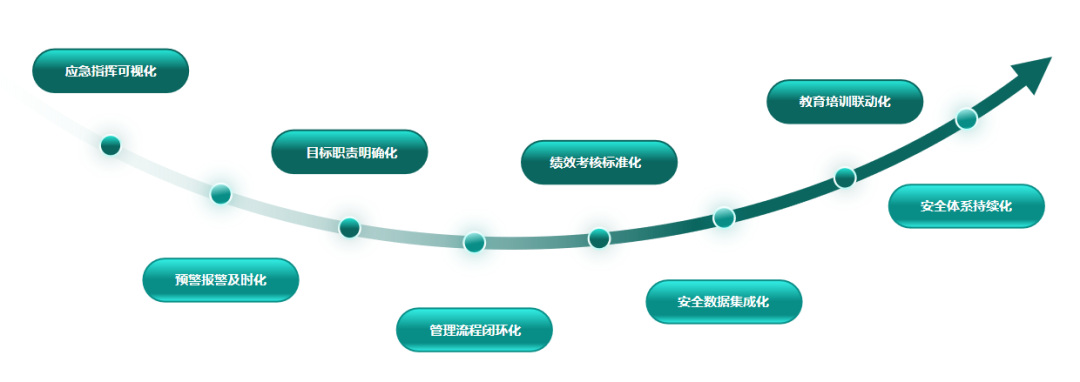

德迅云安全,应用加速游戏盾,是新一代的智能分布式云接入系统,采用创新级SD-WAN跨域技术,针对高防机房痛点进行专线穿透打通并搭配高速通道技术,用户可自主选择是否隐藏真实服务器IP,节点间切换过程中用户不会有任何感知,始终保持TCP连接不中断, 适合任何TCP端类应用包括(游戏、APP、微端、端类内嵌Web等)。

应用加速(客户端安全)优势:

业务运行

独有分布式防御和再生修复技术,DDoS攻击、CC攻击全免疫。

接入配置

2步配置,1小时上线,7*24小时技术支持。

网络体验

超16条BGP优质线路,提供快速流畅的网络体验。

防护费用

按日活跃终端数收费,而非攻击流量,费用不到传统高防的1/10。

应用加速产品功能:

1.安全加速

抗DDoS攻击

服务节点针对终端完全隐身,黑客无法获知攻击目标,无法直接针对服务节点发起全面攻击。从而保障APP正常快速运行。

CC防护/数据加密传输

通过与防护节点建立加密隧道,接管客户端与服务器端网络连接,一链一密,可准确识别攻击者与正常访客。非正常访客(黑客)发送的数据包被直接丢弃,肉鸡使用一次便被精准识别,结合精准访问控制可实现 CC全面识别防御,从根本上解决 CC攻击问题,做到真正为用户业务保驾护航。

环境安全检测

通过SDK 可以精准识别每个终端当前运行环境风险(虚拟机、模拟器运行、加速器、系统root/越狱、修改器、多开运行、调试/注入/Hook/DUMP)和网络环境 信息(代理、4G/WIFI、链路质量、网络线路、网络延迟)通过设备信誉模型智能评估设备风险等级,为智能调度、身份可信识别提供多维度参考数据,同时辅以智能入侵检测引擎,标记检测到的风险设备,结合精准访问控制可精准拦截识别出 的可疑设备。

应用安全管控

AntiDDoS-SDK 可对应用自身风险进行检测,通过APP签名技术,有效识别应用风险,防止应用被广告病毒植入、二次打包、功能屏蔽、仿冒钓鱼等恶意破解。基于SASE架构,隐藏业务真实主机,黑客无法在互联网上发起扫描和定向入侵。

业务安全防护

安全加速 SDK 基于SASE架构,天生具备WAF 和业务安全防护能力。依托设备风险识别和可信访问,阻断一切未经认证的流量,可高效解决恶意注册、撞库、暴力破解、针对APP的大流量CC攻击、短信/验证码接口被刷、机器批量投票、灌水/恶意评论、渠道刷量作弊等业务问题。

SDK安全加固

对AntiDDoS-SDK 进行了高强度安全加固,防止黑客进行反编译、逆向分析,反调试技术可保障业务防护逻辑不被破解。

2. 数据分析

大数据分析

通过大数据分析获取每个终端访客的活跃度、终端到防护节点的网络链路、设备信誉等级等信息给智能分析决策提供了重要参考,同时对访问及防护日志进行大数据分析,从日志中挖掘威胁情报、进行安全数据分析、运营数据分析,主动完善防护策略

攻击溯源

智能调度系统详细记录节点调度信息,因每个IP节点属于每个终端独用资源,因此若被分配到的IP遭受攻击,根据调度信息可快速定位攻击设备,实时分析僵尸网络、C2 控制端,同时依靠威胁数据分析可以极大提升攻击溯源成功机率

全网访问加速

通过终端环境信息检测和设备信誉评估,从分布式节点中每一个终端调度分配最优节点,智能选择最优解析线路,实现就近节点接入,结合UDP多路传输、跨国跨境加速等技术,提高全网用户访问速度,确保访问低延迟和高可靠性,有效提升访客体验

多维度全面监控

实现对海量防护节点多维度、细颗粒度的全面监控,当监控到节点有异常时可及时剥离异常节点,实现故障自动隔离和业务风险隔离。

三、结论

网络游戏服务器面临着严峻的DDoS与CC攻击威胁,但通过采取一系列综合防护措施,如确保服务器系统安全、通过使用应用加速游戏盾来隐藏真实IP,可以提升服务器的安全防护能力,解决网络攻击问题,保障游戏服务的稳定运行。