🌟🌟 欢迎来到我的技术小筑,一个专为技术探索者打造的交流空间。在这里,我们不仅分享代码的智慧,还探讨技术的深度与广度。无论您是资深开发者还是技术新手,这里都有一片属于您的天空。让我们在知识的海洋中一起航行,共同成长,探索技术的无限可能。

🚀 探索专栏:学步_技术的首页 —— 持续学习,不断进步,让学习成为我们共同的习惯,让总结成为我们前进的动力。

🔍 技术导航:

- 人工智能:深入探讨人工智能领域核心技术。

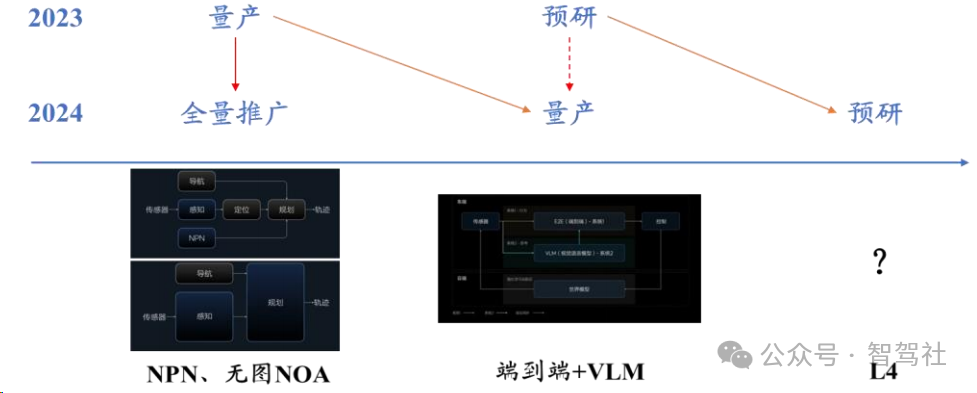

- 自动驾驶:分享自动驾驶领域核心技术和实战经验。

- 环境配置:分享Linux环境下相关技术领域环境配置所遇到的问题解决经验。

- 图像生成:分享图像生成领域核心技术和实战经验。

- 虚拟现实技术:分享虚拟现实技术领域核心技术和实战经验。

🌈 非常期待在这个数字世界里与您相遇,一起学习、探讨、成长。不要忘了订阅本专栏,让我们的技术之旅不再孤单!

💖💖💖 ✨✨ 欢迎关注和订阅,一起开启技术探索之旅! ✨✨

文章目录

- 1. 背景介绍

- 2. 原理解析

- 3. 使用场景

- 4. 代码样例

- 5. 总结

1. 背景介绍

在数字化时代,密码安全是保护用户数据的首要防线。Python提供了多种工具和库来帮助开发者实现安全的密码存储与验证。本文将深入探讨Python中实现安全密码存储与验证的方法,结合实际案例来讲解。

随着网络攻击的日益增多,传统的密码存储方法(如明文存储或使用弱哈希算法)已不再安全。现代Web应用需要采用更安全的策略来保护用户密码,防止数据泄露和未授权访问。

2. 原理解析

- 哈希算法:哈希算法是单向加密过程,将密码转换为固定长度的字符串,确保相同的输入总是产生相同的输出。Python的

hashlib库支持多种哈希算法,如SHA-256,提供了基本的密码加密功能。- 哈希算法是单向加密过程的核心,它将密码转换为固定长度的字符串,确保相同的输入总是产生相同的输出。Python的

hashlib库支持多种哈希算法,如SHA-256,提供了基本的密码加密功能。哈希算法的安全性基于其单向性和抗碰撞性,使得从哈希值几乎不可能逆推出原始密码。

- 哈希算法是单向加密过程的核心,它将密码转换为固定长度的字符串,确保相同的输入总是产生相同的输出。Python的

- 盐值(Salt):盐值是随机生成的数据片段,与密码结合使用,增加密码的复杂度,防止彩虹表攻击。

- 盐值是随机生成的数据片段,与密码结合使用,增加密码的复杂度,防止彩虹表攻击。盐值的引入确保了即使两个用户使用相同的密码,由于盐值的不同,他们的哈希值也将不同,从而提高了存储密码的安全性。

- 密钥派生函数(KDF):如PBKDF2(Password-Based Key Derivation Function 2),它结合密码、盐值和迭代次数,生成安全的哈希值。

- 密钥派生函数如PBKDF2(Password-Based Key Derivation Function 2),结合密码、盐值和迭代次数,生成安全的哈希值。PBKDF2通过多次迭代哈希过程,增加了破解密码的计算成本,使得密码更难被破解。它通常与哈希算法结合使用,提供了一种增强密码安全性的标准方法。

- 加密库:如

pycryptodome,提供了更高级的加密功能,支持多种加密算法和安全实践。- 加密库如

pycryptodome提供了更高级的加密功能,支持多种加密算法和安全实践。这些库通常包括对称加密、非对称加密、哈希函数和密钥管理工具,为开发安全应用程序提供了全面的解决方案。

- 加密库如

3. 使用场景

- 用户账户系统:在用户注册和登录过程中,确保密码的安全性。

- 敏感数据保护:保护存储在数据库中的敏感信息。

- 多因素认证:作为多因素认证的一部分,增强账户安全性。

4. 代码样例

以下是一个使用Python hashlib 和盐值来安全存储密码的示例:

import hashlib

import os

def hash_password(password):

salt = os.urandom(16)

pwdhash = hashlib.pbkdf2_hmac('sha256', password.encode('utf-8'), salt, 100000)

stored_password = salt + pwdhash

return stored_password

def verify_password(stored_password, provided_password):

salt = stored_password[:16]

stored_pwdhash = stored_password[16:]

pwdhash = hashlib.pbkdf2_hmac('sha256', provided_password.encode('utf-8'), salt, 100000)

return pwdhash == stored_pwdhash

password = 's3cureP@ssw0rd'

stored_password = hash_password(password)

print("Stored:", stored_password)

print("Verify:", verify_password(stored_password, 'wrongpassword123') == False)

print("Verify:", verify_password(stored_password, password) == True)

5. 总结

安全的密码存储与验证是保护用户数据不被未授权访问的关键。通过使用Python中的hashlib库和盐值,结合密钥派生函数,可以大大提高密码的安全性。开发者应该遵循最佳实践,不断更新和维护安全措施,以抵御不断进化的网络威胁。

🌟 在这篇博文的旅程中,感谢您的陪伴与阅读。如果内容对您有所启发或帮助,请不要吝啬您的点赞 👍🏻,这是对我最大的鼓励和支持。

📚 本人虽致力于提供准确且深入的技术分享,但学识有限,难免会有疏漏之处。如有不足或错误,恳请各位业界同仁在评论区留下宝贵意见,您的批评指正是我不断进步的动力!😄😄😄

💖💖💖 如果您发现这篇博文对您的研究或工作有所裨益,请不吝点赞、收藏,或分享给更多需要的朋友,让知识的力量传播得更远。

🔥🔥🔥 “Stay Hungry, Stay Foolish” —— 求知的道路永无止境,让我们保持渴望与初心,面对挑战,勇往直前。无论前路多么漫长,只要我们坚持不懈,终将抵达目的地。🌙🌙🌙

👋🏻 在此,我也邀请您加入我的技术交流社区,共同探讨、学习和成长。让我们携手并进,共创辉煌!