DC-7靶机

DC: 7 ~ VulnHub

文章目录

-

-

- DC-7靶机

-

- 信息收集

- web渗透

- 权限提升

- Drupal后台getshell

- 权限提升

- 靶机总结

-

信息收集

- 经过扫描得到IP地址为192.168.78.154.其中开启了ssh和80端口,看来立足点就在于web渗透找到漏洞,获取用户密码来进行ssh连接进行寻找提权方案了

- 使用dirb扫描网址没什么收获

web渗透

- 访问网站,欢迎语是爆破登录没有用处,需要在盒子外面寻找答案,看样子网页没啥可以用的呢,但是突然发现左下角有一个Drupal。之前打过一个靶场可以利用MSF对drupal进行攻击获取meterpreter shell

- 转移到下面发现一个@DCUSER,似乎是一个用户,去搜索发现竟然是一个github的用户,里面有这个网站的源码。好家伙要代码审计啊

**

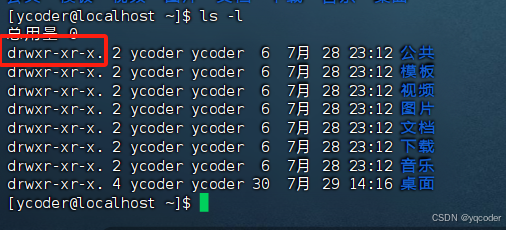

- 根据经验之谈,多半会在配置文件中找到答案,来到配置文件,发现了用户和密码

dc7user MdR3xOgB7#dW

- 尝试进行登录,发现失败了,想起来还有开放ssh服务,进行ssh连接,成功登录了进去