大模型驱动的AIGC引发技术革命,国资委强调国企需加大AI投入。大模型解决网络安全行业攻防不对等问题,国内外企业纷纷推出基于大模型的网络安全产品,AI将改变网络安全产品格局。

自 2022 年底开始,以 LLM(大语言模型,简称大模型)为核心的 AIGC(生成式人工智能)带来了一场人工智能驱动的技术与产业革命,人工智能被广泛认为是可以改变“游戏规则”的战略性科技。国内开启了“百模大战”,国资委在 2024 年2月 27 日召开国有企业改革深化提升行动 2024年第1次专题推进会上再次点题人工智能,要求国企结合自身技术资源禀赋和产业基础,科学决策纳入发展规划,加大投入,把资源用在刀刃上,有力提高国有企业战略支撑作用。

大模型也被寄予厚望,解决了多年来困扰网络安全行业的攻防不对等、安全专业人员严重不足的问题。

网络安全行业一直存在攻防不对等的问题:攻击者在暗处,防守者在明处;攻击者可以在任何时候发起攻击,防守者则需要 7X24 设防;攻击者 100 次攻击有1次成功即宣告成功,而防守者100 次防守,1次失守就算失败;全社会数字化转型背景下,需要防守的目标众多,而我国教育系统每年培养出的网络安全人才只有不到3万人,加上自学成才的人员,也还是远远难以满足构建网络安全防线的需求。并且由于人的反应速度问题、工作效率以及工作任务排队的问题,对安全告警的处理时间往往要 30分钟以上,而攻击者在30 分钟之内已经得手。

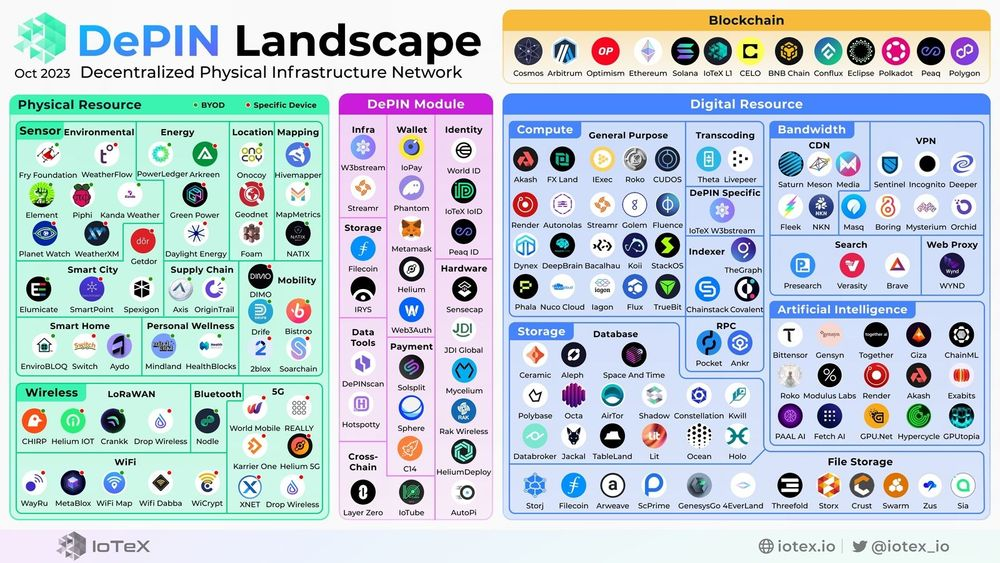

美国以微软为代表的企业在大模型爆发之初,就开始将大模型用于构建网络安全产品和服务,微软2023年3月28日即推出 Microsoft security Copilot,Palo Alto NetworksCrowdStrike、Fortinet 等公司也快速跟进。国内深信服、奇安信、360、安恒信息、绿盟、天融信、永信至诚、金睛云华等公司也纷纷宣布自己已经推出,或即将推出基于大模型的网络安全产品,在 2023年年底,已经可以看到一些大模型赋能的网络安全产品的成功应用。

1.供给侧视角:

在 AI赋能网络安全概念下,各家所采用的 AI 技术五花八门,既有最新的 AIGC 大语言模型,也有深度学习技术甚至是机器学习技术,或者是多种技术的混用愿意提供纯软件部署方式,以解决在对华限售智能算力平台的大形势下,安全公司自身采购智算硬件的难题。

安全大模型的主要应用场景有:安全运营辅助、数据安全、威胁检测、电子邮件安全、开发安全、安全策略管理、渗透测试、安全培训。

安全大模型在各应用场景下的效果差异较大,在数据分类分级场景下取得的效果最好,能有几十倍的工作效率提升;在安全运营场景下,效果差异较大,与供应商安全大模型训练数据集与用户使用场景的匹配程度、供应商的技术水平都有关系。产品有安全智能体与聊天机器人两种主要形态,目前聊天机器人是主要产品形态。人工智能大模型技术会带来网络安全产品格局的大变化,AI将会促成一系列网络安全产品的功能、性能提升,从而造成安全产品此消彼长的态势。

来源:数说安全