什么是漏洞?

漏洞是 IT、网络、云、Web 或移动应用程序系统中的弱点或缺陷,可能使其容易受到成功的外部攻击。攻击者经常试图寻找网络安全中的各种类型的漏洞来组合和利用系统。

一些最常见的漏洞:

1.SQL注入

注入诸如 SQL 查询之类的小代码来操纵系统并通过 Web 应用程序获得访问权限。一旦发现漏洞,他们就会通过易受攻击的区域发送恶意软件以获取敏感信息。

2. 跨站脚本

跨站点脚本 (XSS) 可能导致敏感信息被盗,例如登录凭据或代表用户执行的恶意操作。它允许攻击者将恶意脚本注入其他用户查看的网页。当用户输入在网页上显示之前未正确过滤时,可能会发生 XSS 攻击。

3.配置错误

网络安全中的一个主要漏洞会导致云平台、Web 应用程序等中的大数据泄露。错误配置是指所采用的安全措施中的任何故障或漏洞,可能导致有价值的信息几乎不受保护。这些错误配置通常包括缺乏适当的访问管理,甚至安全组配置错误。没有适当的访问限制可能导致个人访问未经授权的数据和应用程序部分,从而使整个系统处于危险之中。

4.破解认证授权措施

损坏的身份验证和授权措施以及重复使用旧密码并将其记录下来,都会使资产容易暴露。错误的、以前的员工授权也可能导致违规行为的发生。没有部署多因素身份验证措施是导致漏洞问题的主要原因。

5.跨站请求伪造

跨站点请求伪造 (CSRF) 允许攻击者诱骗用户的 Web 浏览器在网站上执行意外操作,例如进行购买或更改帐户信息。收到对用户来说看起来合法的恶意链接或表单,但在单击时,它会使用用户已经建立的会话向网站发送请求。

漏洞的主要原因

其中一些包括:

复杂系统:极其复杂的系统更容易出现漏洞。困扰复杂系统的漏洞可能是配置错误、缺陷,甚至是意外访问。

共性:在代码、软件、操作系统甚至硬件方面具有相似性的多个系统增加了攻击者能够使用众所周知的漏洞来尝试和利用具有相同特征的其他系统的机会。

连通性:在我们今天生活的高度网络化的世界中,连通性既是福也是祸。系统与互联网的连接越多,系统(无论是网络、计算机、电话、应用程序还是云基础设施)就越容易受到漏洞的影响。

弱密码:放置弱密码或不定期更改密码可能会导致资产暴露,使它们容易受到暴力攻击造成的数据泄露。

软件错误:这些是有意或无意留下的漏洞或错误。然而,当发布发现的补丁以覆盖此类漏洞时,如果用户未能更新他们的软件,则由于未修补的错误,他们容易受到攻击。

操作系统缺陷:操作系统中存在的缺陷是允许任何恶意用户获得访问权限并轻松注入恶意软件和病毒以获取数据甚至金钱的另一个原因。

人们:最后,存在漏洞的最大原因之一是我们自己。人们经常被社会工程技术所欺骗,这些技术会操纵他们放弃凭证等机密信息。通过这种方式获得的凭据可以很容易地用于获取访问权限和窃取数据。

查找缺陷的方法

针对缺陷或漏洞的常用方法包括漏洞扫描和渗透测试。

1.漏洞扫描

漏洞扫描是指使用扫描工具分析系统安全性以发现可能影响其安全性的任何漏洞的过程。漏洞扫描通常使用自动漏洞扫描器进行。它的优点是它可以根据需要执行多次,因为漏洞扫描通常在过程中更快。但是,需要注意的是,它们并不全面,容易出现误报上升。

一般来说,漏洞扫描有几种类型,即:

登录后扫描:登录后扫描是通过使用凭据访问内部系统来执行的。这种扫描更全面,可以指出操作系统、已安装软件甚至缺失的安全补丁中存在的漏洞。

未经身份验证的扫描:未经身份验证的扫描模仿黑客的风格,旨在分析系统的外部安全态势。它们可能会导致误报,分析系统的专家可以将其排除。这种扫描还可以帮助识别可能导致数据泄露或泄露的漏洞。

说起漏洞扫描,市场上比较好的服务像德迅云安全的漏洞扫描效果还不错。

产品优势包括:1.扫描全面——涵盖多种类型资产扫描,支持云内外网站和主机扫描,支持内网扫描、智能关联各资产之间的联系,自动发现资产指纹信息,避免扫描盲区。2.高效精准——采用web2.0智能爬虫技术,内部验证机制不断自测和优化,提高检测准确率,时刻关注业界紧急CVE爆发漏洞情况,自动扫描,最快速了解资产安全风险。3.简单易用——配置简单,一键全网扫描。可自定义扫描事件,分类管理资产安全,让运维工作更简单,风险状况更清晰了然。4.报告全面——清晰简洁的扫描报告,多角度分析资产安全风险,多元化数据呈现,将安全数据智能分析和整合,使安全现状清晰明了。

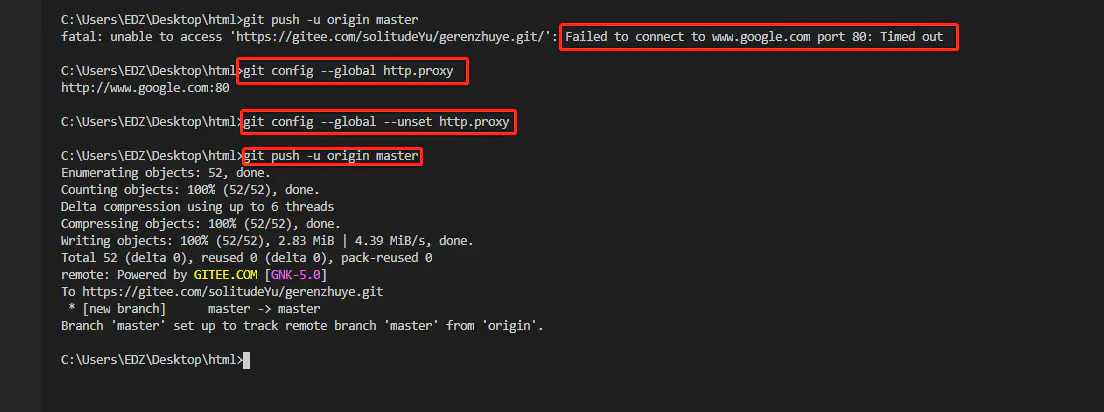

2.渗透测试

渗透测试是指利用漏洞扫描器发现的漏洞的过程。它由道德黑客执行,他们受雇尝试使用发现的任何潜在漏洞闯入目标系统。可利用的漏洞展示了目标的安全系统受损。渗透测试完成后,将生成一份报告,其中包含渗透测试的结果以及补救措施。渗透测试的好处包括它比漏洞扫描更全面,并提供更多有关漏洞被利用时的影响的详细信息。然而,值得注意的是,与漏洞扫描相比,渗透测试更昂贵且更耗时。

渗透测试可以手动进行,也可以使用自动化工具进行。

手动渗透测试:由合格的专业道德黑客进行的渗透测试被称为手动渗透测试。这些在发现的漏洞方面更全面,并且误报的可能性更小。

自动化渗透测试:使用渗透测试工具进行自动化渗透测试。此类软件能够检测漏洞并尝试使用已知的预编程技术来利用它们。

![AGI 之 【Hugging Face】 的【未来发展趋势】之 [ Transformer的扩展 ] / [ 多模态的 Transformer ]的简单整理](https://i-blog.csdnimg.cn/direct/c07c165166fc40caa7132b97efdd66b8.jpeg)

![[微信小程序] css 解决纯数字或字母不自动换行的问题、控制文字行数](https://i-blog.csdnimg.cn/direct/eacd79d536f247fbb081399a8f9e8248.png)