简要说明以上漏洞危害情况

SQL注入:对应网站数据库权限,通过这个漏洞可以获取到网站数据库里面的数据,范围不同权限不同;

文件上传:找到文件上传的漏洞大部分可以直接获取到网站权限

xss跨站:围绕网站管理员的登录凭据(cookie),一般获得网站后台权限,不能直接获得网站权限或数据库权限;

简要说明以上漏洞等级划分

高危:sql注入,文件上传,文件包含,代码执行等

简要说明以上漏洞重点内容

CTF:SQL注入,反序列化,文件上传,代码执行

SRC:全部

红蓝对抗:权限问题,文件上传,注入,代码执行

简要说明以上漏洞现实问题

sql注入漏洞:获得数据库的权限,进而危害到网站权限

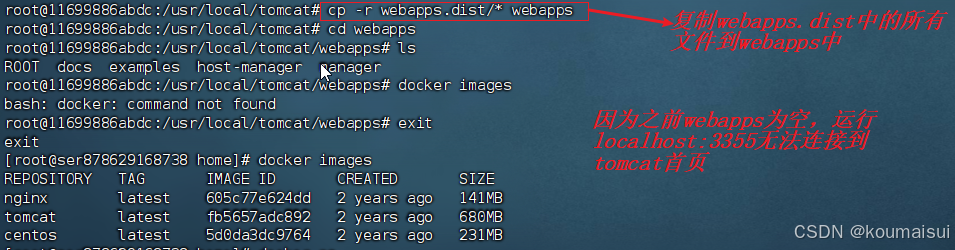

目录遍历漏洞:可以得到文件夹的结构,文件名,文件夹名,但是不能得到文件的内容

文件读取漏洞:不能得到目录结构,但是可以得到单个文件的内容

文件上传漏洞:可以直接上传后门,获得网站权限

文件下载漏洞

根据下载链接得到参数及其加密形式,然后在下载一个文件测试,将两个链接比对不同的部分;然后将自己想要尝试下载的文件进行加密,拼接到下载链接的参数部分,进行下载测试;

应该配合目录遍历漏洞

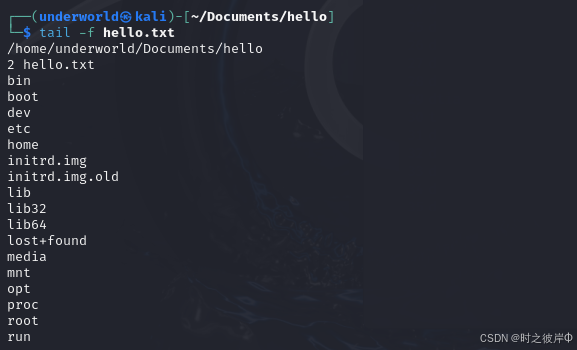

目录扫描工具

https://github.com/maurosoria/dirsearch