整理自一个知乎大佬的回答

Cauchy-Schwarz积分不等式

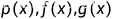

在

在 上可积,有:

上可积,有:

取等号的充要条件是存在常数 ,使得

,使得

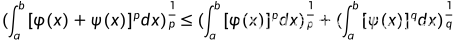

Hölder 积分不等式

Minkowski 积分不等式

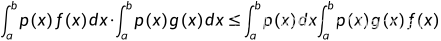

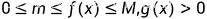

Chebyshev 积分不等式

设 在

在 上是连续函数,并且

上是连续函数,并且 在

在 上单调递增,则

上单调递增,则

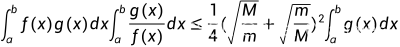

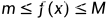

Kantorovich 积分不等式

设函数 均在区间

均在区间 上可积,且在

上可积,且在 上满足

上满足 ,则

,则

Jensen 积分不等式

若函数 为

为 上的可积函数,且

上的可积函数,且 ,又

,又 是

是 上的连续下凹函数,则有:

上的连续下凹函数,则有:

若 是

是 上的连续上凸函数时,上式中的不等号相反.

上的连续上凸函数时,上式中的不等号相反.

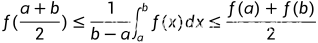

Hadamard 积分不等式

设 是

是 上的凸函数,

上的凸函数,

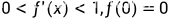

流行积分不等式

设 是

是 上的可微函数,且当

上的可微函数,且当 时,

时, 则

则

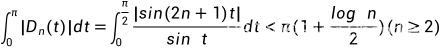

Dirichlet 核积分不等式

Dirichlet 核:

Favard 积分不等式

若函数 是一个非负凹函数,则有:

是一个非负凹函数,则有:

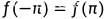

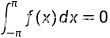

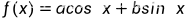

Wirtinger 积分不等式

设 是

是 上的连续可微函数,且

上的连续可微函数,且 ,若

,若 ,则有

,则有

当且仅当 等号成立

等号成立

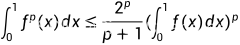

Hardy 积分不等式

设 在

在 上非负可积

上非负可积 ,则有

,则有

当且仅当 时等号成立

时等号成立

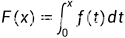

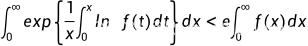

Carleman 积分不等式

设 可积,则有

可积,则有

Carlson 积分不等式

设 则有

则有

lyengar 积分不等式

设在区间 上

上 的绝对值有界,且

的绝对值有界,且 ,则有

,则有

Zmorovich 积分不等式

在

在 上绝对连续,则

上绝对连续,则

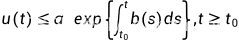

Gronwall 积分不等式

设 是

是 上非负连续函数,并满足

上非负连续函数,并满足 ,

,

则