目录

1.什么是分布式?

2.什么是云计算?

3.APT攻击

4.安全风险能见度不足

5.常见的一些攻击

6.交换机转发原理?

7.各层攻击类型

7.1链路层:

7.2网络层:

7.3传输层:

7.4应用层:

1.什么是分布式?

分布式系统一定是由多个节点组成的系统。

其中,节点指的是计算机服务器,而且这些节点一般不是孤立的,而是互通的。

这些连通的节点上部署了我们的节点,并且相互的操作会有协同。

2.什么是云计算?

云计算指通过计算机网络(多指因特网)形成的计算能力极强的系统,可存储、集合相关资源并可按需配置,向用户提供个性化服务。

云计算(cloud computing)是分布式计算的一种,指的是通过网络“云”将巨大的数据计算处理程序分解成无数个小程序,然后,通过多部服务器组成的系统进行处理和分析这些小程序得到结果并返回给用户。云计算早期,简单地说,就是简单的分布式计算,解决任务分发,并进行计算结果的合并。因而,云计算又称为网格计算。通过这项技术,可以在很短的时间内(几秒钟)完成对数以万计的数据的处理,从而达到强大的网络服务。

3.APT攻击

APT攻击是一种以商业或者政治目的为前提的特定攻击,其通过一系列具有针对性的攻击行为以获取某个组织甚至国家的重要信息,特别是针对国家重要的基础设施和单位开展攻击,包括能源、电力、金融、国防等等。APT攻击常常采用多种攻击技术手段,包括一些最为先进的手段和社会工程学方法,并通过长时间持续性的网络渗透,一步步的获取内部网络权限,此后便长期潜伏在内部网络,不断地收集各种信息,直至窃取到重要情报。

封闭网段攻击----内间谍

4.安全风险能见度不足

- 看不清的新增资产----每个电脑用固定的IP和mac,当一个手机插入这个工作网络域,就是一个新增的资产。

- 水坑攻击------木马主要是控制电脑

补充:watering hole。在受害者必经之路设置一个水坑,就是陷进。常见的做法是攻击者分析攻击目标的上网活动规律,经常访问哪些网站,然后利用网站漏洞在其中植入攻击代码,用户访问该网站就中招了。这种方式隐蔽性高,成功率较高。但有一定条件,网站要有漏洞可利用,以便用于部署恶意代码。用户访问被“加工”过的网站时,攻击代码会在客户端植入恶意代码或者直接窃取用户信息,有些就是将用户跳转到其他恶意网站。

- 鱼叉邮件攻击---挂在喜欢的邮件里面,很难防范,比如挂在简历里面,hr一打开就中病毒

补充:(spear phishing)鱼叉攻击。鱼叉攻击,肯定是有看到了鱼再叉,也就是有针对性的攻击,目标明确,比如公司或团体,给这些特定团体发送包含木马的邮件,这种邮件要让受害者打开,就需要一个欺骗和迷惑的标题。这个题目和内容的构造就考验红方的想象力了。比如打补丁的通知邮件,放假通知安排,投诉举报,简历投递或者来点公司的劲爆信息引爆吃瓜群众。员工点了附件之后,就中了木马,黑客在远端就可以远程控制这个电脑了。

- 零日漏洞------开发人员等不知道在哪出问题,但是别人知道问题出在哪,开发人员无法防范。

- 社会工程学--获取人心,把人拿下。

- 后门-----黑客攻击,留一个后门,方便下一次攻击。

- 后门程序又称特洛伊木马,其用途在于潜伏在电脑中,从事搜集信息或便于黑客进入的动作。后程序和电脑病毒最大的差别,在于后门程序不一定有自我复制的动作,也就是后门程序不一定会“感染”其他电脑。

缺乏自动化防御手段

MSSP SLA

安全托管服务(Managed Security Services,MSS)是一种由专业的安全服务提供商(Managed Security Services Provider,MSSP)通过自建安全运营中心统一远程进行全天候监测和管理的托管式安全服务。MSS为用户提供跨广泛平台的安全技术和安全相关事件的远程7×24小时的监控,目的是帮助用户提前识别和预防安全威胁、对处置措施提供指导和协助,以及在用户授权后对安全威胁和事件进行闭环响应处置,并定期将用户安全状态和成果进展进行同步汇报。

需要记住:

2017.06《网络安全法》正式生效

2019.05《信息安全技术网络安全等级保护基本要求》等三大核心标准发布

5.常见的一些攻击

信息安全:重点在数据的安全

网络安全:计算机网络环境下的信息安全

漏洞(脆弱性)--------被威胁利用的弱点

Exploit 简称exp 漏洞利用

0day漏洞 ---开发者不知道,打的措手不及

1day漏洞---开发者知道,还没有打补丁。打的是你补丁

nday漏洞--漏洞更多

攻击是手段,入侵是目的

Webshell---shell(控制手段)web的shell,也可称为网页后门

网络开放性是导致网络的不安全的根本原因

Tcp/ip 协议栈:明文传输,什么都信 ,缺乏认证缺乏加密 数据的完整性遭到破坏,没有数据完整性校验

帧校验----只能确保物理的完整性,但是不能校验人为的修改

屏蔽双角线作用---保护安全,减少干扰

网络的基本攻击模式

被动威胁----不会对主机有影响 --截获

主动威胁---会对主机这些有明面的影响

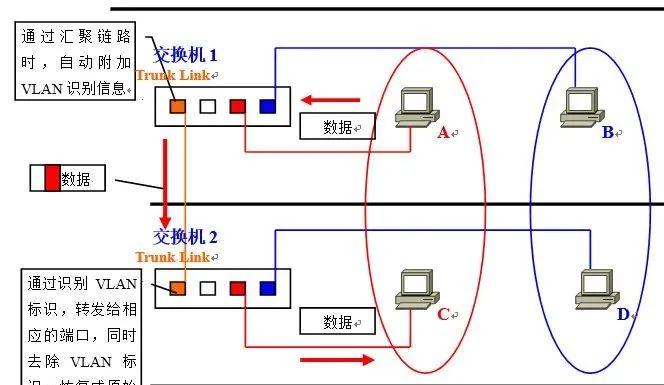

6.交换机转发原理?

交换机主要是根据MAC地址表来进行帧的转发的。交换机对帧的转发操作行为一共有3种:泛洪( Flooding)转发(Forwarding)和丢弃( Discarding)。

(1)如果进入交换机的是一个单播帧,则交换机会去MAC地址表中查找这个帧的目的MAC地址,如果查不到这个MAC地址,则交换机将对该帧执行泛洪操作;如果查到了这个MAC地址,则比较这个MAC地址在MAC地址表中对应的端口是不是这个帧进入交换机的那个端口,如果不是,则交换机将对该帧执行转发操作,如果是,则交换机将对该帧执行丢弃操作。

(2)如果进入交换机的是一个广播帧,则交换机不会去查MAC地址表,而是直接对该帧执行泛洪操作。

(3)如果进入交换机的是一个组播帧,则交换机的处理行为比较复杂。

7.各层攻击类型

一个接口可以有多个mac地址

7.1链路层:

MAC泛洪攻击------

缺点:比较卡,监听起来体验感不好

防御:限制接口学习多少条

ARP欺骗------

冒充想要的IP或者mac,

防御:静态写死,绑定对应IP和网关

7.2网络层:

ICMP攻击

两个IP不能互相ping通,但是能ping通对方网关,可以先关闭防火墙

ICMP重定向---如图就是b告诉要去服务器a的下一跳是RTA

欺骗,就是告诉他错误的信息

攻击主机告诉其他主机,说受害者不可达,导致受害者主机收不到数据包。

防御:1.禁ping

- 修改注册表 禁止重定向报文,禁止响应ICMP路由通告报文

Flood---都是DOS攻击

7.3传输层:

TCP SYN Flood攻击

什么是面向连接?

在发送数据前要建立点到点的连接,确保对方能收到数据

Tcp是基于字节流的协议,每一个字节都有一个序号

MTU-最大字节单元 1500

Tcp三次握手,会开辟一个缓存空间用来存放数据帧,保留时间是1分钟

防御:1.使用代理防火墙---先找防火墙(冒充防火墙检查,代理服务器进行ack,确认,如果回的确认,则表示正常)风险转嫁----每目标IP代理阈值,每目标IP丢包阈值,这个值根据实际情况设置

2.首包丢包

3.SYNcookie---携带并记录信息状态

缺点:自己的主机也会被占用内存,成功率不太高

升级:DDOS攻击

肉鸡-------木马控制别人

Master---c&c控制服务器,僵尸网络

代价:会暴露很多肉鸡,从而暴露一些master,代价太大

例子:林勇-红客联盟-对北约网站进行攻击

Cdn可以做一些备份(cdn全称是内容分发网络。其目的是让用户能够更快速的得到请求的数据)

7.4应用层:

DNS欺骗攻击