目录

一、接口

1.1 物理接口

1.2 虚拟接口

二、区域

三、模式

3.1 路由模式

3.2 透明模式

3.3 旁路检测模式

3.4 混合模式

四、安全策略

五、防火墙的状态检测和会话表技术

一、接口

1.1 物理接口

三层口 --- 可以配置IP地址的接口

二层口:

- 普通二层口

- 接口对---“透明网线” --- 可以将一个或者两个接口配置成为接口对,则数据从一个接口进,将不需要查看MAC地址表,直接从另一个接口出;

- 旁路检测接口

1.2 虚拟接口

环回接口

子接口

Vlanif

Tunnel

链路聚合

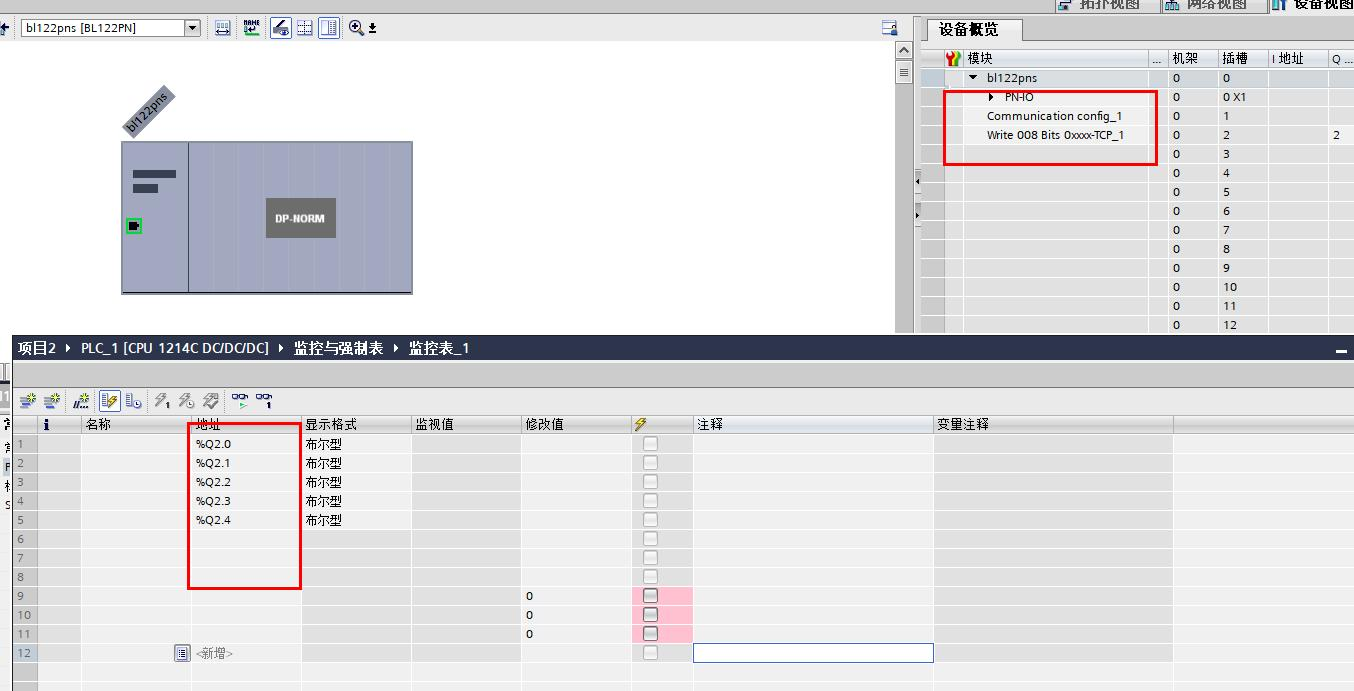

4个千兆Bypass其实是两对Bypass接口 --- 如果设备出现故障,则两个bypass将直接短接,形成通路,不影响网络数据的传输。

虚拟系统---VRF

虚拟系统互通使用的接口,每创建一个虚拟系统,将自动生成一个虚拟接口,仅需要配置IP地址即可 。

添加网关,将自动生成一条指向网关的缺省

这里管理的优先级高于安全策略,安全策略未放通,但是,这里勾选,则可以正常访问

接口对默认是trunk干道

二、区域

- Trust --- 信任区

- Untrust --- 非信任区

- Local --- 防火墙上所有的接口都属于这个区域

- DMZ --- 非军事化管理区域 --- 放置一些对外开放的服务器

将一个接口划入某一个区域,则代表将这个接口所连接的网络划分到对应区域中,而接口本身,永远属于Local。

优先级 --- 1 - 100 --- 从优先级高的区域到优先级低的区域 ---- 出方向 --- Outbound

从优先级低的区域到优先级高的区域 ---- 入方向 ---- inbound

三、模式

3.1 路由模式

1,接口IP地址,区域划分

2,写内网的回报路由

3,安全策略

4,内到外的NAT

5,服务器映射

3.2 透明模式

1,接口配置VLAN,以及划分区域

2,安全策略

3,增加设备的管理接口,用于控制管理设备以及设备的自我升级

3.3 旁路检测模式

3.4 混合模式

四、安全策略

防火墙的安全策略

传统包过滤技术 --- 其本质就是ACL访问控制列表,根据数据包的特征进行过滤,对比规则,执行对应的动作;

这里数据包的特征 --- 数据包的五元组 --- 源IP,目标IP,源端口,目标端口,协议

在安全策略中,可以执行两块内容:

- 第一块做访问控制,允许或者拒绝通过;

- 第二块是在允许通过的情况下,可以进行内容安全的检测,一体化检测。

下图中许多都是依靠条件匹配完成策略命中

所有匹配项之间的关系是“与”,一条中如果可以多选,则多个选项之间为“或”关系

五、防火墙的状态检测和会话表技术

主要机制就是以数据流作为单位,仅针对首包进行检测,检测之后,将数据包的特征记录在本地的会话表中,之后,数据流中的其他数据包来到防火墙,不再匹配安全策略,则匹配会话表,根据会话表来进行转发。

回来的数据包会被检测是否符合协议定义的后续报文的要求。

1,会话表技术;2,状态检测技术

会话表技术 --- 提高转发效率的关键 --- 老化机制

- 1,会话表老化时间过长 --- 占用资源,导致一些会话无法正常建立

- 2,老化时间过短 --- 会导致一些需要长时间发送一次的报文强行终端,影响正常业务

在命令行中查看会话表:

<USG6000V1>display firewall session table