目录

实验拓扑

实验要求

实验思路

实验步骤

1.配置交换机,划分接口的vlan,配置ISP

2.配置防火墙

3.接下来在WEB界面进行所有安全策略操作

配置接口

创建安全区域:

创建地址:

时间段:

安全策略部分:

需求1

需求2

需求3

需求4

需求5

需求6

实验拓扑

实验要求

1.DMZ区内的服务器,办公区仅能在办公时间内(9:00 — 18:00)可以访问,生产区的设备全天可以访问

2.生产区不允许访问互联网,办公区和游客区允许访问互联网

3.办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务器,仅能ping通10.0.3.10

4.办公区分布为市场部和研发部,研发部IP地址固定,访问DMZ区使用匿名验证;市场部需要用户绑定IP地址,访问DMZ区使用免认证;游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码Admin@123,游客仅有访问公司门户网站和上网的权限,门户网站地址10.0.3.10

5.生产区访问DMZ区时,需要进行protal认证,设立生产区用户组织架构,至少包含三个部门,每个部门三个用户,用户统一密码openlab123,首次登录需要修改密码,用户过期时间设定为10天,用户不允许多人使用

6.创建一的自定义管理员,要求不能拥有系统管理的功能

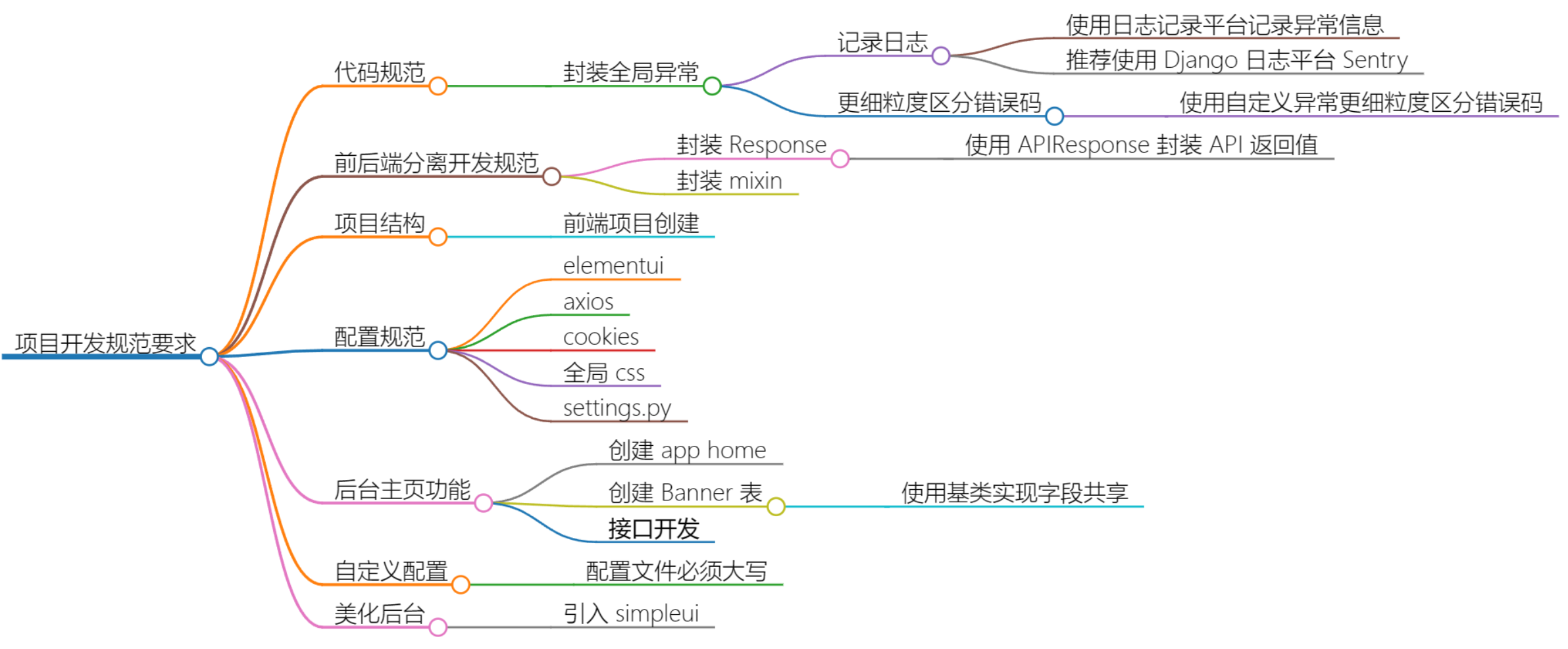

实验思路

1.对二层设备的交换机进行基础的配置,划分接口的vlan

2.配置防火墙,使用cloud,通过WEB界面进行防火墙的配置

3.根据要求对接口、安全区域、地址、时间段、用户等方面进行规划创建

4.对创建的区域、地址、用户等按照要求写安全策略以及用户验证等

实验步骤

1.配置交换机,划分接口的vlan,配置ISP

生产区 ---- vlan 2 ---- 10.0.1.0/24

办公区 ---- vlan 3 ---- 10.0.2.0/24

[SW1]vlan batch 2 3

[SW1]int g0/0/2

[SW1-GigabitEthernet0/0/2]port link-type access

[SW1-GigabitEthernet0/0/2]port default vlan 2

[SW1-GigabitEthernet0/0/2]int g0/0/3

[SW1-GigabitEthernet0/0/3]port link-type access

[SW1-GigabitEthernet0/0/3]port default vlan 3

[SW1-GigabitEthernet0/0/3]int g0/0/1

[SW1-GigabitEthernet0/0/1]port link-type trunk

[SW1-GigabitEthernet0/0/1]port trunk allow-pass vlan 2 3

[SW1-GigabitEthernet0/0/1]undo port trunk allow-pass vlan 1ISP 创建一个环回用于测试

[ISP]int g0/0/0

[ISP-GigabitEthernet0/0/0]ip add 12.0.0.2 24

[ISP-GigabitEthernet0/0/0]int g0/0/2

[ISP-GigabitEthernet0/0/2]ip add 21.0.0.2 24

[ISP-GigabitEthernet0/0/2]int l0

[ISP-LoopBack0]ip add 1.1.1.1 24根据ip将PC和服务器的ip网关配置好(其他PC略)

2.配置防火墙

[USG6000V1]int g0/0/0

[USG6000V1-GigabitEthernet0/0/0]ip add 192.168.100.1 24

[USG6000V1-GigabitEthernet0/0/0]service-manage all permit 3.接下来在WEB界面进行所有安全策略操作

配置接口

g0/0/0 ---- 连接cloud

g1/0/0 --- DMZ

g1/0/0 --- DMZ

g1/0/1 ---- ISP

g1/0/2 ---- ISP

g1/0/2 ---- ISP

创建g1/0/3的两个子接口给生产区和办公区:

g1/0/4 ---- 游客区

创建安全区域:

创建地址:

办公区:

DMZ区:

生产区:

游客区:

时间段:

办公区的工作时间(9:00 — 18:00) BG worktime:

安全策略部分:

需求1

1.DMZ区内的服务器,办公区仅能在办公时间内(9:00 — 18:00)可以访问,生产区的设备全天可以访问

办公区:

生产区:

测试:

需求2

2.生产区不允许访问互联网,办公区和游客区允许访问互联网

访问外网通过NAT策略配置:

同时通过下面的建新安全策略(蓝字)创建一条新的安全策略:

测试:

需求3

3.办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务器,仅能ping通10.0.3.10

测试:

需求4

4.办公区分布为市场部和研发部,研发部IP地址固定,访问DMZ区使用匿名验证;市场部需要用户绑定IP地址,访问DMZ区使用免认证;游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码Admin@123,游客仅有访问公司门户网站和上网的权限,门户网站地址10.0.3.10

1)研发部IP地址固定,访问DMZ区使用匿名验证

2)市场部需要用户绑定IP地址,访问DMZ区使用免认证

3)游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码Admin@123,游客仅有访问公司门户网站和上网的权限,门户网站地址10.0.3.10

创建游客使用的用户:

密码Admin@123

游客使用Guest用户登录,仅有访问公司门户网站和上网的权限,门户网站地址10.0.3.10:

需求5

5.生产区访问DMZ区时,需要进行protal认证,设立生产区用户组织架构,至少包含三个部门,每个部门三个用户,用户统一密码openlab123,首次登录需要修改密码,用户过期时间设定为10天,用户不允许多人使用

批量创建用户:

密码openlab123

用户不允许多人使用,用户过期时间设定为10天

设置首次登录需要修改密码

(这里密码强度选择中后,上面用户的密码设为openlab123)

需求6

6.创建一个自定义管理员,要求不能拥有系统管理的功能

![[leetcode] largest-divisible-subset 最大整除子集](https://i-blog.csdnimg.cn/direct/87bb69dc74fb4c06a2cd982ddb6bcc0b.png)