Firewalld 防火墙基础

- 一、Firewalld概述

- firewalld 简介

- firewalld 和 iptables 的关系

- firewalld 与 iptables service 的区别

- 二、Firewalld 网络区域

- 区域介绍

- Firewalld数据处理流程

- 三、Firewalld 防火墙的配置方法

- firewall-config 图形工具

- “区域”选项卡

- “服务”选项卡

- 改变防火墙设置

- 修改默认分区

- firewall-cmd 命令

- 1. firewalld 服务管理

- 2. 获取预定义信息

- 3. 区域管理

- 4. 服务管理

- 5. 端口管理

- 6. 两种配置模式

一、Firewalld概述

firewalld 简介

- 支持网络区域所定义的网络链接以及接口安全等级的动态防火墙管理工具

- 支持IPv4、IPv6防火墙设置以及以太网桥

- 支持服务或应用程序直接添加防火墙规则接口

- 拥有两种配置模式

- 运行时配置

- 永久配置

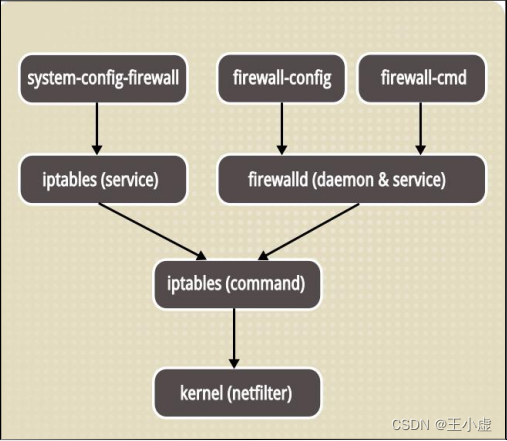

firewalld 和 iptables 的关系

- netfilter

- 位于Linux内核中的包过滤功能体系

- 称为Linux防火墙的 “内核态”

- firewalld/iptables

-

CentOS7默认的管理防火墙规则的工具(Firewalld)

-

称为Linux防火墙的 “用户态”

-

他们的作用都是用于维护规则,而真正使用规则干活的是内核的 netfilter

-

firewalld 与 iptables service 的区别

| Firewalld | iptables | |

|---|---|---|

| 配置文件 | /usr/lib/firewalld/ /etc/firewalld/ | /etc/sysconfig/iptables |

| 对规则的修改 | 不需要全部刷新策略,不丢失现行链接 | 需要全部刷新策略,丢失链接 |

| 防火墙类型 | 动态防火墙 | 静态防火墙 |

二、Firewalld 网络区域

区域介绍

- 区域如同进入主机的安全门,每个区域都具有不同限制程度的规则

- 可以使用一个或多个区域,但是任何一个活跃区域至少需要关联源地址或接口

- 默认情况下,public区域是默认区域,包含所有接口(网卡)

| 区域 | 说明 |

|---|---|

| trusted(信任区域) | 可接收所有的网络连接 |

| public(公共区域) | 除非与传出流量相关,或与 ssh 或 dhcpv6-client 预定义服务匹配,否则拒绝流量传入,在公共区域内,不能相信网络内的其他计算机不会对计算机造成危害,只能接收经过选择的连接。并且,该区域是新添加网络接口的默认区域 |

| work(工作区域) | 除非与传出流量相关,或与 ssh、ipp-client、dhcpv6-client 预定义服务匹配,否则拒绝流量传入,用于工作区。相信网络内的其他计算机不会危害计算机,仅接收经过选 择的连接 |

| home(家庭区域) | 除非与传出流量相关,或与 ssh、ipp-client、mdns、samba-client、dhcpv6-client 预定义服务匹配,否则拒绝流量传入,用于家庭网络。信任网络内的其他计算机不会危害计算机,仅接收经过选择的连接 |

| internal(内部区域) | 除非与传出流量相关,或与 ssh、ipp-client、mdns、samba-client、dhcpv6-client 预定义服务匹配,否则拒绝流量传入,用于内部网络。信任网络内的其他计算机不会危害计算机,仅接收经过选择的连接 |

| external(外部区域) | 除非与传出流量相关,或与ssh 预定义服务匹配,否则拒绝流量传入。通过此区域转发的IPv4 传出流量将进行地址伪装,可用于为路由器启用了伪装功能的外部网络 |

| dmz(隔离区域也称为非军事区域) | 除非与传出的流量相关,或与ssh 预定义服务匹配,否则拒绝流量传入 |

| block(限制区域) | 除非与传出流量相关,否则拒绝所有传入流量 |

| drop(丢弃区域) | 除非与传出流量相关,否则丢弃所有传入流量,并且不产生包含 ICMP(Internet Control Message Protocol,互联网控制报文协议)的错误响应 |

Firewalld数据处理流程

- 检查数据来源的源地址

- 若源地址关联到特定的区域,则执行该区域所制定的规则。

- 若源地址未关联到特定的区域,则使用传入网络接口的区域并执行该区域所制定的规则。

- 若网络接口未关联到特定的区域,则使用默认区域并执行该区域所制定的规则。

三、Firewalld 防火墙的配置方法

- 在 CentOS7 系统中,可以使用三种方式配置 firewalld 防火墙:

- firewall-config 图形工具。

- firewall-cmd 命令行工具。

- /etc/firewalld/中的配置文件。

- 通常情况下,不建议直接编辑配置文件

firewall-config 图形工具

- 在终端中输入 firewall-config 命令

- firewall-config 工作界面主要分为三个部分,上面是主菜单,中间是配置选项,下面是区域、服务、IPsets、ICMP 类型、直接配置、锁定白名单设置选项卡。

- 其中,ICMP 类型、直接配置和锁定白名单选项卡只在从“查看”下拉菜单中选择之后才能看见。

- 最底部是状态栏从左到右显示了四个信息,依次是连接状态、默认区域、锁定状态、应急模式。

firewall-config 主菜单包括四个菜单项:文件、选项、查看、帮助。其中,“选项”菜单是最重要的,主要包括以下几个选项。

| 重新加载防火墙 | 重新加载防火墙规则,当前的永久配置将变成新的运行时配置。 例如,所有的当前运行的配置规则如果没有在永久配置中操作,系统重新加载后就会丢失。 |

| 更改连接区域 | 更改网络连接的所属区域和接口。 |

| 改变默认区域 | 更改网络连接的默认区域。 |

| 应急模式 | 表示丢弃所有的数据包。 |

| 锁定 | 可以对防火墙的配置进行加锁,只允许白名单上的应用程序进行修改。 |

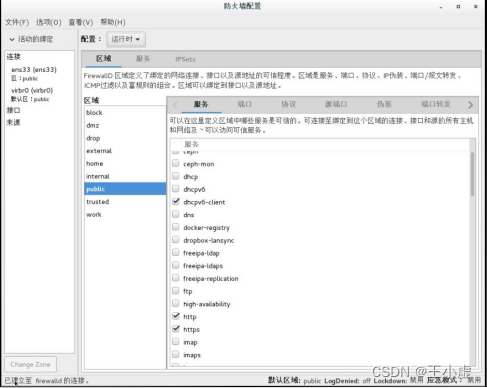

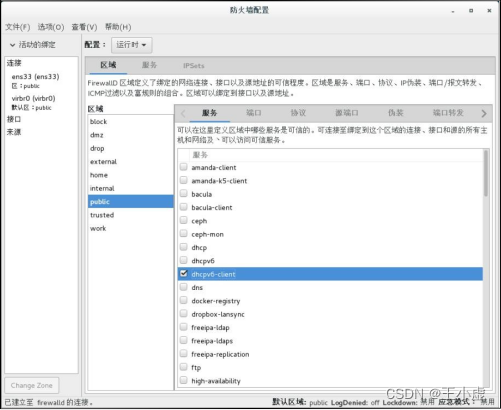

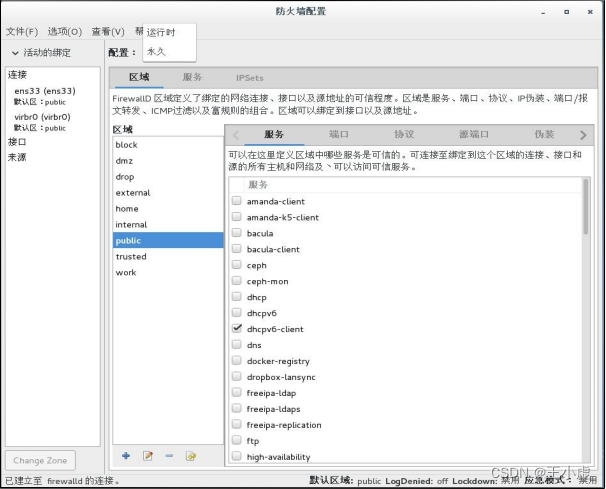

“区域”选项卡

- (1) “服务”子选项卡

- “服务”子选项卡可以定义区域中哪些服务是可信的,可信的服务可以被绑定到该区域的 任意连接、接口和源地址访问

- “服务”子选项卡可以定义区域中哪些服务是可信的,可信的服务可以被绑定到该区域的 任意连接、接口和源地址访问

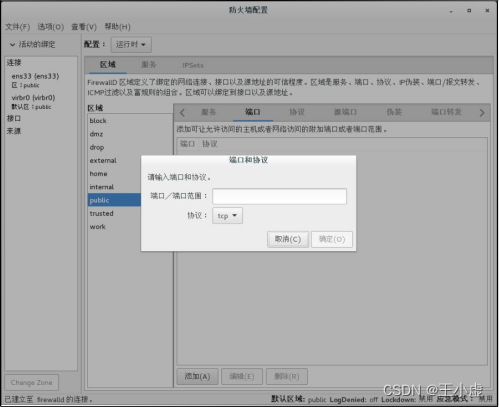

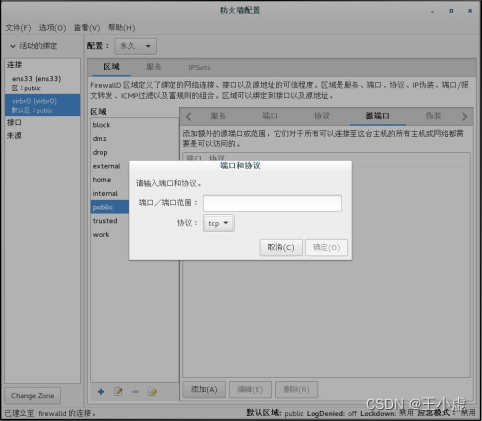

- (2) “端口”子选项卡

- “端口”子选项卡用于设置允许访问的主机或网络访问的端口范围

- “端口”子选项卡用于设置允许访问的主机或网络访问的端口范围

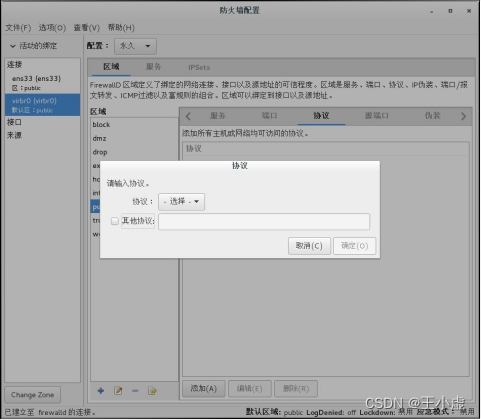

- (3) “协议”子选项卡

- 用于添加所有主机或网络均可访问的协议

- 用于添加所有主机或网络均可访问的协议

- (4) “源端口”子选项卡

- 可以添加额外的源端口或范围,连接到这台主机的所有主机或网 络均可访问

- 设置源端口时,可以设置某一个端口号或者是端口范围,同时还需要选择对应的 TCP 或 UDP 协议。

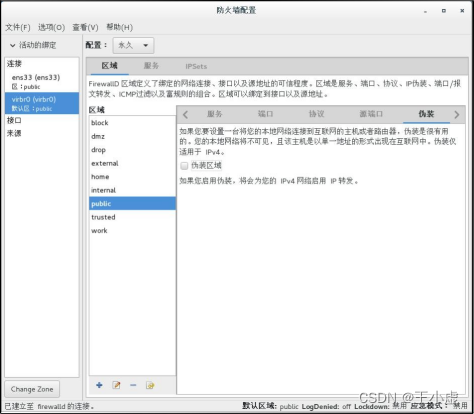

- (5) “伪装”子选项卡

- 用于把私有网络地址映射到公有的 IP 地址,该功能目前只适用于 IPv4

- 用于把私有网络地址映射到公有的 IP 地址,该功能目前只适用于 IPv4

- (6) “端口转发”子选项卡

- 可以将指定端口映射到另一个端口或其他主机的指定端口

- 在设置端口转发时同样需要选择协议类型,且该功能也仅支持 IPv4。

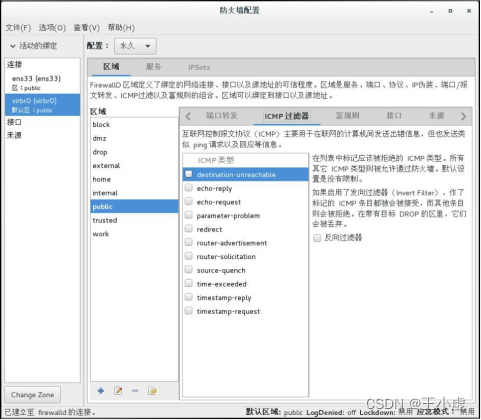

- (7) “ICMP 过滤器”子选项卡

- ICMP 主要用于在联网的计算机间发送出错信息,但也发送类似 ping 请求以及回应等信息。

- 在“ICMP 过滤器”子选项卡中可以选择应该被拒绝的ICMP 类型,其他所有的 ICMP 类型则被允许通过防火墙。默认设置是没有限制

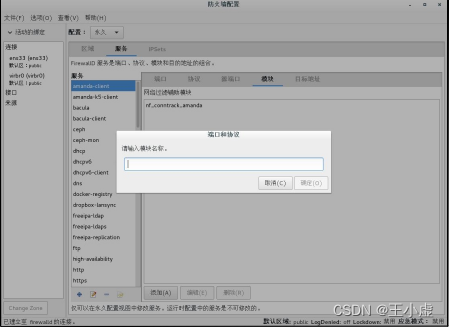

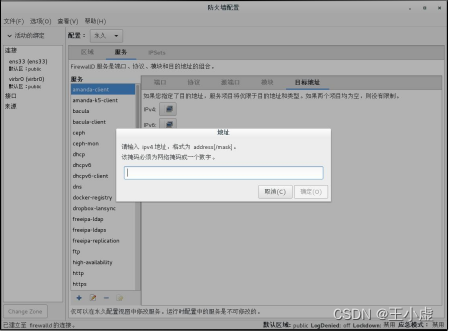

“服务”选项卡

-

服务是端口、协议、模块和目标地址的组合,并且“服务”选项卡只能在“永久”配置视图中修改,“运行时”配置中的服务是不可以修改的。

-

与“区域”选项卡不同,“服务”选项卡仅包含五个子选项卡。

-

其中,“端口”“协议”“源端口”这些子选项卡的作用及配置方法与“区域”选项卡中的相同。

-

(1)“模块”子选项卡

- 是用于设置网络过滤的辅助模块

- 是用于设置网络过滤的辅助模块

-

(2)“目标地址”子选项卡:

- 如果某服务指定了目标地址,服务项目仅限于目标地址和类型

- 如果 IPv4 与 IPv6 均为空,则没有限制

改变防火墙设置

- 要立刻改变现在的防火墙设置,须确定当前视图设定在运行时。

- 或者,从下拉菜单中选择永久(Permanent),编辑下次启动系统或者防火墙重新加载时执行的设定。

- 在运行时(Runtime)模式下更改防火墙的设定时,一旦您启动或者清除连接服务器的 复选框,选择立即生效。

- 在 Permanent 模式下更改防火墙的设定,仅仅在重新加载防火墙或者系统重启之后生效。

- 可以使用文件菜单下的重新加载图标,或者点击 选项菜单,选择重新加载防火墙

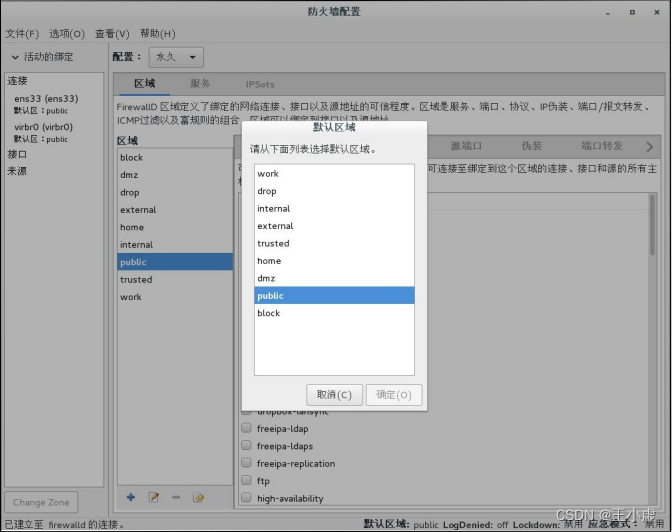

修改默认分区

- 要设定一个将要被分配新接口的分区作为默认值,则启动 firewall-config,从菜单栏选择选项卡,由下拉菜单中选择修改默认区域,出现默认区域窗口。

- 从给出的列表中选择您需要用的分区作为默认分区,点击确定按钮即可。

firewall-cmd 命令

1. firewalld 服务管理

# 启动服务

[root@bogon ~]# systemctl start firewalld

# 设置开机自启动

[root@bogon ~]# systemctl enable firewalld

Created symlink from /etc/systemd/system/dbus-org.fedoraproject.FirewallD1. service to /usr/lib/systemd/system/firewalld.service.

Created symlink from /etc/systemd/system/basic.target.wants/firewalld.service to /usr/lib/systemd/system/firewalld.service.

# 如果 firewalld 正在运行,通过 systemctl status firewalld 或 firewall-cmd 命令可以查看其运行状态。

# 查看防火墙状态

[root@bogon ~]# systemctl status firewalld

● firewalld.service - firewalld - dynamic firewall daemon

Loaded: loaded (/usr/lib/systemd/system/firewalld.service; disabled; vendor preset: enabled)

Active: active (running) since 三 2024-06-26 09:03:16 CST; 1s ago

Docs: man:firewalld(1)

Main PID: 2898 (firewalld)

Tasks: 2

CGroup: /system.slice/firewalld.service

└─2898 /usr/bin/python2 -Es /usr/sbin/firewalld --nofork --nopid

6月 26 09:03:15 bogon systemd[1]: Starting firewalld - dynamic firewall daemon...

6月 26 09:03:16 bogon systemd[1]: Started firewalld - dynamic firewall daemon.

6月 26 09:03:16 bogon firewalld[2898]: WARNING: AllowZoneDrifting is enabled. This is considered an insecure configuration option. It will be removed in a future rel...ling it now.

Hint: Some lines were ellipsized, use -l to show in full.

# 查看防火墙状态

[root@bogon ~]# firewall-cmd --state

running

# 如果想要禁用 firewalld,执行以下命令即可实现

# 关闭 firewalld

[root@localhost ~]# systemctl stop firewalld

# 设置 firewalld 开机不自启动

[root@localhost ~]# systemctl disable firewalld

Removed symlink /etc/systemd/system/basic.target.wants/firewalld.service.

Removed symlink /etc/systemd/system/dbus-org.fedoraproject.FirewallD1.service.

2. 获取预定义信息

- firewall-cmd 预定义信息主要包括三种:可用的区域、可用的服务以及可用的 ICMP 阻塞类型,具体的查看命令如下所示

# 查看有哪些区域

# 显示预定义的区域

[root@bogon ~]# firewall-cmd --get-zones

block dmz drop external home internal public trusted work

# 查看有哪些服务

# 显示预定义的服务

[root@bogon ~]# firewall-cmd --get-service

# 显示预定义的ICMP 类型

[root@bogon ~]# firewall-cmd --get-icmptypes

- firewall-cmd --get-icmptypes 命令的执行结果中各种阻塞类型的含义分别如下所示

| destination-unreachable | 目的地址不可达 |

| echo-reply | 应答回应(pong) |

| parameter-problem | 参数问题 |

| redirect | 重新定向 |

| router-advertisement | 路由器通告 |

| router-solicitation | 路由器征寻 |

| source-quench | 源端抑制 |

| time-exceeded | 超时 |

| timestamp-reply | 时间戳应答回应 |

| timestamp-request | 时间戳请求 |

3. 区域管理

- 使用 firewall-cmd 命令可以实现获取和管理区域,为指定区域绑定网络接口等功能

| 选项 | 说明 |

|---|---|

| --get-default-zone | 显示网络连接或接口的默认区域 |

| --set-default-zone=<zone> | 设置网络连接或接口的默认区域 |

| --get-active-zones | 显示已激活的所有区域 |

| --get-zone-of-interface=<interface> | 显示指定接口绑定的区域 |

| --zone=<zone> --add-interface=<interface> | 为指定接口绑定区域 |

| --zone=<zone> --change-interface=<interface> | 为指定的区域更改绑定的网络接口 |

| --zone=<zone> --remove-interface=<interface> | 为指定的区域删除绑定的网络接口 |

| --list-all-zones | 显示所有区域及其规则 |

| [--zone=<zone>] --list-all | 显示所有指定区域的所有规则,省略--zone=时表示仅对默认区域操作 |

(1) 显示当前系统中的默认区域。

[root@bogon ~]# firewall-cmd --get-default-zone

public

(2) 显示默认区域的所有规则。

[root@bogon ~]# firewall-cmd --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: ens33

sources:

services: dhcpv6-client ssh

ports: 8080-8083/tcp 80/tcp

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

(3) 显示网络接口 ens33 对应区域。

[root@bogon ~]# firewall-cmd --get-zone-of-interface=ens33

public

(4) 将网络接口 ens33 对应区域更改为 internal 区域。

[root@bogon ~]# firewall-cmd --zone=internal --change-interface=ens33

success

[root@bogon ~]# firewall-cmd --zone=internal --list-interfaces

ens33

[root@bogon ~]# firewall-cmd --get-zone-of-interface=ens33

internal

(5) 显示所有激活区域。

[root@bogon ~]# firewall-cmd --get-active-zones

internal

interfaces: ens33

4. 服务管理

- service 配置具有以下优点

- 通过服务名字来管理规则更加人性化。

- 通过服务来组织端口分组的模式更加高效,如果一个服务使用了若干个网络端口,则服 务的配置文件就相当于提供了到这些端口的规则管理的批量操作快捷方式。

| 选项 | 说明 |

|---|---|

| [--zone=<zone>] --list-services | 显示指定区域内允许访问的所有服务 |

| [--zone=<zone>] --add-service=<service> | 为指定区域设置允许访问的某项服务 |

| [--zone=<zone>] --remove-service=<service> | 删除指定区域已设置的允许访问的某项服务 |

| [--zone=<zone>] --list-ports | 显示指定区域内允许访问的所有端口号 |

| [--zone=<zone>] --add-port=<portid>[-<portid>]/<protocol> | 为指定区域设置允许访问的某个/某段端口号(包括协议名) |

| [--zone=<zone>]--remove-port=<portid>[-<portid>]/<protocol> | 删除指定区域已设置的允许访问的端口号(包括协议名) |

| [--zone=<zone>] --list-icmp-blocks | 显示指定区域内拒绝访问的所有 ICMP 类型 |

| [--zone=<zone>] --add-icmp-block=<icmptype> | 为指定区域设置拒绝访问的某项 ICMP 类型 |

| [--zone=<zone>] --remove-icmp-block=<icmptype> | 删除指定区域已设置的拒绝访问的某项 ICMP 类型,省略--zone=时表示对默认区域操作 |

(1) 为默认区域设置允许访问的服务。

# 显示默认区域内允许访问的所有服务

[root@bogon ~]# firewall-cmd --list-services

dhcpv6-client ssh

# 设置默认区域允许访问http 服务

[root@bogon ~]# firewall-cmd --add-service=http

success

[root@bogon ~]# firewall-cmd --list-services

dhcpv6-client http ssh

(2) 为 internal 区域设置允许访问的服务。

# 设置internal 区域允许访问 mysql 服务

[root@localhost ~]# firewall-cmd --zone=internal --add-service=mysql

success

# 设置internal 区域不允许访问 samba-client 服务

[root@localhost~]# firewall-cmd --zone=internal --remove-service=samba-client

success

# 显示internal 区域内允许访问的所有服务

[root@localhost ~]# firewall-cmd --zone=internal --list-services

dhcpv6-client mdns mysql ssh

5. 端口管理

- 在进行服务配置时,预定义的网络服务可以使用服务名配置,服务所涉及的端口就会自动打开。

- 但是,对于非预定义的服务只能手动为指定的区域添加端口。

# 在 internal 区域打开 443/TCP 端口。

[root@localhost ~]# firewall-cmd --zone=internal --add-port=443/tcp

success

# 在 internal 区域禁止 443/TCP 端口访问

[root@localhost ~]# firewall-cmd --zone=internal --remove-port=443/tcp

success

6. 两种配置模式

- 前面提到 firewall-cmd 命令工具有两种配置模式:

- 运行时模式(Runtime mode)表示当前内存中运行的防火墙配置,在系统或 firewalld 服务重启、停止时配置将失效;

- 永久模式(Permanent mode)表示重启防火墙或重新加载防火墙时的规则配置,是永久存储在配置文件中的。

- firewall-cmd 命令工具与配置模式相关的选项有三个:

- –reload:重新加载防火墙规则并保持状态信息,即将永久配置应用为运行时配置。

- –permanent:带有此选项的命令用于设置永久性规则,这些规则只有在重新启动 firewalld 或重新加载防火墙规则时才会生效;若不带有此选项,表示用于设置运行时规则。

- –runtime-to-permanent:将当前的运行时配置写入规则配置文件中,使之成为永久性配置。