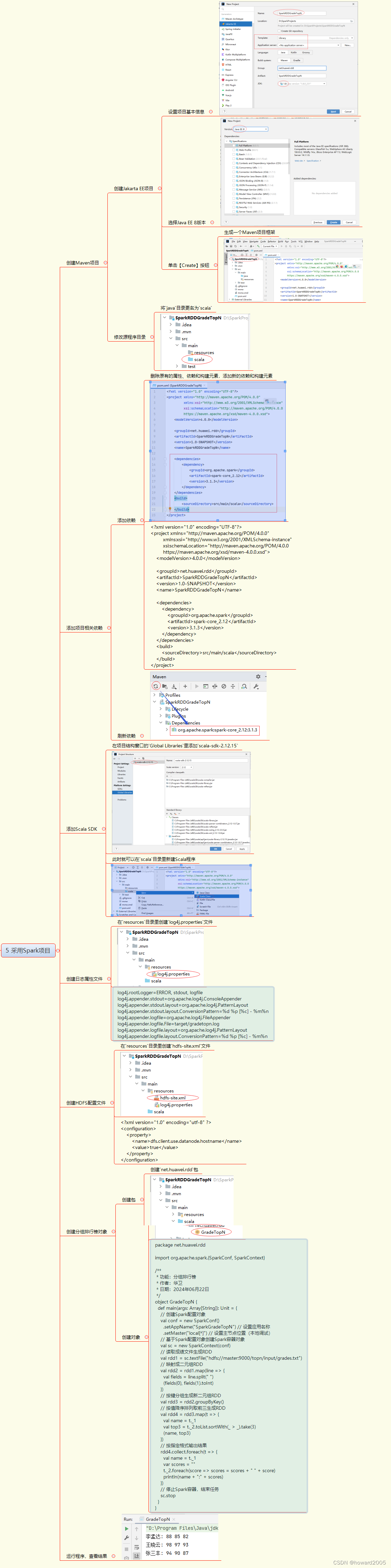

前言

本文描述使用Ubuntu 编译Android内核刷入pixel4一些心得和流程。

PC信息:

./+o+- jack@jack

yyyyy- -yyyyyy+ OS: Ubuntu 22.04 jammy

://+//-yyyyyyo Kernel: x86_64 Linux 6.5.0-35-generic

.++ .:/++++++/-.+sss/` Uptime: 1d 5h 4m

.:++o: /++++++++/:--:/- Packages: 1807

o:+o+:++.`..```.-/oo+++++/ Shell: bash 5.1.16

.:+o:+o/. `+sssoo+/ Resolution: 3840x2160

.++/+:+oo+o:` /sssooo. DE: GNOME 41.7

/+++//+:`oo+o /::--:. WM: Mutter

\+/+o+++`o++o ++. WM Theme: Adwaita

.++.o+++oo+:` /dddhhh. GTK Theme: Yaru [GTK2/3]

.+.o+oo:. `oddhhhh+ Icon Theme: Yaru

\+.++o+o``-````.:ohdhhhhh+ Font: Ubuntu 11

`:o+++ `ohhhhhhhhyo++os: Disk: 345G / 459G (80%)

.o:`.syhhhhhhh/.oo++o` CPU: Intel Core i9-9900K @ 16x 5GHz [46.0°C]

/osyyyyyyo++ooo+++/ GPU: NVIDIA GeForce RTX 4060

`````+oo+++o\: RAM: 9361MiB / 31990MiB

`oo++.

由于AOSP工程是不包含内核和驱动信息的,需要我们额外再另一个工程中二次编译导入AOSP构建或者bootloader中刷入。

前置相关信息

预编译驱动

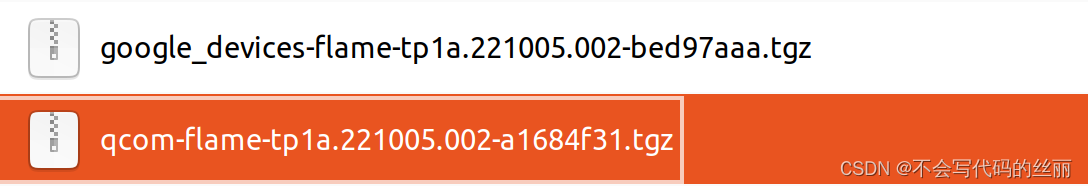

再为AOSP编译时需要导入如下两个驱动文件信息。其中一个是高通另一个是google。(关于相关基础编译知识不在拓展)

解压后Google文件如下所示

google_devices/

├── coral

│ └── proprietary

│ ├── BoardConfigVendor.mk

│ └── device-vendor.mk

└── flame

├── android-info.txt

├── BoardConfigPartial.mk

├── COPYRIGHT

├── device-partial.mk

├── LICENSE

└── proprietary

├── Android.mk

├── bootloader.img

├── radio.img

└── vendor.img

4 directories, 11 files

其中vendor.img包含很多驱动信息。

使用file查阅此文件类型

file vendor.img

vendor.img: Linux rev 1.0 ext2 filesystem data, UUID=c6de2406-7a19-5ed4-a028-9059e2335369, volume name "vendor" (extents) (large files) (huge files)

我们查阅发现是一个文件夹而已,我们将其解压后如下所示:

├── app

├── bin

├── build.prop

├── dsp

├── etc

├── firmware

├── firmware_mnt

├── lib

├── lib64

├── lost+found

├── media

├── odm

├── odm_dlkm

├── overlay

├── radio

├── rfs

├── ueventd.rc

└── vendor_dlkm

16 directories, 2 files

其中lib下的modules有很多关于驱动模块文件:

tree -L 1 vendorout/lib/modules/

vendorout/lib/modules/

├── adsp_loader_dlkm.ko

├── apr_dlkm.ko

├── cs35l36_dlkm.ko

├── ftm5.ko

├── heatmap.ko

├── incrementalfs.ko

├── lkdtm.ko

├── machine_dlkm.ko

├── mbhc_dlkm.ko

├── modules.alias

├── modules.dep

├── modules.load

├── modules.softdep

├── msm_11ad_proxy.ko

├── native_dlkm.ko

├── pinctrl_wcd_dlkm.ko

├── platform_dlkm.ko

├── q6_dlkm.ko

├── q6_notifier_dlkm.ko

├── q6_pdr_dlkm.ko

├── softdog.ko

├── stub_dlkm.ko

├── swr_ctrl_dlkm.ko

├── swr_dlkm.ko

├── usf_dlkm.ko

├── videobuf2-memops.ko

├── videobuf2-vmalloc.ko

├── wcd934x_dlkm.ko

├── wcd9360_dlkm.ko

├── wcd9xxx_dlkm.ko

├── wcd_core_dlkm.ko

├── wcd_cpe_dlkm.ko

├── wcd_spi_dlkm.ko

├── wglink_dlkm.ko

├── wlan.ko

└── wsa881x_dlkm.ko

0 directories, 36 files

上面以ko结尾的文件就是包含驱动的文件。这些文件会在内核加载后在读取这些驱动以正常驱动相关硬件。

更多信息可参阅:Kernal modules

但是需要注意内核模块和内核文件签名必须相同才可正常驱动!!!!

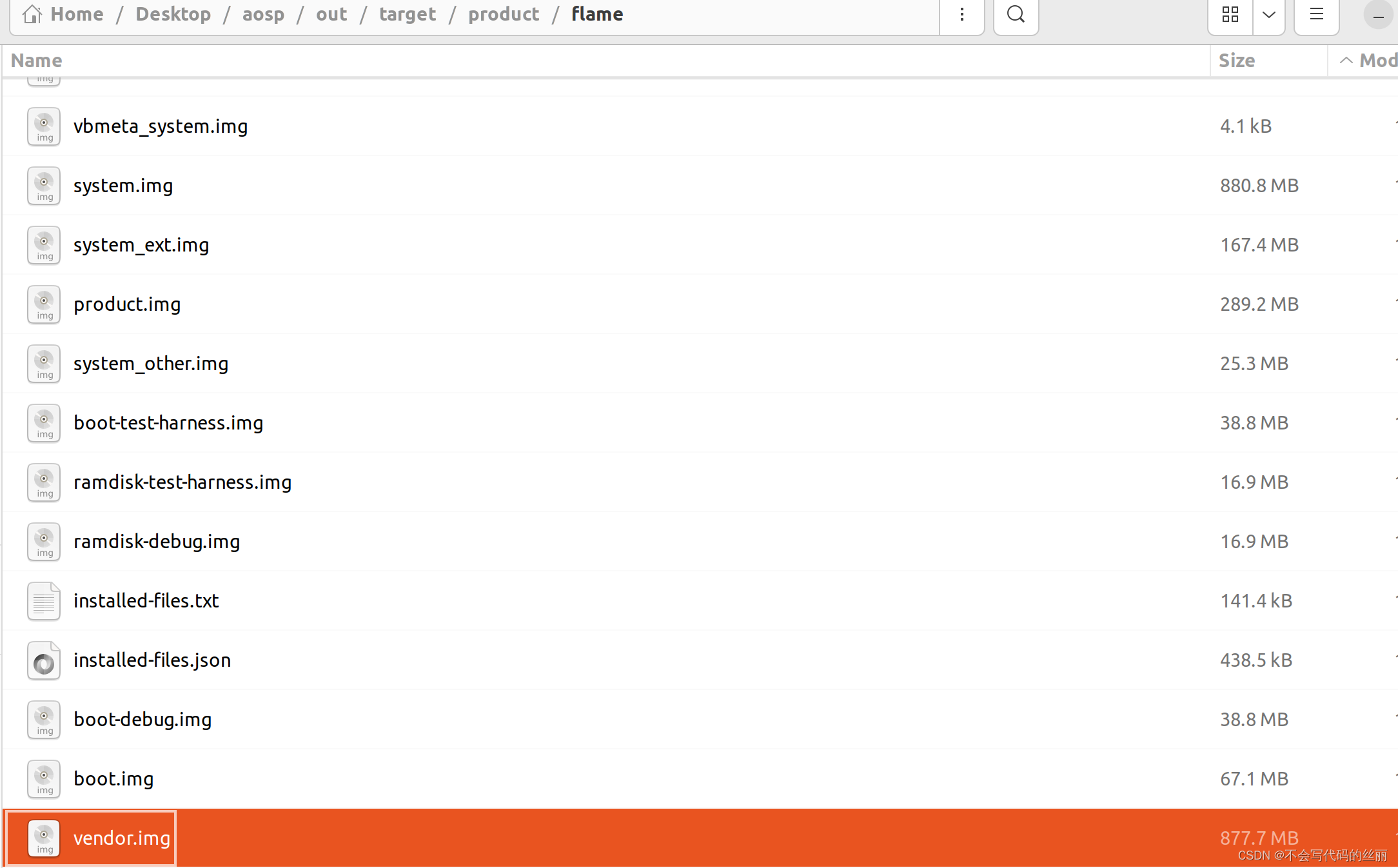

上面的一些img会直接在AOSP原封不动的输出到构建结果目录下:

编译内核

building-kernels

building-pixel-kernels

首先编译内核就需要下载内核工程。内核工程依旧是推荐使用repo下载。

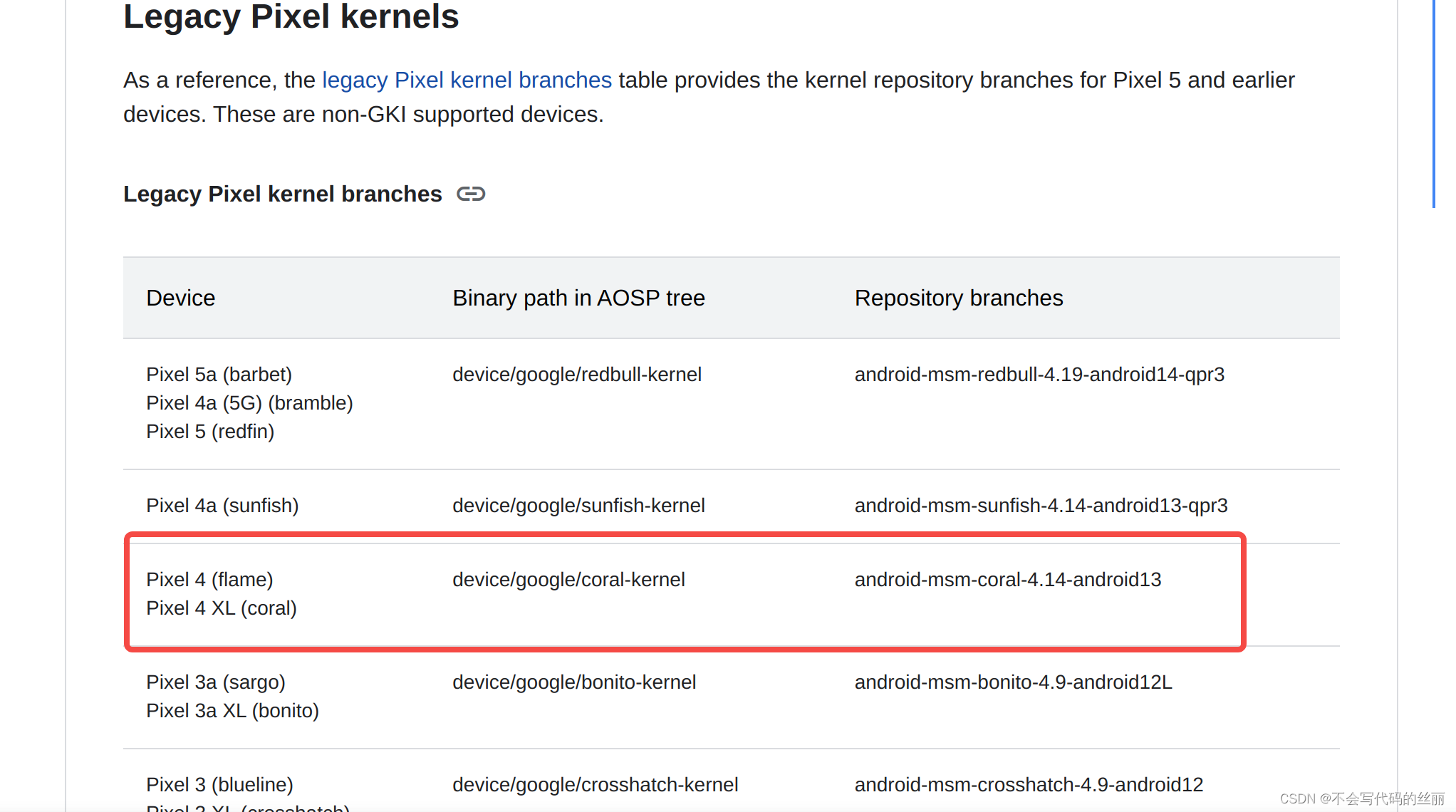

对于pixel 系列手机可以先看对应仓库分支然后repo到本地

以笔者为例下载的是pixel4 flame分支

tree -L 1 .

.

├── build

├── build.config -> private/msm-google/build.config.no-cfi

├── build_floral.sh -> private/msm-google/build_floral.sh

├── build_sunfish.sh -> private/msm-google/build_sunfish.sh

├── out

├── prebuilts

├── prebuilts-master

└── private

下载后执行 build_floral.sh即可开始编译。我们常说的binder源码就在这个工程中

如下所示:

jack@jack:~/Desktop/android-kernel$ find -name binder*

./private/msm-google/include/uapi/linux/android/binderfs.h

./private/msm-google/include/uapi/linux/android/binder.h

./private/msm-google/drivers/android/binder_alloc_selftest.c

./private/msm-google/drivers/android/binder_alloc.c

./private/msm-google/drivers/android/binderfs.c

./private/msm-google/drivers/android/binder_internal.h

./private/msm-google/drivers/android/binder.c

./private/msm-google/drivers/android/binder_alloc.h

./private/msm-google/drivers/android/binder_trace.h

./out/android-msm-pixel-4.14/kernel_uapi_headers/usr/include/linux/android/binderfs.h

./out/android-msm-pixel-4.14/kernel_uapi_headers/usr/include/linux/android/binder.h

./out/android-msm-pixel-4.14/private/msm-google/include/config/android/binder

./out/android-msm-pixel-4.14/private/msm-google/drivers/android/binder.o

./out/android-msm-pixel-4.14/private/msm-google/drivers/android/binder_alloc.o

编译完成后会在如下目录生成内核和驱动文件

${root_repo}/out/android-msm-pixel-4.14/dist

./

├── abi.prop

├── adsp_loader_dlkm.ko

├── apr_dlkm.ko

├── cs35l36_dlkm.ko

├── dtbo.img

├── ftm5.ko

├── heatmap.ko

├── Image.lz4

├── incrementalfs.ko

├── initramfs.img

├── kernel-headers.tar.gz

├── kernel-uapi-headers.tar.gz

├── lkdtm.ko

├── machine_dlkm.ko

├── mbhc_dlkm.ko

├── modules.load

├── msm_11ad_proxy.ko

├── native_dlkm.ko

├── pinctrl_wcd_dlkm.ko

├── platform_dlkm.ko

├── q6_dlkm.ko

├── q6_notifier_dlkm.ko

├── q6_pdr_dlkm.ko

├── sm8150.dtb

├── sm8150-v2.dtb

├── softdog.ko

├── stub_dlkm.ko

├── swr_ctrl_dlkm.ko

├── swr_dlkm.ko

├── System.map

├── unstripped

├── usf_dlkm.ko

├── videobuf2-memops.ko

├── videobuf2-vmalloc.ko

├── vmlinux

├── wcd934x_dlkm.ko

├── wcd9360_dlkm.ko

├── wcd9xxx_dlkm.ko

├── wcd_core_dlkm.ko

├── wcd_cpe_dlkm.ko

├── wcd_spi_dlkm.ko

├── wglink_dlkm.ko

├── wlan.ko

└── wsa881x_dlkm.ko

1 directory, 43 files

其中ko后缀文件是相关驱动文件,Image.lz4为内核文件

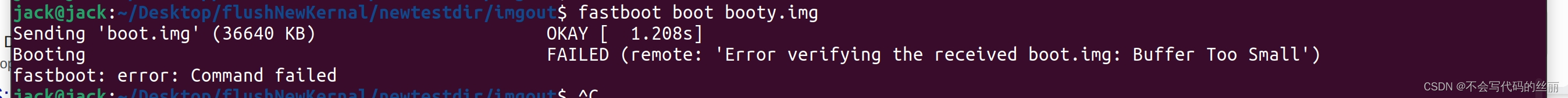

根据官方文档描述可以使用fastboot boot Image.lz4 使用这个文件引导系统启动(重启后失效)。但实际实际发现错误如下:

creating boot image...

creating boot image - 15556608 bytes

Sending 'boot.img' (15192 KB) OKAY [ 0.500s]

Booting FAILED (remote: 'Error verifying the received boot.img: Invalid Parameter')

fastboot: error: Command failed

也许该操作对于不同手机内核有一定要求。最后处理方案采样将内核打包进入boot.img中

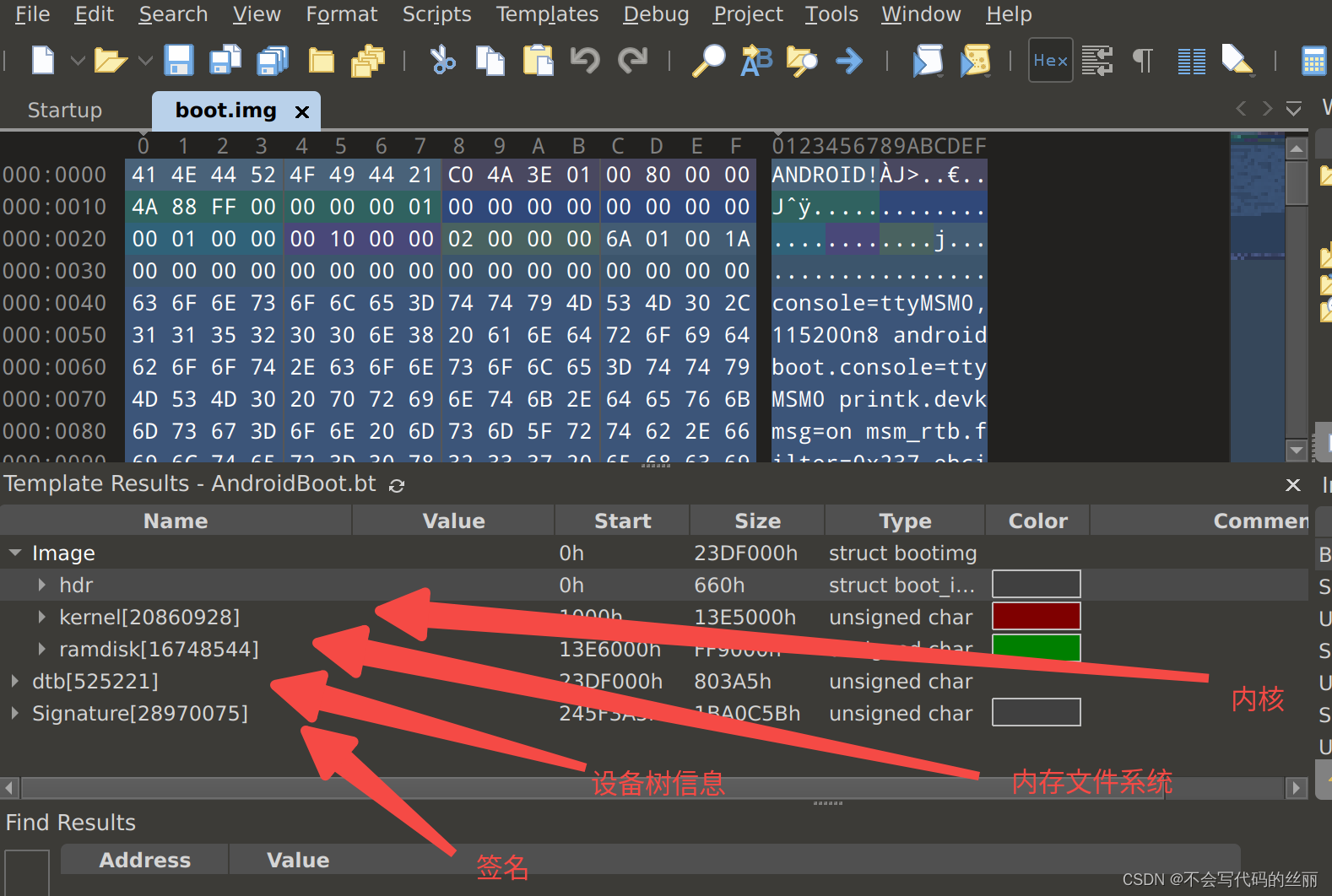

boot.img

boot.img 会被刷入boot分区。boot.img包含内核以及通用的引导所需的必要tramfs文件系统。这个文件会在AOSP编译后产出。

我们大致看看这个文件的二进制结构

jack@jack:~/Desktop/bootdir$ file boot.img

boot.img: Android bootimg, kernel (0x8000), ramdisk (0x1000000), page size: 4096, cmdline (console=ttyMSM0,115200n8 androidboot.console=ttyMSM0 printk.devkmsg=on msm_rtb.filter=0x237 ehci-hcd.park=3 service_locator.ena)

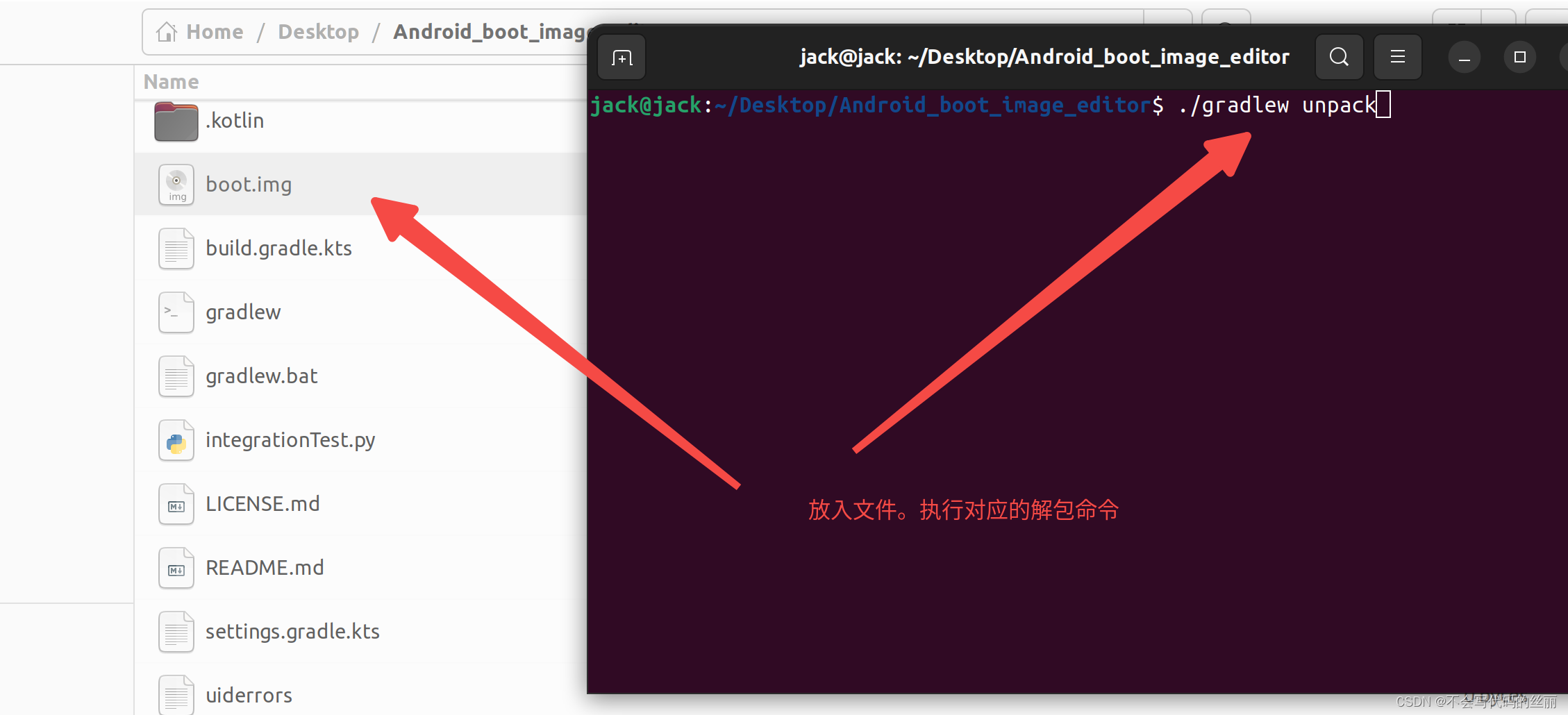

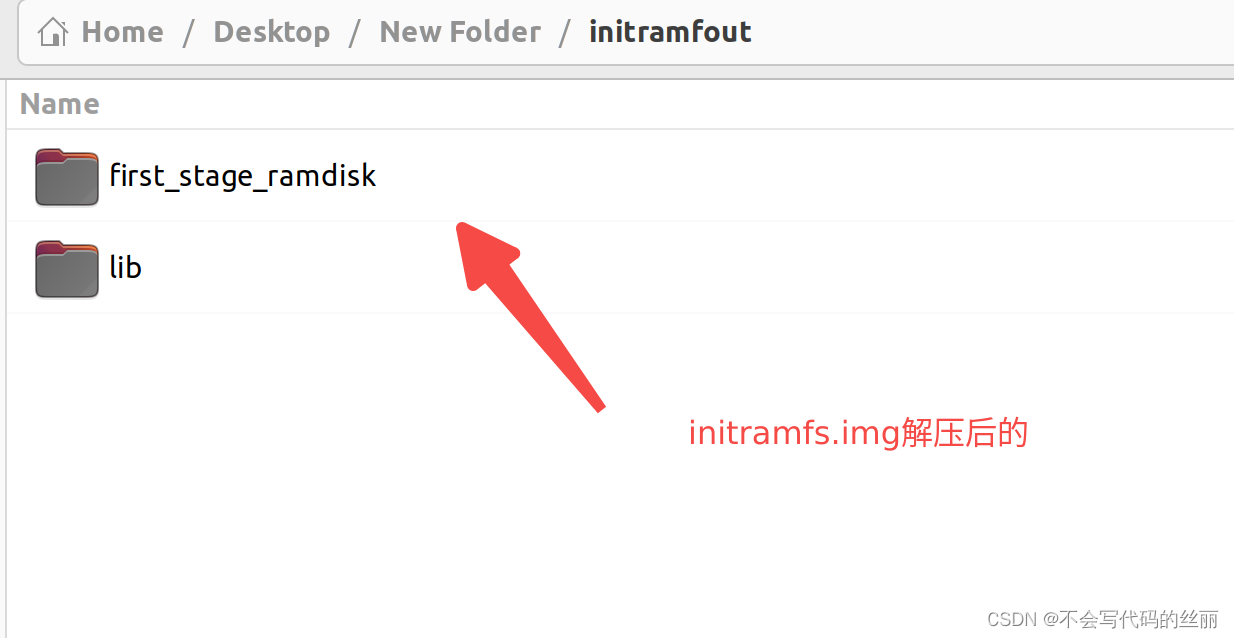

我们可以利用网上众多工具将其解压。这里推荐一个开源库Android_boot_image_editor

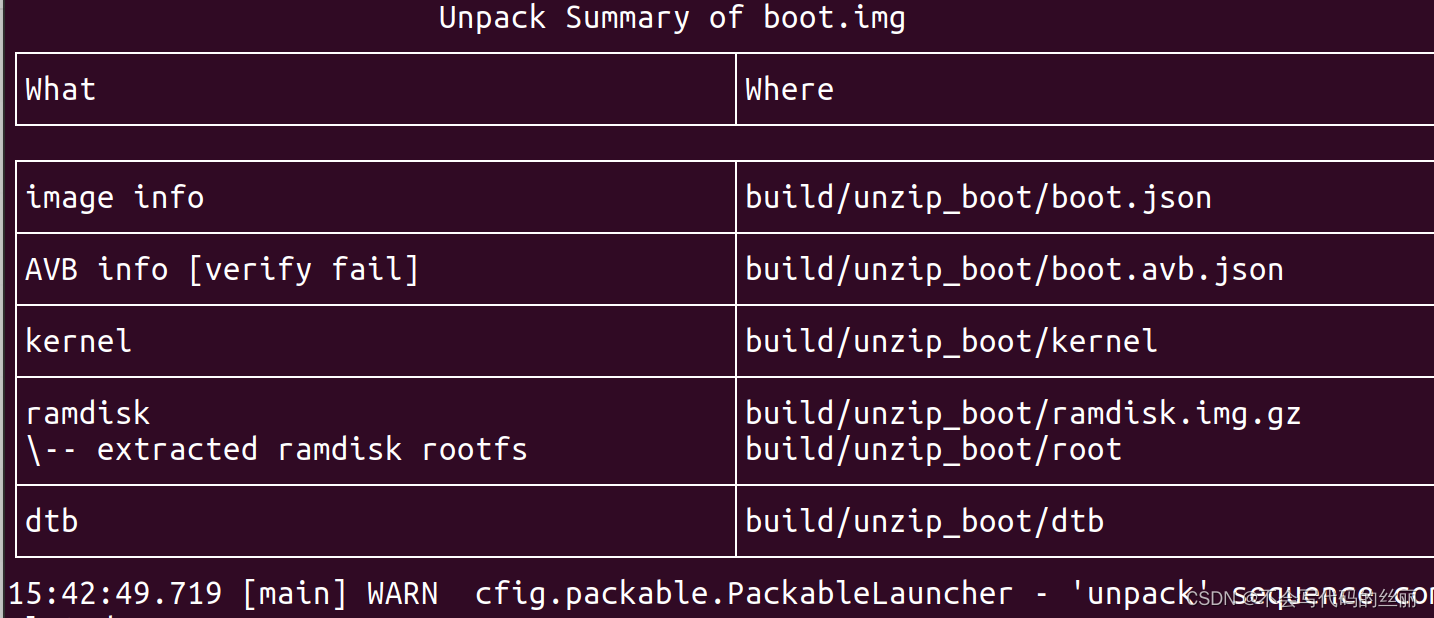

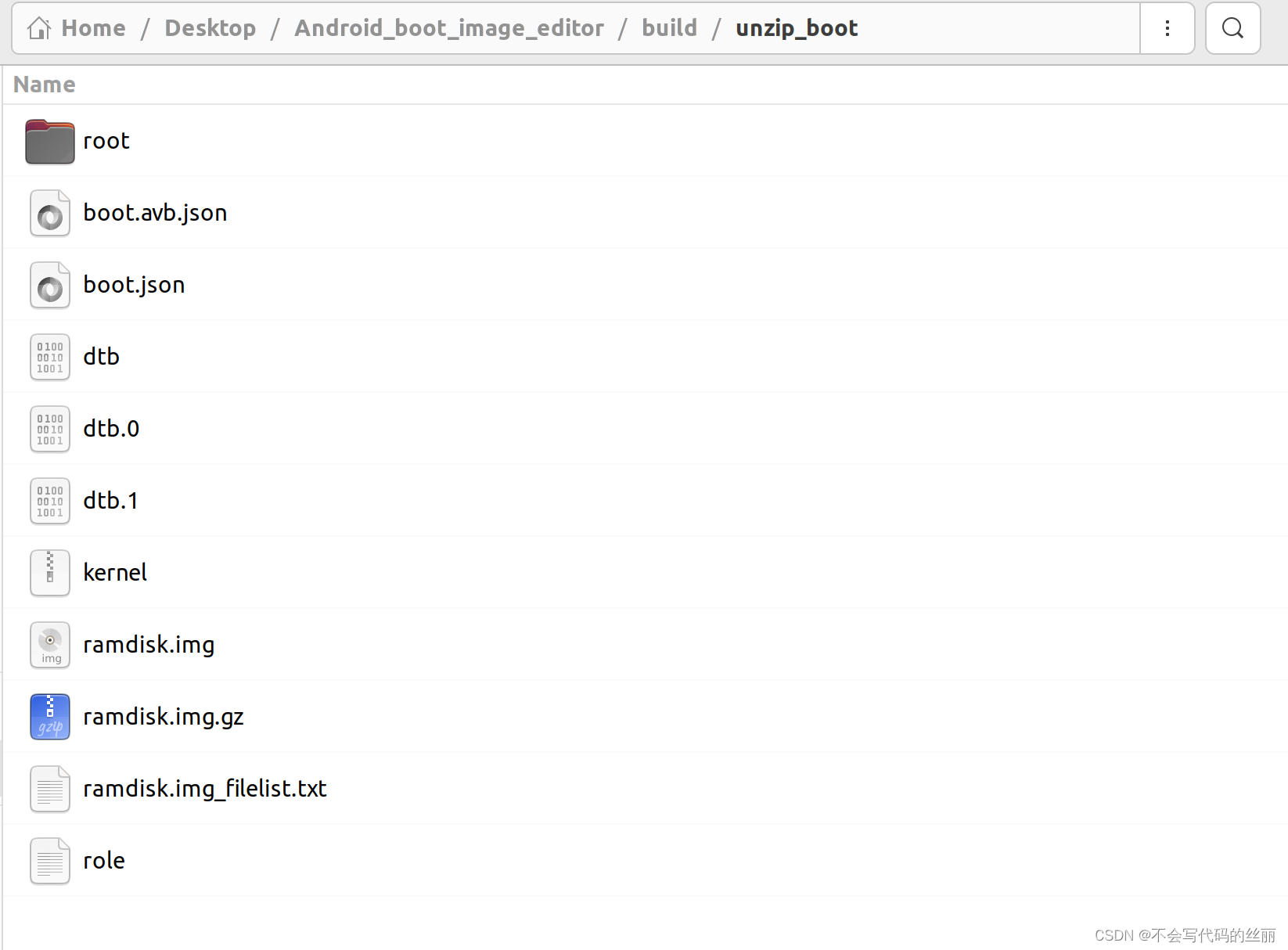

将boot.img放在目录下自行gradlw unpack后会在build目录下得到解压的文件

我们再其对应的目录查看其解压信息。

你可以修改任意的文件然后重打包成Boot.img.

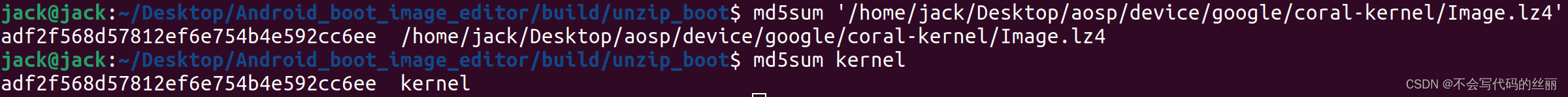

再构建AOSP时有一个预构建的内核,比如flame构建Debug的内核位置/home/jack/Desktop/aosp/device/google/coral-kernel/Image.lz4。我们对比下boot.img中的内核MD5和AOSP的Image.lz4

所以你可以替换你所编译的内核再此处重新AOSP。那么你会再重新得到一个包含自定义内核新的boot.img。

这里使用别的方式刷入系统,Android_boot_image_editor支持重打包,我们将自定义的编译的内核改名为Kernal覆盖到其解包目录。然后调用./gradlew pack会得到一个替换内核的boot.img.

之后你可以使用 fastboot boot boot.img进行引导测试。

启动后你会发现手机无法触摸或者wifi有问题等。这问题是由于我们自定义内核和手机的驱动模块签名不符合导致的。

我们进入手机查看以下目录/vendor/lib/modules文件

130|flame:/vendor/lib/modules # ls

adsp_loader_dlkm.ko modules.softdep usf_dlkm.ko

apr_dlkm.ko msm_11ad_proxy.ko videobuf2-memops.ko

cs35l36_dlkm.ko native_dlkm.ko videobuf2-vmalloc.ko

ftm5.ko pinctrl_wcd_dlkm.ko wcd934x_dlkm.ko

heatmap.ko platform_dlkm.ko wcd9360_dlkm.ko

incrementalfs.ko q6_dlkm.ko wcd9xxx_dlkm.ko

lkdtm.ko q6_notifier_dlkm.ko wcd_core_dlkm.ko

machine_dlkm.ko q6_pdr_dlkm.ko wcd_cpe_dlkm.ko

mbhc_dlkm.ko softdog.ko wcd_spi_dlkm.ko

modules.alias stub_dlkm.ko wglink_dlkm.ko

modules.dep swr_ctrl_dlkm.ko wlan.ko

modules.load swr_dlkm.ko wsa881x_dlkm.ko

这些驱动模块来自vendor.img中的。

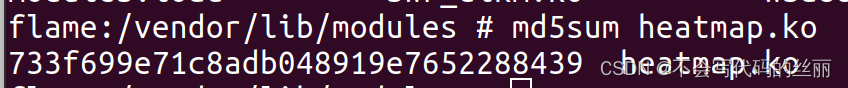

我们随便输出一个其中的文件的md5

然后在vender.img解压后的目录对同一个文件查阅其md5

我们只需要将自定义的内核构建的ko文件拷贝

#解决方案来自参考文献

# 禁用 dm-verity

adb root

adb disable-verity

adb reboot

# 重新以 可读可写的 形式挂载分区

adb root

adb remount

# push 到 vendor 分区对应的 内核模块的目录

cd ~/aosp/android-kernel/out/android-msm-pixel-4.14/dist/

adb push *.ko /vendor/lib/modules

adb reboot

# 建议之后重新开启dm-verity

adb enable-verity

解决方案来源

android-pixel4a-刷机系列-(3)内核下载并编译

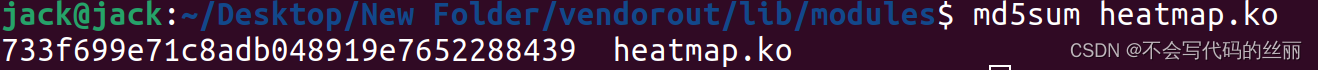

这里还有一种解决方案,我们自定义内核的输出目录有一个initramfs.img,这个文件是一个内存文件系统。内部也包含了上面的ko文件,我们只需要也打入到boot.img的ramdfs中即可。

file initramfs.img

initramfs.img: gzip compressed data, was "initramfs.cpio", last modified: Sun Jun 16 09:13:17 2024, from Unix, original size modulo 2^32 24428032

#解压后的目录查找所有驱动模块

find lib -name *.ko

lib/modules/kernel/fs/incfs/incrementalfs.ko

lib/modules/kernel/techpack/audio/dsp/usf_dlkm.ko

lib/modules/kernel/techpack/audio/dsp/codecs/native_dlkm.ko

lib/modules/kernel/techpack/audio/dsp/adsp_loader_dlkm.ko

lib/modules/kernel/techpack/audio/dsp/q6_dlkm.ko

lib/modules/kernel/techpack/audio/dsp/q6_pdr_dlkm.ko

lib/modules/kernel/techpack/audio/dsp/q6_notifier_dlkm.ko

lib/modules/kernel/techpack/audio/ipc/wglink_dlkm.ko

lib/modules/kernel/techpack/audio/ipc/apr_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/platform_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/codecs/wcd9xxx_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/codecs/wcd9360/wcd9360_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/codecs/wsa881x_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/codecs/wcd_spi_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/codecs/stub_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/codecs/wcd_cpe_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/codecs/wcd_core_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/codecs/wcd934x/wcd934x_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/codecs/mbhc_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/codecs/cs35l36_dlkm.ko

lib/modules/kernel/techpack/audio/asoc/machine_dlkm.ko

lib/modules/kernel/techpack/audio/soc/pinctrl_wcd_dlkm.ko

lib/modules/kernel/techpack/audio/soc/swr_dlkm.ko

lib/modules/kernel/techpack/audio/soc/swr_ctrl_dlkm.ko

lib/modules/kernel/drivers/input/touchscreen/heatmap.ko

lib/modules/kernel/drivers/watchdog/softdog.ko

lib/modules/kernel/drivers/media/v4l2-core/videobuf2-memops.ko

lib/modules/kernel/drivers/media/v4l2-core/videobuf2-vmalloc.ko

lib/modules/kernel/drivers/misc/lkdtm.ko

lib/modules/kernel/drivers/platform/msm/msm_11ad/msm_11ad_proxy.ko

lib/modules/extra/wlan.ko

lib/modules/extra/ftm5.ko

我们可以将整个initramfs.img解压后的目录拷贝到[Android_boot_image_editor]解压后的root下

然后再执行fastboot boot boot.img

然后在我的设备上出现如下错误:

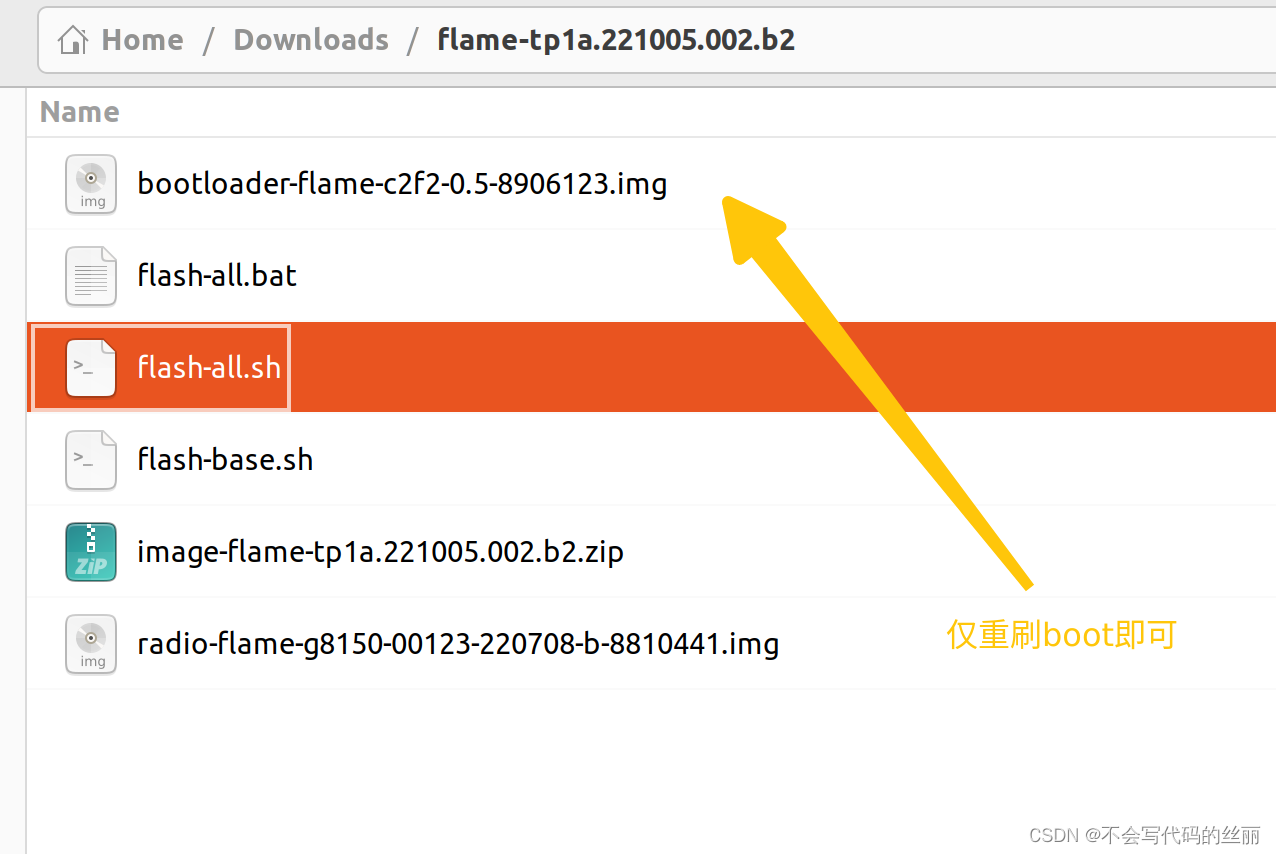

解决方案:

重刷设备bootloader。这里你可以从Google官方下载factory image镜像中的bootloader.img。

对应命令如下:fastboot flash bootloader bootloader-flame-c2f2-0.5-8906123.img

刷入后重启进入bootloader再次引导boot.img即可。

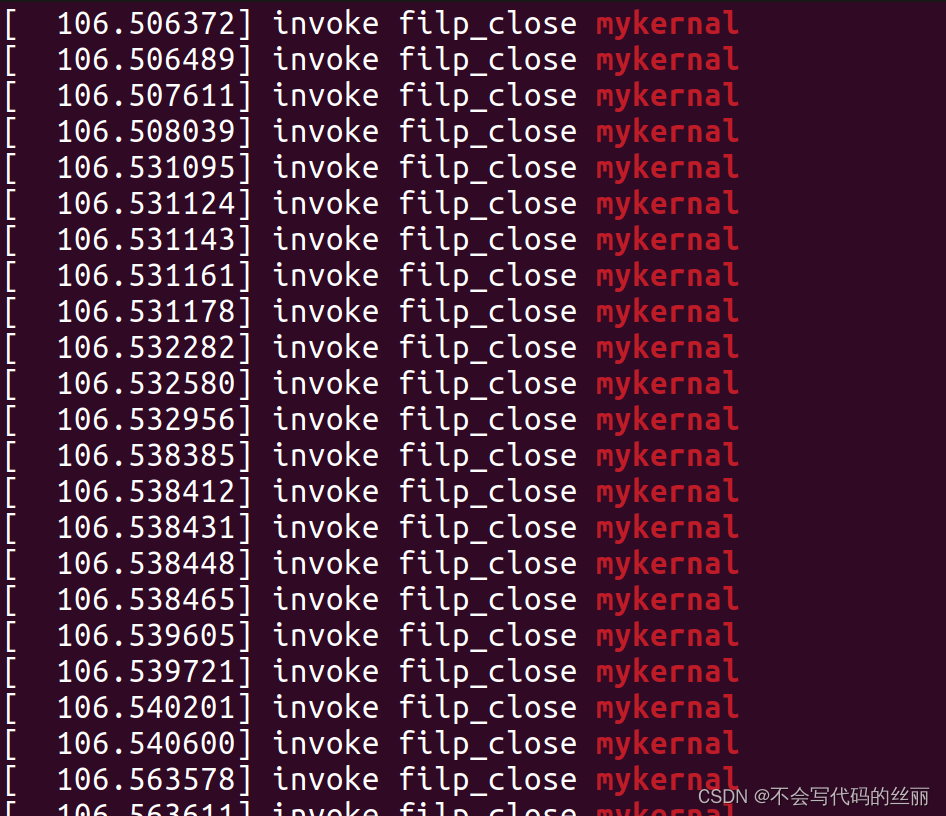

验证内核

这招来自看雪https://bbs.kanxue.com/thread-277224.htm

为了验证我们的内核修改有效我们修改一个内核函数filp_close 这个函数会在我们应用层调用closefile的时候进行syscall触发。

int filp_close(struct file *filp, fl_owner_t id)

{

int retval = 0;

//假如此打印函数

printk("invoke filp_close mykernal");

if (!file_count(filp)) {

printk(KERN_ERR "VFS: Close: file count is 0\n");

return 0;

}

if (filp->f_op->flush)

retval = filp->f_op->flush(filp, id);

if (likely(!(filp->f_mode & FMODE_PATH))) {

dnotify_flush(filp, id);

locks_remove_posix(filp, id);

}

fput(filp);

return retval;

}

上面修改输入手机执行命令查阅(dmesg是一个诊断命令)

adb root || adb shell dmesg | grep -i "mykernal"

参考信息

wsl编译android内核并刷入pixel4

Kernal modules

initramfs原理探讨

building-kernels

building-pixel-kernels``

![[论文阅读笔记31] Object-Centric Multiple Object Tracking (ICCV2023)](https://img-blog.csdnimg.cn/direct/e45906a3acc34a5e9398ebc675fbd75e.png)

![yocto系列讲解[实战篇]94 - 添加libhybris库和测试示例](https://img-blog.csdnimg.cn/f64e1f114d7045eaa57a680daec4395b.png)