考试分为单选、判断改错、名词解释、简答、综合论述

1.1

如果按价值观念划分,则可将信息分为有用信息和无用信息

信息的特性:普遍性、客观性、时效性、传递性、共享性、变换性、转化性、可伪性。

1.1.2

(必考)OECD的知识分类方法:知事类知识、识因类知识、知能类知识、知人类知识

知事类知识:指关于事物或者事实方面的知识。

1.2.2

信息资源的特征:①信息资源的经济学特征:需求性、稀缺性、可选择性 ②信息资源的独有特征:共享性、不可分性、不同一性、驾驭性、动态性。

1.2.3

换算关系(选择题)

1GB=1024MB 1TB=1024GB 1PB=1024TB

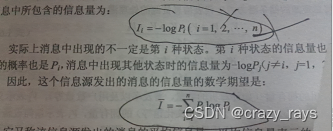

信息量的数学期望:

看懂例题1-4

1.3.3

国家信息化的组成要素:信息资源开发利用、国家信息网络建设、信息技术应用、信息产业发展、信息化人才队伍建设、信息化政策法规和标准

信息资源是国民经济和社会发展的战略资源,他的开发和利用是国家信息化的核心任务

1.4

第一产业:主要是农业,包括种植业、畜牧业、渔业、林业、狩猎业

第二产业:主要是工业,包括制造业、采掘业、矿业、建筑业以及煤气、电力、自来水等

第三产业:主要是服务业,包括内外贸易业、金融保险业、房地产业以及运输业、邮电业、公共事业、科学研究、文化、娱乐、教育等

1.5

OECD对知识经济的定义:是建立在知识和信息基础上的经济,以知识和信息的生产、分配和应用为直接依据的经济,知识是提高生产率和实现经济增长的驱动器。

1.5.2检索技术是知识管理的核心技术,目前较流行的技术解决方案有2种:文本挖掘技术和全文检索技术

知识地图:是一种知识导航系统,它能够显示不同知识储存之间的动态联系。

群件:指协助相距很远的人进行工作的软件

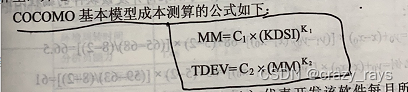

62页的,计算题,大概率考,务必弄懂

2.3.1

系统论的主要观点包括:系统观点、层次观点、功能观点、动态观点。其中系统观点是整个系统论的核心观点

2.5.1

组织结构方式的不同特点:直线制组织结构、职能制组织结构(泰罗提出)、直线职能制组织结构、事业部制组织结构、矩阵式组织结构、多维式组织结构、扁平式组织结构、格状结构

2.5.2

人力资源管理:指组织为了获取、开发人力资源所实施的一系列管理活动的总称

信息人力资源管理主要包括:人力资源的规划、信息人力资源的选聘、信息人力资源的评估、信息人力资源的培训等

2.6.1

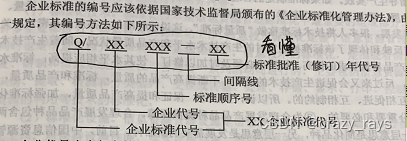

中国的标准分为国家标准、行业标准、地方标准和企业标准

国际标准化组织:ISO 国际电工委员会:IEC 电子工程是学会:IEEE

国际电报和电话咨询委员会:CCITT

1988年12月29日,强制性国家标准代号为GB,推荐性国家标准代号为GB/T,内部发行的国家标准代号为GBn,工程建设方面的国家标准代号为GBJ

3.3.3

按照信息采集法,可以将采集方法分为:定向采集法、定题采集法、定点采集法、主动采集法、跟踪采集法、社交采集法、现场采集法、积累采集法、委托采集法、间谍采集法(指利用间谍窃取所需信息资源的方法)

3.4

信息资源加工:指对采集来的大量原始信息进行筛选和判别、分类和排序、计算和研究、著录和标引、编目和组织,使之成为二次信息

3.4.2

信息资源加工的基本内容:信息的筛选和判别、信息的分类和排序、信息的计算和研究、信息的著录和标引、信息的编目和组织

3.4.3

自动标引:是指利用计算机来代替人工,自动生成用来表达信息资源内容特征的主题标志的信息资源加工方式

3.6.1

信息资源检索:是指信息的寻找和调取工作。需要遵守目的性、时间性、全面性、准确性、规范性等原则

3.6.2

定位服务(SDI):是指信息服务机构根据用户对于某一专题的特定需求,输入计算机建立需求档案,定期对新到的资料进行检索,然后将检索结果随时提供给用户使用

信息资源检索的主要方法:①常用法;例如想查找某学科的发展史,则可以采用顺查法进行查找;新课题研究,适合采用倒查法;抽查法可以用来抽查一定时期、一定内容的信息资料;

②追溯法③循环法

3.7.2

信息分析法:指先将概念化的用户信息需求分解成各种简单要素及其关系,然后分别进行研究,找出其中的主要因素及其关系,并以此为依据组织信息资源这样一种方法。主要由要素分析法、矛盾分析法、结构与功能分析法、动态平衡分析方法组成的

趋势外推法:根据过去和现在的发展趋势推断未来的一类方法的总称,用于科技、经济和社会发展的预测。主要步骤包括:选择预测参数、收集必要数据、拟合曲线、趋势外推、预测说明、研究预测结果在制订规划和决策中的应用

移动平均法:常用于预测有关需求、生产、销售等短期经济问题

指数平滑法:常用于预测有关需求、销售等经济问题

空间预测法:是指根据各种要素在空间中的几局及其变化情况预测物质、能量、信息以及人口的空间转移走向等这样的一种方法

特尔斐法:指充分开发和利用专家的潜在信息资源来测知未来这样一种方法

特尔斐法的基本特点:匿名性、反馈性、统计性、专业性

专家人数范围一般是10~15人;设计面宽的重大课题调查,专家人数有时会超过100人

在应用头脑风暴法时,需要遵循四大原则:庭外判决原则、鼓励自由想象、追求数量、探索取长补短和改进办法

3.7.3

多元分析:是在20世纪30年代前后发展起来的一种处理大批数据的统计方法,它非常适合用来解决情报研究问题。基本功能是从涉及多个因素互相交织的复杂现象中推断出来有意义的结论。

多元分析的用途:①简化数据结构 ②分类 ③变量之间的互相依赖性分析 ④数据内在结构的揭示 ⑤重要影响因素的确定 ⑥构筑模型预测预报

4.1.1

美国国家标准协会(ANSI):多种方法、过程或者技术综合在一起,按一定的规律互相作用,以构成一个有机的整体

管理信息系统(MIS):指为了实现整体管理目标,对管理信息进行系统化综合处理,并且辅助各级管理人员进行管理决策的信息系统

4.3.1

信息系统审计也有监督、评价和坚定三项职能。审计的结果以审计报告形式表现出来。审计报告一般包括审计概况、审计范围、审计过程中发现的问题和审计结论等内容

看例题4-2 4-3 4-7

4.4.3

常用的项目进度计划的方法:关键日期表法、甘特图法、关键路线法、计划评审技术

采用进度计划方法应考虑的因素:①项目的规模大小 ②项目的复杂程度 ③项目的紧急性 ④对项目细节的掌握程度 ⑤总进度是否由一两项关键事项所决定 ⑥有无相应的技术力量和设备

看懂表4.15

4.4.4

人力资源平衡法是制定人力资源需求波动最小化的一种进度计划方法,他是在不延长项目完工时间的情况下建立人力资源均衡利用的进度计划

4.5.2

全面质量管理改进的一般方法是PDCA;PDCA循环的基本内容是四个阶段、八个步骤、七中工具

四个阶段是:P(plan,计划)、D(Do,执行)、C(Check,检查)、A(Action,行动)

4.6.1

信息系统的各个环节中都可能存在不安全因素:①数据输入部分 ②数据处理部分 ③通信线路 ④软件部分 ⑤输出部分 ⑥存取控制部分

4.6.2

计算机犯罪具有以下明显特征:①犯罪方发新 ②作案时间短 ③不留痕迹 ④内部人员犯罪比例增加 ⑤犯罪区域广 ⑥利用漏洞作案

4.6.3

数据库安全性控制技术主要包括:①口令保护技术 ②数据加密技术 ③存取控制技术

SET:采用2048位的密匙;其他实体则使用1024位密匙

网络数据加密是网络安全中最有效的信息保护措施

TCSEC将计算机系统的安全性分为A,B,C,D四个等级

5.2.1

对一个项目进行规划时,通常从优势、弱势、机会、威胁四个方面进行考虑,合成SWOT

SWOT分析法:指将与研究对象密切相关的优势因素、弱势因素、机会因素和威胁因素通过调查罗列出来,并依据一定次序按矩阵形式排列起来,然后运用系统分析思想,将各种因素相互匹配加以分析,从中得出一系列相应的结论

在进行SWOT分析时,主要考虑以下几个因素:①分析环境因素 ②构造SWOT矩阵 ③制订行动计划

5.3.2

HTML:是一种用来描述文档结构的语言,但不能够描述文档的实际表现形式

虚拟专网(VPN)技术:使分布在不同地方的专用网络在不可信任的公共网络上实现安全通信的网络技术

VPN技术的核心是采用隧道技术

信用卡是目前应用最为广泛的电子结算方式

5.4.1

网站流量的评价指标:①独立访问者数量 ②页面浏览数 ③每个访问者的页面浏览数 ④用户在网站的停留时间 ⑤每个用户在网站的停留时间 ⑥用户在每个页面的平均时间

5.4.4

网站安全的目标主要包括:①数据安全 ②身份验证 ③授权 ④不可抵赖性和不可否认性 ⑤网站可用性

6.1.2

二次网络信息的范畴包括搜索引擎、虚拟图书馆等

二次网络信息的组织方式主要有搜索引擎方式、指示数据库方式、数据库方式、菜单方式、主题树方式

元搜索引擎:是一种基于搜索引擎的搜索引擎,用于提供与查询需求相关的信息线索或者全文信息

元搜索引擎的检索模式还为各个搜索引擎的集成检索提供了可能性,具有一定的先进性和实用性

6.2.3

GILS是一种支持公众搜寻、获取和使用政府公开信息资源的开放环境下的分布式信息资源及利用体系

6.3.4

CRM:是指选择和管理有价值客户及其关系的一种商业策略

![[Linux]进程控制](https://img-blog.csdnimg.cn/9db49ffb29fe438e9d18935901a7785a.png)