Ingress 简介

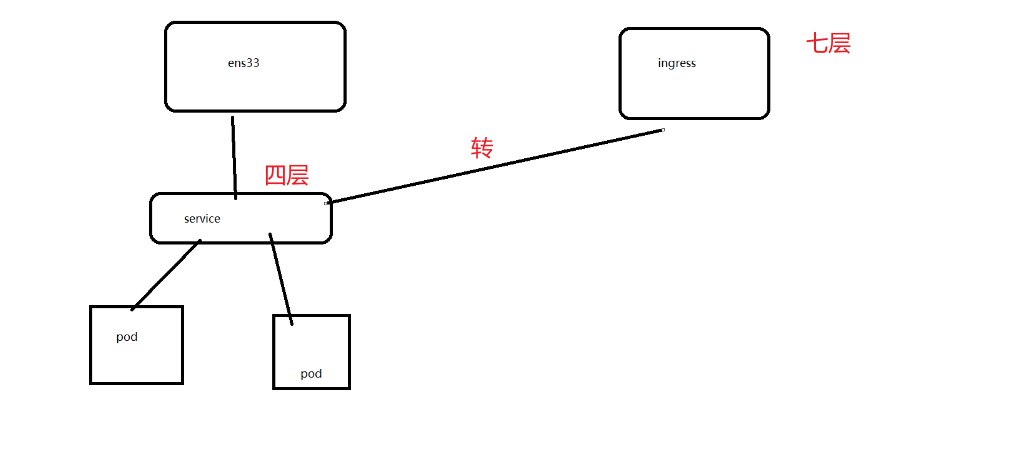

service的作用体现在两个方面:

对集群内部,它不断跟踪pod的变化,更新endpoint中对应pod的对象,提供了ip不断变化的pod的服务发现机制;

对集群外部,他类似负载均衡器,可以在集群内外部对pod进行访问。

使外部的应用能够访问集群内的服务

在Kubernetes中,Pod的IP地址和service的ClusterIP仅可以在集群网络内部使用,对于集群外的应用是不可见的。为了使外部的应用能够访问集群内的服务,Kubernetes目前提供了以下几种方案:

●NodePort:将service暴露在节点网络上,NodePort背后就是Kube-Proxy,Kube-Proxy是沟通service网络、Pod网络和节点网络的桥梁。

测试环境使用还行,当有几十上百的服务在集群中运行时,NodePort的端口管理就是个灾难。因为每个端口只能是一种服务,端口范围只能是 30000-32767。

●LoadBalancer:通过设置LoadBalancer映射到云服务商提供的LoadBalancer地址。这种用法仅用于在公有云服务提供商的云平台上设置 Service 的场景。受限于云平台,且通常在云平台部署LoadBalancer还需要额外的费用。

在service提交后,Kubernetes就会调用CloudProvider在公有云上为你创建一个负载均衡服务,并且把被代理的Pod的IP地址配置给负载均衡服务做后端。

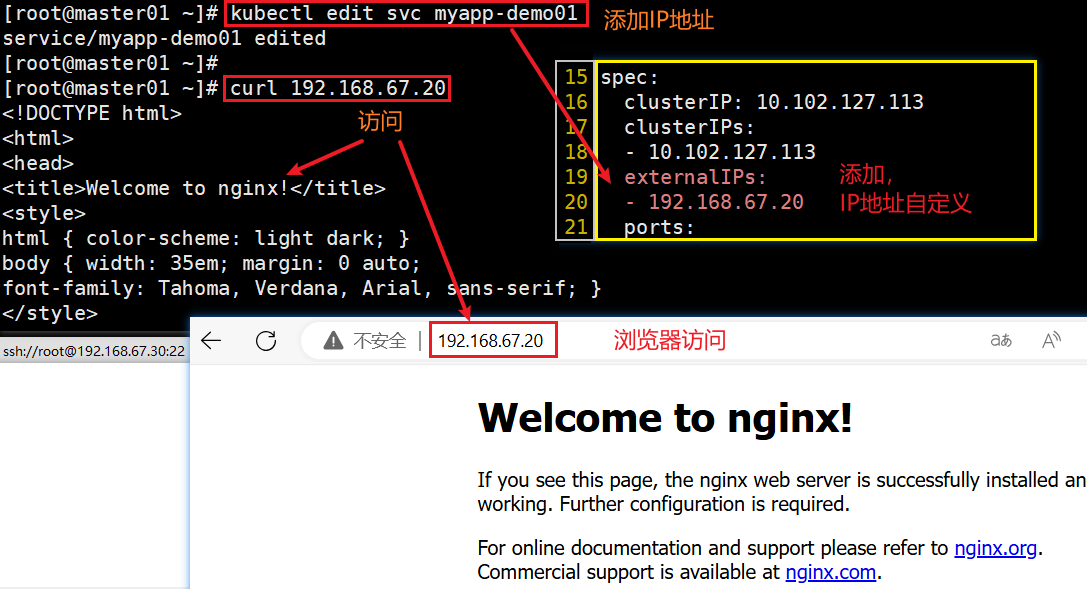

●externalIPs:service允许为其分配外部IP,如果外部IP路由到集群中一个或多个Node上,Service会被暴露给这些externalIPs。通过外部IP进入到集群的流量,将会被路由到Service的Endpoint上。

●Ingress:只需一个或者少量的公网IP和LB,即可同时将多个HTTP服务暴露到外网,七层反向代理。

可以简单理解为service的service,它其实就是一组基于域名和URL路径,把用户的请求转发到一个或多个service的规则。

Ingress 组成

●ingress: nginx配置文件

ingress是一个API对象,通过yaml文件来配置,ingress对象的作用是定义请求如何转发到service的规则,可以理解为配置模板。

ingress通过http或https暴露集群内部service,给service提供外部URL、负载均衡、SSL/TLS以及基于域名的反向代理。ingress要依靠 ingress-controller 来具体实现以上功能。

●ingress-controller: 当做反向代理或者说是转发器

ingress-controller是具体实现反向代理及负载均衡的程序,对ingress定义的规则进行解析,根据配置的规则来实现请求转发。

ingress-controller并不是k8s自带的组件,实际上ingress-controller只是一个统称,用户可以选择不同的ingress-controller实现,目前,由k8s维护的ingress-controller只有google云的GCE与ingress-nginx两个,其他还有很多第三方维护的ingress-controller,具体可以参考官方文档。但是不管哪一种ingress-controller,实现的机制都大同小异,只是在具体配置上有差异。

一般来说,ingress-controller的形式都是一个pod,里面跑着daemon程序和反向代理程序。daemon负责不断监控集群的变化,根据 ingress对象生成配置并应用新配置到反向代理,比如ingress-nginx就是动态生成nginx配置,动态更新upstream,并在需要的时候reload程序应用新配置。为了方便,后面的例子都以k8s官方维护的ingress-nginx为例。

Ingress-Nginx github 地址:https://github.com/kubernetes/ingress-nginx

Ingress-Nginx 官方网站:https://kubernetes.github.io/ingress-nginx/

总结:ingress-controller才是负责具体转发的组件,通过各种方式将它暴露在集群入口,外部对集群的请求流量会先到 ingress-controller, 而ingress对象是用来告诉ingress-controller该如何转发请求,比如哪些域名、哪些URL要转发到哪些service等等。

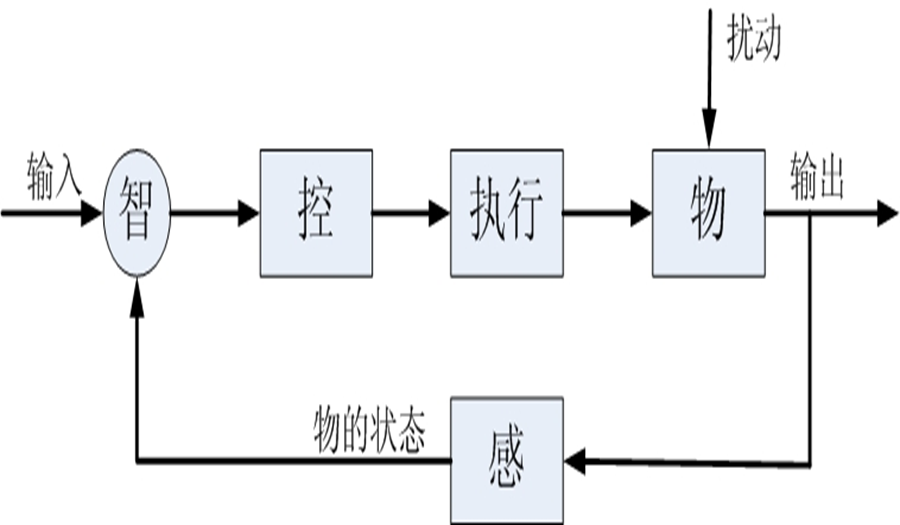

Ingress 工作原理

1)ingress-controller通过和 kubernetes APIServer 交互,动态的去感知集群中ingress规则变化;

2)然后读取它,按照自定义的规则,规则就是写明了哪个域名对应哪个service,生成一段nginx配置;

3)再写到nginx-ingress-controller的pod里,这个ingress-controller的pod里运行着一个Nginx服务,控制器会把生成的 nginx配置写入 /etc/nginx.conf文件中;

4)然后reload一下使配置生效。以此达到域名区分配置和动态更新的作用。数据流向:

用户 ——> ingress ——> service ——> pod

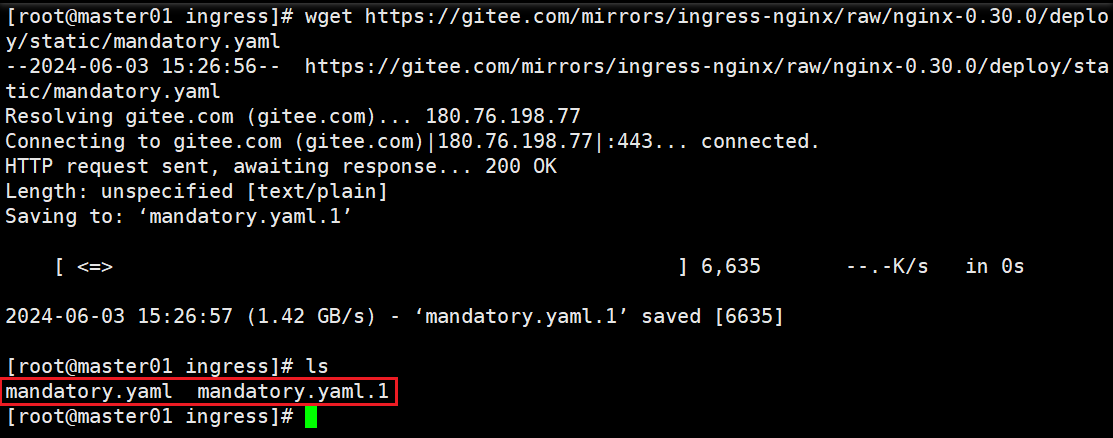

部署 nginx-ingress-controller

1、部署 ingress-controller pod 及相关资源

mkdir /opt/ingress

cd /opt/ingress官方下载地址:

wget https://raw.githubusercontent.com/kubernetes/ingress-nginx/nginx-0.25.0/deploy/static/mandatory.yaml若官网的无法下载,可以用国内的gitee

wget https://gitee.com/mirrors/ingress-nginx/raw/nginx-0.25.0/deploy/static/mandatory.yaml wget https://gitee.com/mirrors/ingress-nginx/raw/nginx-0.30.0/deploy/static/mandatory.yaml

2、修改 ClusterRole 资源配置

#mandatory.yaml文件中包含了很多资源的创建,包括namespace、ConfigMap、role,ServiceAccount等等所有部署ingress-controller需要的资源。

vim /opt/ingress/mandatory.yaml...

kind: ClusterRole

...

- apiGroups:

- "extensions"

# -- 87行 --(0.25版本)增加 networking.k8s.io Ingress 资源的 api

- "networking.k8s.io"

...

- apiGroups:

- "extensions"

# -- 104行 --(0.25版本)增加 networking.k8s.io/v1 Ingress 资源的 api

- "networking.k8s.io"

#创建资源

kubectl apply -f /opt/ingress/mandatory.yaml

#查看pod

kubectl get pod -n ingress-nginx

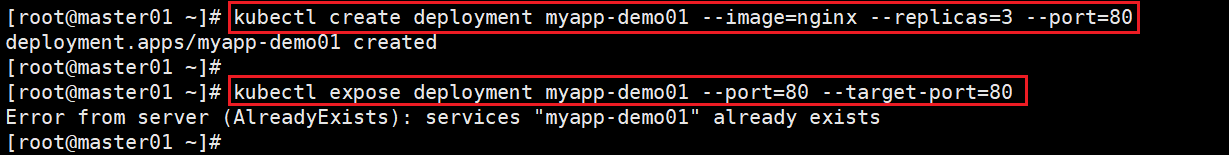

在线暴露service

#通过副本控制器创建pod

kubectl create deployment myapp-demo01 --image=nginx --port=80

#创建service

kubectl expose deployment myapp-demo01 --port=80 --target-port=80

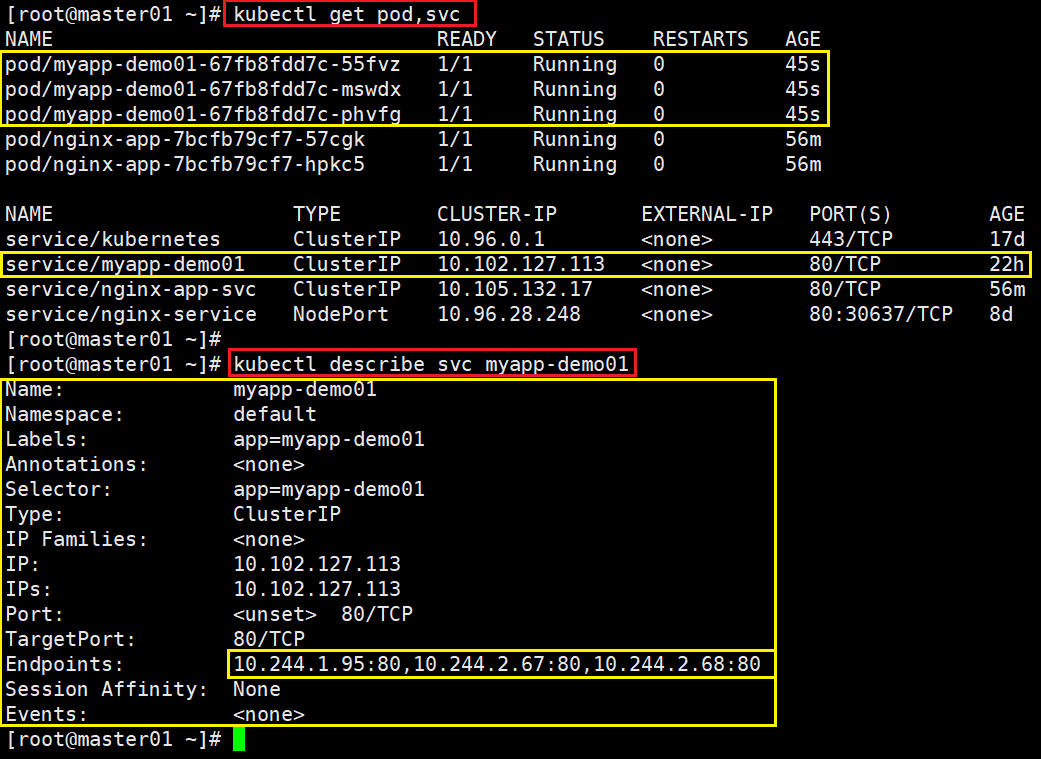

#查看pod和service

kubectl get pod

kubectl get svc

通过 edit 添加对外

kubectl edit svc myapp-demo01

#添加IP地址

externalIPs:

- 192.168.67.20

#查看service

kubectl get svc -owide

#访问

curl 192.168.67.20

http://192.168.67.20

ingress会有一个入口ingress-controller,多个出口ingress-nginx(里面是域名),来映射到service再通过service 转发到pod

用户 -> Node IP:NodePort ->kube-proxy给到 Service -> Pod

ingress 暴露服务的三种方式

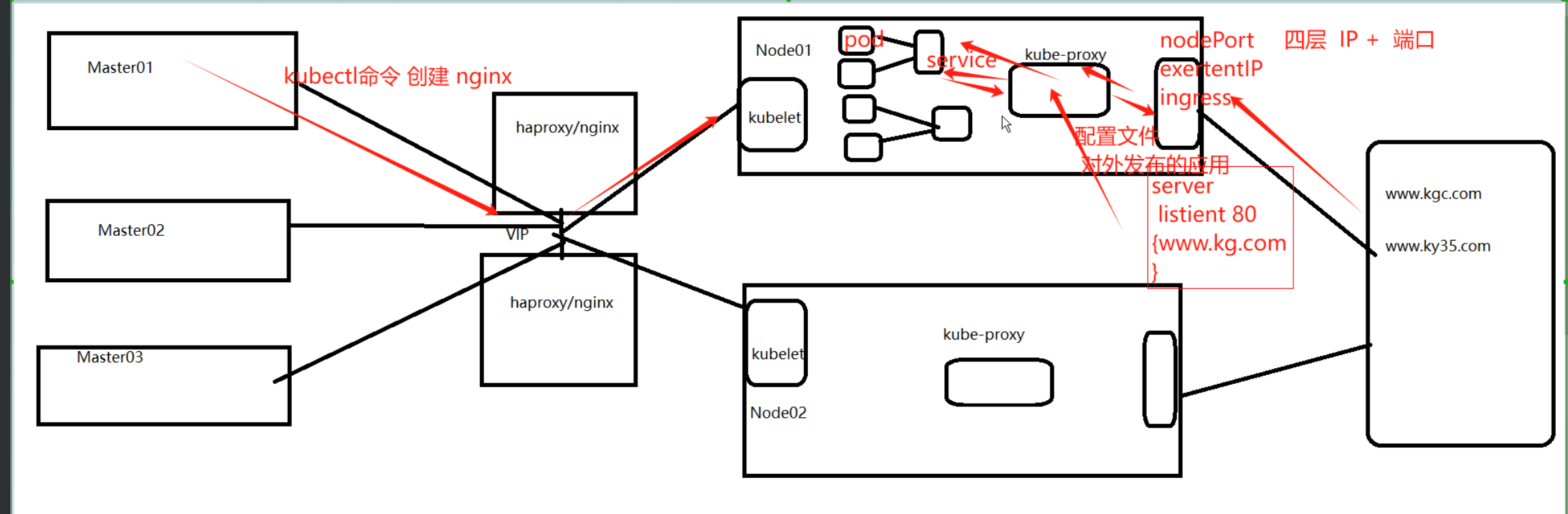

●方式一:Deployment+LoadBalancer 模式的 Service

如果要把ingress部署在公有云,那用这种方式比较合适。用Deployment部署ingress-controller,创建一个 type为 LoadBalancer 的 service 关联这组 pod。大部分公有云,都会为 LoadBalancer 的 service 自动创建一个负载均衡器,通常还绑定了公网地址。 只要把域名解析指向该地址,就能实现集群服务的对外暴露

●方式二:DaemonSet+HostNetwork+nodeSelector

用DaemonSet结合nodeselector来部署ingress-controller到特定的node上,然后使用HostNetwork直接把该pod与宿主机node的网络打通,直接使用宿主机的80/433端口就能访问服务。这时,ingress-controller所在的node机器就很类似传统架构的边缘节点,比如机房入口的nginx服务器。

该方式整个请求链路最简单,性能相对NodePort模式更好。

缺点是由于直接利用宿主机节点的网络和端口,一个node只能部署一个ingress-controller pod。 比较适合大并发的生产环境使用。

●方式三:Deployment+NodePort模式的Service

同样用deployment模式部署ingress-controller,并创建对应的service,但是type为NodePort。这样,ingress就会暴露在集群节点ip的特定端口上。由于nodeport暴露的端口是随机端口,一般会在前面再搭建一套负载均衡器来转发请求。该方式一般用于宿主机是相对固定的环境ip地址不变的场景。

NodePort方式暴露ingress虽然简单方便,但是NodePort多了一层NAT,在请求量级很大时可能对性能会有一定影响。

采用方式二:DaemonSet+HostNetwork+nodeSelector

指定 nginx-ingress-controller 运行在 node02 节点

#设置标签;键为ingress,值为true

kubectl label node node02 ingress=true

#查看标签

kubectl get nodes --show-labels

修改 Deployment 为 DaemonSet ,指定节点运行,并开启 hostNetwork 网络

vim /opt/ingress/mandatory.yaml

# :/Deployment 搜索定位

# --193行-- 修改 kind 为 DaementSet

# kind: Deployment

kind: DaemonSet

# --202行-- 删除Replicas

# replicas: 1

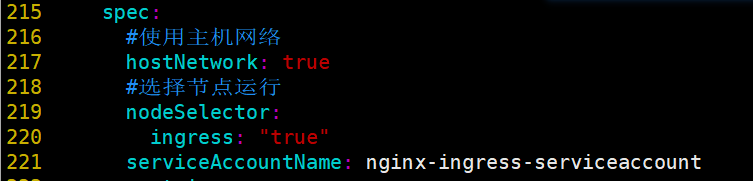

# --215行-- 添加

#使用主机网络

hostNetwork: true

#节点选择器,选择节点运行

nodeSelector:

#ingress: "true"表示标签,双引号引起来是为了防止将true识别为布尔值

ingress: "true"

node节点操作

在 node02 节点上传 nginx-ingress-controller 镜像压缩包 ingree.contro.tar.gz 到 /opt/ingress 目录,并解压和加载镜像

mkdir /opt/ingress

cd /opt/ingress/

#添加包

#解压

tar xf ingree.contro.tar.gz

#加载镜像

docker load < ingree.contro.tar

docker load -i ingree.contro.tar

启动 nginx-ingress-controller

回到master 操作

#创建资源 kubectl apply -f /opt/ingress/mandatory.yaml

#查看pod kubectl get pod -n ingress-nginx -o wide #查看ConfigMap 和 DaemonSet kubectl get cm,daemonset -n ingress-nginx -o wide#可以看到 nginx-ingress-controller 已经运行 node02 节点

#ConfigMap 是 Kubernetes 中用来存储配置数据的资源对象;

#而 DaemonSet 则用来确保集群中每个节点运行一个副本的 Pod

到 node02 节点查看

netstat -lntp | grep nginx

ss -natp | grep 80

由于配置了 hostnetwork,nginx 已经在 node 主机本地监听 80/443/8181 端口。其中 8181 是 nginx-controller 默认配置的一个 default backend(Ingress 资源没有匹配的 rule 对象时,流量就会被导向这个 default backend)。

这样,只要访问 node 主机有公网 IP,就可以直接映射域名来对外网暴露服务了。如果要 nginx 高可用的话,可以在多个 node上部署,并在前面再搭建一套 LVS+keepalived 做负载均衡。

异常:0/1 pod无法进入Ready状态

原因:通过describe 和 logs 查看pod,显示端口被占用

解决:删除占用端口的服务

创建 ingress 规则

创建一个 deploy 和 svc

方法一:

kubectl create deployment myapp-demo01 --image=nginx --replicas=3 --port=80 kubectl expose deployment myapp-demo01 --port=80 --target-port=80 kubectl get pod,svc kubectl describe svc myapp-demo01

方法二:

kubectl create deployment nginx-app --image=nginx --replicas=2 --dry-run=client -o yaml > /opt/ingress/nginx-svc.yamlvim /opt/ingress/nginx-svc.yaml apiVersion: apps/v1 kind: Deployment metadata: labels: app: nginx-app name: nginx-app spec: replicas: 2 selector: matchLabels: app: nginx-app template: metadata: labels: app: nginx-app spec: containers: - image: nginx name: nginx imagePullPolicy: IfNotPresent ports: - containerPort: 80 --- apiVersion: v1 kind: Service metadata: name: nginx-app-svc spec: type: ClusterIP ports: - protocol: TCP port: 80 targetPort: 80 selector: app: nginx-app

创建 ingress

前缀匹配(Prefix)和精确匹配(Exact)

前缀匹配(Prefix):

路径定义:在前缀匹配中,路径以指定的前缀开始。例如,

/app、/api等。匹配规则:如果请求的路径以指定的前缀开始,则匹配成功。

例如,对于路径

/app/home,如果规则定义为/app,则匹配成功。示例:

/app/*匹配所有以/app开头的路径,如/app/home、/app/about等精确匹配(Exact):

路径定义:在精确匹配中,路径必须与规则完全匹配。

匹配规则:只有当请求的路径与规则完全匹配时才算匹配成功。

例如,对于路径

/app,只有规则定义为/app才会匹配成功。示例:

/app只匹配路径为/app,不会匹配/app/home或其他类似路径

方法一:(extensions/v1beta1 Ingress 在1.22版本即将弃用)

vim /opt/ingress/ingress-app.yaml apiVersion: extensions/v1beta1 kind: Ingress metadata: name: nginx-app-ingress spec: #定义路由规则 rules: #指定主机名,表示当请求的主机名为www.test.com时,才会按照规则进行路由 - host: www.test.com #指定http路由协议 http: #定义路径匹配规则 paths: #将所有为 / 的请求都匹配这个规则 - path: / #将匹配的请求转发到指定的后端服务 backend: #指定要到哪个service serviceName: nginx-app-svc #指定要转发的后端service的端口 servicePort: 80表示将主机名为

www.test.com的所有请求路径为/的请求转发到名为nginx-app-svc的后端服务的 80 端口。这样,当有请求到达主机

www.test.com的根路径时,Ingress 会将这些请求转发到nginx-app-svc服务上的 80 端口

方法二:

vim /opt/ingress/ingress-app2.yaml apiVersion: networking.k8s.io/v1 kind: Ingress metadata: name: nginx-app-ingress spec: rules: - host: www.test.com http: paths: - path: / pathType: Prefix backend: service: name: nginx-app-svc port: number: 80

#创建nginx服务

kubectl apply -f /opt/ingress/nginx-svc.yaml

#创建ingress

kubectl apply -f /opt/ingress/ingress-app.yaml

测试访问

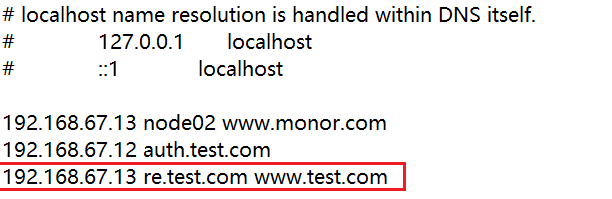

添加域名解析

vim /etc/hosts

192.168.67.30 master01

192.168.67.12 node01

192.168.67.13 node02 www.test.com

192.168.67.14 harbor

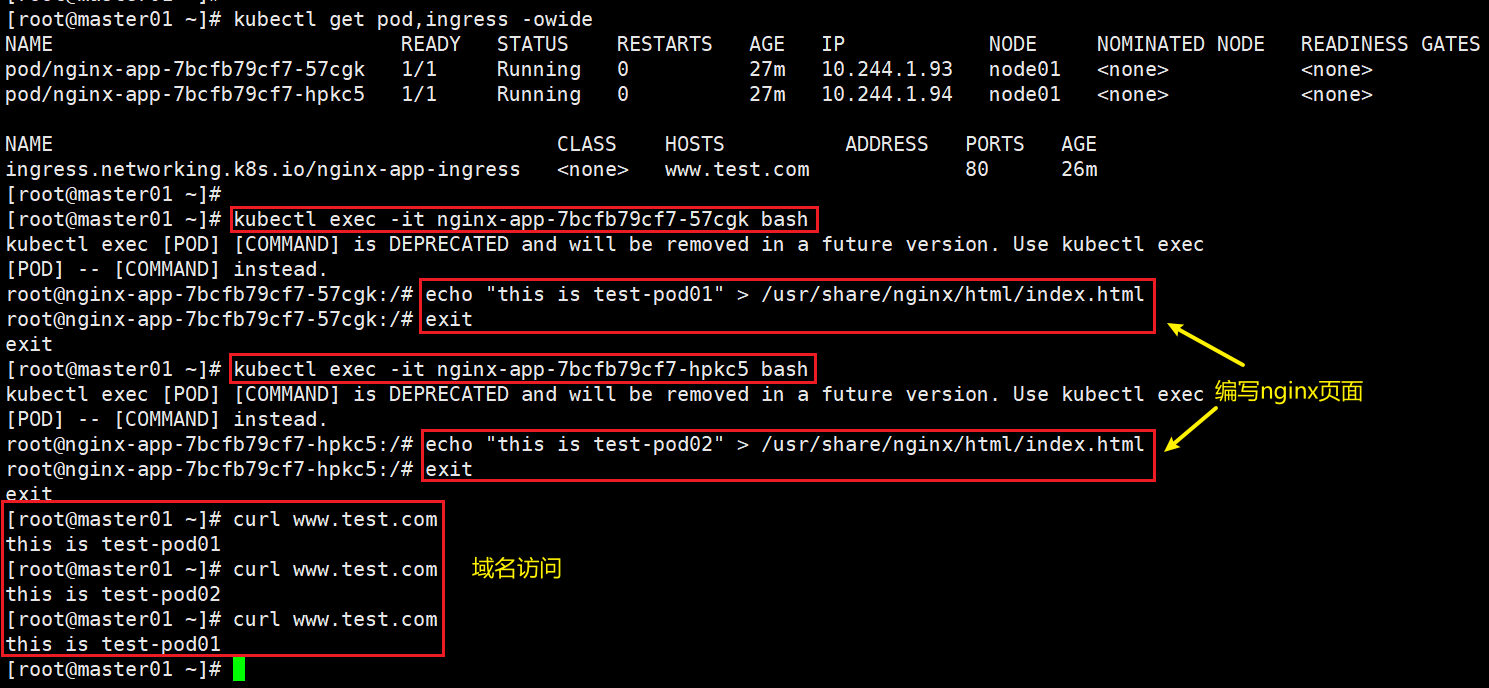

编写nginx页面

kubectl get pod,ingress -owide

# web01

kubectl exec -it nginx-app-7bcfb79cf7-57cgk bash

echo "this is test-pod01" > /usr/share/nginx/html/index.html

exit

# web02

kubectl exec -it nginx-app-7bcfb79cf7-hpkc5 bash

echo "this is test-pod01" > /usr/share/nginx/html/index.html

exit域名访问

curl www.test.com

#想要在真机上成功访问,需要在真机上做域名映射,这里我就不做了

#http://www.test.com

查看 nginx-ingress-controller

kubectl get pod -n ingress-nginx -o wide

#进入ingress-controller控制器的pod

kubectl exec -it -n ingress-nginx nginx-ingress-controller-r2vrw /bin/bash

#查看nginx的配置文件

more /etc/nginx/nginx.conf

#//可以看到从 start server www.test.com 到 end server www.test.com 之间包含了此域名用于反向代理的配置

# 通过空格键可以翻页查看

方式三:Deployment+NodePort模式的Service

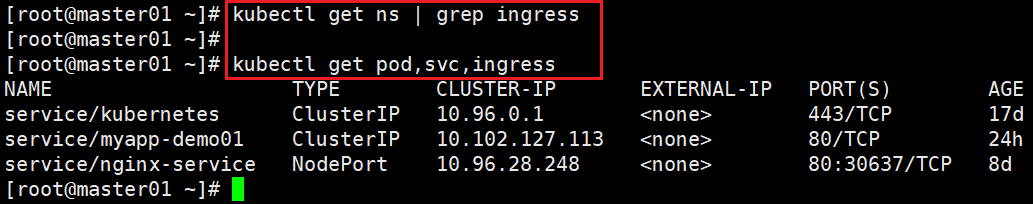

删除方式二中创建的pod、svc和ingress

kubectl delete -f /opt/ingress/nginx-svc.yaml

kubectl delete -f /opt/ingress/ingress-app.yaml

kubectl delete -f /opt/ingress/mandatory.yaml

kubectl get ns | grep ingress

kubectl get pod,svc,ingress

1、下载暴露端口的配置文件

下载 nginx-ingress-controller 和 ingress-nginx 暴露端口配置文件

mkdir /opt/ingress-nodeport cd /opt/ingress-nodeport官方下载地址:

wget https://raw.githubusercontent.com/kubernetes/ingress-nginx/nginx-0.30.0/deploy/static/mandatory.yaml wget https://raw.githubusercontent.com/kubernetes/ingress-nginx/nginx-0.30.0/deploy/static/provider/baremetal/service-nodeport.yaml国内 gitee 资源地址:

wget https://gitee.com/mirrors/ingress-nginx/raw/nginx-0.30.0/deploy/static/mandatory.yaml wget https://gitee.com/mirrors/ingress-nginx/raw/nginx-0.30.0/deploy/static/provider/baremetal/service-nodeport.yaml

查看文件

vim /opt/ingress-nodeport/mandatory.yaml vim /opt/ingress-nodeport/service-nodeport.yaml

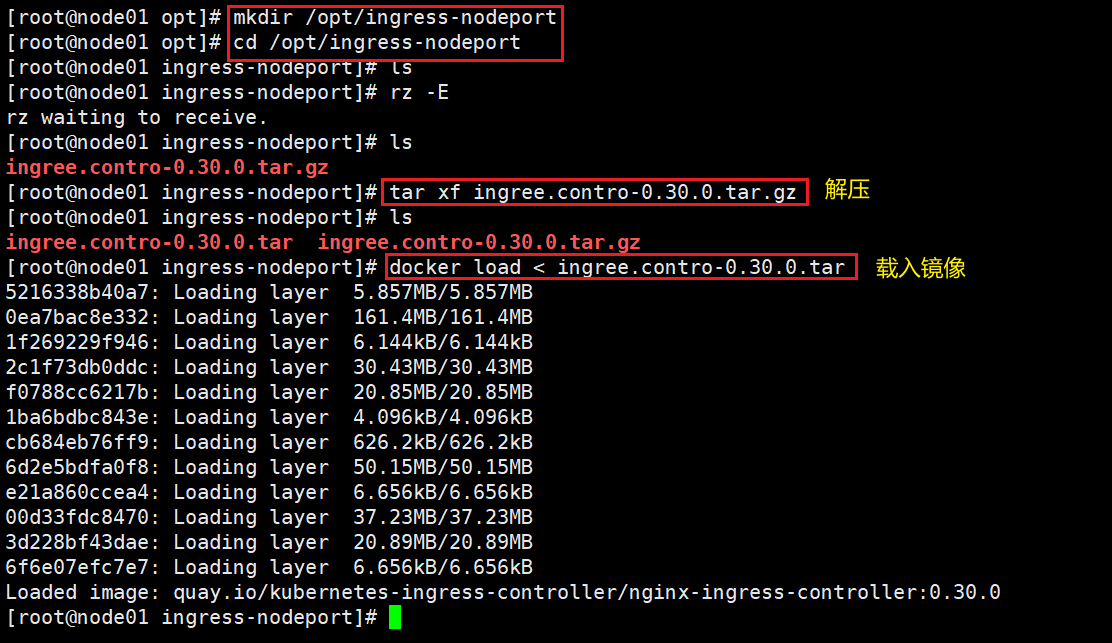

2、上传镜像包到node节点并载入镜像

在所有 node 节点上传镜像包 ingress-controller-0.30.0.tar 到 /opt/ingress-nodeport 目录,并加载镜像

mkdir /opt/ingress-nodeport

cd /opt/ingress-nodeport#解压

tar xf ingree.contro-0.30.0.tar.gz

#载入镜像

docker load < ingree.contro-0.30.0.tar

#查看

docker images

3、启动nginx-ingress-controller

#创建资源,启动nginx-ingress-controller

kubectl apply -f /opt/ingress-nodeport/service-nodeport.yaml

kubectl apply -f /opt/ingress-nodeport/mandatory.yaml

#查看

kubectl get pod,svc -n ingress-nginx

-------------------------------------------------------------------------------------------

//如果K8S Pod 调度失败,在 kubectl describe pod资源时显示:

Warning FailedScheduling 18s (x2 over 18s) default-scheduler 0/2 nodes are available: 2 node(s) didn't match node selector解决方案:

1. 给需要调度的node加上对应标签

# 相对上面这个Yaml文件的例子kubectl label nodes node_name kubernetes.io/os=linux2. 删除Yaml文件中的nodeSelector,如果对节点没有要求的话,直接删除节点选择器即可

-------------------------------------------------------------------------------------------

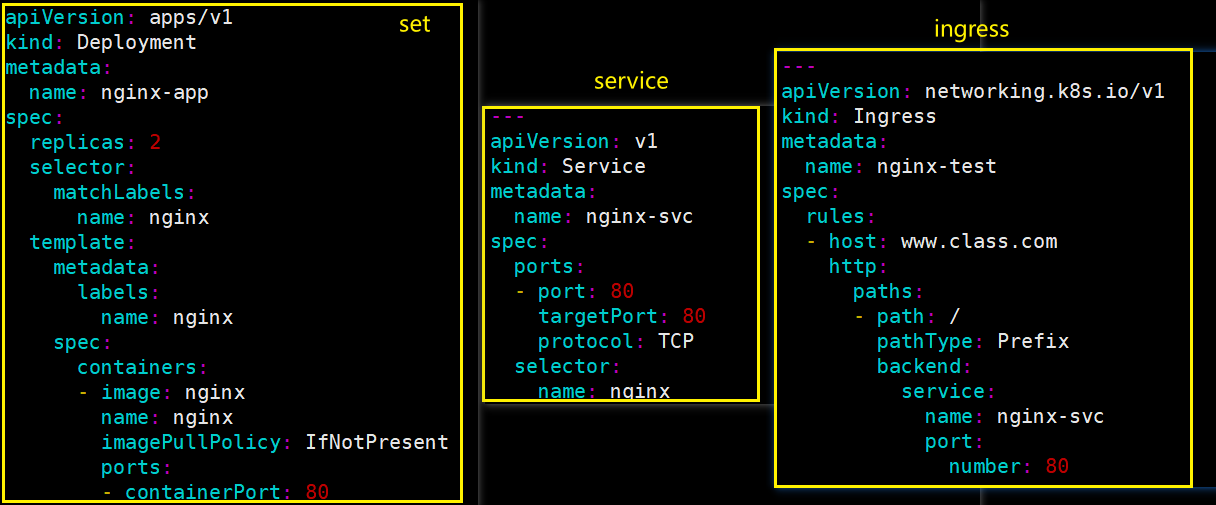

Ingress HTTP 代理访问

#创建 deployment、Service、Ingress Yaml 资源

kubectl create deployment nginx-app --image=nginx --replicas=2 --port=80 --dry-run=client -o yaml > /opt/ingress-nodeport/ingress-nginx.yaml

#编辑 yaml 文件

vim /opt/ingress-nodeport/ingress-nginx.yaml

#pod

apiVersion: apps/v1

kind: Deployment

metadata:

name: nginx-app

spec:

replicas: 2

selector:

matchLabels:

name: nginx

template:

metadata:

labels:

name: nginx

spec:

containers:

- image: nginx

name: nginx

imagePullPolicy: IfNotPresent

ports:

- containerPort: 80

#service

---

apiVersion: v1

kind: Service

metadata:

name: nginx-svc

spec:

ports:

- port: 80

targetPort: 80

protocol: TCP

selector:

name: nginx

#ingress

---

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: nginx-test

spec:

rules:

- host: www.class.com

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: nginx-svc

port:

number: 80

kubectl apply -f /opt/ingress-nodeport/ingress-nginx.yaml

kubectl get pod,svc -o wide

访问测试

#编辑nginx页面

#web01

kubectl exec -it nginx-app-57dd86f5cc-2zp9f bash

echo "web01" > /usr/share/nginx/html/index.html

exit

#web02

kubectl exec -it nginx-app-57dd86f5cc-f2tdk bash

echo "web01" > /usr/share/nginx/html/index.html

exit内部访问

#内部访问

curl 10.97.116.8

外部访问

#查看服务及端口

kubectl get svc -n ingress-nginx

#添加本地域名解析

vim /etc/hosts

192.168.67.30 master01

192.168.67.12 node01

192.168.67.13 node02 www.test.com www.class.com

#访问测试

curl http://www.class.com:30320

curl http://www.class.com:31355

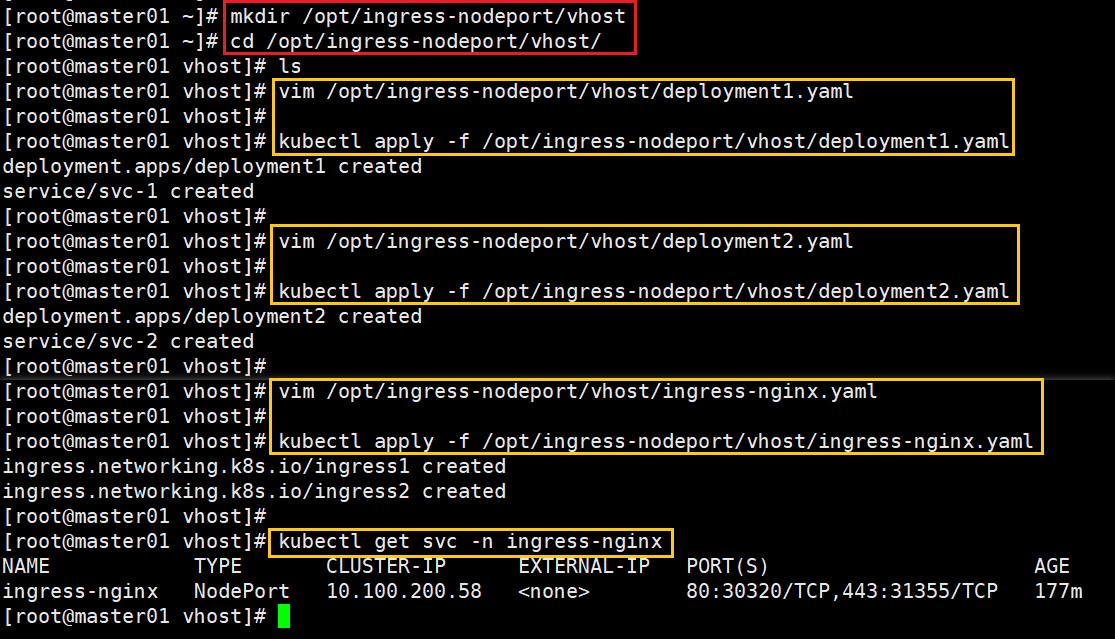

Ingress HTTP 代理访问虚拟主机

mkdir /opt/ingress-nodeport/vhost

cd /opt/ingress-nodeport/vhost/#创建虚拟主机1资源

vim /opt/ingress-nodeport/vhost/deployment1.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: deployment1

spec:

replicas: 2

selector:

matchLabels:

name: nginx1

template:

metadata:

labels:

name: nginx1

spec:

containers:

- name: nginx1

image: soscscs/myapp:v1

imagePullPolicy: IfNotPresent

ports:

- containerPort: 80

---

apiVersion: v1

kind: Service

metadata:

name: svc-1

spec:

ports:

- port: 80

targetPort: 80

protocol: TCP

selector:

name: nginx1kubectl apply -f /opt/ingress-nodeport/vhost/deployment1.yaml#创建虚拟主机2资源

vim /opt/ingress-nodeport/vhost/deployment2.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: deployment2

spec:

replicas: 2

selector:

matchLabels:

name: nginx2

template:

metadata:

labels:

name: nginx2

spec:

containers:

- name: nginx2

image: soscscs/myapp:v2

imagePullPolicy: IfNotPresent

ports:

- containerPort: 80

---

apiVersion: v1

kind: Service

metadata:

name: svc-2

spec:

ports:

- port: 80

targetPort: 80

protocol: TCP

selector:

name: nginx2kubectl apply -f /opt/ingress-nodeport/vhost/deployment2.yaml#创建ingress资源

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: ingress1

spec:

rules:

- host: www.test.com

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: svc-1

port:

number: 80

---

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: ingress2

spec:

rules:

- host: www.class.com

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: svc-2

port:

number: 80

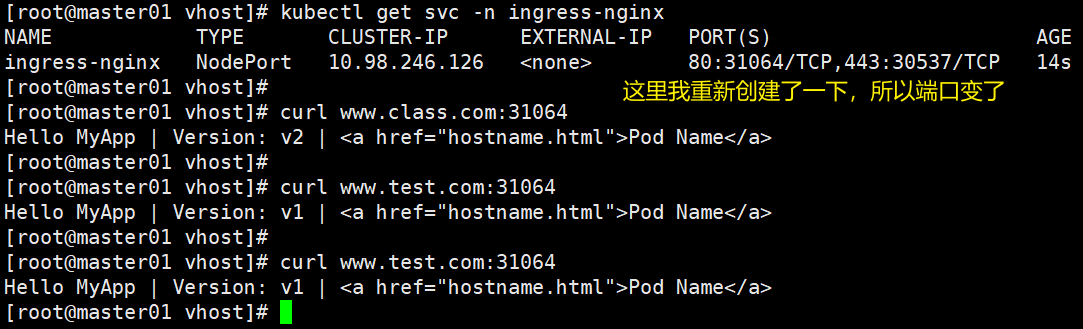

#🦅🦅测试访问

kubectl get svc -n ingress-nginx

curl www.test.com:30320

curl www.class.com:30320

--------- 分割线----------

http://域名:NodePort:ip

DNS解析成NodePort

通过标签选择器转发到指定的node节点

里面有2个service,需要经过三次转发,安全性能高,适用于小并发量的服务,不适用于大并发环境

k8s中 nginx-1.20 到 nginx1.22的升级怎么做?

就绪探针失败;自动重启后正常

对外暴露端口

kubectl get svc,pod -n ingress-nginx

kubectl get ingress

kubectl get svc,pod | grep nginx

主机映射

同端口不同域名

访问不同的页面

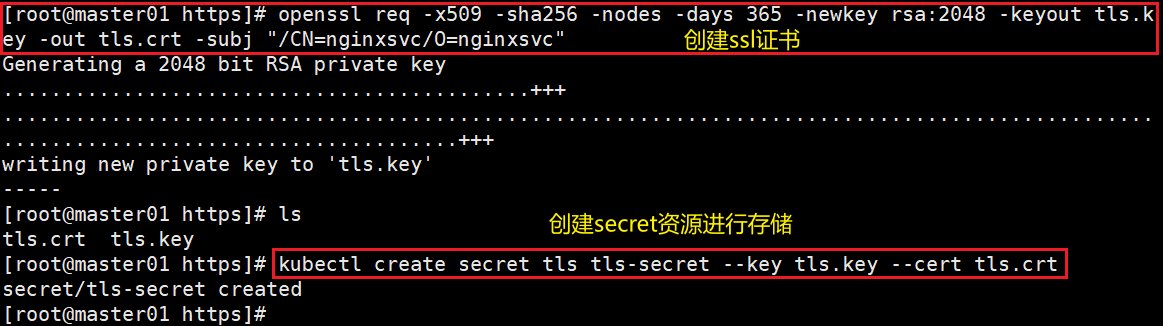

Ingress HTTPS 代理访问

mkdir /opt/ingress-nodeport/https

cd /opt/ingress-nodeport/https创建ssl证书并存储

#创建ssl证书

openssl req -x509 -sha256 -nodes -days 365 -newkey rsa:2048 -keyout tls.key -out tls.crt -subj "/CN=nginxsvc/O=nginxsvc"

#创建 secret 资源进行存储

kubectl create secret tls tls-secret --key tls.key --cert tls.crt

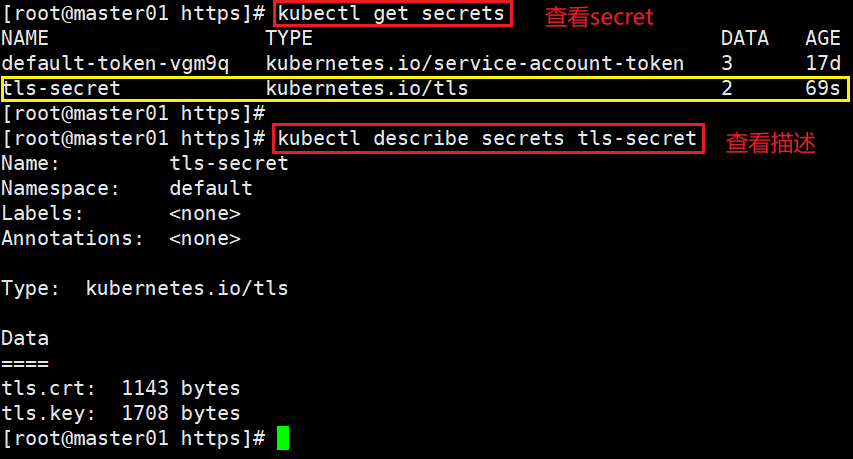

查看secret和描述

#查看 secret

kubectl get secrets

#查看 secret 的描述

kubectl describe secrets tls-secret

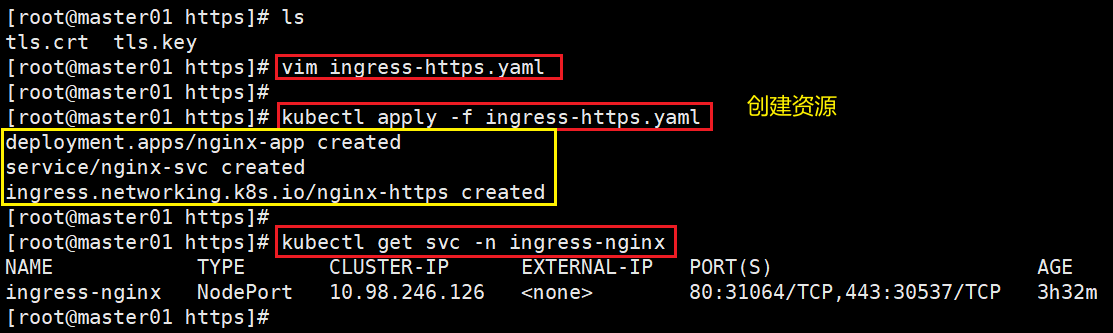

#创建 deployment、Service、Ingress Yaml 资源

vim /opt/ingress-nodeport/https/ingress-https.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: nginx-app

spec:

replicas: 2

selector:

matchLabels:

name: nginx

template:

metadata:

labels:

name: nginx

spec:

containers:

- name: nginx

image: nginx

imagePullPolicy: IfNotPresent

ports:

- containerPort: 80

---

apiVersion: v1

kind: Service

metadata:

name: nginx-svc

spec:

ports:

- port: 80

targetPort: 80

protocol: TCP

selector:

name: nginx

---

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: nginx-https

spec:

tls:

- hosts:

- www.monor.com

secretName: tls-secret

rules:

- host: www.monor.com

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: nginx-svc

port:

number: 80kubectl apply -f ingress-https.yaml

kubectl get ingress

kubectl get svc -n ingress-nginx

curl https://www.monor.com:30537

#访问测试

在宿主机的 C:\Windows\System32\drivers\etc\hosts 文件中添加 192.168.67.13 www.monor.com 记录。

使用谷歌浏览器访问 https://www.monor.com:30537

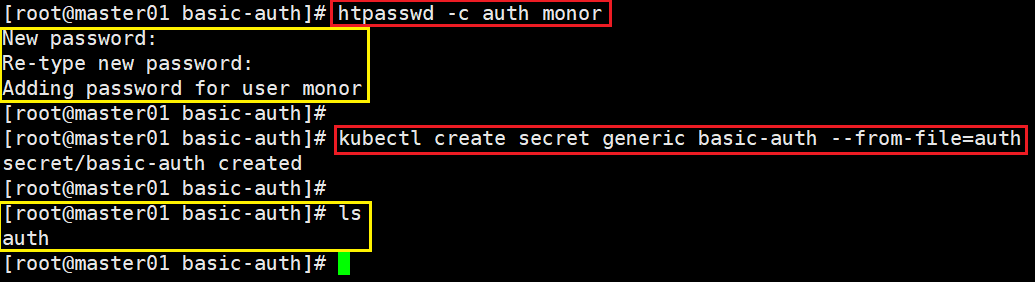

Nginx 进行 BasicAuth

mkdir /opt/ingress-nodeport/basic-auth

cd /opt/ingress-nodeport/basic-auth#生成用户密码认证文件,创建 secret 资源进行存储

yum -y install httpd

#认证文件名必须为 auth

htpasswd -c auth monor

#设置密码,最好设置一下,直接回车也行(不设密码)

#创建

kubectl create secret generic basic-auth --from-file=auth

#创建 ingress 资源

vim /opt/ingress-nodeport/basic-auth/ingress-auth.yaml

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: ingress-auth

annotations:

#设置认证类型basic

nginx.ingress.kubernetes.io/auth-type: basic

#设置secret资源名称basic-auth

nginx.ingress.kubernetes.io/auth-secret: basic-auth

#设置认证窗口提示信息

nginx.ingress.kubernetes.io/auth-realm: 'Authentication Required - monor'

spec:

rules:

- host: auth.test.com

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: nginx-svc

port:

number: 80

具体详细设置方法可参考官网:https://kubernetes.github.io/ingress-nginx/examples/auth/basic/

#创建资源

kubectl apply -f ingress-auth.yaml

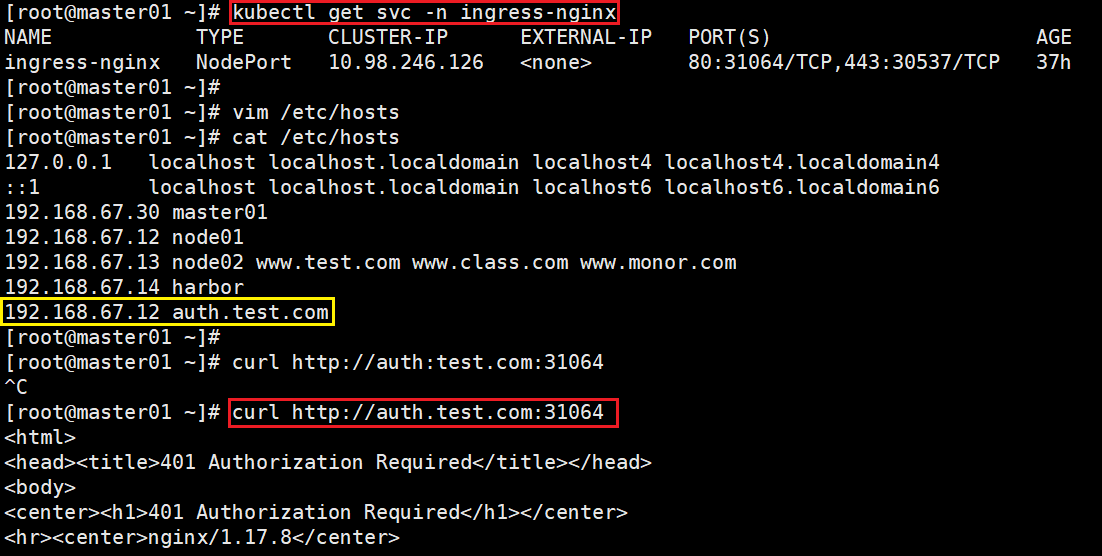

#访问测试

kubectl get svc -n ingress-nginx

#给node01做映射

echo '192.168.67.12 auth.test.com' >> /etc/hosts#浏览器访问:

http://auth.test.com:31064

nginx 进行重写

metadata.annotations 配置说明

●nginx.ingress.kubernetes.io/rewrite-target: <字符串> #必须重定向流量的目标URI

●nginx.ingress.kubernetes.io/ssl-redirect: <布尔值> #指示位置部分是否仅可访问SSL(当Ingress包含证书时,默认为true)

●nginx.ingress.kubernetes.io/force-ssl-redirect: <布尔值> #即使Ingress未启用TLS,也强制重定向到HTTPS

●nginx.ingress.kubernetes.io/app-root: <字符串> #定义Controller必须重定向的应用程序根,如果它在'/'上下文中

●nginx.ingress.kubernetes.io/use-regex: <布尔值> #指示Ingress上定义的路径是否使用正则表达式

vim /opt/ingress-nodeport/basic-auth/ingress-rewrite.yaml

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: nginx-rewrite

annotations:

nginx.ingress.kubernetes.io/rewrite-target: http://www.test.com:30537

spec:

rules:

#由于re.test.com只是用于跳转不需要真实站点存在,因此svc资源名称可随意定义

- host: re.test.com

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: nginx-svc

port:

number: 80表示当访问 re.test.com 时,会重定向到www.test.com:30537

另外,由于

re.test.com只是用于跳转,不需要真实站点存在,因此nginx-svcService 的名称可以随意定义

kubectl apply -f /opt/ingress-nodeport/basic-auth/ingress-rewrite.yaml

#添加node02主机映射

echo '192.168.67.13 re.test.com' >> /etc/hosts

#浏览器访问:

curl http://re.test.com:31064

# -L 表示跟随重定向查看重定向后的内容

curl -L http://re.test.com:31064

kubectl get pod

kubectl exec -it deployment1-c8d988f6c-pwqbk sh

echo "web01" > /usr/share/nginx/html/index.html

exit

kubectl exec -it deployment1-c8d988f6c-xr4xq sh

echo "web01" > /usr/share/nginx/html/index.html

exit

kubectl get svc -n ingress-nginx

curl re.test.com:31064

curl -L re.test.com:31064

真机访问

192.168.67.13 re.test.com www.test.com

http://re.test.com:31064/

用于跳转和升级

将/huyv 路径的请求重定向到 /new路径

如果你路径在 /app 根app下,而不是 / 根目录;设置为 /app 根下的子目录

总结

nignx配置文件的热更新

kubectl edit svc 服务名

#添加IP地址

externalIPs:

- 192.168.67.20

ingress-controller 用于对外接收请求

对外发布的四种方式

Ingress的数据流向★★★

ingress 的工作原理:

用户 ——> ingress(service——>controller) ——> service ——> pod

daemonSet + hostnetwork 通过 nodeSelector 部署 ingress-controller

客户端 ——> ingress-controller(pod 与 Host共享 IP 和端口) ——> service 业务应用 ——> pod 业务的应用

客户端发出请求(:ingress控制器的pod的端口)

ingress:接收和转发用户请求;

根据ingress配置的转发规则找到应用服务,并通过service(endpoint)实现负载均衡

从service(endpoint)中找到业务pod

Deployment + NodePort

客户端——>访问域名:NodePort——>Ingress控制器的service——>Ingress-Controller(pod)——>根据ingress对象的转发规则——>到达service业务应用——>pod业务应用

域名可以解析成NodePortIP 或者负载均衡VIP

K8S集群外部的客户端访问K8S集群内部的方案?

基于Service实现:NodePort LoadBalancer externalIPs 只能支持四层反向代理,如果K8S集群规模较大运行的业务较多时NodePort端口/externalIPs管理成本会很高

基于Ingress实现:支持七层反向代理,可自定义规则根据用户请求的域名或URL路径转发给指定Service进行代理访问

前缀匹配(Prefix)和精确匹配(Exact)

前缀匹配(Prefix):

路径定义:在前缀匹配中,路径以指定的前缀开始。例如,

/app、/api等。匹配规则:如果请求的路径以指定的前缀开始,则匹配成功。

例如,对于路径

/app/home,如果规则定义为/app,则匹配成功。示例:

/app/*匹配所有以/app开头的路径,如/app/home、/app/about等精确匹配(Exact):

路径定义:在精确匹配中,路径必须与规则完全匹配。

匹配规则:只有当请求的路径与规则完全匹配时才算匹配成功。

例如,对于路径

/app,只有规则定义为/app才会匹配成功。示例:

/app只匹配路径为/app,不会匹配/app/home或其他类似路径

基于主机名的虚拟主机

rules:

- host: hostname1

.......

- host: hostname2Ingress 的组成

ingress、ingress-controller

ingress控制器(ingress controller):根据在ingress资源对象配置的规则转发用户请求的组件,以Pod形式运行的

ingress资源对象:设置转发规则,告诉ingress控制器应该根据什么域名或URL路径转发请求给相应的Service资源的endpoints端点(podIP:容器Port)

创建Ingress 资源

#创建Ingress 资源

kubectl create ingress ingress资源名 -n 命名空间 --class=ingressclass名称 --rule=域名/URL路径=service资源名:service的port端口Ingress资源配置

#基于https代理转发

tls: #与roles字段在同一层级

- hosts:

- 指定使用https访问的域名

....

secretName: 指定tls类型的secret资源名称#Ingress资源配置

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: ingress资源名称

namespace: 命名空间

spec:

ingressClassName: ingressclass名称

rules:

- host: 域名

http:

paths:

- path: URL路径

pathType: Prefix(前缀匹配)|Exact(精准匹配)

backend:

service:

name: Service资源名称

port:

number: Service资源的port端口 基于不同域名或者不同URL路径做转发

#基于不同域名的代理转发

- host: 域名2

http:

paths:

- path: URL路径1

pathType:

backend:

....

#基于不同URL路径的代理转发

- path: URL路径2

pathType:

backend:

....基于https代理转发

要生成 TLS 证书和私钥文件,(在企业中,需要到域名商的网站下载,有免费的但不安全,通常你购买域名就会送证书,其次收费大概在3000/年,ssl证书)

创建secret 资源tls 类型,把证书信息保存到k8s 集群内

#基于https代理转发

tls: #与roles字段在同一层级

- hosts:

- 指定使用https访问的域名

....

secretName: 指定tls类型的secret资源名称Rewrite 重定向

metadata:

annotations:

nginx.ingress.kubernetes.io/rewrite-target: 指定重定向的URL路径(http://域名:ingress-controller的端口)

spec:

rules:

- host: 源主机名

backend: 这里的源主机名仅用于跳转所有不需要实际存在的站点,因此后端绑定的service资源可以所以定义#基于rewrite实现重写访问路径

#在metadata.annotations字段添加相关配置

metadata:

annotations:

nginx.ingress.kubernetes.io/rewrite-target: https://www.bbb.com:30443

spec:

rules:

- host: www.aaa.com

#将任何访问 http://www.aaa.com:30080/XXXX 的请求,都重写成 https://www.bbb.com:30443

metadata:

annotations:

nginx.ingress.kubernetes.io/rewrite-target: https://www.XXX.com:31064/$2

nginx.ingress.kubernetes.io/use-regex: "true"

spec:

rules:

- host: www.aaa.com

http:

paths:

- path: /(.*)

backend:

....

#将任何访问 http://www.aaa.com:30080/XXXX 的请求,都重写成 https://www.bbb.com:30443/XXXXingress是k8s集群的请求入口,可以理解为对多个service的再次抽象

通常说的ingress一般包括ingress资源对象及ingress-controller两部分组成

ingress-controller有多种实现,社区原生的是ingress-nginx,根据具体需求选择

ingress自身的暴露有多种方式,需要根据基础环境及业务类型选择合适的方式

基于basic-auth实现访问认证

#基于basic-auth实现访问认证

1)使用htpasswd创建用户数据文件,文件名为auth

2)基于auth文件创建secret资源 kubectl create secret generic <secret资源名称> --from-file=auth

3)创建ingress资源,在metadata.annotations字段添加相关配置

metadata:

annotations:

nginx.ingress.kubernetes.io/auth-type: basic

nginx.ingress.kubernetes.io/auth-secret: secret资源名称

nginx.ingress.kubernetes.io/auth-realm: '认证窗口提示信息'https://github.com/kubernetes/ingress-nginx

故障和编写架构方案

ecs 故障,根据xx进行排查,一段时间内没有结果,就去询问云技术支持(你购买了他的服务,他需要提供你帮助)

当领导让你写一个你不会的架构方案,可以通过购买阿里云的服务器,然后询问技术客服我想搭建一个xx架构请问有没有这方面的架构方案,有了就拿过来二创一下

k8s需要掌握的知识:

k8s工作原理

网络插件:flanner,calico

pod的生命周期

污点、容忍、驱逐

ingress

![[C][数据结构][树]详细讲解](https://img-blog.csdnimg.cn/direct/b84ce09c1a9644f595df76b866458cfa.png)