新书上架~👇全国包邮奥~

python实用小工具开发教程![]() http://pythontoolsteach.com/3

http://pythontoolsteach.com/3

欢迎关注我👆,收藏下次不迷路┗|`O′|┛ 嗷~~

目录

一、引言:从非对称到对称

二、AES加密机制概述

三、Python实现AES加密与解密

1. 准备工作

2. 生成密钥和初始化向量

3. 加密过程

4. 解密过程

5. 代码示例

四、总结

一、引言:从非对称到对称

在上一节,我们深入探讨了非对称加密技术,如RSA,它在保证数据安全方面发挥了重要作用。然而,今天我们将目光转向对称加密技术,特别是AES(高级加密标准)。对称加密以其高效性和简便性在数据加密领域占据重要地位。

二、AES加密机制概述

AES加密是一种对称加密算法,意味着加密和解密过程使用相同的密钥。这种特性使得AES加密在处理大量数据时非常高效。在本节中,我们将通过Python代码演示如何使用AES加密和解密数据。

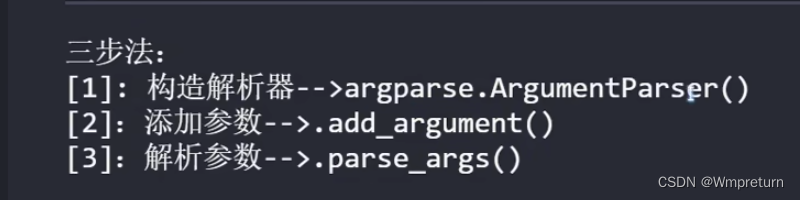

三、Python实现AES加密与解密

1. 准备工作

首先,我们需要导入必要的Python库,如pycryptodome(或pycrypto),它提供了AES加密的支持。接下来,我们将创建一个名为ASS_Encryption的模块,用于实现AES加密和解密功能。

2. 生成密钥和初始化向量

在AES加密中,密钥和初始化向量(IV)是必不可少的。密钥用于加密和解密数据,而IV则用于增加加密的安全性。在本例中,我们将随机生成一个密钥和一个IV。

3. 加密过程

在加密过程中,我们需要将待加密的数据按照AES算法的要求进行填充(padding),以确保其长度是16的倍数。然后,我们使用生成的密钥和IV对数据进行加密。加密后的数据将是一串看似随机的字节序列。

4. 解密过程

解密过程是加密过程的逆操作。我们使用相同的密钥和IV对加密后的数据进行解密。解密后的数据应该是原始数据的完整复制。

5. 代码示例

下面是一个简单的Python代码示例,演示了如何使用AES加密和解密一个字符串:

from Crypto.Cipher import AES

from Crypto.Util.Padding import pad, unpad

from Crypto.Random import get_random_bytes

# 生成密钥和IV

key = get_random_bytes(16)

iv = get_random_bytes(16)

# 原始数据

plaintext = "Hello, AES encryption!"

# 加密

cipher = AES.new(key, AES.MODE_CBC, iv)

ciphertext = cipher.encrypt(pad(plaintext.encode(), AES.block_size))

# 解密

decipher = AES.new(key, AES.MODE_CBC, iv)

decrypted_text = unpad(decipher.decrypt(ciphertext), AES.block_size).decode()

print("Original Text:", plaintext)

print("Encrypted Text:", ciphertext.hex())

print("Decrypted Text:", decrypted_text)四、总结

通过本文的介绍和代码实战,我们深入了解了AES对称加密技术的原理和实现方法。AES加密以其高效性和简便性在数据安全领域得到了广泛应用。通过Python编程,我们可以轻松地实现AES加密和解密功能,保护我们的数据安全。

非常感谢您花时间阅读我的博客,希望这些分享能为您带来启发和帮助。期待您的反馈与交流,让我们共同成长,再次感谢!

👇热门内容👇

python使用案例与应用_安城安的博客-CSDN博客

软硬件教学_安城安的博客-CSDN博客

Orbslam3&Vinsfusion_安城安的博客-CSDN博客

网络安全_安城安的博客-CSDN博客

教程_安城安的博客-CSDN博客

python办公自动化_安城安的博客-CSDN博客

👇个人网站👇

安城安的云世界