在人类文明的长河中,数学始终扮演着探秘未知、构建理论框架的基石角色。随着科技的飞速发展,尤其是人工智能(AI)的兴起,数学与这一前沿领域的结合愈发紧密,成为推动AI进步的最强引擎。

一、数学:AI的理论根基

数学,作为一门研究数量、结构、变化及空间等概念的学科,其逻辑严密性和普遍适用性为AI提供了坚实的基础。从算法设计到模型优化,数学的影子无处不在。

- **逻辑与证明**:形式逻辑是数学的基石,也是编程逻辑的原型。在AI领域,无论是规则系统的构建,还是算法的严谨证明,都依赖于逻辑推理,这与数学中的命题逻辑、谓词逻辑等有着直接关联。

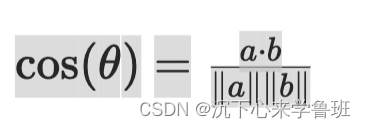

- **线性代数**:在机器学习和深度学习中,线性代数是处理高维数据的基础工具。矩阵运算、向量空间、特征值分解等概念,不仅简化了数据处理过程,而且是理解多层神经网络结构、优化算法的关键。

- **微积分**:优化问题是AI中的核心问题之一,而微积分正是解决这类问题的强大武器。梯度下降法、反向传播算法等,均基于微积分原理,帮助模型在参数空间中寻找最优解。

二、概率统计:AI的决策智慧

概率论与统计学是AI特别是机器学习领域的核心支柱。它们使机器具备了处理不确定性和从数据中学习的能力。

- **贝叶斯定理**:在不确定性推理中,贝叶斯定理是关键工具,它允许机器根据先验知识和新证据更新对事件的概率估计,广泛应用于垃圾邮件过滤、推荐系统等。

- **统计推断**:通过抽样分析、假设检验等方法,统计推断帮助AI从有限数据中挖掘规律,进行预测或决策。在大数据时代,这种能力尤为重要。

三、算法:数学的实践舞台

算法是数学思想的具体实现,是AI的灵魂。无论是传统的搜索算法、排序算法,还是现代的深度学习算法,都深刻体现了数学的魅力。

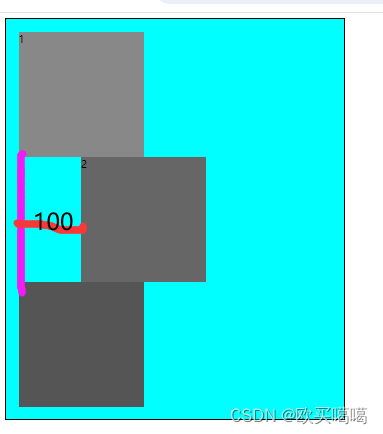

- **神经网络与深度学习**:受生物神经系统的启发,人工神经网络(ANN)通过大量连接的节点模拟信息处理过程。深度学习进一步扩展了这一概念,利用多层非线性变换,解决了复杂模式识别和预测任务,如图像识别、语音识别等。

- **优化算法**:梯度下降、遗传算法、粒子群优化等,这些算法不断调整模型参数,追求更优的性能表现。它们的背后,是数学优化理论的支撑。

四、数学:AI的未来钥匙

面对AI的未来发展,数学的重要性只会与日俱增。从强化学习的策略优化,到量子计算的潜力挖掘,再到AI伦理和可解释性的理论探讨,每一步前进都需要数学提供理论指导和方法支持。

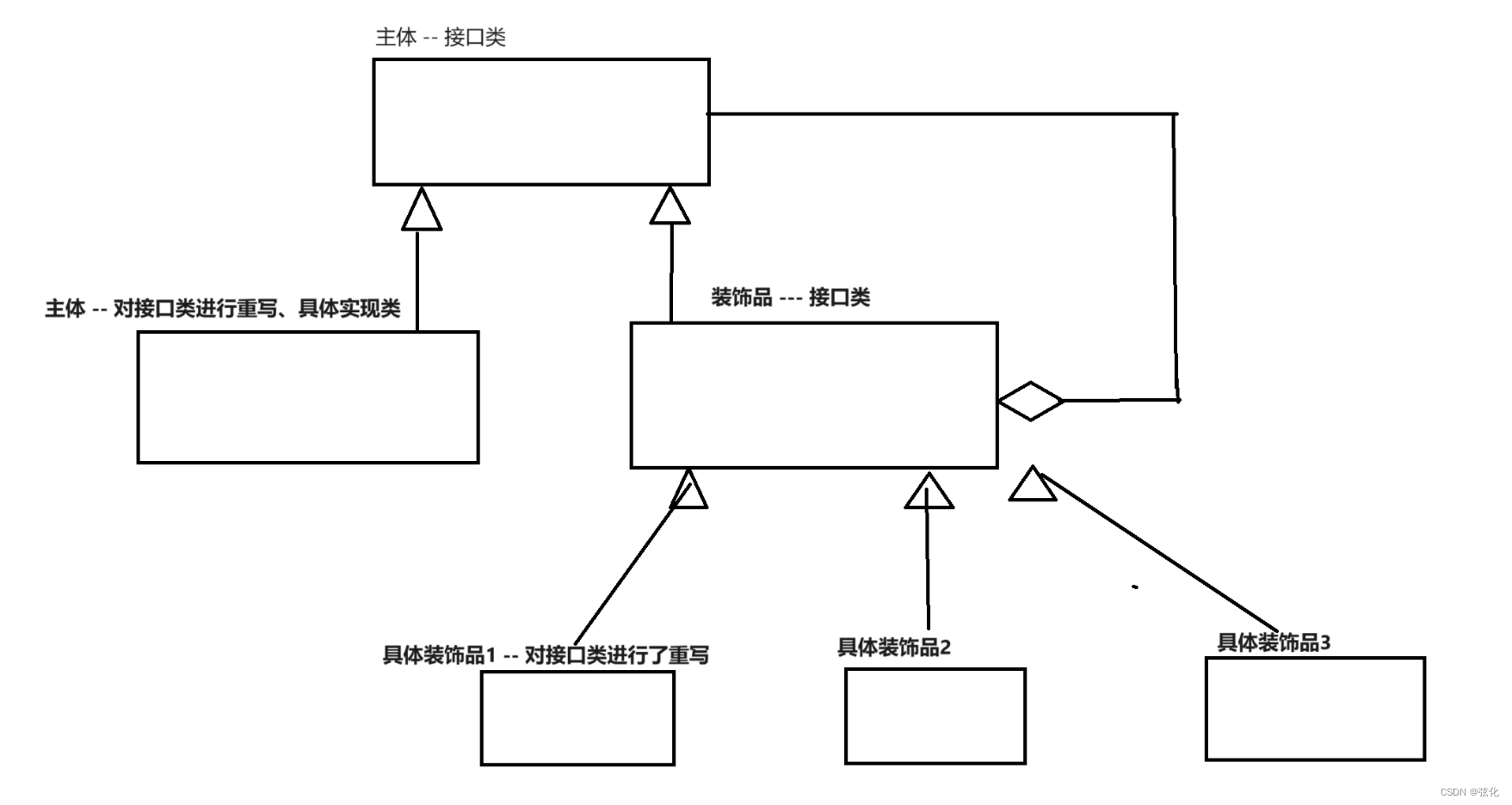

- **可解释性增强**:AI的“黑箱”特性一直饱受诟病。通过数学工具解析模型内部逻辑,提高透明度和可解释性,将是未来的重要方向。

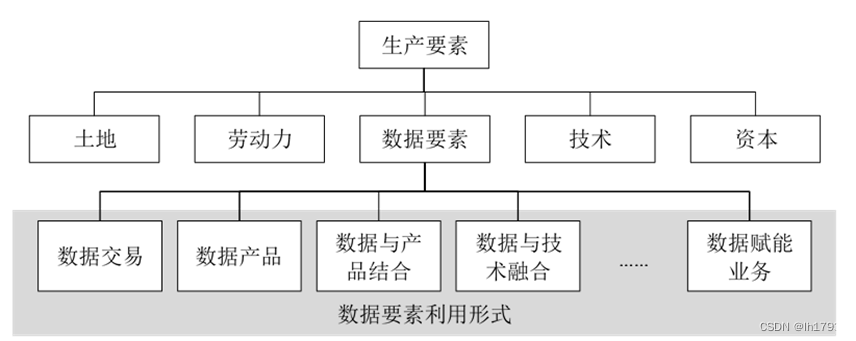

- **跨学科融合**:数学与其他领域的交叉融合,如图论与社交网络分析、拓扑数据分析在生物信息学的应用,将为AI带来新的突破点。