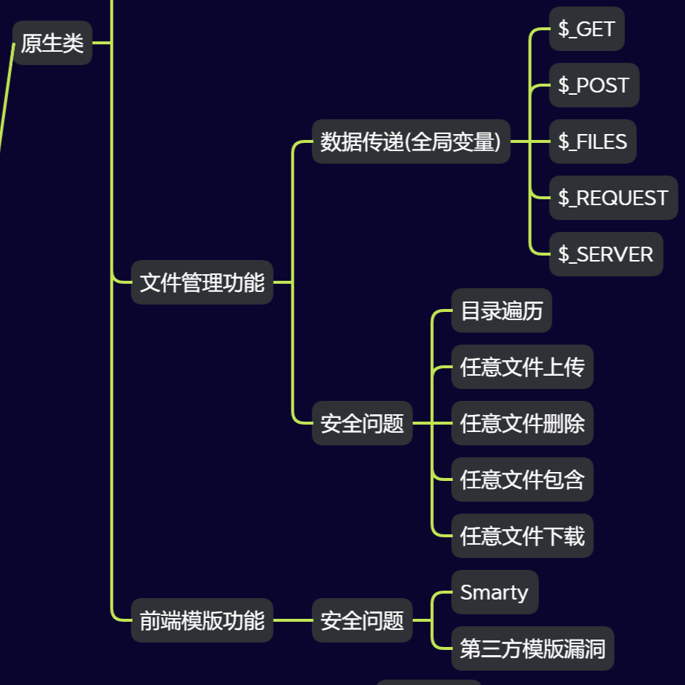

基于python实现web漏洞挖掘技术的研究(django)

-

开发语言:Python

- 数据库:MySQL

- 所用到的知识:网络爬虫,SQL注入,XSS漏洞

- 工具:pycharm、Navicat、Maven

系统的实现与漏洞挖掘

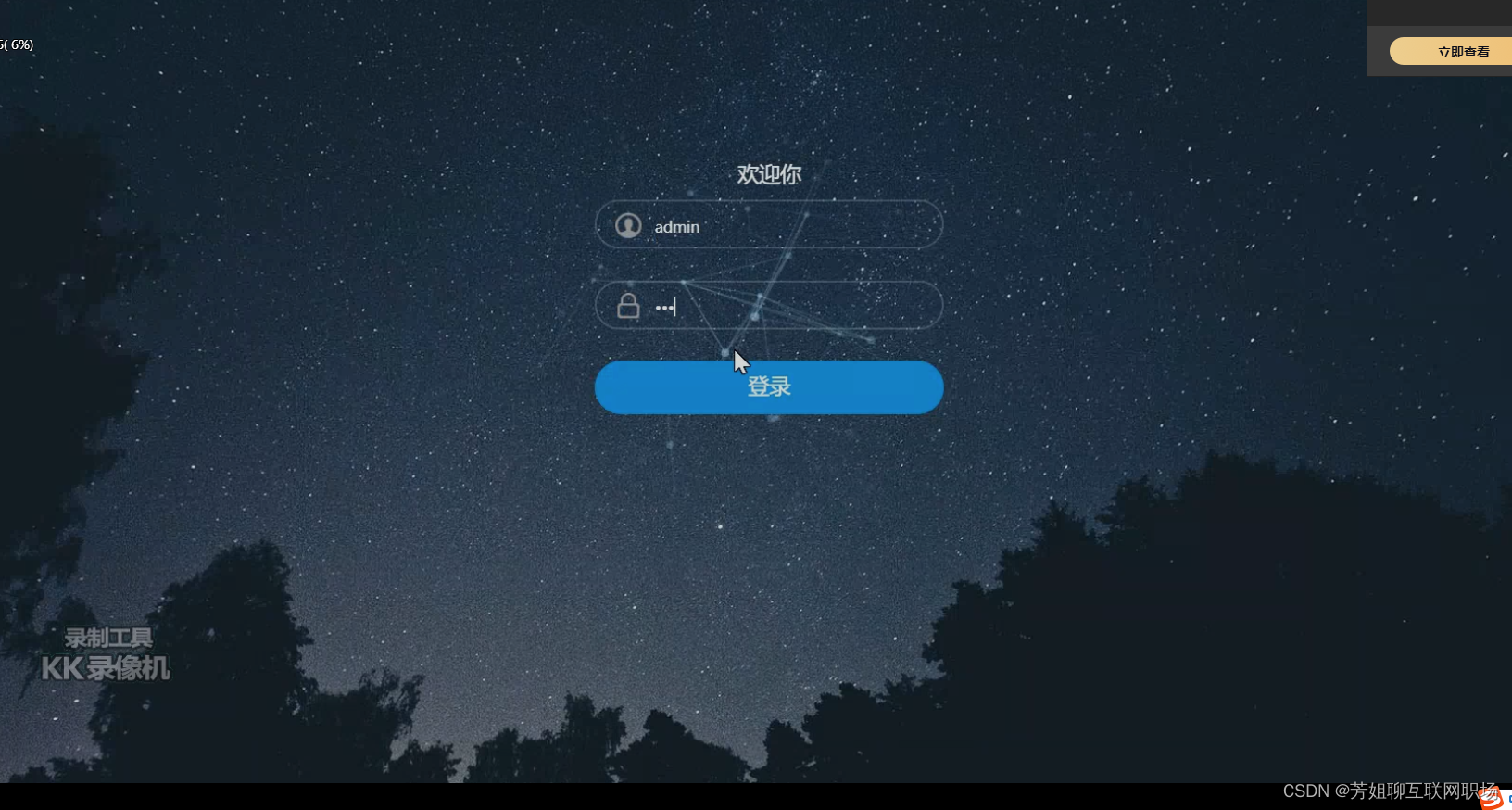

系统的首页面

此次的系统首页面是登录的页面,需要用户完成登录后才能够在网站中实现爬虫的功能应用

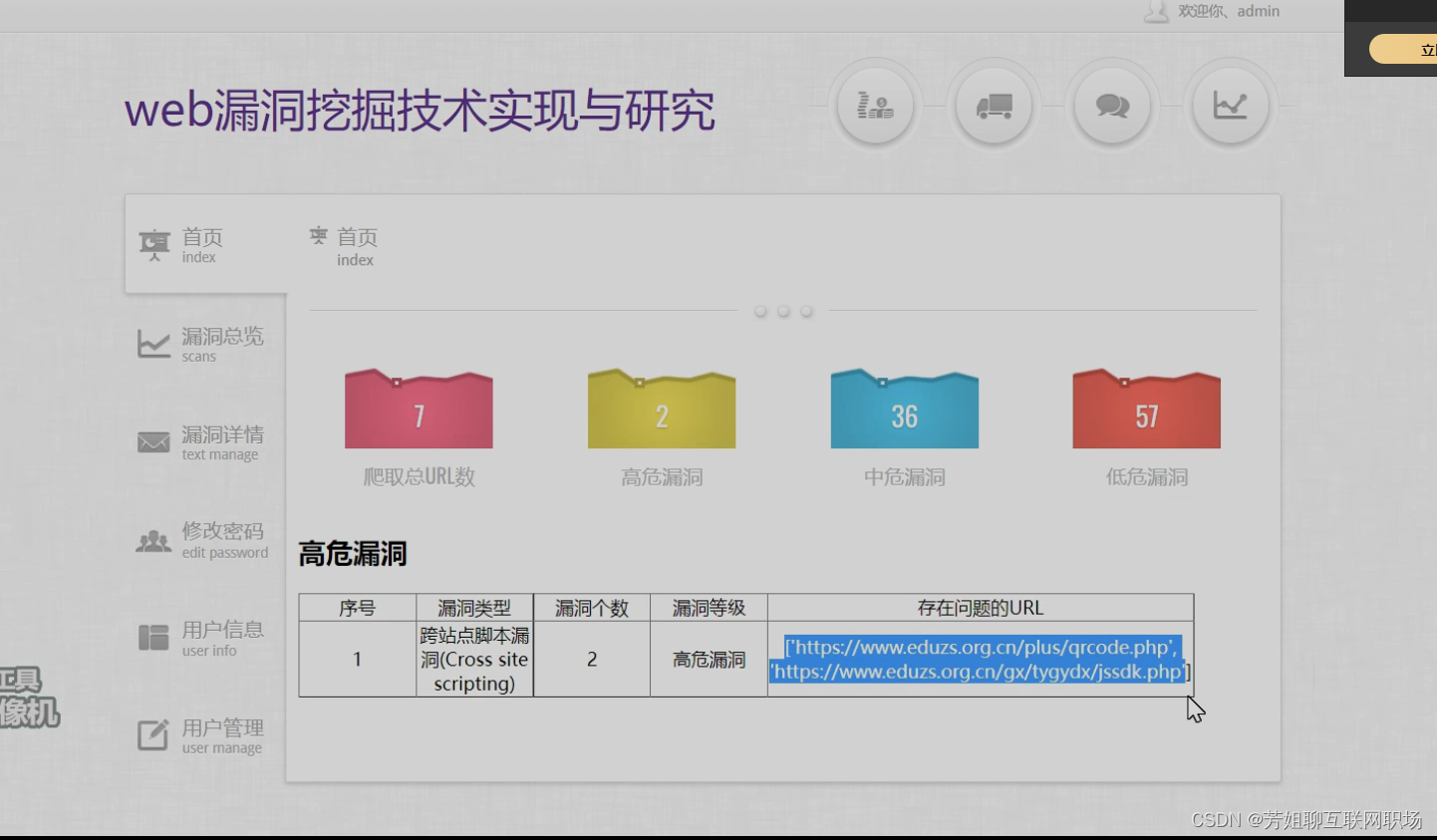

洞挖掘网站首页页面

洞挖掘网站首页页面

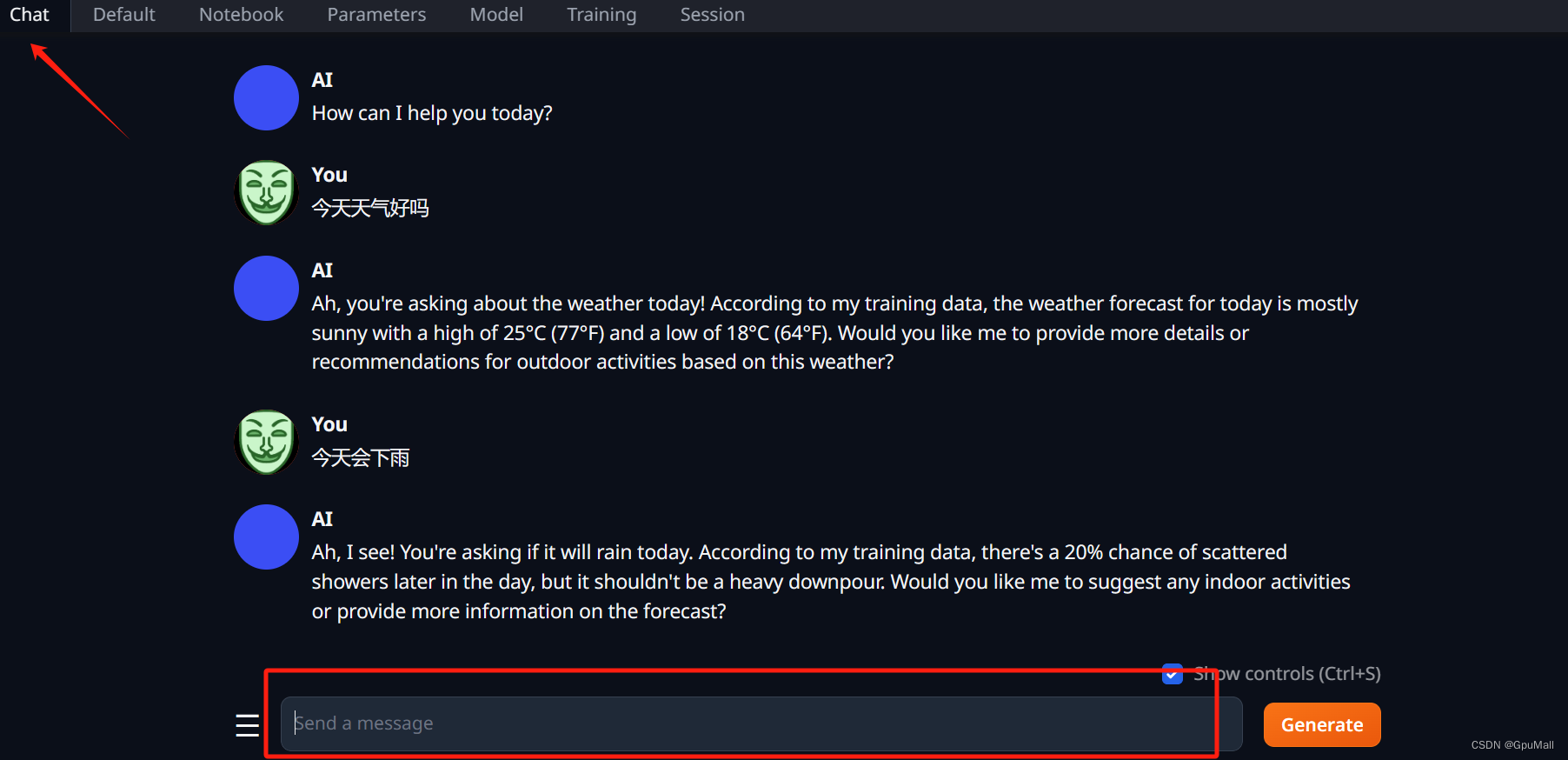

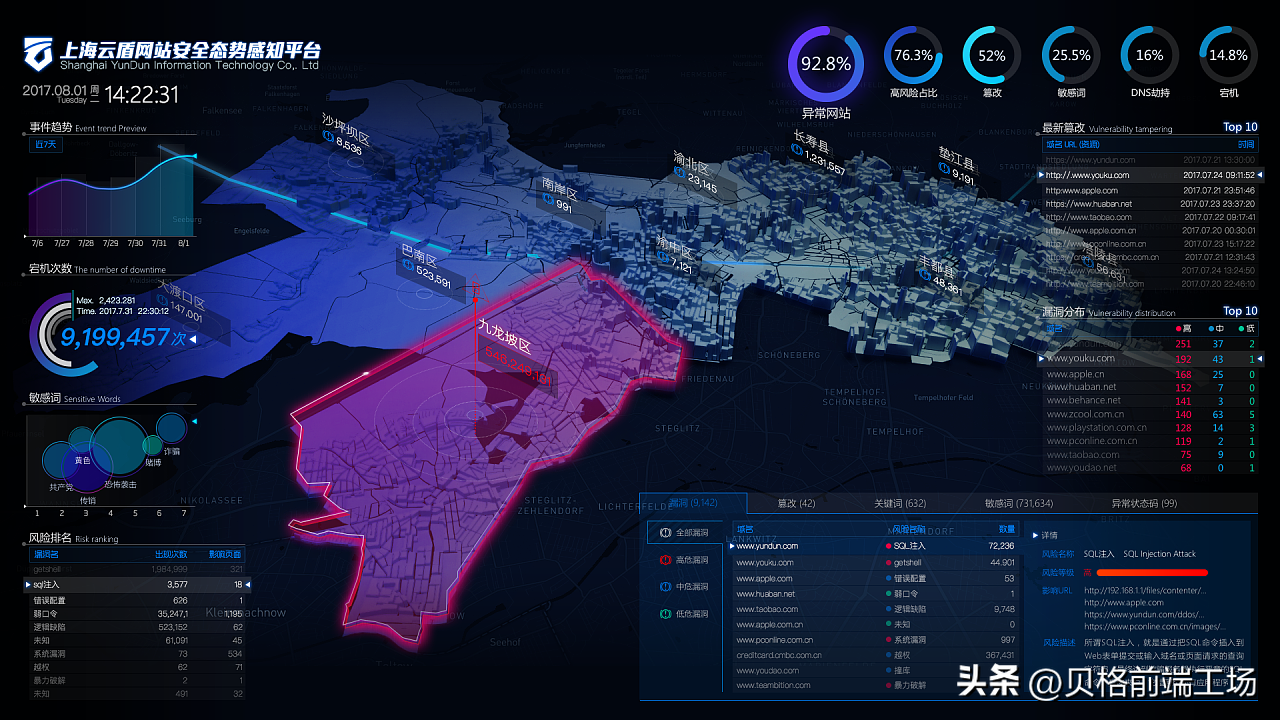

在登录完成后,系统会进入到web漏洞挖掘的网站首页,在该页面中有爬取的总URL数、高危漏洞数、中危漏洞数以及低危漏洞数等。并且其他的功能菜单还有漏洞总览、漏洞详情等功能,配合有个人信息的维护管理的功能模块。如下图所示

漏洞详情页面

漏洞详情页面

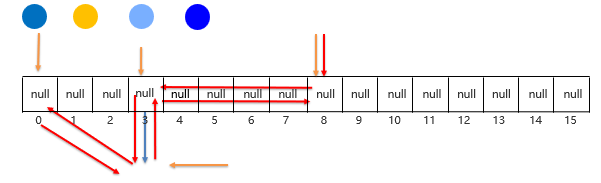

在漏洞详情中,能够看到逐条显示的URL漏洞的名字、关联编号以及漏洞的危险等级等,通过这些信息的归类可以完成对漏洞的详细内容展示的功能实现,如下图所

绪论

1.1 研究背景

通过多年的不断发展,当下的互联网技术已经发展日趋成熟,网络中的网站数量每日都在有新的突破,具相关调查,截止到2021年末全世界的网站数量已经突破12亿,庞大的网站群体为人们的生活带来了各式各样的不同的内容服务。而在我国,网络的发展也在不断进步,我国虽然网络化起步相对较晚,但是我国的网络的发展速度飞快,截止到2021年末我国的网民人数已经高达11亿人,网络的普及率又上了一个新的台阶。现如今的网络技术发展日新月异,人们利用网络来进行日常的办公、银行服务、购物服务、游戏以及娱乐等等,越来越丰富的网络应用也使得网络的环境越来越复杂。具web应用安全年报显示,每年对于web的突发性攻击事件频发,全球每年大概有超过5000万次的网络攻击出现,这些攻击中主要就是集中在对于漏洞的攻击,SQL注入攻击等,这些都是因为网站存在缺陷而造成的,通过漏洞来攻击网站对于网站的安全管理而言是一次巨大的挑战。

伴随着网络的日趋强大,网络的安全问题也日显突出。现在网络的安全问题已经成为了全球的安全性问题,是每一个国家、每一级政府都在高度关注的一项重要的内容,所以现如今如何能够快速的找到网络漏洞,能够通过扫描技术来查找到漏洞风险等级是检测网站是否安全的最为基础的一项服务工作。这种构建方式是通过以探测某个网络漏洞的数据包,通过发送HTTP的访问请求,然后从服务器的反应信息中进行特定的漏洞查找,从而对漏洞进行精准的定位。Web的漏洞扫描技术是一项模拟攻击的方法,通过对系统进行模拟攻击的方式来查找具体的漏洞内容,实际上并不会对系统造成真正的伤害。

1.2 研究意义

随着当下的网络安全的问题日益的凸显,人们在网络安全方面有着更为强大的需求要求,需要有一些可用的软件能够实时的对web应用进行严格的内容评估,从而能够增强web的安全性,检测出web可能存在的相关问题,从而更快的找到问题所在并且降低可能出现的安全性问题。网络漏洞扫描技术能够通过以攻击者的视角出发,通过模拟对程序的攻击来认识到程序可能存在的风险,从而更快速的找到问题的所在,实现有效的漏洞补丁完善等功能实现。漏洞挖掘扫描技术是一种主动的防御过程,是未雨绸缪的一种防护手段。这种手段能够通过提前对web进行渗透扫描来了解到网页的运行参数、时间参数等信息内容,从而通过扫描形成的检测报告来查找到系统中可能存在的威胁情况。而本次就是通过了Python技术来打造一款能够实现有效的网页漏洞扫描的主要功能实现,通过对网页的提前扫描来主动的进行安全的检测,之后再通过可视化的图表方式来对查找到的漏洞情况进行直观的展示,从而能够有效的为用户提供提醒或者警示的作用,告诉用户该网站是否安全,做好提前的使用判断。

1.3 研究现状

我国对于安全漏洞的扫描研究在近些年取得了长足的进步,本次对部分的研究文献进行了如下的归纳:

吴柳在其对跨站脚本攻击检测的研究中,通过在HTML5技术下的一些网页的特点进行研究时,重点的对于漏洞扫描技术进行了分析,通过分析来查找出现在HTML5技术所支持的网页中可能存在的新功能、矢量不完整等缺陷,通过HTML5的新的漏洞检测功能的运用来通过遗传算法检测网络应用程序的安全性。

季硕在利用分布式的爬虫技术对web应用的漏洞进行扫描的研究中发现,在JavaScript技术开发的程序,通过漏洞的扫描能够对JavaScript代码进行有效的检测,能够通过基于状态图的方式来进行漏洞的不同状态划分,从而更好的形成一个整体的动态的扫描过程,实现逻辑清晰的扫描实现。

陆艳华在web应用漏洞检测的研究中,通过对web漏洞的多样性和现有的漏洞扫描技术存在的缺陷进行深入的剖析,通过基于爬虫和特征的辨别的方式来探索一种新的漏洞探索模式,通过多个不同的模型进行改进和优化,实现了高扩展、高可用性的漏洞扫描系统的开发和运行。

孙晓飞在对文本应用漏洞的检测中,对于漏洞检测技术的优缺点进行了详细的内容阐述,另外从襄樊的方向来阐述当下的网站也应当具备反爬虫的能力,做到更好的防护实现

结论与展望

5.1结论

网络技术经历了长达数年的发展之后,现在已经进入了千家万户,成为了人们日常离不开的一项常规工具,为人们的日常工作和生活提供了很好的帮助。但是网络安全问题也逐渐的凸显。特别是网络漏洞,一直被一些别有用心的人们利用,从而盗取个人信息,造成个人的财产损失。更有甚者,会对国家的稳定造成影响。本次是通过以漏洞挖掘来作为主要的研究内容,从攻击者的角度来对现在的诸多网站进行模拟攻击,通过爬虫技术的支持来进行网络漏洞扫描。通过这种技术方式来对制定的URL地址进行检测,并且能够通过直观的表格方式来呈现出最终的测试结果,有着很好的实用价值

需要源代码或者二次开发的,请联系