#哈尔滨等保#

一

安全事件阐述

截至2024年3月,绿盟科技创新研究院监测到上万个互联网中暴露的DevOps资产存在未授权访问情况。其中,源代码仓库成为未授权访问的“重灾区”。这些允许未授权访问的源代码仓库暴露了境内多家机构的重要系统源代码,部分暴露的源代码中硬编码了数据存储服务配置信息,存在敏感信息意外泄露的风险。由于事件比较敏感,以下仅示例部分脱敏案例【均已上报给相关监管机构】。

【案例1:XX省XX医疗类科技公司系统源码暴露导致至少26万公民敏感信息存在泄露风险】

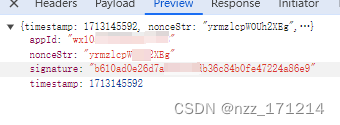

某沿海地区的科技公司负责开发了本市多个医疗IT系统,并使用Gitblit作为代码管理工具进行维护。但由于配置错误,导致这些系统存在未经授权的访问漏洞,结果是包括某大学附属医院的排班系统在内的多个平台的源代码被公开暴露在互联网上。这些暴露的源代码中包含了数据库连接的详细信息,进一步导致了大约26万名病人的姓名、身份证号、住址等信息,以及近1万名医护人员的姓名、联系方式、学历和身份证等个人隐私信息暴露在了互联网上,存在非常严重的个人隐私数据泄露风险。

图1 个人隐私信息脱敏截图

【案例2:XX省XX互联网类科技公司系统源码暴露导致至少22万公民敏感信息存在泄露风险】

某互联网科技有限公司使用Gogs作为代码管理工具来维护其开发系统的源代码,但由于配置错误,导致该系统暴露在互联网中,且允许未经授权的访问。部分暴露的源代码中含有详细的数据库连接信息,进一步导致了大约22万公民的姓名、手机号、身份证号码等个人隐私信息暴露在互联网中,存在非常严重的个人隐私数据泄露风险。

图2 个人隐私信息脱敏截图

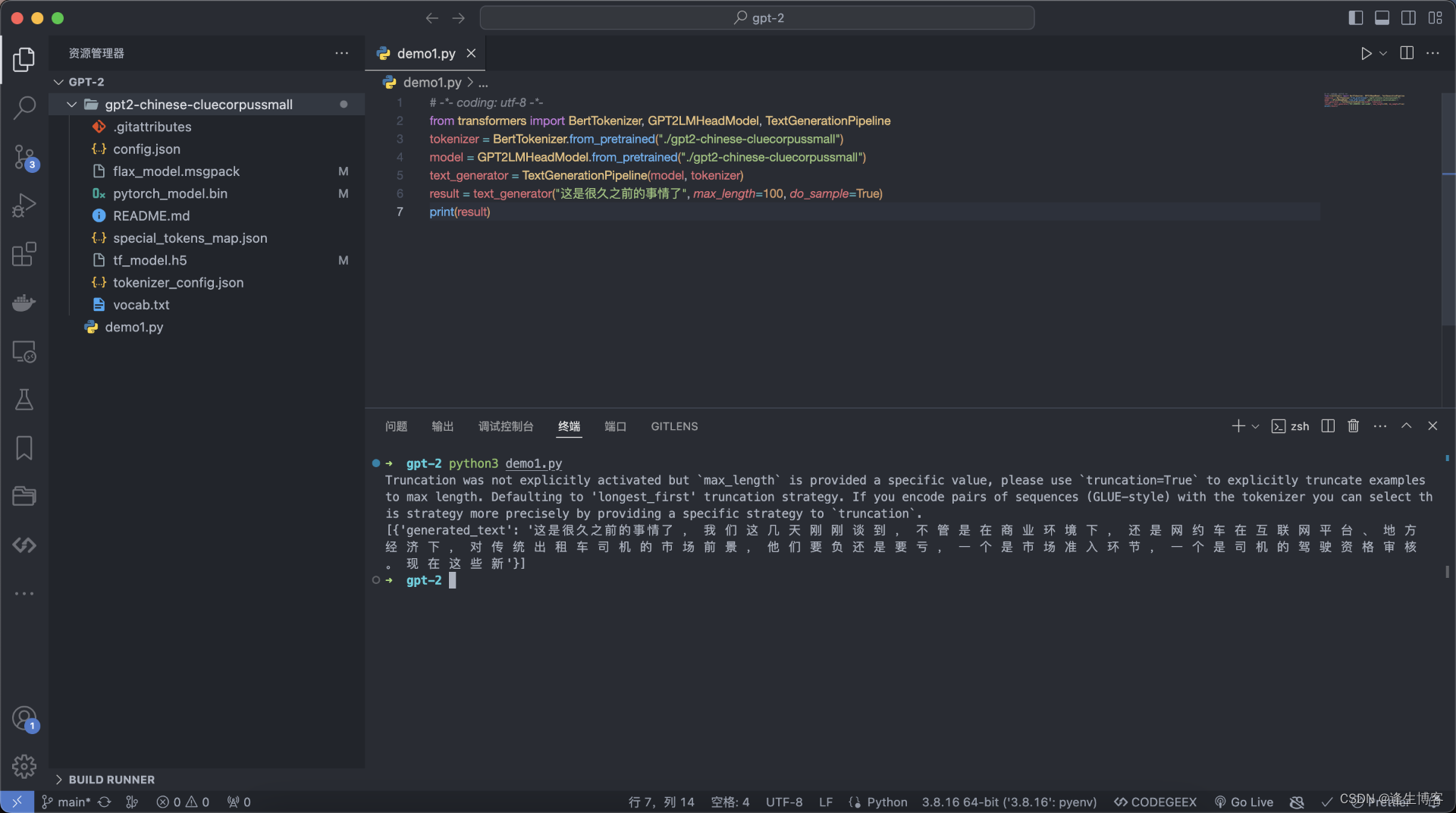

【案例3:XX省XX教育类科技公司系统源码暴露导致至少18万公民敏感信息存在泄露风险】

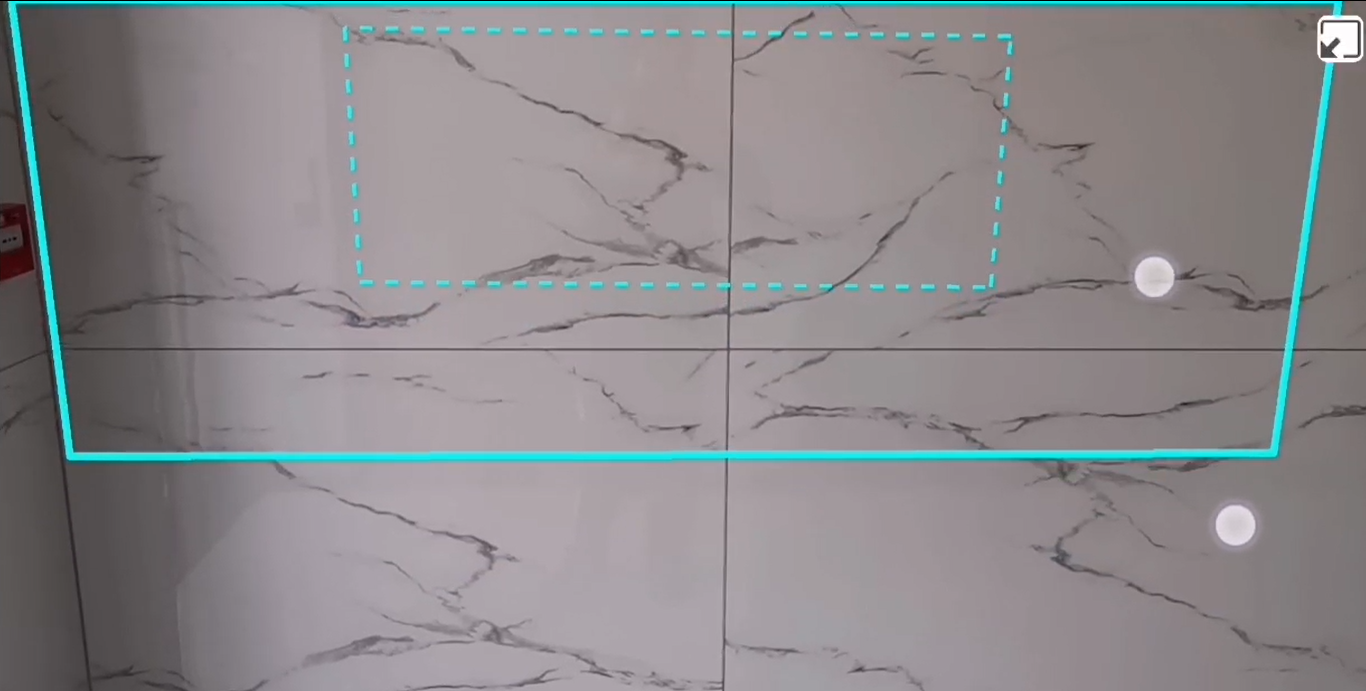

某教育科技有限公司使用Gitea作为代码管理工具来维护其开发系统的源代码,但由于配置错误,导致这些系统存在未经授权的访问漏洞。这些暴露的源代码中包含了数据库连接的详细信息,进一步导致了大约18万学员姓名、手机、QQ号等个人隐私信息暴露在了互联网上,存在非常严重的个人隐私数据泄露风险。

图3 个人隐私信息脱敏截图

二

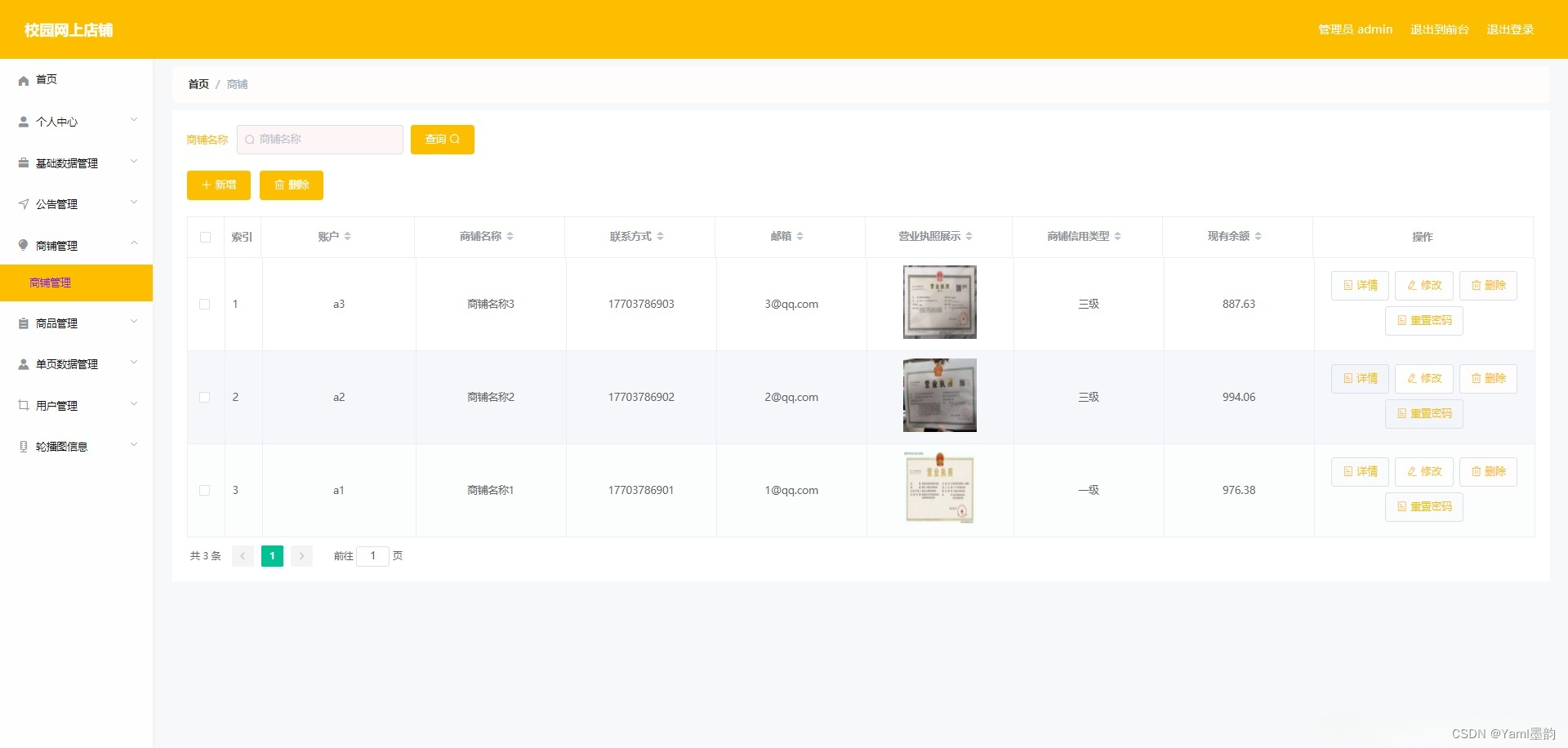

对应的网络安全隐患

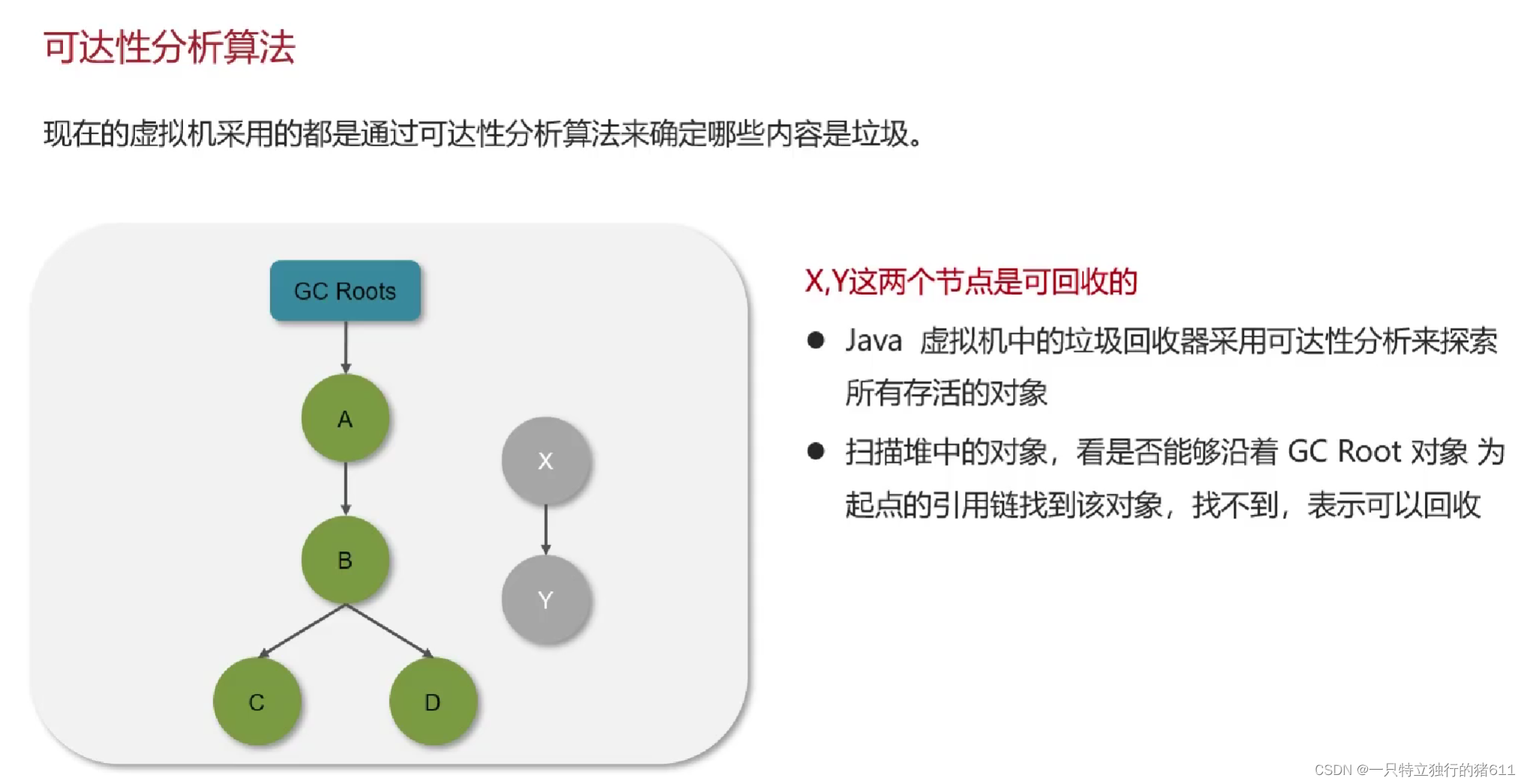

根据上面的三个示例可知,此类安全事件不仅暴露了系统的源代码,也暴露了公民的个人隐私信息及其它敏感数据,那么它们的暴露可能会造成什么样的影响呢?以下列举了4点:

1. 数据被不法分子出售:一旦此类数据被不法分子获取,很可能会被其进行售卖(如暗网或其他非法平台)。2024年2月,多个媒体报道有用户声称持有十几万名广州网约车司机的个人信息,并公开向网友询问变现方法。2024年2月18日,记者与该用户李某某取得联系,其称上述信息售价3毛/条,并向记者提供了部分信息表单。李某某提供的信息显示,被贩卖的个人信息包含司机的姓名、手机号、车型和所属平台等[1]。

图4 十几万名广州网约车司机的个人信息被出售

2. 公民面临电诈风险:近些年来,电信诈骗事件层出不穷,当骗子获得个人的详细信息,他们可以使用这些信息来量身定制诈骗方案,使得这些方案看起来更加可信。例如,如果他们知道你的购物习惯、银行信息或家庭情况,他们可以根据这些信息制定特定的诈骗策略。通过使用个人信息,诈骗者可以进行更有效的社交工程攻击,如钓鱼邮件、虚假电话等,这些都是为了诱使目标透露更多信息或直接转移资金。

3. 安全漏洞暴露:源代码中可能包含未被发现的安全漏洞。一旦这些漏洞被暴露,黑客可以利用它们进行攻击,如SQL注入、跨站脚本攻击(XSS)、远程代码执行等。中新网2023年3月27日电 据美联社当地时间26日报道,一份法律文件显示,推特公司的部分源代码遭泄露,被发布在开源编程及代码托管网站GitHub上,泄露的源代码包含安全漏洞,攻击者可提取用户数据甚至关闭Twitter,这对Twitter构成严重安全风险[2]。

图5 Twitter源代码泄露导致系统安全漏洞暴露

4. 关基单位存在安全隐患:此类安全事件也包括我国部分关基单位的系统源代码,一旦落入境外不法分子之手,可能造成国家级别的网络安全事件。2022年1月20日,一个名为AgainstTheWest(ATW)的境外黑客组织利用了自建代码仓库中的未授权访问漏洞窃取了我国多家重要单位系统的数据及源代码,并在国外黑客论坛RaidForums上进行非法售卖[3]。

图6 ATW组织泄露我国关基单位系统源代码

三

如何尽早发现云上风险?

云计算技术的广泛应用带来了诸多便利,但同时也引发了一系列的安全风险问题。这些风险来源于多个方面,随着云服务的使用日益增加,未来云上风险可能会越来越多。

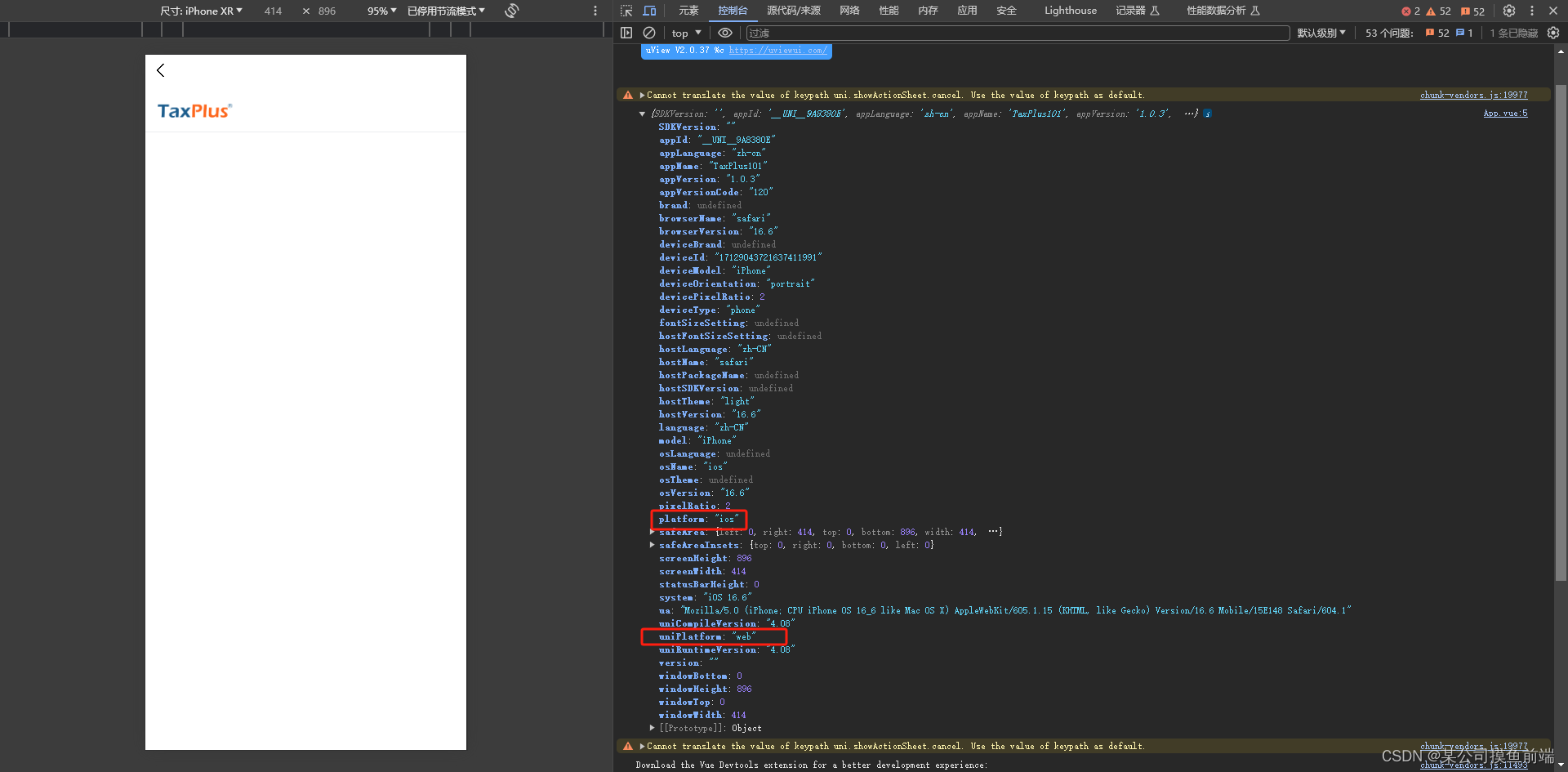

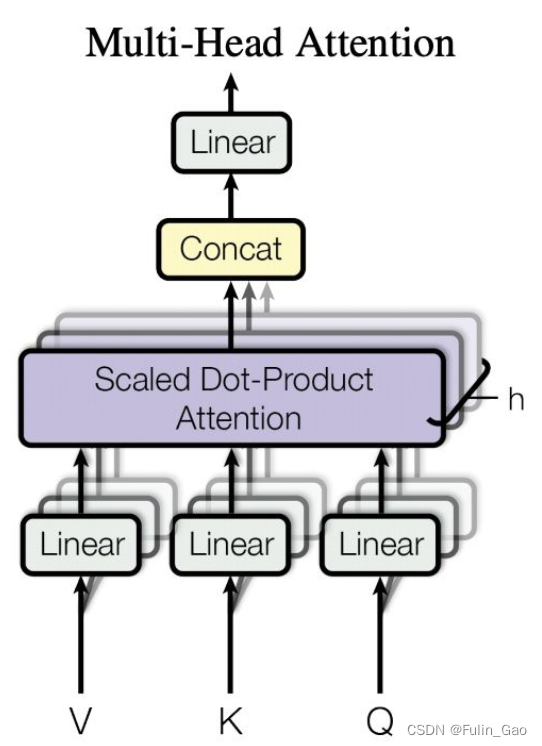

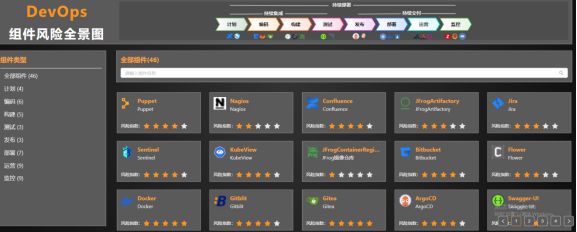

DevOps旨在促进开发(Dev)和运维(Ops)团队之间的沟通、协作和整合。它使得软件开发、测试和部署过程更加流畅和自动化,从而提高了交付速度、质量和可靠性,但DevOps流程也带来了一系列新的云上安全风险。在DevOps的八个主要阶段:计划、编码、构建、测试、发布、部署、运维以及监控,每一步都涉及多种软件工具,而每种工具都可能潜藏着自己的安全漏洞。绿盟科技创新研究院通过云上网络空间的细致测绘,不断揭示云组件的暴露面,通过识别这些暴露组件的攻击面,我们可以深入了解云组件可能隐藏的安全风险。

图7 DevOps组件风险全景图(绿盟能力覆盖)

四

总结与展望

基于上述的技术研究积累,绿盟科技创新研究院监测到上万个互联网中暴露的DevOps资产存在未授权访问情况。我们还发现,很多重点领域(如:政府、医院、学校)的关键系统是由中小微企业开发的,这些企业为了加快软件的开发效率、降低运营成本会引入开发运营一体化DevOps流程,但是由于中小微企业开发人员安全意识较差,在引入DevOps的同时引入了大量外部数据泄露风险。如案例1中,由于某科技公司开发的某医院系统的源代码暴露导致个人隐私数据存在泄露风险;案例3中,由于某科技公司开发的某学校系统的源代码暴露导致个人隐私数据存在泄露风险。

正如第二章中所讨论的,这类事件对国家、关键基础设施单位、企业和公民构成了严重的安全威胁。以一个比喻来说,当前这些暴露的源代码和数据就像散落在小巷中的金银财宝,任何路人都可能将其捡起。对黑客或其他有意图的个体而言,这类信息的风险相比传统的安全漏洞而言,更易于被利用。尽管如此,与传统的公共平台如GitHub、Gitee、CSDN上的数据泄露相比,这些云上私有平台的泄露信息更加隐秘,因而也更难以察觉。

眼看当下,监管部门也逐渐开始对此类事件进行整顿。如近期,衡阳市网信办发现在衡阳从事软件业务开发的某公司所开发应用的网站数据库存在未授权访问漏洞,其中泄露了公民的个人信息(包含用户姓名、手机号、电子邮箱在内的大量个人信息)。针对以上违法情况,衡阳市网信办依据《数据安全法》第四十五条有关规定,对该科技公司作出责令改正,给予警告,并处人民币10万元罚款的行政处罚[4]。

对于企业来说,可以借助绿盟公有云测绘技术、敏感泄露发现服务以及EASM服务,深度发现自身的风险暴露面,持续加强资产防护。

除此之外,对内外部和上下游供应链人员做定期安全培训,也可以有效减少人为原因造成的数据泄露安全事件。