第一章

- 填空题

- 机密性、完整性、可用性

- 设备安全、数据安全、内容安全、行为安全

- 通信保密、信息安全、信息安全保障

- 保护、检测、响应、恢复

- 健康、法律法规

- 网络和通信协议的脆弱性、信息系统的缺陷、黑客的恶意攻击

- 稳定性、可靠性、可用性

- 硬件和软件的底层

- 整体性、分层性、最小特权

- 硬件、系统中的数据、信息服务不中断

- 选择题

DCBAACBABA

第二章

- 填空题

- 保密系统的信息理论,DES,RSA

- 相同,存在某种明确的数学关系

- 单项陷门函数,机密性,不可否认性

- 扩散和混淆

- 完整性

- 序列密码

- 密钥

- 穷举法,分析法

- 已知明文

- 代换,置换

- 数字签名

- 算法不可逆

- 选择题

BCBAABCDCBDB

第三章

- 填空题

- 标识、鉴别

- 口令认证

- 暴力破解、字典攻击

- 时间戳

- 口令认证、USB Key

- 零知识证明

- 利用用户所拥有的、利用用户的生物特征、利用用户的行为特征

- 盐

- 认证服务器AS、票据许可服务器TGS

- 票据许可票据、服务许可票据

- 选择题

BABBAAABDB

第四章

- 填空题

- 主体、客体、访问

- 自主访问控制

- 能力表

- 机密性、完整性

- 主体、客体

- 身份认证、访问控制、审计

- 访问控制矩阵、访问控制列表、访问控制能力表

- BLP、Biba

- 用户、角色、权限

- 强制访问控制

- 选择题

DAACADADA

第五章

- 填空题

- 设备、设施、环境人员

- 信息辐射泄露

- 避错、容错、容灾备份

- 环境安全、设备安全、介质安全、系统安全

- 温度、湿度、灰尘

- 硬件容错、软件容错、数据容错、时间容错

- 数据容灾、应用容灾

- RTO、RPO

- 被动冗余、主动冗余、混合冗余

- 恢复块、N版本技术

第六章

一、填空题

- 网络攻击、隐蔽信道、用户的误操作

- 审计事件

- WinLogon、LSA、GINA

- 访问令牌、安全描述符、访问控制列表

- SID

- 第三级

- /tmp目录的写权限

- sticky权限

- /etc/shadow

- NTFS

- 对称加密算法AES,TPM

- 选择题

AADBDABDAB

第七章

- 填空题

- 包过滤、状态包检测、应用代理

- 黑名单、白名单、白名单

- 包过滤、状态包检测、应用代理(跟1重复)

- 主机防火墙、网络防火墙

- 应用层代理、传输层代理

- 滥用检测、异常检测

- 两个网络,网间访问控制

- 数据提取、数据分析、结果处理

- 基于主机的入侵检测系统、基于网络的入侵检测系统

- 误报率、漏报率

- 选择题

CCDCAAADC

第八章

- 填空题

- 数据泄露、数据篡改、数据不可用

- 身份认证、访问控制、审计、视图、加密、备份与恢复

- GRANT、REVOKE

- 事务内部故障、系统故障、介质故障

- Windows身份验证、混合模式

- 服务器级、数据库级、数据级

- 透明

- 完整数据库备份、差异数据库备份、事务日志备份、数据库文件或文件组备份

- 选择题

BCDBC

第九章

- 填空题

- 传染性、潜伏性、触发性、非授权性、破坏性

- 感染标记、感染模块、触发模块、破坏模块

- 引导型、文件型

- 窃取数据、远程控制、远程文件管理、打开未授权的文件

- 服务端

- 漏洞

- 目标信息收集、扫描探测、攻击渗透、自我推进

- 选择题

CDCDDDBB

第十章

一、填空题

- 基于栈的缓冲区溢出、基于堆的缓冲区溢出、基于数据段的缓冲区溢出

- 参数过少

- 存储溢出、计算溢出、符号问题

- 浏览器、Web服务器、脚本解释器、数据库服务器

- 存储型、反射型、DOM型

- 选择题

BCCBBB

第十一章

- 填空题

- 验证保护类、强制保护类、自主保护类、最低保护类

- C2

- 简介和一般模型、安全功能要求、安全保证要求

- 用户自主保护级、系统审计保护级、安全标记保护级、结构化保护级、访问验证保护级

- B2

- C2

- 用户自主保护级、系统审计保护级、安全标记保护级、结构化保护级、访问验证保护级

- 定级、备案、安全建设整改、等级测评、监督检查

- 信息系统、通信网络、数据资源

- 安全物理环境、安全通信网络、安全区域边界、安全计算环境

- 选择题

ABABABDCBB

第十二章

- 填空题

- 信息安全风险评估规范

- 定量、定性、定量与定性相结合

- 机密性、完整性、可用性

- 相乘法、矩阵法

- 基于信息安全标准的风险评估工具、基于知识的风险评估工具、基于模型的风险评估工具

- 机密性、完整性、可用性

- 威胁频率

- 相乘法、矩阵法

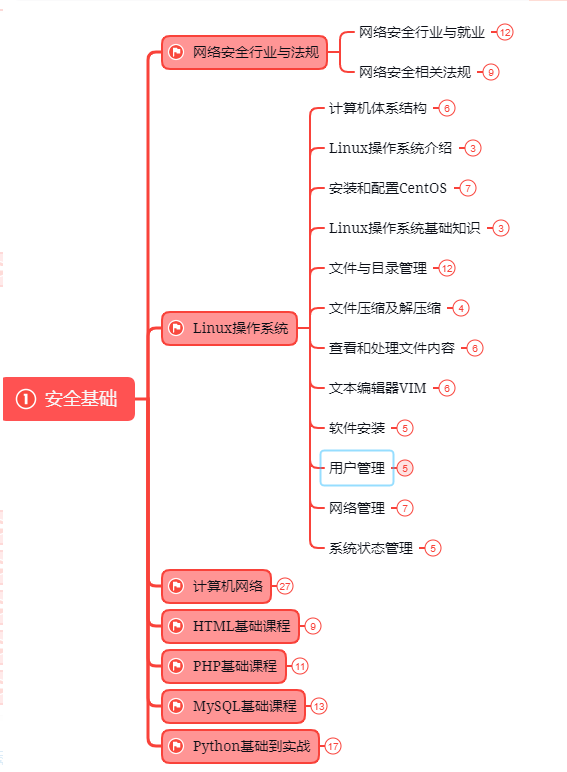

网络安全工程师(白帽子)企业级学习路线

第一阶段:安全基础(入门)

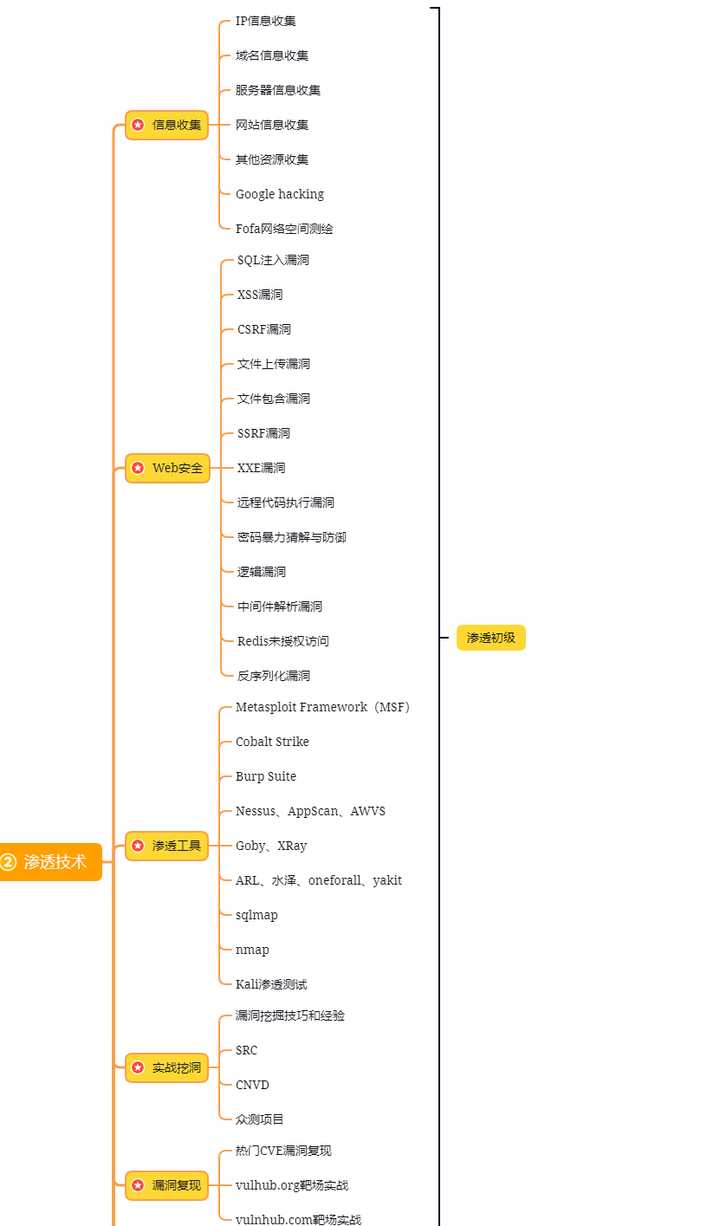

第二阶段:Web渗透(初级网安工程师)

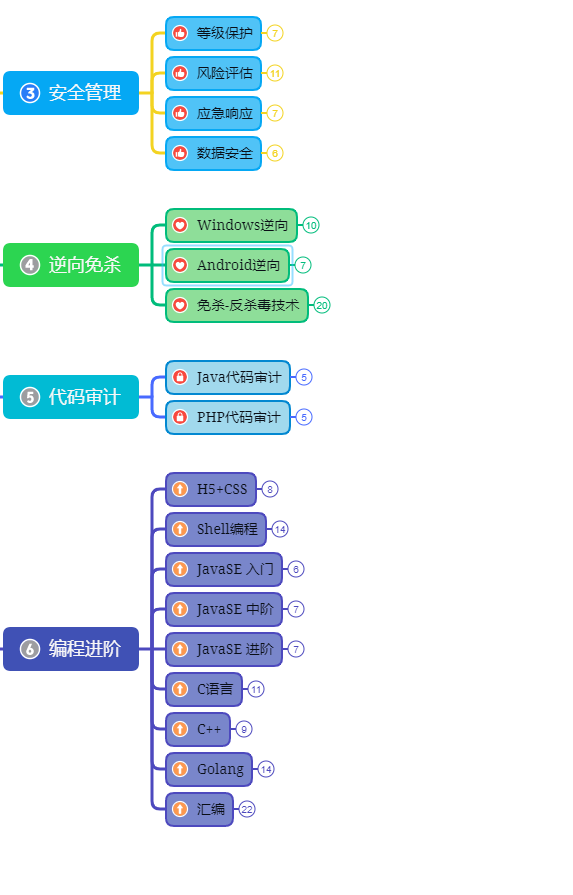

第三阶段:进阶部分(中级网络安全工程师)

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资源分享

![[leetcode] 55. 跳跃游戏](https://img-blog.csdnimg.cn/direct/a36c1b59f2eb48eebd27dc7ba26116ca.png)