一、多节点

1、配置文件中配置

xpack.security.enabled: true

xpack.security.transport.ssl.enabled: true

xpack.security.transport.ssl.verification_mode: certificate

xpack.security.transport.ssl.client_authentication: required

xpack.security.transport.ssl.keystore.path: elastic-certificates.p12

xpack.security.transport.ssl.truststore.path: elastic-certificates.p12

2、创建密钥

./bin/elasticsearch-certutil ca

3、颁发证书

./bin/elasticsearch-certutil cert --ca elastic-stack-ca.p12

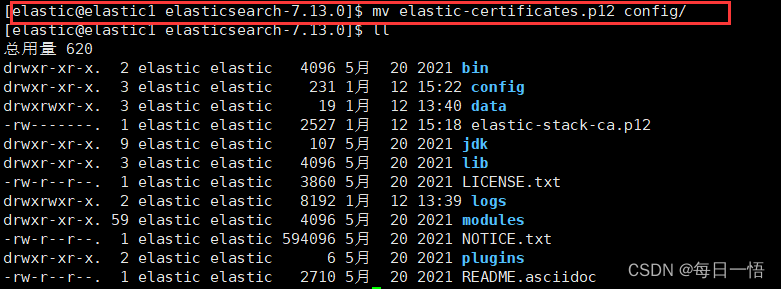

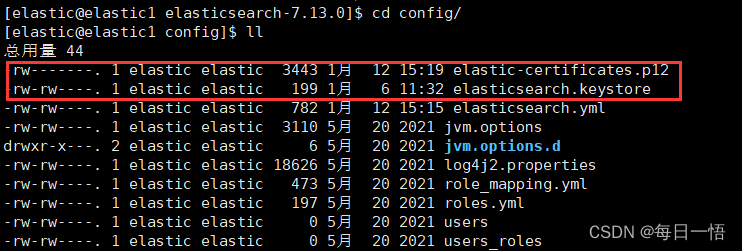

4、将证书放到 config目录下

进入config目录下

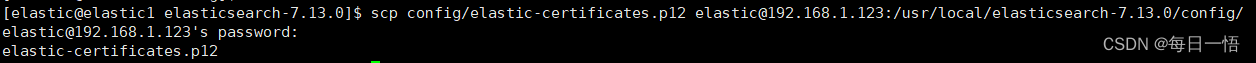

5、将证书文件拷贝到集群中的另一个节点

scp config/elastic-certificates.p12 elastic@192.168.1.123:/usr/local/elasticsearch-7.13.0/config/

查看node2节点的config

6、启动两个节点

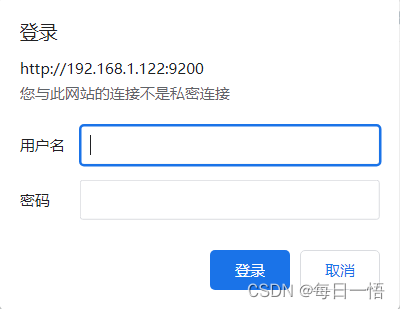

网页上登入会产生弹窗,需要设置密码

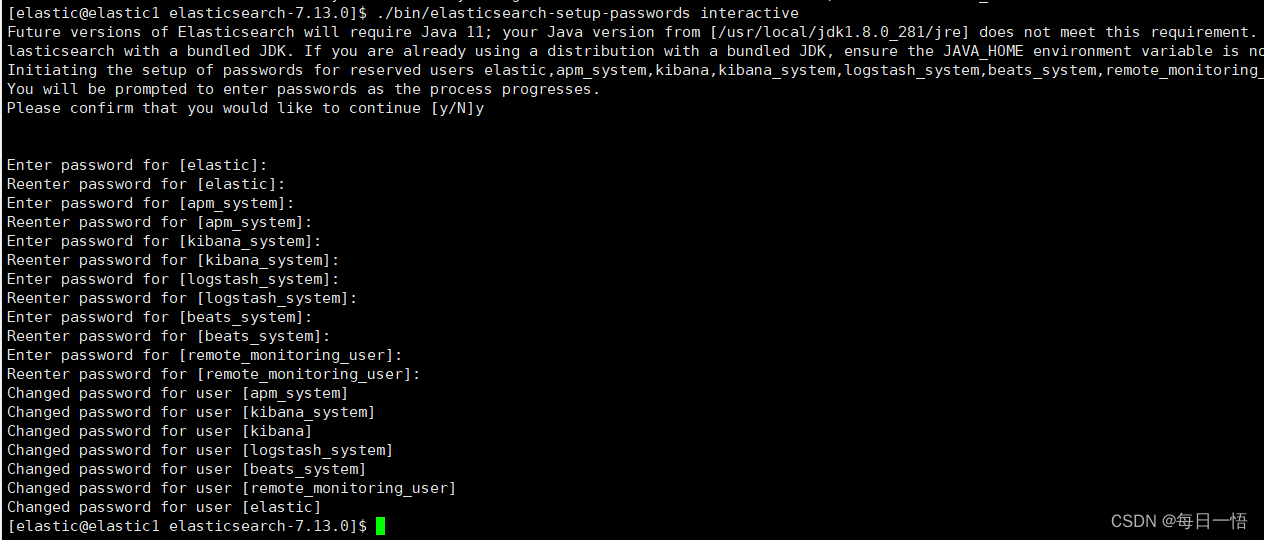

7、设置密码 ,集群必须是启动状态

./bin/elasticsearch-setup-passwords interactive

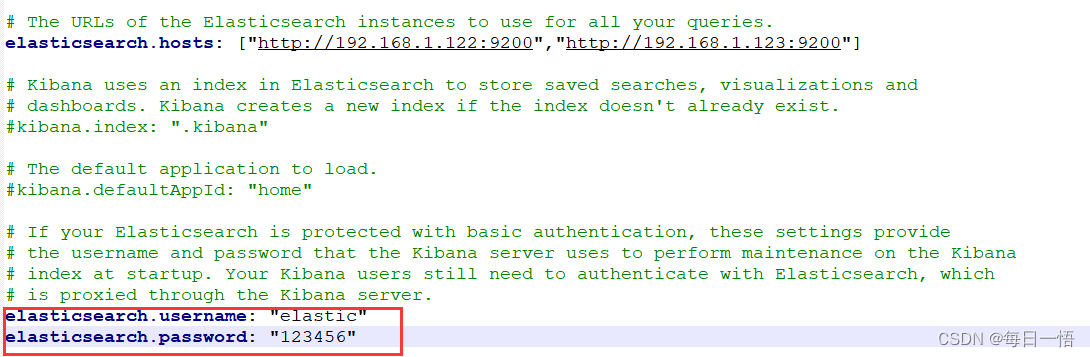

8、配置并启动kibana

二、单节点

配置文件只需:xpack.security.enabled: true

直接启动,配置密码

./bin/elasticsearch-setup-passwords interactive

配置并启动kibana