近年来,网络安全问题日益严峻,勒索病毒作为其中的一种恶意软件,已成为网络安全领域的一大难题。其中,rmallox勒索病毒以其高度的隐蔽性和破坏性,给不少企业和个人带来了严重损失。本文将从rmallox勒索病毒的特点、传播途径、加密方式以及应对措施等方面进行科普,以期提高公众的防范意识和应对能力。如果您的数据承载着企业机密、客户信赖与研发心血,欢迎添加技术服务号(safe130)

一、rmallox勒索病毒概述

rmallox勒索病毒是一种通过加密受害者计算机系统中的文件来索要赎金的恶意软件。该病毒通过复杂的加密算法,将用户的重要文件进行加密,并修改文件后缀名,使得文件无法正常打开和使用。随后,病毒会在桌面上生成一个勒索信息文件,要求受害者支付一定数额的赎金以换取解密密钥。

二、rmallox勒索病毒的传播途径

- 电子邮件附件:病毒制造者可能会通过伪造发件人信息,向用户发送包含病毒附件的电子邮件。一旦用户打开这些附件,病毒就会立即执行并感染系统。

- 恶意网站和软件下载:病毒可能会隐藏在看似正常的网站或软件中,当用户访问这些网站或下载软件时,病毒就会悄无声息地侵入系统。

- 漏洞利用:病毒还可能利用操作系统或应用程序的漏洞进行传播。因此,及时修复系统和应用程序的漏洞至关重要。

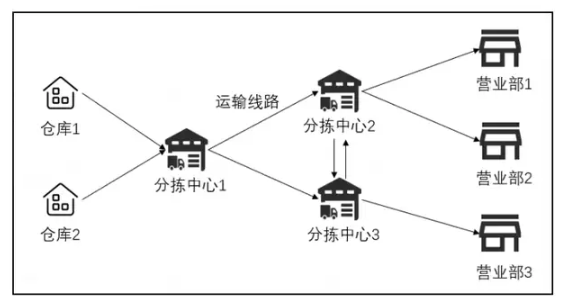

- 局域网传播:在某些情况下,rmallox勒索病毒还可能通过局域网进行传播,感染网络中的其他计算机。

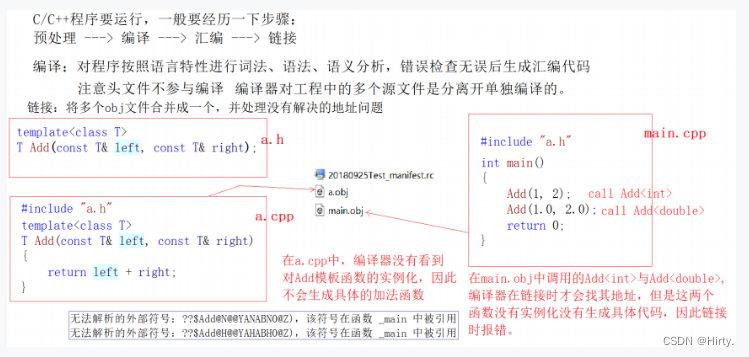

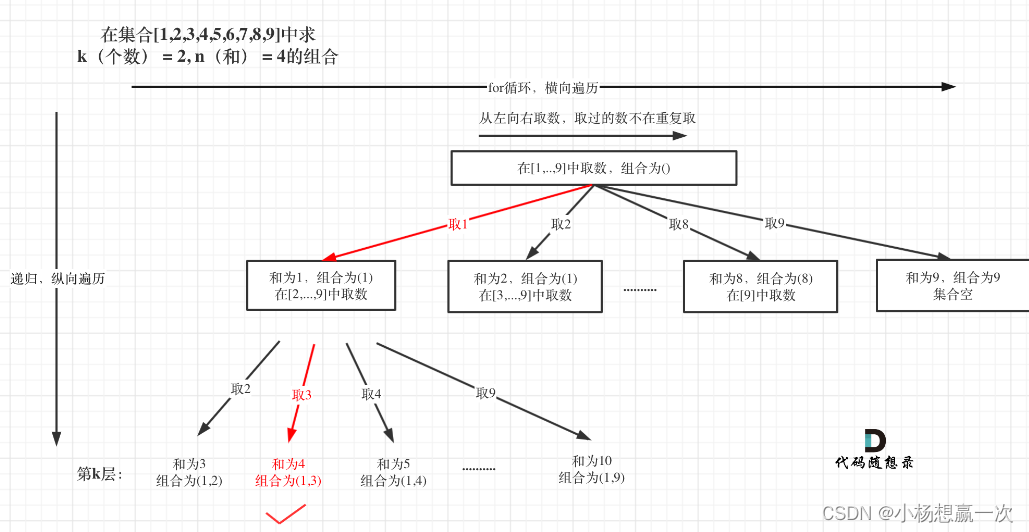

三、rmallox勒索病毒的加密方式

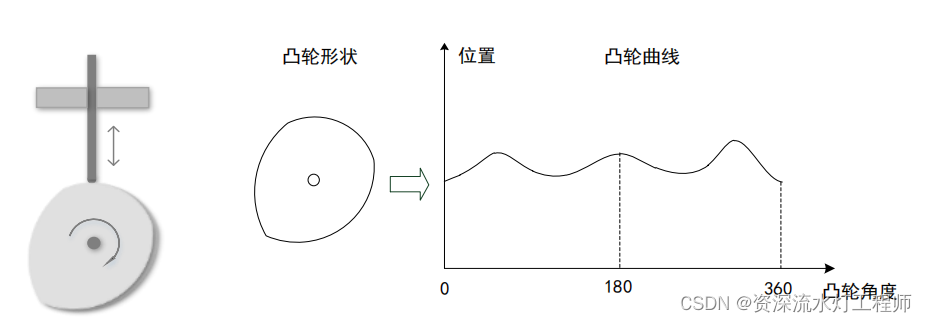

rmallox勒索病毒采用了复杂的加密算法对文件进行加密。这种加密算法通常涉及到对称加密和非对称加密的结合使用,使得被加密的文件在没有解密密钥的情况下几乎无法恢复。病毒会遍历受害者计算机中的指定文件类型,如文档、图片、视频等,对它们进行加密处理,并将文件后缀名修改为特定的扩展名,以显示文件的加密状态。

四、如何应对rmallox勒索病毒

预防措施:

定期备份重要数据:这是防止数据丢失的最有效措施。建议将备份数据存储在外部存储设备或云端,并确保备份的完整性和可恢复性。

增强安全意识:不轻易打开未知来源的邮件和链接,不下载和安装不明软件,避免使用盗版或来源不明的软件。

及时更新系统和应用程序:这有助于修复已知的安全漏洞,降低被病毒利用的风险。

使用可靠的杀毒软件:安装并定期更新杀毒软件,以便及时检测和清除潜在的威胁。

感染后应对措施:

隔离感染源:一旦发现系统被rmallox勒索病毒感染,应立即断开网络连接,防止病毒进一步传播。

不支付赎金:尽管面临数据丢失的风险,但强烈建议不要向黑客支付赎金。因为这不仅不能保证数据的恢复,还可能助长犯罪分子的嚣张气焰。

寻求专业帮助:可以联系专业的数据恢复机构或网络安全公司,他们可能提供更有效的数据恢复方案。

五、数据恢复的建议方法

由于rmallox勒索病毒采用了复杂的加密算法,因此在没有解密密钥的情况下,数据恢复的难度非常大。尽管如此,还是有一些可能的数据恢复途径:

- 使用备份数据恢复:如果受害者在感染前有进行数据备份,那么可以直接使用备份数据进行恢复。

- 尝试解密工具:有时网络安全公司或研究人员会开发出针对特定勒索病毒的解密工具。因此,受害者可以关注相关动态,看是否有可用的解密工具。

- 联系相关机构:如前面提到的,可以联系专业的数据恢复机构或网络安全公司,他们可能提供更有效的数据恢复方案。

六、结语

rmallox勒索病毒的出现再次提醒我们网络安全的重要性。在数字化时代,保护个人数据免受威胁是每个人的责任。通过加强安全意识、定期备份数据和使用可靠的杀毒软件等措施,我们可以有效地降低被勒索病毒等恶意软件攻击的风险。同时,面对勒索病毒等网络安全威胁时,我们应保持冷静并寻求专业帮助,切勿轻易向黑客妥协并支付赎金。

以下是一些2024年多发的勒索病毒后缀:

.halo,.360,.faust,.eking,.wis,.mkp,.malox,.rmallox,.mallox,ma1x0,.live,.carver,.locked,_locked,.locked1,.svh , lockbit, .datah等等,

以上列出的勒索病毒家族仅是其中的一部分,且随着网络安全环境的不断变化,新的勒索病毒家族和变种可能会不断出现。因此,保持防病毒软件的更新、定期备份数据以及提高网络安全意识是防范勒索病毒攻击的关键措施。