如今,IT 安全专家面临各种重大威胁,从勒索软件、网络钓鱼,到对基础设施的攻击,再到对知识产权、客户数据的窃取;从不安全的供应链合作伙伴,再到组织内部人员的恶意行为。同时,随着云计算、远程工作、移动设备和其他创新技术的诞生,各种新威胁、新挑战层出不穷,IT 安全专家面临削减开支和安全投资的压力。为了应对这些挑战,风险评估就变成了较为行之有效的手段。

风险评估是从风险管理角度,运用科学的方法和手段,系统地分析信息系统所面临的威胁及其存在的脆弱性,评估安全事件一旦发生可能造成的危害程度,提出有针对性的防护对策和整改措施,防范和化解信息安全风险,将风险控制在可接受的水平,最大限度地保障信息安全提供科学依据。

什么企业适合做风险评估?

风险评估是一种系统性的过程,用于识别、分析和评价潜在的风险因素,以支持企业做出明智的决策。不同类型的企业在运营过程中都会面临各种风险,因此几乎所有企业都可以从风险评估中受益。然而,以下类型的企业可能特别适合或更需要进行风险评估:

1.金融机构:如银行、保险公司和投资公司等,由于其业务涉及大量的资金流动和复杂的金融产品,风险评估对于确保资本安全、合规性和业务连续性至关重要。

2.制造业:涉及复杂生产过程、大量设备和供应链管理,存在安全生产风险、供应链中断风险、产品质量风险等,因此风险评估有助于识别并减轻这些潜在风险。

3.医疗保健机构:如医院、诊所和制药公司等,由于涉及到患者生命安全和健康,因此必须严格进行风险评估,以确保医疗过程的安全性和合规性。

4.科技企业:特别是在研发、数据处理和网络安全方面,由于技术更新迅速、数据泄露风险高,风险评估有助于企业及时发现并应对这些挑战。

5.跨国公司:涉及多个国家和地区的业务运营,面临政治风险、汇率风险、文化差异等复杂因素,风险评估有助于企业更好地适应不同环境并降低潜在风险。

6.高风险行业企业:如化工、石油、采矿等,由于其业务本身就具有较高的风险性,因此风险评估对于这些企业来说尤为重要。

德迅云安全的风险评估能做到什么?

1.帮助更准确地认识风险——系统地评估资产风险事件发生的概率大小和概率分布,及发生后损失的严重程度。帮助区分主要风险和次要风险。

2.保证规划的合理性和可行性——正确反映各风险对信息安全的不同影响,使规划的结果更合理可靠,使在此基础上制定的计划具有现实的可行性。

3.帮助合理选择高效的风险对策组合——风险对策会付出一定代价,需将不同风险对策的适用性与不同风险的后果结合考虑,使不同风险选择适宜的风险对策,形成高效的风险对策组合。

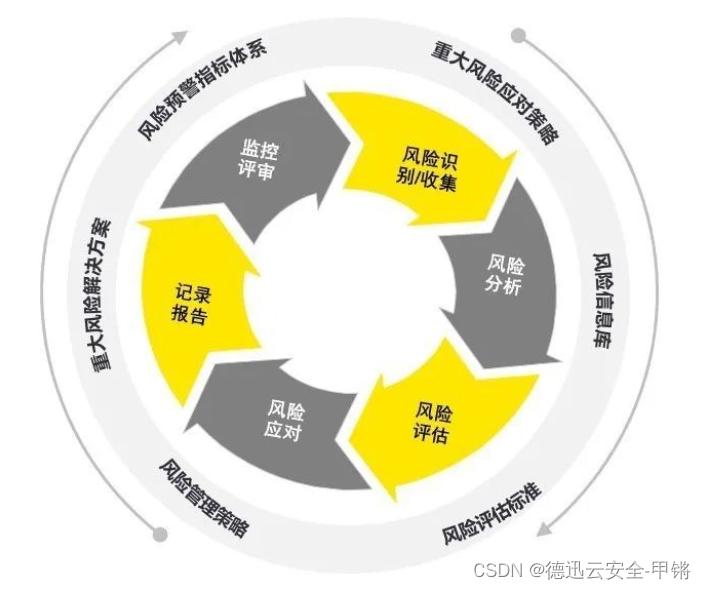

涉及的步骤包括:

1.对资产进行识别,并对资产的价值进行赋值;

2.对威胁进行识别,描述威胁的属性,并对威胁出现的频率赋值;

3.对脆弱性进行识别,并对具体资产的脆弱性的严重程度赋值;

4.根据威胁及威胁利用脆弱性的难易程度判断安全事件发生的可能性;

5.根据脆弱性的严重程度及安全事件所作用的资产的价值计算安全事件造成的损失;

6.根据安全事件发生的可能性以及安全事件出现后的损失,计算安全事件一旦发生对组织的影响,即风险值。

具体的评估内容有:

第一步:评估准备

1.项目成员人、工具包、访谈表单、流程;

2.制定风险评估方案;

3.了解应用系统、主机、数据库、网络环境、安全设备、组织架构、管理制度等。

第二步:技术评估

1.基线评估:对主机、网络设备、数据库、中间件(账户安全、访问控制、网络安全等27项);

2.应用评估:安全功能、日常维护(身份认证、访问权限控制、传输安全等12项);

3.渗透测试:业务系统、APP程序、微信小程序(信息泄露、注入漏洞、逻辑错误等15项)。

第三步:管理评估

1.技术管理评估:物理环境、通信与操作管理、访问控制、系统开发与维护、业务连续性;

2.组织管理评估:安全策略、组织安全、资产分类与控制、人员安全、符合性。

第四步:评估报告

1.列出在风险评估工作中,发现的重要资产分布、脆弱性分布及综合威胁分布;

2.详细描述安全风险现状及评估分析结果;

3.提出风险控制方案,为之后的加固整改提出合理化建议。

总的来说,风险评估在未来将面临更多的机遇和挑战,包括但不限于技术创新、经济环境、法规要求以及社会认知等。企业需要不断创新和完善风险评估的方法和手段,以适应不断变化的市场环境和技术发展。同时,政府和社会各界也应加强对风险评估的支持和引导,推动风险评估行业的健康发展。

![[dvwa] CSRF](https://img-blog.csdnimg.cn/direct/30e3ecf67df647e48d892e25b58aa510.png)