在数字时代,随着科技的飞速发展,网络安全问题愈发凸显。恶意软件和勒索软件等网络威胁正不断演变,其中一款备受关注的勒索软件就是LockBit。本文将深入介绍LockBit的特征、攻击手段及对网络安全的威胁。

主要特征

LockBit是一种高度复杂且具有破坏性的勒索软件。与传统的勒索软件相比,LockBit在其攻击中展现出了一系列独特的特征,使其成为网络安全专业人员关注的焦点。

1.加密算法

LockBit采用先进的加密算法,通常是对称密钥加密和非对称密钥加密的组合。这使得被感染的系统中的文件无法被正常访问,只有支付赎金才能获得解密密钥。

2.双重勒索策略

相比传统的勒索软件,LockBit引入了“双重勒索”策略。除了加密文件并要求支付赎金外,它还威胁将窃取的敏感信息公之于众,加大受害者支付赎金的压力。

3.联合攻击

LockBit不仅仅是一个独立的勒索软件,还采取联合攻击的策略。这意味着它与其他恶意软件或攻击团队合作,形成更为庞大的网络犯罪生态系统,提高了攻击的规模和威力。

攻击手段

LockBit的攻击手段一直在不断升级,以适应网络安全领域的防御措施。以下是LockBit常见的攻击手段:

1.高级漏洞利用

LockBit利用高级漏洞进行渗透,往往能够绕过传统的网络安全防线。这使得其能够成功侵入大型企业和组织的网络系统。

2.社会工程学手段

通过钓鱼邮件、虚假网站等社会工程学手段,LockBit能够欺骗用户,使其点击恶意链接或下载恶意附件,从而感染目标系统。

3.横向移动

一旦成功渗透一个系统,LockBit会采用横向移动的技术,迅速在整个网络中传播,使得更多的系统受到感染。

主要威胁

LockBit的崛起给全球范围的网络安全带来了巨大的威胁。其高级的攻击手段和联合攻击策略使得传统的网络安全防御手段变得不再足够。

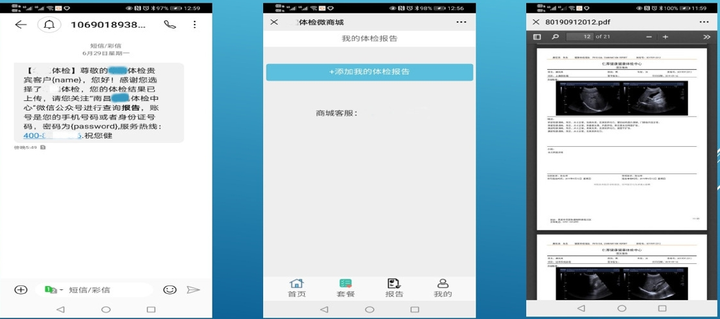

1. 数据泄露和隐私风险

通过威胁泄露敏感信息,LockBit给受害者带来了数据泄露和隐私风险,对企业和个人造成严重损害。

2.经济损失

支付赎金是解决LockBit攻击的主要手段之一,但这也导致了巨大的经济损失。企业被迫支付高昂的赎金,而且并不能保证文件会被完全恢复。

3.恶意软件的全球传播

LockBit的全球性传播威胁到了各个国家和地区的网络安全,需要国际合作来共同应对这一威胁。

防范与对策

面对LockBit等威胁,加强网络安全防御至关重要。以下是一些防范和对策建议:

1.加强合规性建设

遵守网络安全法、数据安全法等法律法规,按照等保、分保、关保、密评等要求,满足国家规定的网络安全合规性要求,确保企业网络系统的安全性符合国家和行业的标准,满足最小合规要求。

2.定期更新和升级

保持操作系统和应用程序的及时更新,减少漏洞的威胁,降低LockBit的攻击风险。

3.定期漏洞扫描和修补

定期进行系统漏洞扫描,及时修补发现的漏洞,降低LockBit通过漏洞利用渗透的可能性。

使用德迅云安全漏洞扫描服务,集Web漏洞扫描、操作系统漏洞扫描、资产内容合规检测、配置基线扫描、弱密码检测五大核心功能,自动发现网站或服务器在网络中的安全风险,为云上业务提供多维度的安全检测服务,满足合规要求,让安全弱点无所遁形。

4.强化内部安全措施

企业需要加强内部安全措施,包括加密敏感信息、强化身份鉴别和访问控制、监控网络流量等,以最大程度地减轻联合攻击带来的损害。

5.采用高级威胁检测技术

面对LockBit更为复杂和隐蔽的攻击手段,企业需要采用高级威胁检测技术,通过行为分析、模式分析、异常检测等手段,利用动态基线、机器学习等技术,及时发现并阻止恶意活动,防止LockBit等勒索软件的入侵。

6.教育培训

企业需要定期进行网络安全意识培训,提高员工对社会工程学攻击的警觉性,加强他们对社会工程学攻击的辨识能力,减少点击恶意链接或下载恶意附件等风险,降低恶意攻击的成功率。

7.备份和灾难恢复计划

建立完善的备份和灾难恢复计划,确保在遭受LockBit攻击时能够迅速恢复数据,并且需要保证备份数据的绝对安全性,减轻经济损失和业务影响。

8.制定应急响应计划

建立全面的应急响应计划,包括与安全专业团队的合作,以便在受到攻击时能够迅速、有序地应对。

9.加强安全情报共享

鼓励不同行业和组织共同打造网络安全生态体系,建立信息共享平台,通过共享情报和协同行动来抵御LockBit等威胁。

结论

LockBit的崛起凸显了网络威胁日益增加的趋势,提醒我们网络安全形势严峻。只有通过技术升级、国际合作以及综合的网络安全对策,我们才能更好地抵御LockBit等勒索软件的威胁,确保网络空间的安全与稳定。

![Excel文本内容抽取工具[Python]](https://img-blog.csdnimg.cn/direct/ebcd52ba80f840c686fb627ba65d0134.png)