7款公司电脑监控软件

研究证明,人们在家办公的效率比在办公室办公的效率低一半,其中原因是缺少监督,即便在公司办公,还存在员工偷闲的时刻,比如聊天、浏览无关网站、看剧、炒股等,企业想提高员工的工作效率,需要一个无形的眼睛来监督员工,电脑监控软件就是这样的一双眼睛。

以下是一些常见的公司电脑监控软件及其特点:

1. InterGuard:

- 屏幕监控:实时或录制屏幕活动,可按需回放。

- 应用程序/网站监控:记录打开的应用程序、浏览的网站及使用时间。

- 键盘记录:记录所有击键,可用于敏感信息检测。

- 电子邮件监控:跟踪发送和接收的电子邮件内容及附件。

- 即时消息监控:监控主流IM工具(如Skype、Slack)的聊天记录。

- 文件操作监控:追踪文件创建、修改、删除及复制等操作。

- 打印监控:记录打印作业内容及数量。

- USB设备监控:监控USB设备连接、数据传输情况。

- 报警系统:设置关键词触发报警,及时发现潜在风险行为。

2. 域智盾

域智盾是一款专业的终端管理软件,已经为上千家企业提供了管理服务。其主要功能:

-文档加密:对文件无感知加密,具有强制、自动、实时、动态、隐形、无感和无损的加密特点,不用密码,不影响操作习惯,加密文件只在内部打开,外发文件打开是乱码。适合日常办公、图片设计、三维设计、影音编辑等216个程序。

-本地审计:包括文件操作、文件打印、应用程序、USB存储使用、USB文件操作、剪切板使用、设备使用、刻录操作。还能通过实时屏幕和屏幕录像实时查看员工的工作状态,追踪员工在电脑硬件上的一切行为。

-网络审计:审计员工的上网行为,如QQ、钉钉、企业微信的聊天记录,浏览网站、搜索、上传下载记录,监督员工上网行为有无违规。

3. Work Examiner:

- 屏幕截图与视频录制:定期或事件触发时记录屏幕活动。

- 应用程序/网站跟踪:统计使用时间、访问频率,分类应用程序和网站。

- 文档活动监控:记录文档打开、编辑、保存等操作。

- 网络流量分析:监测网络流量,识别异常流量模式。

- 键盘记录:记录键入内容,支持关键词搜索和过滤。

- 电子邮件监控:监控SMTP/POP3/IMAP邮件收发。

- 即时消息监控:监控主流IM工具(如QQ、微信、钉钉)的聊天内容。

- 打印监控:记录打印任务详情。

- 远程桌面:远程查看或控制员工电脑。

4. SentryPC:

- 屏幕监控:实时或定时截屏,可配置自动录像。

- 应用程序/网站限制:允许/禁止特定程序运行,限制访问特定网站。

- 时间管理:设定每日/每周使用时间上限,强制休息时段。

- 文件/USB管控:限制文件访问、复制、移动、删除,监控USB设备使用。

- 网络过滤:基于关键词或类别过滤网页内容。

- 报告与警报:生成详细使用报告,设置违规行为警报。

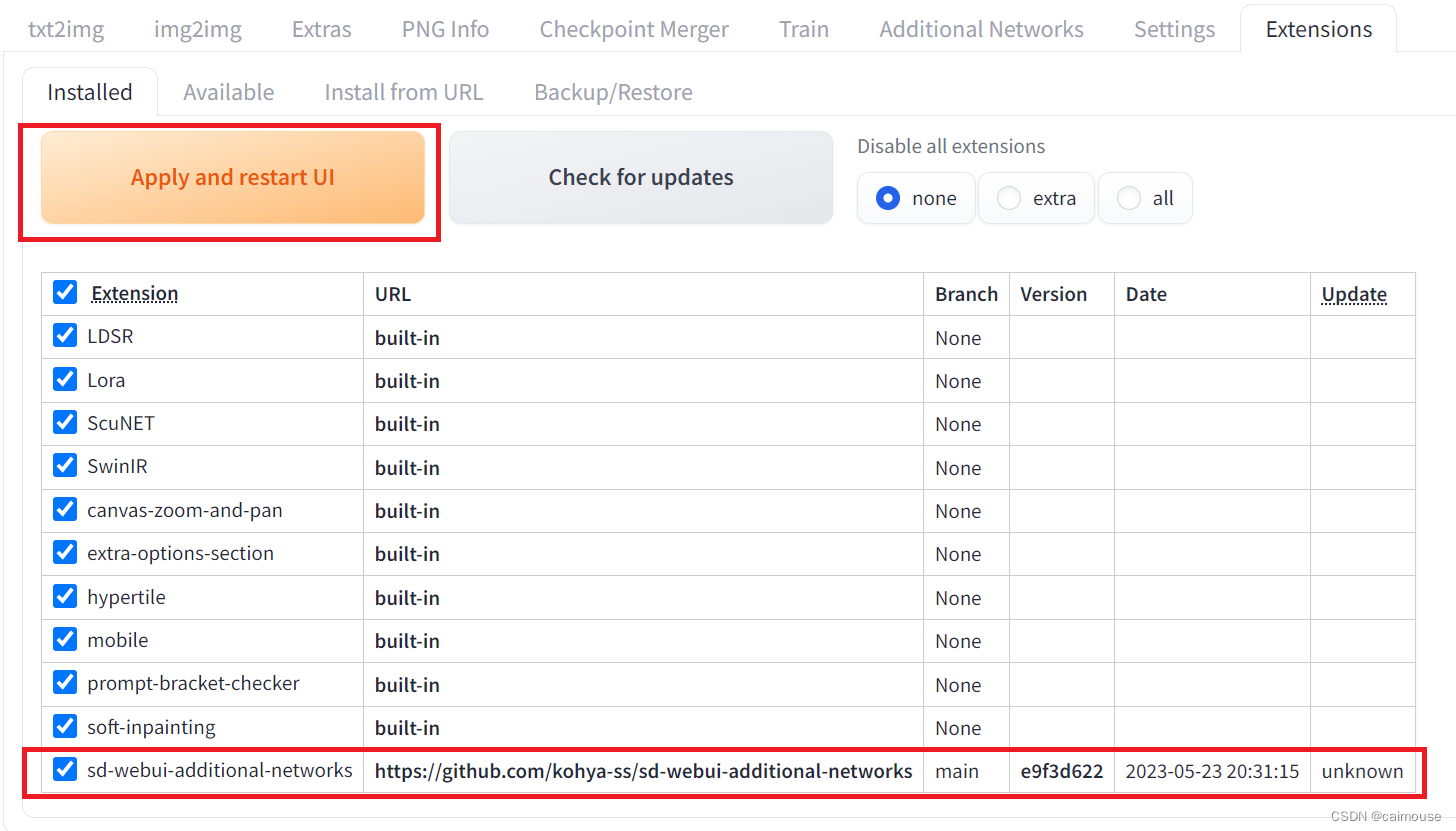

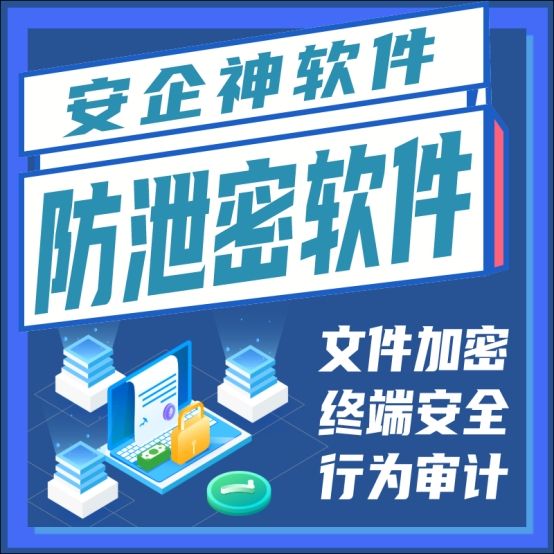

5. 安企神软件

安企神是一款功能全面、高效稳定、易于使用的监控软件,能够为企业提供强大的内网安全保障。该软件具有安全性高、兼容性强、操作简单的优点,受到很多企业的青睐。

-文档加密:透明加密,自动智能,无需用户干预,不改变操作习惯。

-网站访问:控制网站访问,拒绝非法钓鱼网站传播病毒。

-应用程序管控:为程序设置黑白名单,防止员工下载无关软件,如游戏、赌博类程序,禁止员工下载新软件以及卸载软件,保护电脑安全。

-敏感词:在文档安全里可以设置敏感词报警,一旦返现员工在聊天和浏览器中输入相关敏感词,管理端会收到报警,企业及时做好应对预案,将损失降到最低。

-文件分发:软件、补丁、文件高效分发,任务清晰可见,提高工作效率。

6. Employee Monitor Pro:

- 实时屏幕查看:实时查看多个员工电脑屏幕。

- 应用程序/网站监控:记录使用情况,统计使用时间。

- 键盘记录:记录击键,支持搜索和导出。

- 电子邮件监控:监控主流邮件客户端的收发情况。

- 即时消息监控:监控常用IM工具聊天记录。

- 文件/打印机监控:记录文件操作、打印任务。

- 远程桌面:远程控制员工电脑。

7. Veriato Cerebral(原CubicleSoft):

- 用户行为分析:运用AI技术识别异常行为模式。

- 屏幕录制:高清视频记录屏幕活动。

- 应用程序/网站监控:详细统计使用时间、活动频率。

- 键盘记录:记录击键,支持关键字警报。

- 电子邮件/IM监控:监控邮件、即时消息通信。

- 文件/打印/USB监控:全面记录相关操作。

- 地理定位:追踪设备物理位置。

7款公司电脑监控软件,专门针对企业管理,主要用于资源合理使用、提高工作效率、保障信息安全,是现代化企业管理必备的工具。